今日は、重要なセキュリティインシデントの発生、ITシステムの重大な状態、さまざまなインジケーターの標準からの大幅な逸脱、または特に電子メールを介した便利な形式でのその他の興味深いイベントに関する通知を受信する方法について説明します。

先ほど書いたマシンデータ分析に特化した製品であるSplunkにアラート、つまりアラートを実装します。

挑戦する

X社は、Splunkでの認証試行の失敗の電子メール通知と、ブランドマウアーがアプリケーションまたはサイトに関連する高リスクイベントを特定した場合を受信したいと考えています。 メッセージには、受信者にとって便利なレコードのイベントに関する基本データが含まれている必要があります。

実装

認証制御

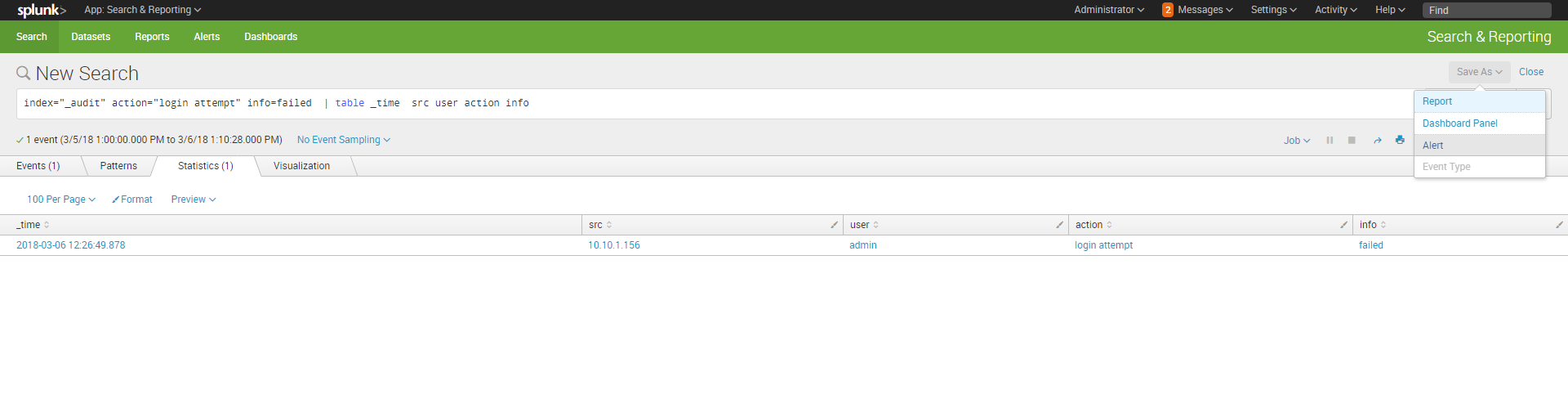

関心のあるイベントを識別するクエリを作成し、メッセージに表示される列を持つテーブルの形式で表示します(Splunkでの検索クエリの記述方法については前にここで書きました )。 保存: 「名前を付けて保存」-「アラート」

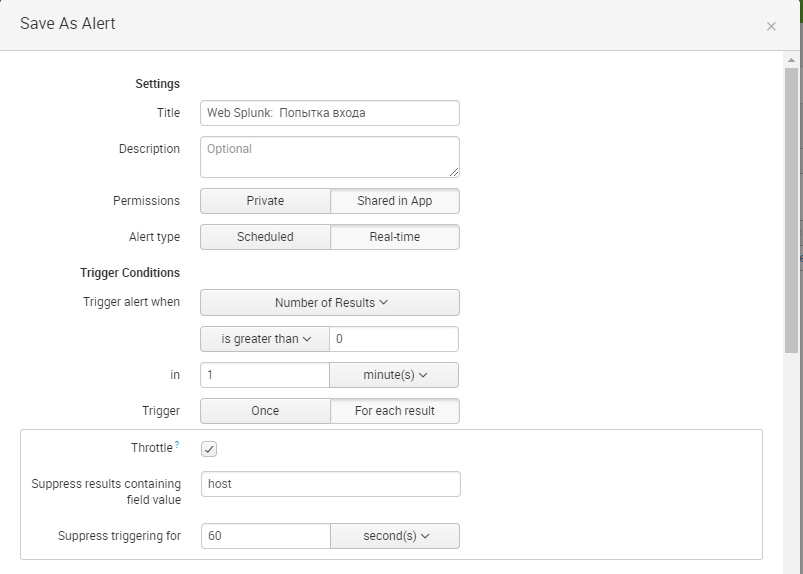

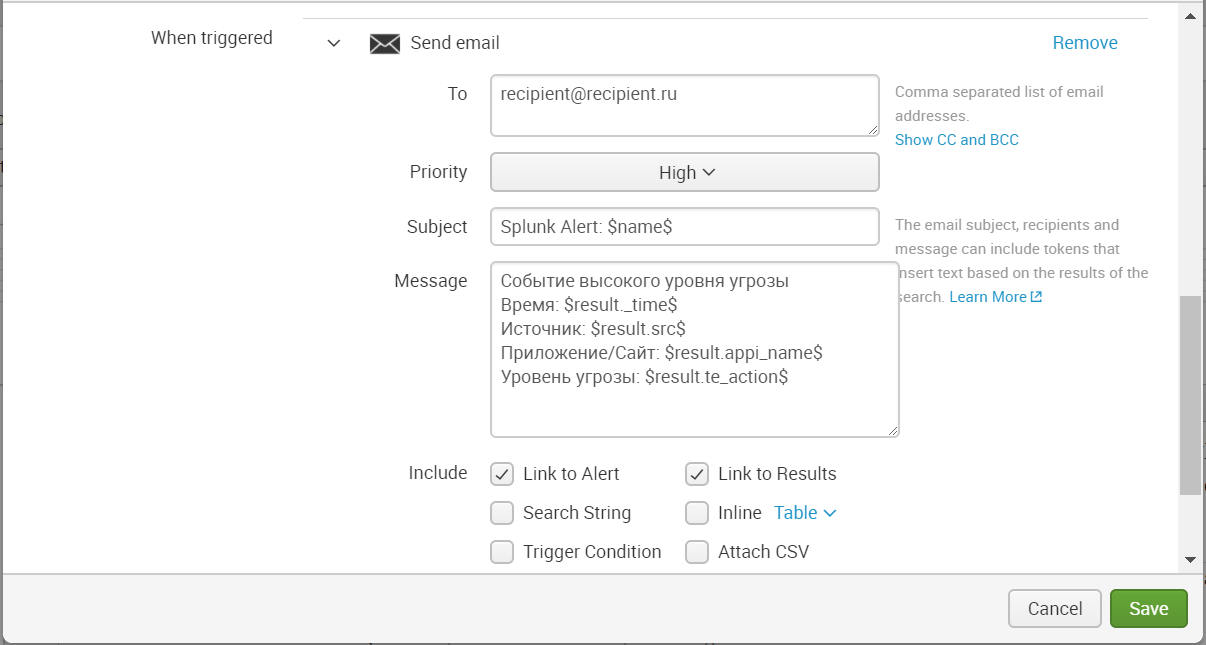

アラートの設定 :アラートタイプの設定-リアルタイム。 トリガーするために、1分間のイベント数がゼロより大きくなければならないという条件を示します。 アラートがトリガーされたときにアクションを追加します。 メッセージでは、フィールド値を含む検索情報にアクセスするトークンを使用できます。 次のリンクですべてのトークンを見つけることができます。

メッセージを送信するには、Splunkでメールサーバーを設定し、送信するメールメッセージを設定する必要があります 。 「設定」-「サーバー設定」-「メール設定」

このイベントが発生すると、メールでメッセージを受け取ります

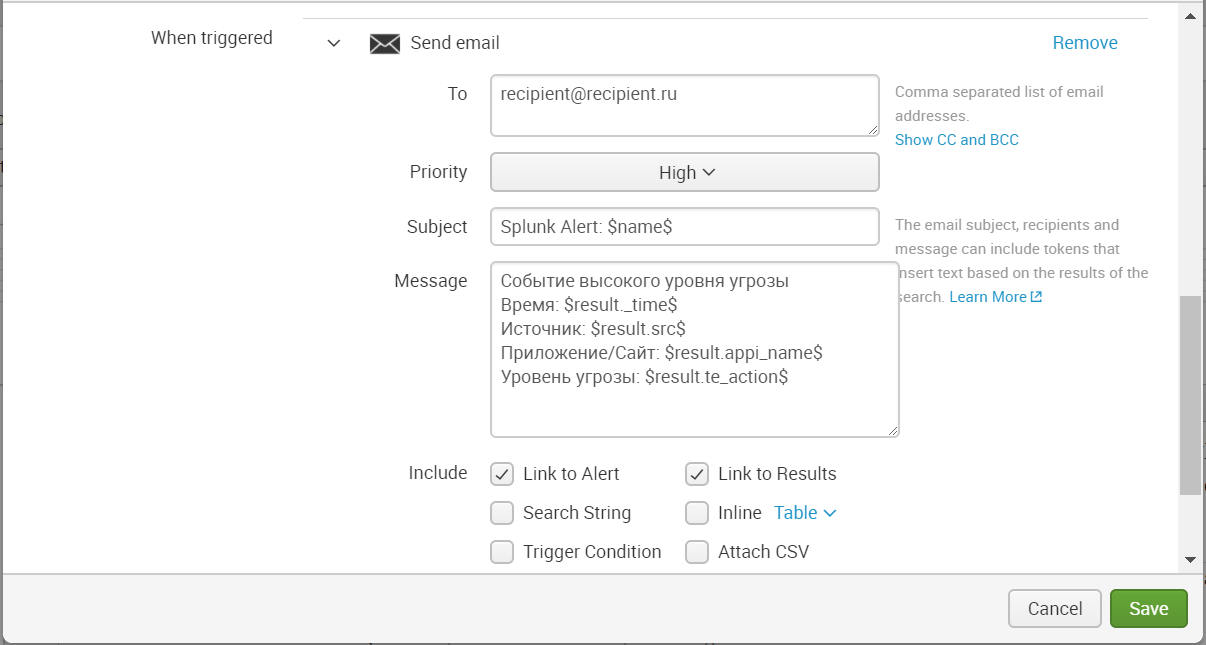

同様に、ファイアウォールによって識別されたインシデントの通知を構成します。

ハイリスクイベントの識別

おわりに

したがって、Splunkを使用すると、問題のあるイベントの実装にタイムリーに対応するのに役立つアラートをすばやく簡単に設定できます。

このトピックに関するすべての質問とコメントに回答させていただきます。 また、この分野、または一般的なマシンデータ分析の分野に特に興味がある場合は、特定のタスクのために既存のソリューションを完成させる準備ができています。 これを行うには、コメントにそれについて書くか、当社のウェブサイトのフォームからリクエストを送信してください。