今日、ペンテスト中の監視システムとの最初の会議での動作方法を引き続き理解します。 今回、古いZabbixが来てくれました。

ここでの仕組み

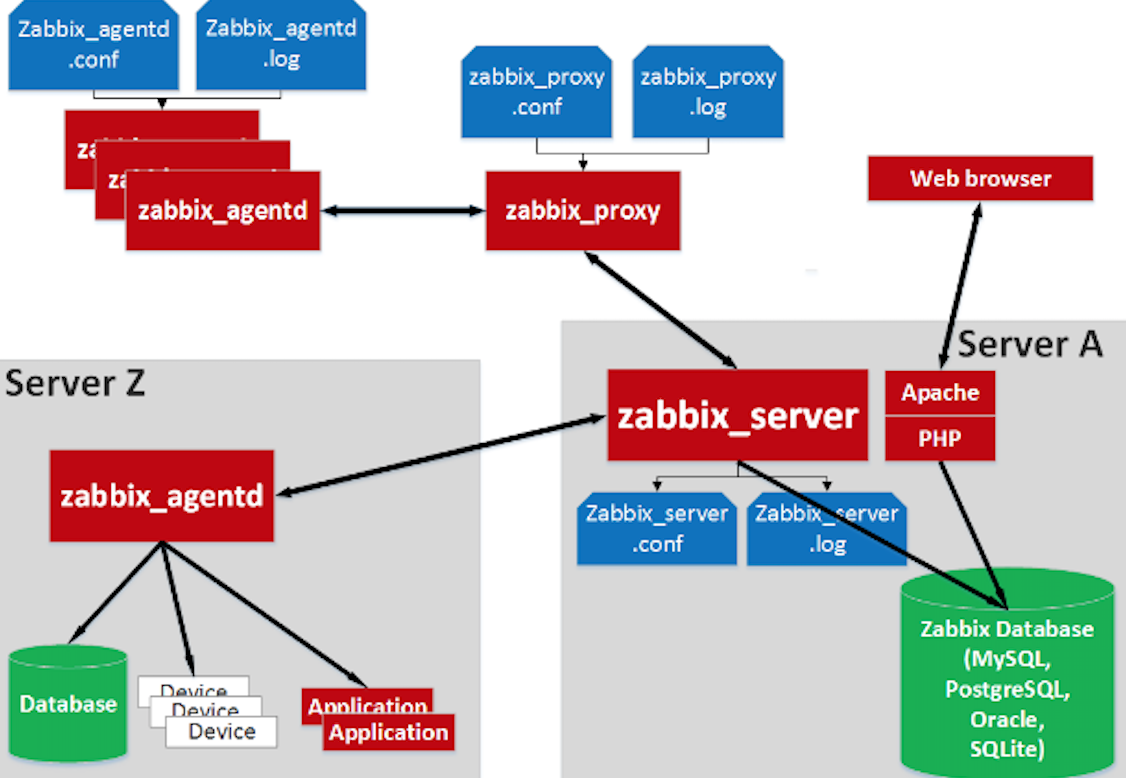

一見、Zabbixは初めて彼に遭遇したユーザーにとっては複雑な監視システムのように見えるかもしれません。

時間が経つにつれて、この監視システムは多数のユーザーを獲得し、多くのフォーラムがこのソフトウェアの微調整のすべての側面を理解できるようになりますが、コミュニティが安全なシステム構成を作成することはほとんどありません。今日これらの弱点についてお話します。

光で呼ぶ

すべてのシステム管理者がCMバージョンを最新に維持しているわけではないことを知って驚くことはないと思います。 システムバージョンの簡単な定義から始めましょう(このため、これらのスクリプト1または2のいずれかを使用できます)。 ある程度の確率で、さらに何かを発明する必要はなく、目標を達成するために十分に実証されたエクスプロイトのいずれかを使用できます。

しかし、Metasploitモジュールの使用方法について読むためにあなたは猫を見ていなかったと思います。そして今、あなたは善意と周囲の研究に励まされ、仕事をしに来て、イーサネットコンセントに接続し、新鮮な更新されたZabbixを見つけます。 システムの開発者はあなたのことを考えて、暗号化されていない形式でホストとサーバー間のトラフィックを転送しました。したがって、管理者が暗号化を気にしないのであれば、古いARPスプーフィングを思い出してください。 管理者セッションのインターセプトとWebインターフェースの修正の詳細な説明は、 ここで説明されています 。また、すべての必要なスクリプトをここで調べることができます 。

もっと深くする必要がある

さて、あなたはすでにシステムを危険にさらしていますが、Zabbixには監視対象エージェントと対話する機能があり、サブネットをキャプチャしようとせずに離れることは容認できない贅沢であることを知っています。 ZabbixのNagiosとは異なり、オプションの多くは設定ファイルによって制限されます。これはエージェントに一定のシェルを保持する能力を急いで提供するものではありませんが、脆弱なシェルのみが提供され、メモの更新バージョンは侵害されたシステムで足場を得る方法と成功するために必要な設定の状態に関する情報を提供します UnixとWindowsのどちらを扱っているかに関係なく、ホストでのエスカレーション。

すでに理解しているように、この記事の目的は、監視システムのすべてのユーザーにセキュリティの問題に注意を向け、 CMの操作に関するチートシートに目を向けることです。 作業はそこで終わりではなく、すぐにこの分野の新しい研究が発表されます。

謝辞

Zabbixモニタリングシステムの研究で行われたShodinに感謝します(この研究者の記事は近いうちにブログに掲載されます)。 これらの人を尊重: サボタージュ 、 ro421 。

じゃあね!