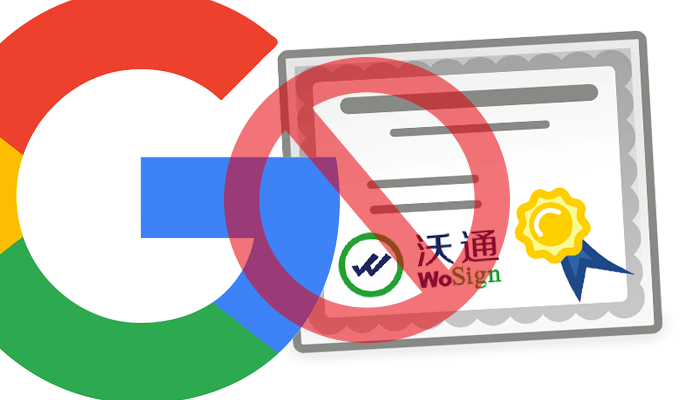

Googleからのメッセージによると、まもなく(つまり、 9月中旬に予定されているChrome 61のリリースから )、WoSignおよびStartComの認証機関が発行した証明書に対する信頼は完全に廃止されます。 2016年10月21日より前に発行された証明書について話しますが、その有効期限はまだ切れていません(新しい証明書は昨年ブロックされました)。

Googleからのメッセージによると、まもなく(つまり、 9月中旬に予定されているChrome 61のリリースから )、WoSignおよびStartComの認証機関が発行した証明書に対する信頼は完全に廃止されます。 2016年10月21日より前に発行された証明書について話しますが、その有効期限はまだ切れていません(新しい証明書は昨年ブロックされました)。

Chrome 57(2017年3月にリリース)では、古い証明書の信頼性は部分的に終了しましたが、Alexaの評価で最初の100万に含まれるサイトについては例外が作成されました。 これで、このホワイトリストが削除され、指定されたSFによって任意のドメインに発行された証明書にブロックが適用されます。

同様の措置がMozillaによって既に実施されていることを思い出してください:Firefox 51(2017年1月に登場)から、新しいWoSignおよびStartCom証明書に制限が導入されましたが、2016年10月21日以前に発行された証明書のサポートは保持されています。

話は、昨年Mozillaの代表者がWoSignとStartComの作業における多くの重大な違反を明らかにしたという事実から始まりました。 これに対応して、WoSignは監査を開始し、コメントを解決し、内部インフラストラクチャのセキュリティを改善するために取り組み、新しいルート証明書を取得するプロセスを開始しました。 違反に注意することができます:

- 2016年1月1日から証明書を作成するときにSHA-1アルゴリズムの使用を禁止する認証機関の活動を管理する要件を無視します(WoSignはSHA-1で証明書を書き戻しました)。

- トランザクションに関する情報を開示せずに、別の認証センター(StartCom)を制御する。

- 更新プログラムの適切なインストールを行わない、セキュリティ、特にネットワークアプリケーションの古いバージョンの使用に対する不注意な態度(DNSサーバーで使用されるバインドパッケージは、2011年に最後に更新され、パッチ未適用の19の脆弱性が含まれます);

- GitHubドメインの1つに対して、権限のない人に証明書が発行されるという結果が記録されました。

WoSignを導いたロジックを説明することは難しく、評判に大きなリスクを伴うアクションを生み出しますが、前例があります。

UPD:しばらく前に、Golgeはシマンテックに関する質問を表明しました。この会社が発行した約30,000の証明書は、ドメイン所有者の適切な検証なしに発行されたようです。 近い将来、 Chromeがこの証明書リストの信頼を停止することを期待できるようです。