科学者の間では、次善の意思決定と使用される「クランチ」の塊のために自然をscるのが流行していました。 19世紀のある物理学者は、主なる神は貧しい眼鏡屋であり、人間の眼の構築のために彼にペニーを贈らないと言って歴史を作りました(神)。 その後、モスクワの研究所でさえ彼にちなんで名付けられましたが、そのためではありません。

科学者の間では、次善の意思決定と使用される「クランチ」の塊のために自然をscるのが流行していました。 19世紀のある物理学者は、主なる神は貧しい眼鏡屋であり、人間の眼の構築のために彼にペニーを贈らないと言って歴史を作りました(神)。 その後、モスクワの研究所でさえ彼にちなんで名付けられましたが、そのためではありません。

だから、彼は間違っていた(死角なしでやれるかもしれないが)。 現在、科学は生物の個々の原則と技術を絶えずスパイしています。 はい、それらは常にエネルギー効率が良いとは限らず、しばしばその範囲は狭いですが、数百万年の生存によってテストされています。 興味深いのは、暗号などの生命のない分野でさえ、かつて人生が思いついたものへの応用があることです。 もちろん、動物は送信された情報を暗号化しないため、直接盗まれることはありません。 有名なオスカーの持ち主が言ったように、私たちはさらに深くする必要があります。

噂によると、本格的な量子コンピューターの出現は、私たちが知っていて愛している形で暗号化が近づき、終わりに近づいているということです。 Intelligence報機関は期待して手をこすり、暗号学者は暗号の「銀の弾丸」を求めて駆け回っており、ジャーナリストはほぼ毎週、誰かがすでに量子コンピューターを作成し、私たちの小さな秘密はすべて秘密ではないという感覚を出している。

すべての人がデータプライバシーの重要性を認識しているわけではなく、1月1日の真夜中に正確に認識しているためです。 2000年、まるで旅客機のオンボードコンピューターが削減されたかのように、誰もが怖い。

ただし、量子誇大広告にもメリットがあります。 先見の明のある人は量子アニーリングに夢中になり、それが理にかなっているタスクを見つけようとしますが、暗号作成者は新しい堅牢な暗号化アルゴリズムを開発しています。 彼らの探求する視線は、準生物学的計算法に変わりました。 実際、このトピックは新しいものではなく、十数年以上開発されていますが、適切な開発が行われれば非常に関連性が高くなると約束されています。

生物学的システムは、食物を探しているか、環境条件の変化に適応しているか、攻撃性に対処しているかなど、そのタスクの一部を解決します。 これは計算モデルの形で表すことができます-人類はあまり深く人生を研究していないという事実のため、比較的粗雑です。 そして、これらのモデルが非常に効果的であるソリューションのために、暗号化および暗号解読を含む多くのタスクがあります。 はい、はい、私はニューラルネットワークについて話している、誰もがそれらを認識したと確信しています。 しかし、それらだけではありません。

ニューラルネットワーク

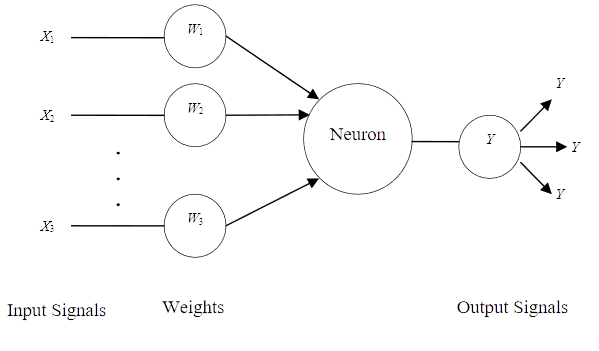

要するに、人工ニューラルネットワークは非常に粗雑

要するに、人工ニューラルネットワークは非常に粗雑暗号化では、ニューラルネットワークをキー交換に使用できます。これは、機密情報転送のほぼ最も重要な段階です。 Diffie-Hellmanプロトコルは数論に基づいており、その耐久性は、攻撃者が量子コンピューターを見つけるまで十分です。 しかし、ニューラルアルゴリズムの動作は異なります。 これは、保護されていない通信チャネルの両端にあるマルチレベルパーセプトロンに基づいています。

各側の秘密鍵は、初期パーセプトロン結合重みの形式で提示されます。

イニシエーターは初期データストリームに対して自身を送信し、このストリームは両側のパーセプトロン入力に供給されます。 サイドのパーセプトロン出力からのデータが相互に送信され、受信されたフローが比較され、結合の重みが変更され、手順が繰り返されます。 したがって、パーセプトロンは互いにトレーニング(同期)し、完全な同期を達成すると、両方のパーセプトロンの結合の重みが同じになり、セッションキーが生成されます。 両方の当事者がこのキーを持っていますが、同時にどこにもどんな形でも送信されませんでした。

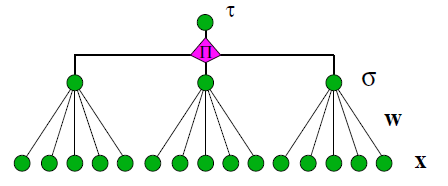

図のように、このようなスキームで単純な単一レベルのパーセプトロンを使用すると、サードパーティは初期データストリームとニューラルネットワークの出力ストリームから初期重みを計算できます。 したがって、隠れ層を持つマルチレベルパーセプトロンが使用されます。この場合、各反復でどのウェイトが変更されるかを外部の誰も計算できません。 以下の図は、多くの入力、1つの隠れ層、および1つの出力を備えたニューラルネットワークの例を示しています。いわゆるツリーのようなパリティマシンです。

確率学習では、重みが疑似ランダムに変化し、その後、それらの変化が破棄されて結果が悪化します。つまり、同じ秘密キーと同じ初期ストリーム(ランダムまたは非ランダム)であっても、セッションキーは毎回異なります。 このようなプロトコルに対する攻撃は非常に複雑です。チャネルをリッスンしているサードパーティは、いずれかのパーティのプライベートキーを知らないと完全に同期できません。 また、パーセプトロンのパフォーマンスを大幅に低下させることなく、このキーを非常に長くすることができます。 それにもかかわらず、ニューラルキー交換アルゴリズムの安定性はまだ議論中であり、それに対するより効果的な攻撃が開発される可能性があります。

確率学習では、重みが疑似ランダムに変化し、その後、それらの変化が破棄されて結果が悪化します。つまり、同じ秘密キーと同じ初期ストリーム(ランダムまたは非ランダム)であっても、セッションキーは毎回異なります。 このようなプロトコルに対する攻撃は非常に複雑です。チャネルをリッスンしているサードパーティは、いずれかのパーティのプライベートキーを知らないと完全に同期できません。 また、パーセプトロンのパフォーマンスを大幅に低下させることなく、このキーを非常に長くすることができます。 それにもかかわらず、ニューラルキー交換アルゴリズムの安定性はまだ議論中であり、それに対するより効果的な攻撃が開発される可能性があります。

パーセプトロンは、キーの生成だけでなく、同期された形式で使用でき、データの暗号化/復号化に非常に適しています。 ただし、ニュアンスがあります。ニューラルネットワークは、処理されたデータに歪みを導入する傾向があります。つまり、エラー訂正プロトコルを上で妨害する必要があります。 AESおよびその他の従来の対称アルゴリズムには、この欠点はありません。

遺伝的アルゴリズム

これらのアルゴリズムもよく研究されています。 それらは、ネオダーウィニズムが仮定する進化の原理に基づいて構築されています。 初期値(個人)のセットを取得し、多くの異なる個人から母集団を収集し、フィットネス関数を使用して最悪の個人を遮断し、値を突然変異(ランダムな値の修正)を追加して再結合することで最高の個人から子孫を作成します。 フィットネス機能は、積極的な外部環境の役割を果たし、その値は、個人が希望するソリューションにどれだけ近いかを決定します。 一定回数の反復の後、問題の解決に非常に近い個人が得られます。 人生のように、すべて。

これらのアルゴリズムもよく研究されています。 それらは、ネオダーウィニズムが仮定する進化の原理に基づいて構築されています。 初期値(個人)のセットを取得し、多くの異なる個人から母集団を収集し、フィットネス関数を使用して最悪の個人を遮断し、値を突然変異(ランダムな値の修正)を追加して再結合することで最高の個人から子孫を作成します。 フィットネス機能は、積極的な外部環境の役割を果たし、その値は、個人が希望するソリューションにどれだけ近いかを決定します。 一定回数の反復の後、問題の解決に非常に近い個人が得られます。 人生のように、すべて。

暗号化での使用に関しては、ブール関数とSブロックなどのGAがプリミティブの開発に役立ちます。 これらはブロック暗号とストリーム暗号の最も重要な要素であり、これらがないと、平文と暗号テキストを比較するときに統計分析を使用して暗号を解読できます。 さらに、それらがランダムに作成された場合、それらは次善であり、暗号解析の特定の方法に対してアルゴリズムを弱める可能性があります。 したがって、暗号開発者はプリミティブを手動で構築しますが、このプロセスには開発者自身にとって非常に地獄的なものがあります。

これは、遺伝的アルゴリズムが非常に重要な場所です。実際には、バランス、高い非線形性、低い自己相関、高い代数度など、いくつかの基準で極値を見つけるタスクです。

さらに、暗号作成者には、ブール関数を使用せずに対称暗号化に直接遺伝的アルゴリズムを使用するというアイデアがあります。 一番下の行は、異なる初期擬似乱数シーケンスを使用した各データブロックの反復暗号化です。 最終的にブロックは、暗号文とソーステキストの統計的な相関関係が完全になくなるまで進化します。 同時に、暗号化プロセスは、反復(世代)の数に比例して遅くなります。

人工免疫システム

生物の免疫システムのよく知られたメカニズムに基づいた比較的新しい領域。 一般的に、これは目標に対応しなければならない(抗原を認識する)要素のシステムであり、結果を悪化させない(自分の体の細胞を攻撃しない)。

ところで、遺伝的アルゴリズムに似たアルゴリズムがいくつかあります。 したがって、クローン選択アルゴリズムでは、抗原に最もよく反応する細胞が選択されますが、GAのように子孫を作成する代わりに、変異を追加して成功した細胞がクローンされます。 細胞が良くなればなるほど、より多くのコピーが生成され、導入される突然変異は少なくなります。 さらに、抗原に対する応答について細胞集団を再度テストし(フィットネス機能コンプライアンスのため)、最適なものを再度選択します。

免疫ネットワークアルゴリズムでは、原理は多少異なります。 細胞はネットワークを形成し、抗原と隣接細胞の両方に応答する各細胞が刺激され(つまり、クローンと変異)、隣接細胞が反応する細胞は抑制されます。 抗原が存在しない場合、ネットワークは最悪の細胞を除去して安定させ、抗原が存在すると、最高の細胞が増殖し始め、低品質の隣接細胞を破壊します。

人工免疫ネットワークは、ほとんどの場合、自然のネットワークとほぼ同じ方法で使用されます。つまり、システムへの悪意のある侵入を検出します。 暗号化での使用に関しては、免疫アルゴリズムはニューラルネットワークや遺伝的アルゴリズムと関連しているため、ニューラルネットワークや遺伝的アルゴリズムと同じ分野で可能性があります。

免責事項:このコラムは、著者の個人的な意見のみを反映しています。 カスペルスキーの位置と一致する場合もあれば、一致しない場合もあります。 ここは幸運です。