今日は、そのようなシステムのセキュリティの程度と、ITMO大学で作成された開発の助けを借りてシステムをより安全にする方法についてお話します。

アミール・ズモラ/ Flickr / CC

スマートホームの何が問題なのか

多くの場合、開発者は作成された製品の安全性に十分な注意を払っていません。 たとえば、情報セキュリティの研究者がGoogleでスマートホームシステム管理インターフェイスへのリンクを直接見つけることができた場合があります。 このページはパスワードで保護されていなかったため、すべてのスマートシステムを管理できるようになり、家の住所と所有者の電話番号も学習しました。

問題なく、その場でスマートホームをハッキングできます。 原則として、そのようなシステムを作成する場合、特に住宅施設向けに、新しいレベルの新しいデバイスが既存のインフラストラクチャに単に「接続」されます。 新しいガジェットは、無線通信用のプロトコルを使用して相互に通信します。 また、多くの場合、システム開発者は暗号化を必要としないプロトコルを選択するため、部屋のネットワークに接続している誰でもデータを傍受できます。

システム内の弱いリンクはどこですか

一般的な場合、スマートホームシステム図は、制御信号が送信される2つの主要なデータストリームを表します。

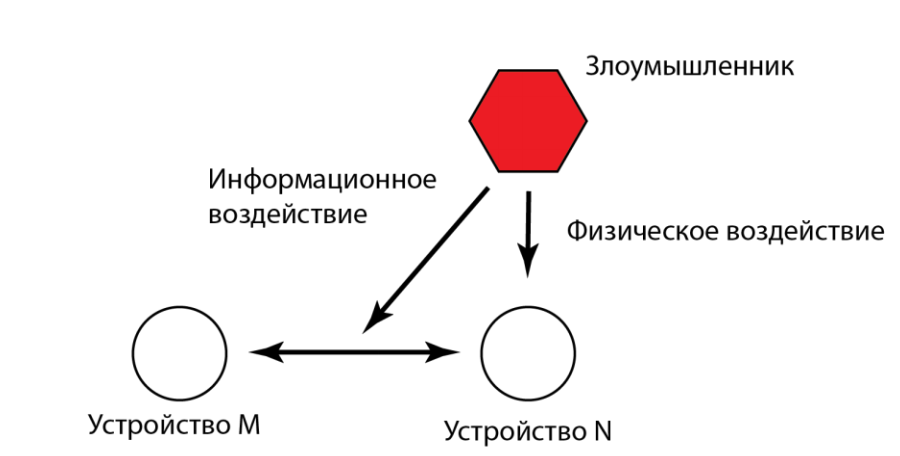

/スマートホームシステムの正式なモデル。 Safe Smart Homeプロジェクトの著者による記事 「Smart Home Systemの自動化デバイスの認証」の図

最初のストリームは、ユーザーと制御システムの間で、コマンドを人からコンピューターに送信します。 これを行うには、ターミナル、モバイルデバイス、Webアプリケーションなどのインターフェイスを使用します。 メインデータストリームは、制御システムとオートメーションエンドデバイス間の2番目のストリームです。

自動化デバイス、制御システム、およびそれらの間の情報の流れは、スマートホームで最も脆弱な要素の一部です。 最近のシステムでは、多くの場合、要素間の通信は、機密性とデータの整合性を確保せずにオープンチャネルを経由します。 その結果、攻撃者はシステムの情報フローを簡単に聞き取り、その特定の要素にアクセスし、場合によっては施設を完全に制御することができます。

スマートホームをより安全にする方法:ITMO大学プロジェクト

Safe Smart Homeプロジェクトの参加者は、この質問に答えようとしています。ITMO大学のSafe Information Technologies部門のチームによって開発されています。 専門家は、現在のシステムの主な欠点を持たないスマートホーム用のソフトウェアとハードウェアの複合体を開発しています。

システムを保護するには、まず、上記のすべての脆弱なリンクのセキュリティを強化する必要があります。 たとえば、データを転送する安全な方法を選択します。 プロジェクトチームは、このようなシステムで使用される通信プロトコルを分析しました。この作業の結果によれば、主な特性の観点から、このようなシステムの最適な選択はZig-Beeテクノロジーであることがわかりました。 このプロトコルは、データのプライバシー、整合性、および可用性を最大化します。

さらに、システムは起こりうる攻撃に正しく対応する必要があります。 攻撃者はデータを傍受するだけでなく、システムデバイスの動作を物理的に妨害することもできます。たとえば、デバイスを無効にします。 この場合、他のデバイスは、アクセスできない最初のガジェットという形で異常に気付くはずです。

/スマートホームシステムのデバイスへの影響のスキーム。 プロジェクト「Safe Smart Home」の作成者による記事 「保護対象の自動化システムの異常の特定」の図

攻撃を試みると、スマートホームシステムの特性に影響が及ぶため、分析が必要です。 2つのデバイスがネットワークアクティビティを監視して相互作用分析を実行する場合、攻撃者はMITMやリプレイなどの攻撃を隠すことはできません。

この問題を解決するために、「Safe Smart Home」プロジェクトの参加者は、人工ニューラルネットワークの2つのモデルを組み合わせたハイブリッドニューラルネットワークを開発しました。競合を伴う自己組織化ネットワーク(Kohonenレイヤー)と多層パーセプトロンです。

トレーニング後、人工ニューラルネットワークは、着信データに基づいて、ネットワークノードの現在の状態が91.47%の精度で異常か正常かを判断できます。 このプロジェクトで使用されるニューラルネットワークでの作業の詳細については、 こちらをご覧ください 。

最終ガジェットの側で認証を実装するには、enc28j60イーサネットコントローラーを備えたArduino Unoベースのソリューションが使用されます。 このマイクロコントローラーは多数の外部デバイスをサポートしているため、さまざまな自動化要素との相互作用を整理するための普遍的なリンクになります。 この記事では、システムアーキテクチャについて詳しく説明します 。

おわりに

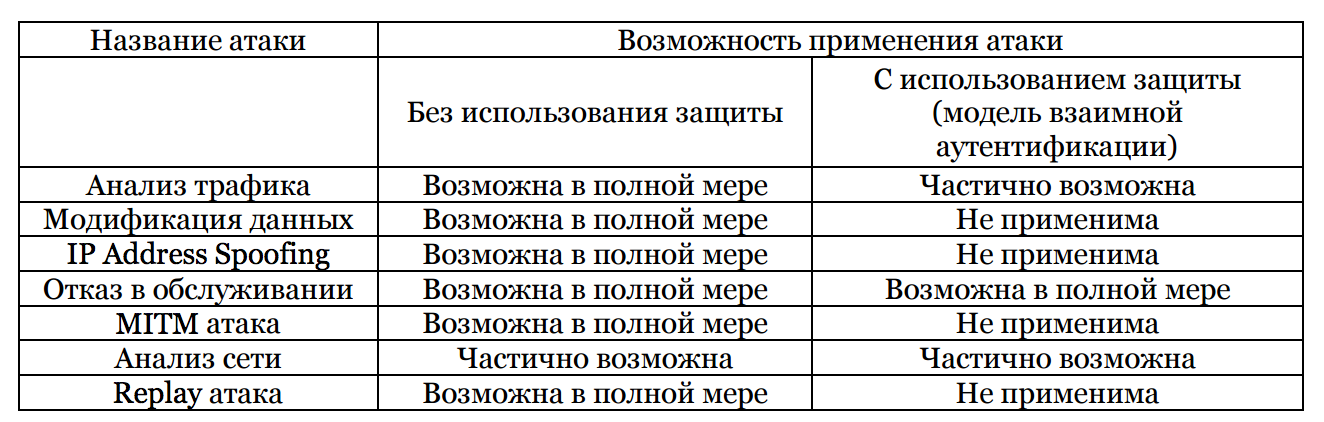

ITMO大学の安全な情報技術部門のチームは、2015年からSafe Smart Homeプロジェクトを開発しています。 この間、ファームウェアモジュールのアーキテクチャが開発され、必要なソフトウェアが作成され、安全なデータ転送プロトコルが選択されました。 最終結果は、スマートホームシステムに対する主要な攻撃の適用性を大幅に低下させる可能性があります。

/セキュリティデバイスを埋め込む前後の主な種類のネットワーク攻撃のチェック結果。 Safe Smart Homeプロジェクトの著者による記事 「Smart Home Systemの自動化デバイスの認証」の図

作成された安全なスマートネットワークの柔軟性により、実質的にあらゆるデバイスを組み合わせて安全にデータを転送できます。 したがって、将来的には住宅の建物だけでなく、工業用の建物でも使用できるようになります。

トピックに関する追加資料: