毎日、IT部門はますます多くの脅威に対処し、多数の立法基準へのコンプライアンスを守り、ますます多くのデータを保護する必要があります 。 また、会社の従業員がしばしば自主的にクラウドテクノロジーの使用を開始するという事実を考慮すると、IT部門へのリクエストの数は増加し、サポートするプロジェクトの数も増加します。

同時に、クラウドテクノロジーが大きなメリットをもたらすことは間違いありません。たとえば、クラウドテクノロジーは組織に役立ちます。

- 新しい製品やサービスをより早く市場に投入する

- ストレージコストと関連インフラストラクチャを削減する

- いつでも、どこからでも、どのデバイスからでもビジネスアプリケーションと情報へのアクセスを提供する

- データの処理、分析、使用を高速化

もちろん、クラウドは、今日の相互接続された非常に競争の激しいデジタルの世界で生成される大量のデータに対処するのに役立ちます。 しかし、もしあなたのプライベートデータがあなたがコントロールしていないパブリッククラウドになってしまったらどうでしょうか?

良いニュースは、新しいまたは進行中のクラウドイニシアチブを放棄する必要がないことです。あなたがする必要があるのは、クラウドインフラストラクチャセキュリティに関する懸念を排除し、それに対応するアクションプランをチームが持っていることを確認することです次の質問:

1.クラウド内のデータを管理し、規制要件を順守していることを示す方法は?

規制順守を確保するために、組織は、データがクラウド環境でホストされている場合でも、規制されたデータを使用してアクティビティを一元的、包括的かつ効果的に監視する必要があります。 特に、これには企業がポリシーを一元的に設定し、独自のインフラストラクチャ内およびクラウドアプリケーションとサービスに関するポリシーのコンプライアンスを監視できる認証管理プラットフォームが必要です。

さらに、組織には、会社全体で暗号化と暗号化キーを管理するための集中化された効率的なツールが必要です。 これにより、どこにいても重要な情報のアクセス制御プロセスを最適化し、適切な監査のプロセスを簡素化できます。

2.クラウドへの機密データの保存およびこのデータの独立性に関連するリスクをどのように軽減できますか?

この特定の問題については、法務部と相談することをお勧めします。 多くの特定の国および地域には、「機密」情報を投稿できる場所と投稿できない場所を管理する独自の特定の規制要件がある場合があることを理解することが重要です。 たとえば、米国の連邦政府機関が機密情報をクラウドに転送する前に、クラウドサービスプロバイダーがこのデータを国外で保存または管理しないようにする必要があります。

同様に、ヨーロッパの多くの国では、医療提供者がクラウドプロバイダーのサービスを使用して患者データを保存することはできません。その提供者のすべての機器が特定の国に限定されていない場合です。 ロシアでは、国内のサーバーにユーザーの機密情報を保存する必要もあります。

3.クラウドインフラストラクチャ管理者および他のユーザーが機密データにアクセスできないようにする方法

組織には、企業内からの脅威から自身を保護し、管理者の悪意に関連するリスクを最小限に抑える方法が必要です。 マルチテナントパブリッククラウド環境で作業している場合でも、クラウドサービスプロバイダーの管理者による悪用を防ぐために、機密データを保護するための十分なツールと権限をチームが持っていることを確認するのはお客様の責任です。

クラウドサービスを使用してSaaSアプリケーションインフラストラクチャをホストする場合も同様です。 さらに、ポリシーの変更やキーのエクスポートなどの重要な管理タスクが異なる管理者によって実行されるように、責任を共有する必要があります。

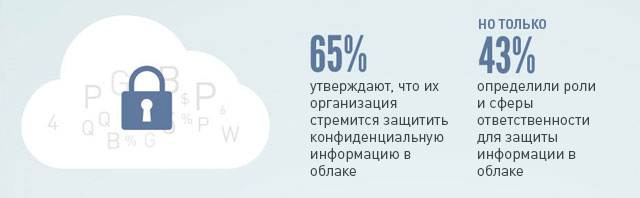

クラウドでホストされているデータセキュリティの問題に関する多くの主要なグローバル企業のIT専門家への調査によると:

4.司法の要請が発生した場合に、どのデータにアクセスを提供するかを制御する方法は?

この場合、何が起こっているかを正確に把握し、どのデータにアクセスするかを理解することが非常に重要です。 裁判所のリクエストがクラウドサービスプロバイダーに宛てられており、暗号化キーがユーザーによって制御されていない場合、サービスプロバイダーは、政府機関またはその他の組織であっても、リクエストの開始者に暗号化キーを転送することを強制されます。 さらに、要求は、サービスプロバイダーが通知することさえできないような方法で編成することができます。

クラウドで暗号化プロセスを制御し、対応する暗号化キーを所有している場合、ユーザーまたは会社は何らかの方法でリクエスターにキーを渡すことを余儀なくされる場合がありますが、いずれにせよそれについて知っており、それに応じて対応する機会があります。

5.必要に応じて、データがクラウドから安全に削除されることを保証する方法は?

あるプロバイダーのサービスを拒否して別のプロバイダーに切り替えたい場合、または単にクラウドからデータを削除したい場合は、データ削除に関連するプロバイダーの手順を明確に理解する必要があります。 一部のクラウドサービスプロバイダーは、契約の終了時にすべての請求書が支払われるまで顧客データを保存する場合があります。

さらに、機密情報を含む可能性のある仮想マシンのインスタンスとイメージが適切に削除されていることを確認する必要があります。 プロバイダーを回避するための明確な計画を立ててください。これにより、クラウドにデータが残っていないことを確認できます。

6.さまざまな環境でデータセキュリティを集中化する方法は?

組織がさまざまな規制要件を満たすために個別のプロジェクトを実装し、個々のビジネスユニットのデータ保護要件を確保するか、セキュリティ違反を排除する場合、あなたは一人ではありません。

この場合、クラウド環境とオンプレミス環境でデータセキュリティを確保するために、一元化された統合アプローチを実装することが重要です。 これにより、組織のセキュリティレベルが強化されるだけでなく、コストの削減とビジネスの柔軟性の向上にも役立ちます。

あなたの組織にはこれらの質問に対する答えがありますか?また、あなたの組織がクラウドに移行することを妨げる主な制約は何だと思いますか? コメントであなたの考えを共有してください。