2010年にカナダのバンクーバーで開催される冬季オリンピックの前に、オリンピックの深刻な情報化が初めて議論されました。 はい、奇妙なことですが、この瞬間まで、世界最大のスポーツ競技会は深刻なITインフラストラクチャを誇ることができませんでしたが、さまざまなスタジアムや小規模なイベントが最新の情報技術を積極的に取り入れました。 しかし、サイバーセキュリティは、2012年のロンドンゲームの準備にのみ真剣に取り組み始めました。 公表された統計によると、ロンドンでは1億6600万件のサイバーセキュリティイベントが記録され(北京では1日あたり約1200万件のイベントが記録されました)、783件の詳細な調査が必要でした。 6回の深刻な攻撃があり、1つは開会式を破ることさえできました-その後、ハッカーはオリンピックスタジアムの電源システムを攻撃しようとしました。 リオでは、専門家はサイバー攻撃の数が4倍に増加することを期待していました。 実際には、約5億1千万、つまり1秒あたり約400の攻撃がありました。 リオでのパラリンピック競技大会中、ハッカーの活動は1秒あたり120攻撃に減少しました。これは理解できます-彼らへの関心はメインゲームよりもはるかに低いです。

明らかに、2週間のオリンピックは、特にブラジルでは犯罪のない国としてリストされたことがない、あらゆる種類の詐欺師と犯罪者にとっての楽園です。 サイバー犯罪の観点から見ると、ブラジルは最も不利な国の1つと見なされています-ブラジルでの深刻なサイバー攻撃の成長は2010年から2015年に400%増加し、2014年にはブラジルがワールドカップを開催した200%の急増を記録しました。 そして、ロンドンのオリンピック大会の組織委員会の安全保障を率いたジェーン・ウェインライトによると、オリンピックのインフラに対する特定の攻撃はなかったが、これはそこで戦うものがなかったことを意味しない。 問題の規模が十分に深刻であることを理解するには、スポーツイベントに実際に何人がオンラインで参加したかを思い出すだけで十分です。

ロンドンでは、情報セキュリティに対する5つの主要な脅威は次のとおりです。

- モバイルデバイスおよびリアルタイムでの競合データのスマートフォンへの送信のブロック

- 「ドライブバイ」ダウンロード(アプレット、Active-Xコンポーネント、実行可能ファイルなど、ユーザー側の結果を理解せずにダウンロードする)。

- フィッシング

- 検索結果の置換と改ざん

- チケット詐欺サイト。

リオでは、状況はそれほど変わりませんでした。 問題はまったく同じでした-偽のチケット販売サイトの広告を含むスパム、スポーツ大会やその他のスポーツイベントへの無料チケットに関するメッセージ、カレンダーの下に隠れている悪意のある添付ファイル付きのメールとオリンピックイベント会場マップ、オリンピックニュースのあるフィッシングWebサイト(そのような悪意のあるドメインを数百件検出してブロックしました)など。

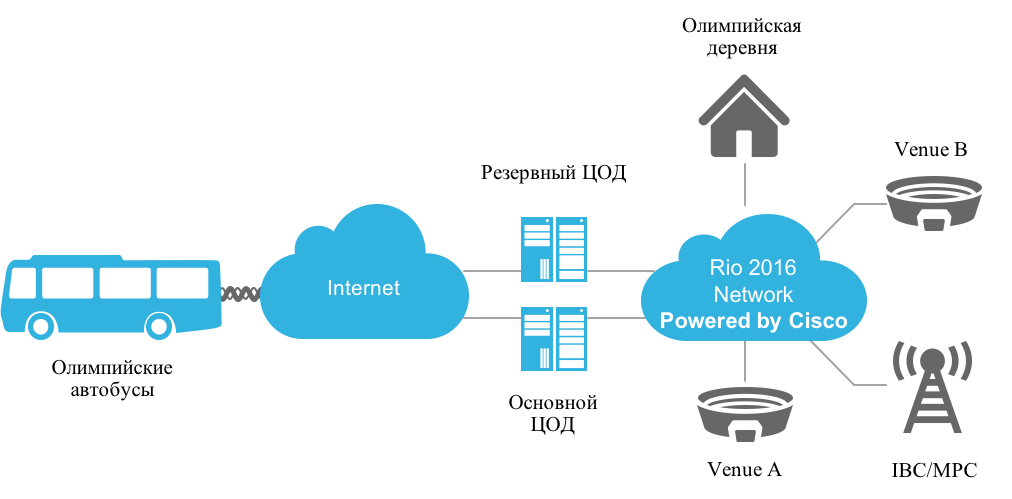

私たちの前のタスクは非常に困難でした-短時間でネットワークとサーバーのインフラストラクチャへの安全な接続を提供する:

- 10,900人のオリンピック選手と4,300人のパラリンピック選手

- ゲームインフラストラクチャを提供する5400人の技術専門家

- 70,000人のボランティア

- 25,100の認定メディア

- スポーツ施設、オリンピックビレッジ、プレスセンターなどを含む37のサイト

- 900万人の訪問者。

次の原則は、113472 LANポートと5159 Wi-Fiワイヤレスアクセスポイントのセキュリティ原則を定めたものです。

- セキュリティはネットワークインフラストラクチャのプロパティであり、オプションではありません

- トラフィックのセグメンテーションと共有

- 攻撃検出システムセンサーとしてのネットワーク

- アイデンティティ管理

- イベント結果のリアルタイムで安全な配信

- 個人のモバイルデバイスで動作する機能。

実際、これらはネットワークセキュリティを提供するロンドンの同様のインフラストラクチャとそれほど違いはありませんでした。

従来の脅威と保護技術を考えると、従来のものを使用しました。 60トンと8115ユニットの納入機器のうち、次のものがネットワークセキュリティを担当しました。

- Cisco ASA 5585-Xファイアウォール

- FirePowerサービスを備えた次世代Cisco ASA 5515-Xファイアウォール

- Cisco Firepower侵入防止システム

- Cisco ASA 5585-XリモートVPNアクセスツール

- Cisco ISEおよびACSを使用した、ゲストを含むネットワークアクセス制御

- Cisco Stealthwatchによるネットワーク異常の監視と無効化

- Cisco OpenDNS UmbrellaによるDNS脅威の監視とブロック

- ASR9000ルーター上のCGN / VSMモジュールを使用した高度にスケーラブルなNAT

- Cisco Prime Network Registrarを使用したDHCPおよびDNSキャッシュ

- Cisco Security ManagerとFiresight Management Centerを使用した情報セキュリティの管理と監視。

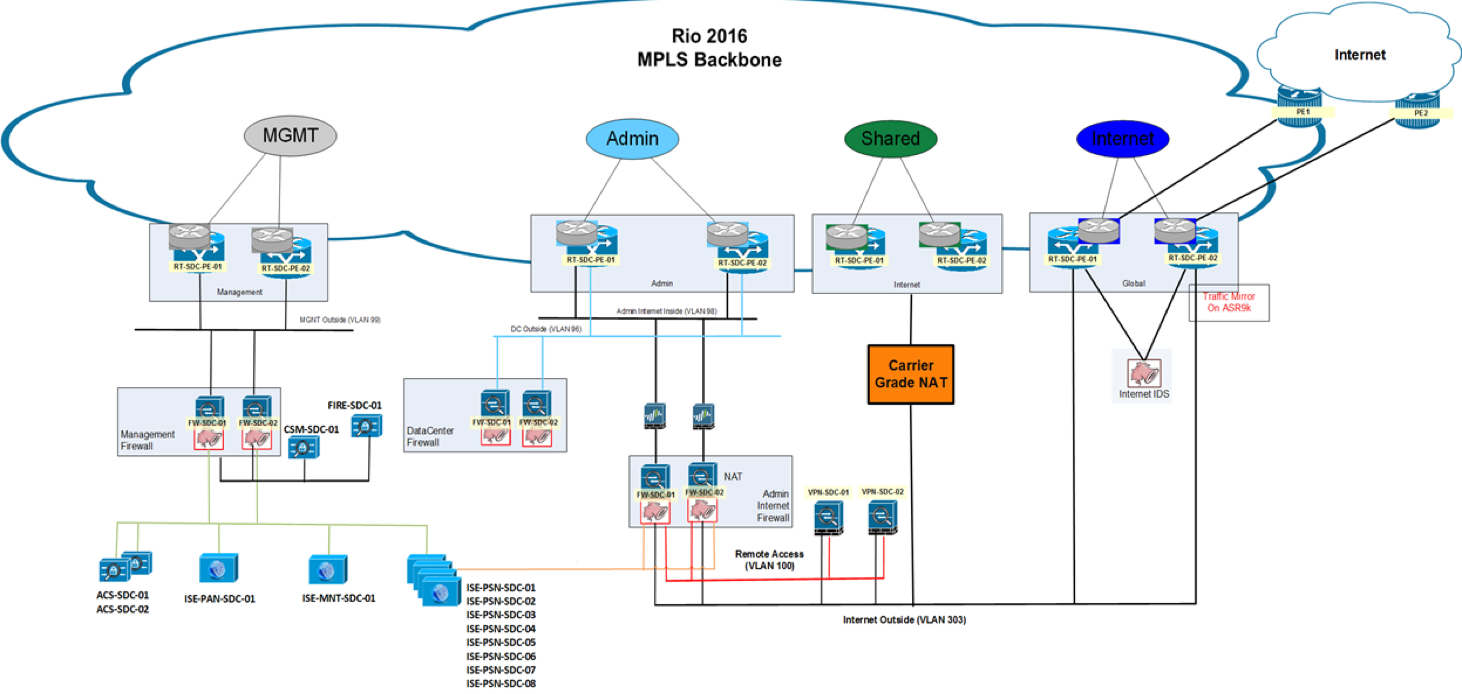

セグメンテーションの主なツールはCisco ASA 5585-XおよびASA 5515-Xファイアウォールで、オリンピックインフラストラクチャの異なるゾーン間でトラフィックを分離します。 Cisco ASR9000およびCisco ASR1000ルータは、これを支援しました。 仮想化レベルでは、Nexus 7000、Nexus 2000、MDS 9000スイッチ、UCS 5000およびFabric Interconnect 6000コンピューティングシステムがセグメンテーションを担当しました。

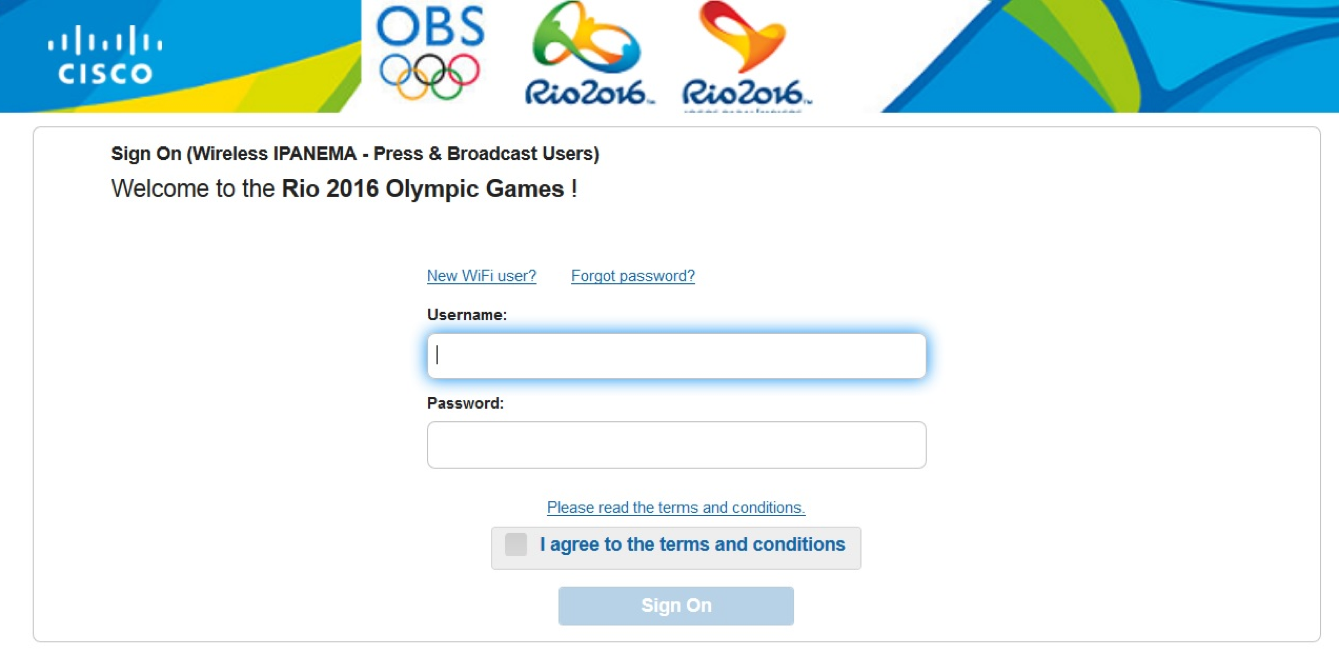

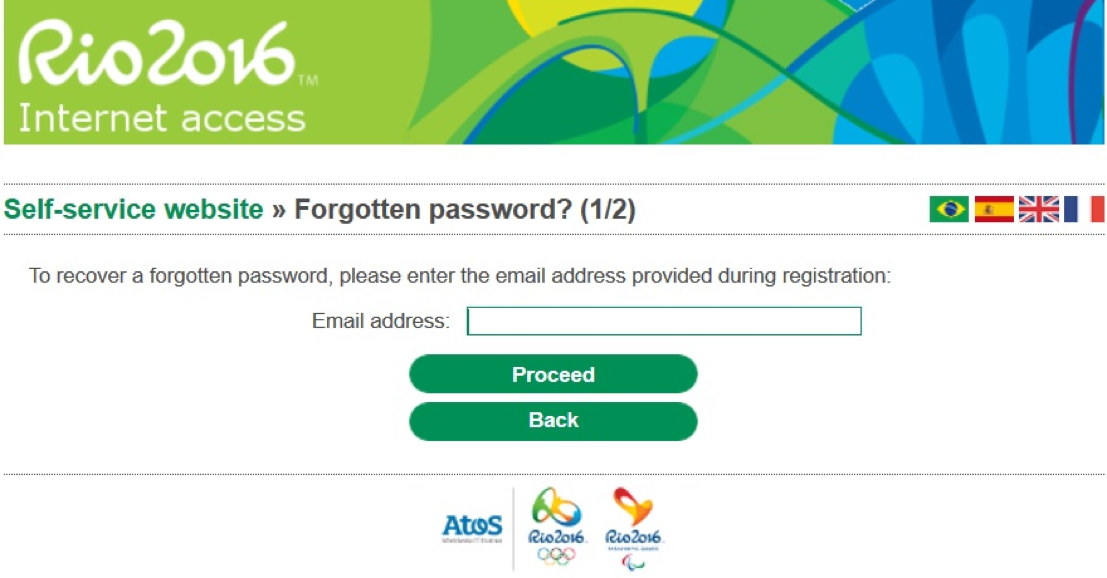

オリンピックはさまざまなタスクとアクセス権を持つさまざまなユーザーであるため、Cisco ISEデバイスのクラスターを使用してそれらを認証および区別し、有線および無線ユーザーを認証および承認しました。 ここでは、たとえば、プレスセンターのジャーナリストのアクセスポータルのように見えました。

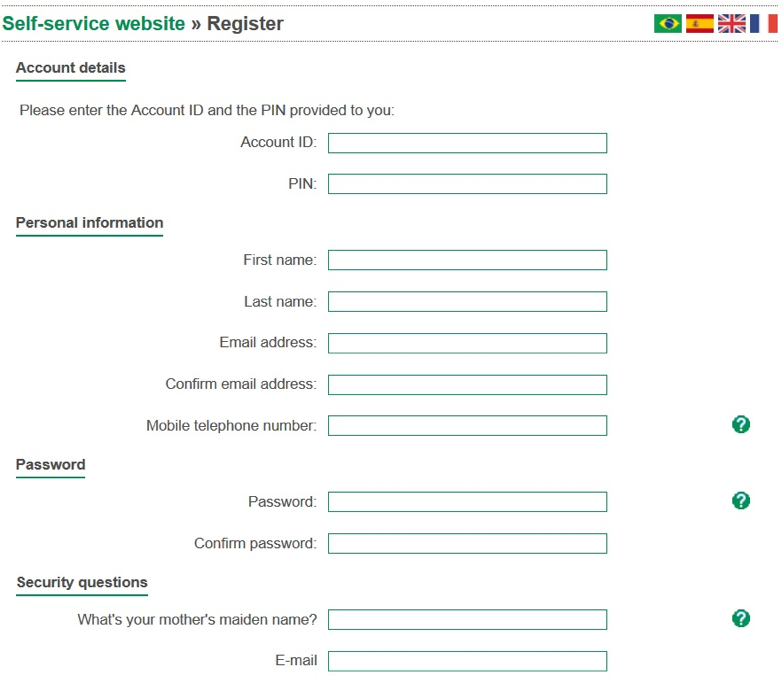

オリンピック組織委員会が提供するさまざまなサービスおよびサービスへのアクセスを必要とする人々の数を考慮して、Cisco ISEでセルフサービスポータルが作成され、ゲームのIT専門家の負荷が軽減されました。 このようなセルフサービスは、アカウントの登録にも関係していました。

モバイルデバイスの登録、および忘れたパスワードの回復:

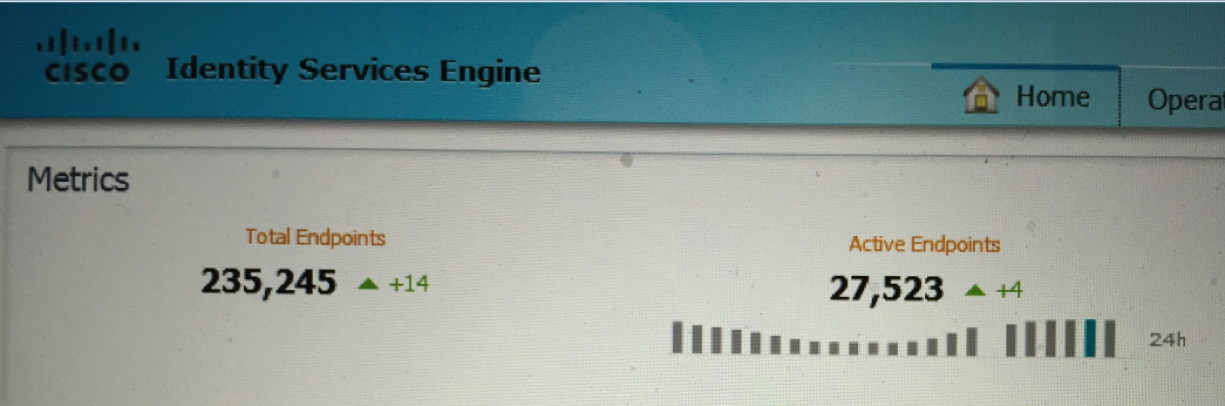

Cisco ISEの助けを借りて、ジャーナリスト、アスリート、ボランティア、スポンサーなどが、オリンピックおよびパラリンピック競技大会を通して、また準備の過程で必要なすべてのサービスにアクセスできます。 同時に、アクセスはネットワークセグメント(セキュリティポリシーで必要とされていない場合)またはデバイスタイプに限定されませんでした-Cisco ISEは、オリンピックビレッジからスポーツイベントへのアスリートの配達中に安全なワイヤレスアクセスの受信を許可しました(Wi-Fiはバスに展開されました)プレスセンターでのジャーナリストの作業中、および個人的なデバイスからのスポーツイベント自体で。 オリンピックのインフラストラクチャに接続され、Cisco ISEによって管理される一意のデバイス(訪問者なし)の総数は、ゲームの終了までに235,000を超えました(リオでのオリンピックの閉会式でピーク時に27000のデバイスがインフラストラクチャに接続されました):

境界およびネットワーク内攻撃は、Cisco Firepower NGIPS侵入防止システム、Cisco OpenDNS Umbrella DNS脅威監視システム、およびCisco Stealthwatch Netflowベースのネットワーク異常管理システムによって検出されました。 同時に、前述のソリューションの最後では、オリンピックインフラストラクチャのプライマリデータセンターとバックアップデータセンターの仮想インフラストラクチャを監視しました。 言及された各ソリューションは、データソースとしてネットワークトラフィックを使用しましたが、異なる観点から、多層防御の原則を確保し、攻撃がオリンピックネットワークインフラストラクチャに侵入するのを防ぎました。

Cisco OpenDNS Umbrellaサービスを使用すると、興味深い経験が得られました。そのタスクは、オリンピックインフラストラクチャからのDNSクエリを監視し、悪意のあるアクティビティに関連するすべてを遮断することでした。

- インフラストラクチャに侵入しようとする悪意のあるコード

- データ漏洩につながるボットネットおよびフィッシング攻撃

- 新しい、偽の、詐欺サイト

ゲームの開会式のわずか2(!)時間前にインフラストラクチャ全体にCisco OpenDNS Umbrellaを実装し、運用中、このサービスは毎日2,200万件のDNSクエリを通過させ、マルウェアのために23,000件をブロックしました。

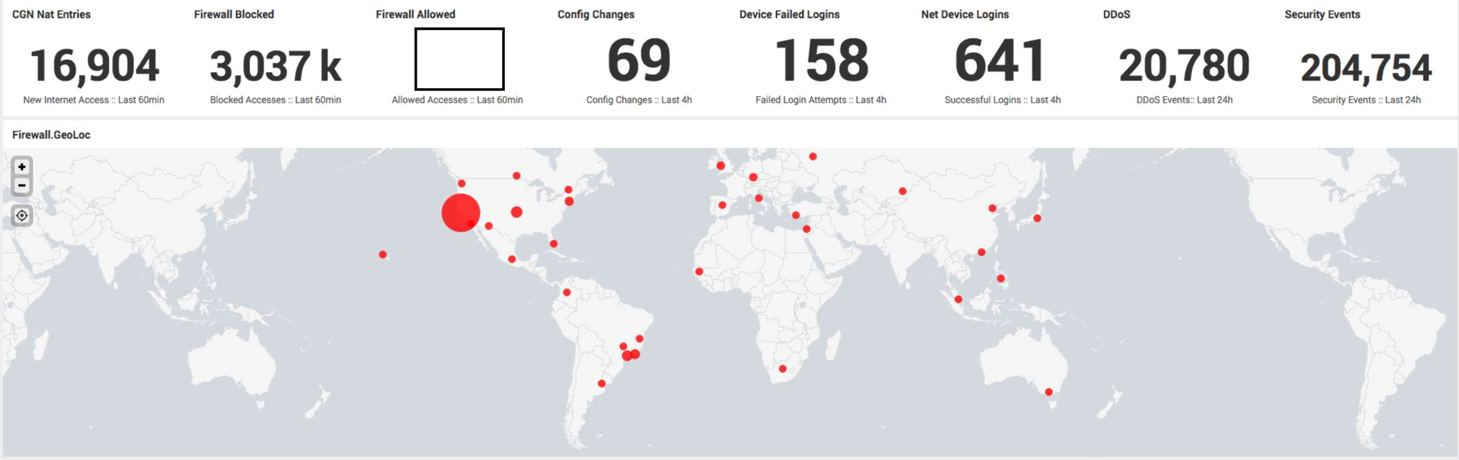

私たちが共有できる他の興味深い数字のうち、私は次の名前を付けます:

- 合計で、10億以上のITU Cisco ASAイベントが記録されました。

- 1,500万TACACS +イベント

- IDS / IPSは700万件を超えるセキュリティイベントを記録しましたが、そのうち3分の1以上がトロイの木馬に関連し、23%がDoSに関連し、そのうち99%がDNSプロトコルに接続されていました

- ISEは1350万件の認証を成功させ、170万件の失敗を拒否しました

これらは2016年のブラジルのオリンピックです。 私たちは、大規模なスポーツイベントの保護の分野での能力を強化し、2020年に日本のゲームでの経験を再適用することを計画しています。 日本がこの方向に1億9000万ドル以上を費やすことを計画していることはすでに知られています。 シスコは、この国際オリンピック委員会と、オリンピック競技大会のITサービスの公式プロバイダーであるアトスを支援する準備ができています。