この記事について

Habréで数回、彼らはSMM-ハイパーバイザーモードよりも多くの特権を持つx86 / 64プロセッサモードについて言及しました。 プロセッサアーキテクチャARMv7およびARMv8にも同様のことが存在します。 これらのアーキテクチャのコンピューティングコアには、ARMセキュリティ拡張機能と呼ばれるオプションの拡張機能があります。これにより、実行可能コード、メモリ、および周辺機器を2つのドメイン(信頼できるものと信頼できないもの)に分けることができます。 このテクノロジーの正式なマーケティング名はARM TrustZoneです。 しかし、技術者はセキュリティ拡張について話す可能性が高くなります。

これはレビュー記事になりますので、私は退屈な技術的な荒野には行きません。 ただし、技術的な詳細は提示されます。 記事の最初の部分は、なぜこれがすべて必要なのかという質問に専念し、2番目の部分は、一般的にどのように機能するのかを説明します。 会社が興味を持つようになった場合、次の記事には技術的な詳細が含まれます。 誰が気にします-猫へようこそ。

ARMセキュリティ拡張機能が必要な理由

名前には「セキュリティ」という単語が含まれていますが、これらの拡張機能は、通常の意味でセキュリティ関連の機能を実装するためだけに必要なわけではありません。 「セキュリティ」と言うとき、通常は暗号化、アクセス制限、 TPM 、安全な保管庫などを考えます。 セキュリティ拡張機能を使用すると、これらのすべての機能を実装できますが、プロセッサコアの起動と停止、システムの再起動などにも使用されます。

まったくセキュリティ機能ではない

私たちは皆、BIOS(そして今はEFI)のようなものがあることを知っています。 それらのタスクは、システムの初期化、OSのロード、システムに関するOS情報の提供、OSによるコンピューターの管理を支援することです。

歴史的に、ARMベースのプラットフォームには、BIOSの類似物はありません(またはそうではありませんでした)。 通常、ROMコードには、完全なブートローダーを見つけてロードする簡単なブートローダーがありました。 多くの場合、このような完全なブートローダーはu-bootです。 U-bootは、最小限の周辺機器を起動し(たとえば、DRAMコントローラーを起動)、Linuxカーネルを検出して起動しました。 Linuxカーネルは、u-bootが不要になったため、メモリから完全に消去できました。 そして、カーネルをロードした後は、すべてが完全にそのままになりました。 その中に直接(または、デバイスツリーと呼ばれる特別な構造で)動作するシステムに関するすべての情報が縫い付けられました。 システムを制御するすべての操作(たとえば、プロセッサのオーバークロック)は、カーネル自体が実行する必要がありました。

これは、さまざまな理由で不便でした。 たとえば、メーカーは、キャッシュやバスなど、あらゆる種類の「デリケートな」モジュールをカーネル開発者に制御させたくありません。 または、たとえば、チップリセット手順では、カーネルコードから実行するには不便ないくつかのトリッキーな操作が必要です。

つまり、BIOSのようなものが必要です。 ARMシステムでのみSecure Monitorを呼び出し、Security Extensionsのおかげで機能します。 私の経験では、マルチプロセッサシステムの追加コアの起動と停止、バスの制御、big.LITTLEアーキテクチャの強力なコアと弱いコア間の実行コードの転送、ハイパーバイザーモードのアクティブ化などのデリケートなものに最もよく使用されます。

セキュリティ機能

セキュリティ拡張機能を使用すると、独自のカーネルおよびユーザーアプリケーションで別のOSを側から実行できます。 通常、トラステッドOSと呼ばれます。 このOSには、独自の安全なメモリと、暗号化アクセラレータなどの安全な周辺機器へのアクセスがあります。 このようなOSの2つの例は、Google TrustyとオープンソースのOP-TEEです。 Global Platformのコンソーシアムがあり、 Trusted Execution Environmentと呼ばれるそのようなOSの一般的な要件を開発しています。

たとえば、GoogleはOSを使用してキーを安全に保存します(Androidサービスキーマスター )。 モトローラは、当時DRMにセキュアなOSの独自の実装を使用していました 。 一般に素晴らしいシステムがありました。ユーザーはDRMビデオを保存および再生でき、Androidカーネルでさえ、非圧縮(または少なくとも復号化された)ビデオフレームが保存されているメモリにアクセスできませんでした。 しかし同時に、Androidはそのようなビデオの上にコントロールを描画することもできます。

カスタムアプリケーション(自然に署名された)を安全なOSにダウンロードできます。 これにより、たとえば、NFCまたは仮想SIMカードを介した支払い用の銀行業務アプリケーションを実行できます。 正直なところ、実際には、私はまだそのようなことに遭遇していません。

セキュアな拡張機能により、セキュアブートを整理することもできます。信頼のルートは、次のブートローダーの署名を検証するROMコードであり、ブートローダーはセキュアモニターに連絡することでカーネル署名を検証できます。 カーネルは、実行可能コードの署名も検証できます。 このテクノロジーは議論の余地がありますが、Androidデバイスの一部の開発者はそれを非常に気に入っています。

仕組み

技術的な詳細に関する情報は公開されています。 ARMテクニカルリファレンスマニュアルをダウンロードして、すべてを自分で読むことができます。 さらに、ネットワークにはあらゆる種類の美しいプレゼンテーションがありません。 私は深いジャングルには入らず、主なアイデアを説明するだけです。 ARMv7で採用されている用語と比較してより一貫しているため、ARMv8の用語を使用します。

CPUモード

このセクションでは、いくつかの技術的な詳細を提供します。 システムプログラミングが非常に暗いトピックである場合は、このセクションをスキップできます。

実際、誰もがx86の保護リングについて聞いたことがあるでしょう。 ARMにはまったく同じものがあり、ここでのみ例外レベル(略してEL)と呼ばれます。 2〜4(または、カウント方法に応じて6)あります。 これらはプロセッサモードです。 例外レベルが高いほど、そこで実行されるコードの特権は大きくなります。

すべてのARMv7またはARMv8コアは、それらの少なくとも2つ、EL0およびEL1をサポートします。

EL0は、ユーザープログラム(ブラウザなど)を実行します。 EL0で実行されるコードには特権がありません。(通常)ペリフェラルでの動作、 MMUの再構成、割り込みの禁止(および許可)、および例外的な状況の処理はできません。 しかし、ブラウザはこのすべてを必要としません。 まだ必要な場合は、OSカーネルにこれを尋ねる必要があります。

EL1では、カーネルとドライバーが機能します。 したがって、周辺機器を操作したり、MMUをプログラムしたり、リストのさらに下に行く機会があります。 10年前でもこれで十分でした。 しかし、技術は静止していません。

プロセッサコアに追加の拡張機能(仮想化拡張機能とセキュリティ拡張機能)が含まれている場合、さらに2つのELが表示される場合があります。 さらに、これらの拡張機能は両方ともオプションであり(最新のすべてのチップに存在します)、プロセッサはどちらか一方、または両方を同時に持つことができます。 ARMテクニカルリファレンスマニュアルの大部分は、これらの拡張機能の相互作用に当てられています。

そのため、カーネルに仮想化拡張機能がある場合、EL2が表示されます。 ハイパーバイザーはこのレベルで機能します。 また、MMUは2ステージになり、仮想割り込みコントローラーが表示されます。 しかし、これは完全に異なるストーリーであり、個別に話をする必要があります。

プロセッサにセキュリティ拡張機能がある場合、EL3モードとS-EL0およびS-EL1モードが表示されます。 さらに、セキュアモード(したがって非セキュアモード)の概念が表示されます-これらはプロセッサモードの直交例外レベルです。 EL3には、EL2と同じ特権に加えて、別の機能があります。 EL3モードでのみ、プロセッサをセキュアモードと非セキュアモードの間でコード切り替えできます。 それらの違いは何ですか? そして、違いは1ビットの値だけです-NS 。

実際のところ、セキュリティ拡張機能はコンピューティングコアの拡張機能だけではありません。 これらの拡張は、MMU、割り込みコントローラー、およびバスコントローラーにも影響します。 たとえば、バスコントローラは、メモリと周辺機器にアクセスするときに、NSのこの同じビットの値をチェックします。 メモリの場所がセキュアとしてマークされている場合、そのメモリへのアクセスはセキュアモードからのみ取得できます。 これは、通常のOSのコアもハイパーバイザーも「安全な」メモリの読み取り/変更ができないことを意味します。 周辺と同じこと。 セキュアとマークされた割り込みが到着した場合、この割り込みは通常のOSではなく、セキュアモードの信頼できるOSによって処理されます。

通常の世界と安全な世界の2つの世界が同じプロセッサに存在していることがわかります(これらは公式ドキュメントの用語です)。 安全な世界は通常の世界の事柄に介入しなければなりませんが、その逆はありません。 EL3モードでは、安全なモニターが機能します。これは、Charonの一種として機能し、ある世界から別の世界に移動できます。

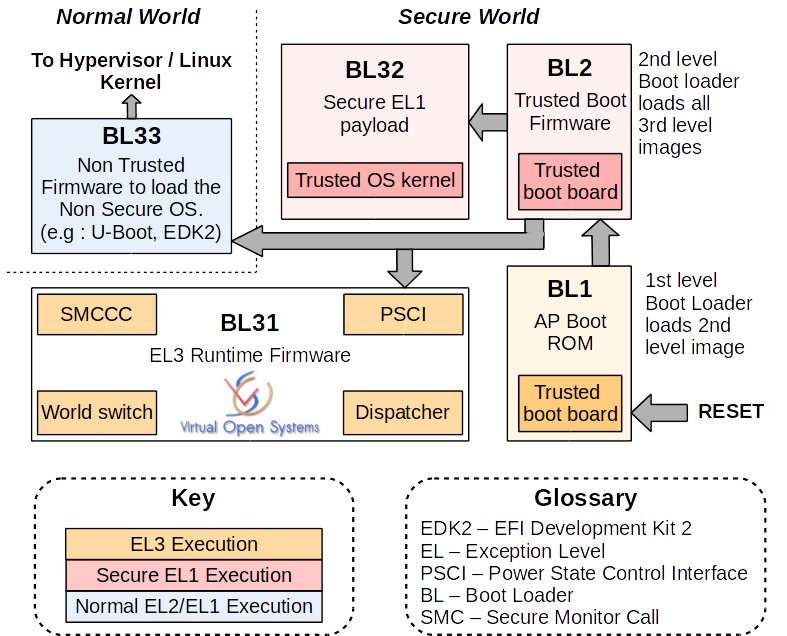

おそらく既に推測したように、S-EL0およびS-EL1モードは通常の世界のEL0およびEL1の類似物です。 S-EL1では、「安全な」OSのカーネルが実行され、S-EL0では、アプリケーション(たとえば、同じ仮想SIMカード)が実行されます。 上の図では、ARMv7の用語が使用されていますが、何が何であるかを理解するのは非常に簡単です(願っています)。

通常の世界と安全な世界の相互作用

プロセッサは常にセキュアモードで起動します(そうしないと、プロセッサはそこに到達しません)。 トラステッドOSがロードおよび初期化された後、プロセッサーは非セキュアモードに切り替わり、通常のOSをロードします。

すべての機能について、セキュアな世界はシステム内で支配的な位置を占める必要があるように思われます。 しかし、実際にはその逆です。 ほとんどの場合、非アクティブです。 従来のOSが何らかのサービスを必要とする場合にのみ、セキュアな世界へのセキュアなモニターとコントロール転送にアクセスします。 したがって、安全な世界がいつ機能するかを決定するのは通常の世界です。 これは、ユーザーがデバイスを操作したり、ビデオを視聴したり、音楽を聴いたりするのを妨げないようにするためです。 結局のところ、セキュアワールドが間違ったタイミングで制御を取得すると、通常のワールドが混乱する可能性があります。

実際、安全な世界には、割り込みを使用して通常の世界を迂回して制御する能力があります。 たとえば、セキュアワールドを定期的に呼び出すタイマーを開始できます。 しかし、これは通常、上記の理由で行われません。 何よりもユーザーエクスペリエンス。

Linuxカーネルの場合、前述のGlobalPlatform TEE仕様に従って、通常のアプリケーションがTrusted OSで実行されているアプリケーションと対話できるようにするパッチのセットがあります。 したがって、開発者は、互換性のある信頼できるOSで(わずかな変更を加えて)動作できるアプリケーションを作成できます。

妄想コーナー

安全な世界はあなたをフォローできますか? 理論的には、はい。 実際には、プロプライエタリな信頼できるOSにアクセスし、ユーザーのデバイスにインストールしました。 私はそのような関数をコードに見ませんでした。 もちろん、これは何の意味もありません。

デバイスでセキュアブートがアクティブになっている場合、問題があります。 安全な世界で実行されているコードでは何もできないという意味で。 確かに、カーネルモードで実行されているコードでは何もできません。

幸いなことに、セキュアブートを有効にしたSoCは非常にまれであり、誰にも販売しないようにしています。 そのため、おそらく信頼できるOSを自分のものに置き換える機会があります。 確かに、ほとんど何もできないROMコードがまだあります。 また、セキュアモニタがROMコードに配線されている場合は、問題が再び発生します。 ただし、セキュアモニターをインストールできるSoCがあります。 たとえば、ルネサスRCAR H3。 したがって、すべてが失われるわけではありません。

試してみたい人のために-Trusted OSをRaspberry PIにアップグレードする機会があります。 これを行う方法は、OP-TEEのドキュメントに記載されています。