次の図に示すように、デバイスでの起動後、ランサムウェアはユーザーに身代金メッセージを表示します。 ファイルの暗号化は、Simplockerによって別のプログラムストリームで実行されます。 悪意のあるプログラムAndroid / Simplocker.Aは、次の拡張子を持つ画像、ドキュメント、ビデオなど、SDカード上の特定の種類のファイルをスキャンします。JPEG 、JPG、PNG、BMP、GIF、PDF、DOC、DOCX、TXT、AVI、MKV、 3GP、MP4。 ファイルはAES対称暗号を使用して暗号化されます。

暗号化キー自体はランサムウェアの本体に組み込まれ、オープンな形式でした。 したがって、ファイルを解読してアクセスすることは難しくありませんでした。 このため、これらのランサムウェアのファミリー、つまりSimplocker(単純なブロッカー)を呼び出しました。 また、実装が単純であるため、概念実証(PoC)脅威、またはより複雑な対応物の以前のバージョンのいずれかであったと考えています。

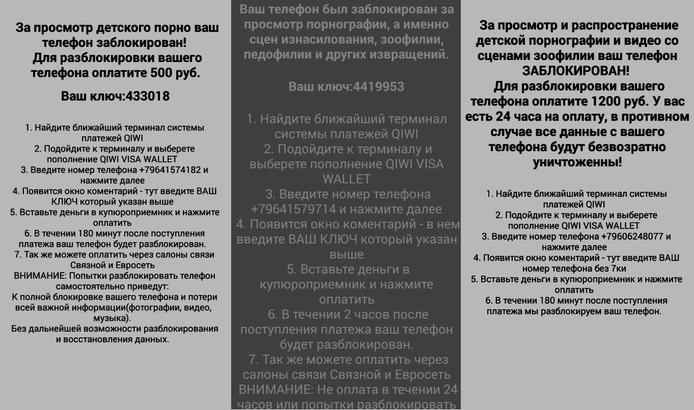

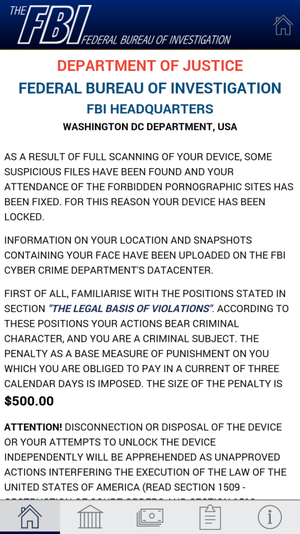

図 Android / Simplockerの最初のバージョンの購入を要求するメッセージ。

図 ランサムウェアは、被害者を威Toするために、デバイスのフロントカメラの画像を使用します。

ランサムウェアメッセージのテキストはロシア語で書かれており、支払いはルーブルまたはウクライナのグリブナで行われました。これは、ウクライナのユーザーに対する攻撃者の方向を示しています。 メッセージはまた、身代金の支払い方法を被害者に示しました。 MoneXyまたはQIWIが支払いシステムとして指定されました。この場合、完了した支払いの受信者は、クレジットカードを使用して実行されたかのように追跡するのが容易ではないためです。

Simplockerの一部の変更は、デバイスのカメラにアクセスしてキャプチャされた被害者の写真の身代金を要求するメッセージにも表示されました。 この方法は、攻撃者が被害者への悪影響を増やすために使用しました。

Simplocker Spread Vectors

Simplockerで金をmadeけたサイバー犯罪者は、悪意のあるアプリケーションを正当なまたは有名なアプリケーションにマスクして配布する効果的なスキームを使用しました。 原則として、カモフラージュはポルノに関連するアプリケーションの下で実行されました。ポルノまたはポルノビデオ自体を表示するためのアプリケーションである可能性があります。 別のケースでは、アプリケーションは、Grand Theft Auto:San AndreasなどのゲームやFlash Playerなどの一般的なアプリケーションを装っていました。

Simplockerは、ブートローダーやダウンローダーなど、あまり知られていない方法を使用して配布されました。 ダウンローダーの使用は、Windowsのマルウェアの世界では非常に一般的ですが、Androidの場合、この方法はサイバー犯罪者には一般的ではありませんでした。 ブートローダーはサイズが非常に小さく、サイバー犯罪者が必要なコンテンツ(マルウェア)を侵害されたデバイスにダウンロードするために使用します。

ダウンローダーを使用してマルウェアを配布すると、悪意のあるアクティビティをチェックする人の目から、特にGoogle Playで実行されているバウンサーツールの正当性をチェックするプログラムから、攻撃者にいくつかの利点が与えられます。 これは、次のブートローダープロパティによって実現されます。

- アプリケーションは、URLを開くという1つの機能のみを実行することに特化しています。 それ自体では、そのようなアクションは悪意があると見なすことはできません。

- ブートローダーは、「潜在的に危険なアプリケーション」のように、Androidで動作するための特別な権限を必要としません。 したがって、インストールプロセス中にアプリケーションによって要求された権限を制御するユーザーは、その真の機能を見つけることができません。

さらに、攻撃者はブートローダーの真の機能を隠すために別の特別なトリックを使用します。上記のURLはAPKファイルを直接指していません。 代わりに、リンクは中間サーバーにつながり、そこからファイルのダウンロードにリダイレクトされます。

Google Playアプリストアを通じて、サイバー犯罪者によるSimplockerランサムウェアの拡散は観察されませんでした。

英語のシンプロッカー

Simplockerの最初の亜種を発見してから1か月後、このランサムウェアの新しいバージョンを発見し始めました。 最も顕著なものの1つは、ロック画面に表示するメッセージテキストの言語の変更です。 これらの目的のために、英語が選ばれました。

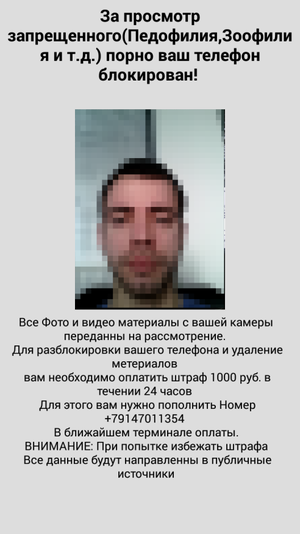

ユーザーに身代金を支払う動機を与えるために、FBIは違法行為のためにデバイスをブロックしました:海賊版ソフトウェアの使用、児童ポルノの視聴など。 MoneyPak支払いシステムが選択されました。 Simplockerの以前のバージョンと同様に、新しい変更ではユーザーのカメラショットを使用してユーザーを脅迫しました。 この変更は、アンチウイルス製品によってAndroid / Simplocker.Iとして検出されます。

図 Android / Simplocker以降のバージョンの英語での引き換えを要求するメッセージ。

最新のランサムウェアオプションには、いくつかの変更も含まれています。 FSAの代わりにNSAが選択されました。FBIは、被害者を「禁止されたポルノサイト」を訪問したと非難し、身代金として500ドルを要求しました。

図 NSAからのAndroid / Simplockerの買い戻しメッセージ 。

暗号化されたファイルのリストに加えて、このためのさまざまなアーカイブが含まれています:ZIP、7z、RAR。 ランサムウェアのこの「更新」は、ユーザーがデバイスのバックアップデータの内容をアーカイブにアクセスできないようにするため、ユーザーにとって非常に不快になりました。 このようなファイルへのアクセスを失った後、ユーザーはそこからデータを回復できなくなります。

Simplockerのより高度な亜種は、インストールのためにユーザーにデバイス管理者モードを要求します。これにより、さらに削除することが困難なタスクになります。 ランサムウェアを削除する前に、ユーザーは拡張権利を取り消す必要があります。 デバイスの画面がロックされているため、この操作は困難です。

ランサムウェアの新しいバージョンにおけるもう1つの注目すべき変更は、攻撃者がJabber XMPPプロトコル(Extensible Messaging and Presence Protocol)に移行して、管理するC&Cサーバーとやり取りすることです。 このプロトコルは、サイバー犯罪者がランサムウェアとリモートサーバー間のトラフィックの転送を追跡するプロセスを大幅に複雑化するのに役立ちます。 Android / Simplockerランサムウェアはこれを使用して、感染したデバイスに関する情報をC&Cサーバーに送信し、実行するコマンドを受信します。 このランサムウェアに対するいくつかの変更も、同じ目的でTor匿名ネットワークの.onionドメインを使用しました。

Simplockerの進化における最も重要なステップは、ファイルの暗号化に使用される暗号化キーを格納するための新しいメカニズムへの攻撃者の移行でした。 最初のバージョンが登場してから数か月後、Simplockerがリモートサーバーから受信した一意の暗号化キーを使用して、マルウェアの新しい改変を発見しました。 このステップにより、ランサムウェアのテスト段階から作者が移行して、実際の利益を得ることができます。この場合、ファイルの復号化はほとんど不可能になります。

ロッカーピン

Androidランサムウェアの以前のバージョンでは、画面をロックする機能は通常、無限のループで身代金メッセージを含むウィンドウを常に描画することで実現されていました。 したがって、ユーザーはデバイスを操作する機会を奪われました。 Android Debug Bridge(ADB)インターフェイスを使用するか、管理者モードを無効にしてセーフモードで悪意のあるアプリケーションを削除することにより、デバイスの制御を取り戻すことができました。

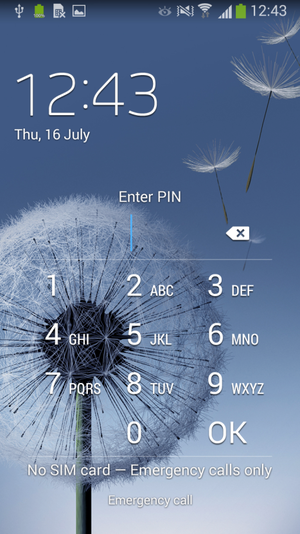

Android / Lockerpinの場合、ウイルス作成者は、PINコードを変更してデバイスをロックする新しい洗練された方法に頼りました。 この手法を実行するには、ランサムウェアはインストール中にデバイスの管理者権限を取得する必要があります。 PINコードを変更した後、ユーザーはデバイスに再びアクセスする機会がほとんどありません。 デバイスが以前にルート操作を使用したことがある場合、またはMDMツールがデバイスにインストールされている場合、彼はそれにアクセスできます。 デバイスの制御を回復する別の方法は、出荷時の状態にリセットされたままで、デバイス上のすべてのデータが破壊されます。

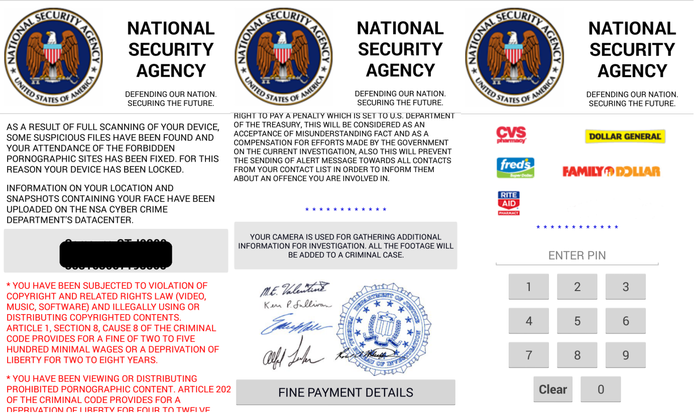

図 Android / Lockerpinの流通地理。

ESET LiveGridの統計によると、デバイス感染の最大数は米国にあり、感染総数の72%を占めています。 この国別のロッカーピン感染の分布は、攻撃者がロシアとウクライナの感染ユーザーから米国に利益を得ることができる米国に切り替える傾向に応じた傾向です。 攻撃者は、ポルノを見るためのアプリケーションとしてロッカーピンを偽装します。

Android / Lockerファミリーの以前のバージョンは、OSからの削除に対する保護としてこのメカニズムを使用する他の多くのAndroidトロイの木馬と同様のデバイス管理者権限を受け取りました。 同時に、インストール時にアプリケーションの特権をそのようなレベルに上げることに同意するユーザーに依存します。

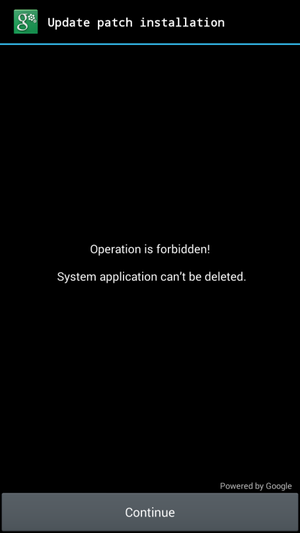

ランサムウェアの最近のバージョンには、デバイス管理者権限を取得する巧妙な方法が含まれています。 Lockerpinは、ユーザーに、アプリケーションに拡張権限が付与されていることを確認するように求めるAndroidシステムウィンドウと重複する「更新」をインストールするよう求める特別なウィンドウを表示します。 ランサムウェアウィンドウは、[続行]ボタンがシステムウィンドウの[アクティブ化]ボタンと正確に一致するように設計されています。 したがって、ユーザーは更新プログラムのインストールを開始しませんが、悪意のあるアプリケーションに対するデバイスの拡張権限の提供を確認します。

図 ユーザーが管理者権限の受領を確認するために使用するAndroid / Lockerpinトリックのデモ。

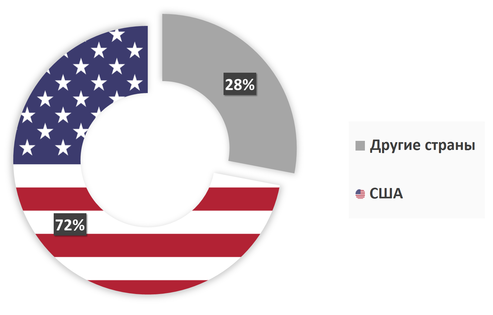

システムに正常にインストールされた後、 Android / Lockerpinは警察のランサムウェアとして機能します。 「法執行機関」からユーザーにメッセージが表示され、禁止されているポルノ素材を表示および保存するために500ドルの身代金が要求されます。

図 Android / Lockerpinからのバイアウトメッセージ 。

図 侵害されたデバイス上のAndroid / Lockerpinランサムウェアロック画面。

ランサムウェアのテキストがユーザーに表示された後、一定のタイムアウトが経過すると、マルウェアはPINコードを変更するか、不在の場合に設定します。 このPINコードはランダムに生成された4桁の値であり、サーバーに送信されてサイバー犯罪者に送信されることはありません。 一部のロッカーピンの変更には、PINのリセット機能が装備されています。

ロッカーピンの自衛機構

システム内のデバイスの高度な管理者権限を取得することに加えて、 Android / Lockerpinは積極的な自己防衛方法を使用してシステム内での存在を維持します。 これを行うために、ランサムウェアは管理者権限を削除しようとした直後に取得するコールバック関数を登録します。 この場合、ユーザーは更新プログラムのインストールを要求する偽のウィンドウを再び表示します。

図 ランサムウェアは、管理者権限を取り消そうとするユーザーの試みをブロックします。

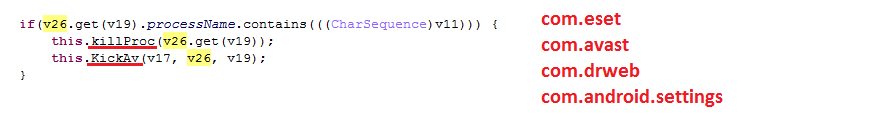

Lockerpinは、自己防衛の追加手段として、Androidで実行中のすべてのアンチウイルスプログラムを終了しようとしています。 これは、ユーザーが悪意のあるアプリケーションから管理者権限を取り消そうとしたときに発生します。 Lockerpinには、ESET Mobile Security、Avast、およびDr.Webの3つのウイルス対策プログラムのプロセスを完了する機能があります。

図 Lockerpinは、実行中のプロセスを強制終了します。

悪意のあるプログラムは、ESET Mobile Securityプロセスを終了したり、システムから削除したりできませんが、組み込みのアプリケーションマネージャーによる悪意のあるアプリケーションの削除を防ぐために、com.android.settingsプロセスを強制終了しようとします。

ジスート

ESETウイルス対策製品がAndroid / LockScreen.Jisutとして検出するランサムウェアファミリは、かなり奇妙です。 金銭的利益を引き出すために作成された他のランサムウェアとは異なり、この変更はいたずらとして使用されます。 それは中国で最も大きな分布を受けており、おそらく、中国のティーンエイジャーの仕事の結果です。

ほとんどのランサムウェアは、トランザクションを追跡できない支払いシステムを介した身代金を要求します。 攻撃者は、MoneyPak、MoneXy、またはBitcoinなどのシステムを選択します。 ただし、Jisutの著者は、匿名性を意味しない別のアプローチを採用しています。 ランサムウェアのロック画面のテキストには、中国のソーシャルネットワークQQの攻撃者の連絡先情報が含まれています。 このメッセージは、ユーザーがファイルを取り戻すために攻撃者に連絡することを奨励しています。 QQプロファイルの情報が正しい場合、攻撃者の年齢は16歳から21歳までさまざまです。

Android / LockScreen.Jisutの最初のバージョンは2014年前半に登場し始めました。それ以来、このマルウェアの何百もの変更が発見されました。 Jisutランサムウェアファミリ全体は、LockScreenなどの他の有名なランサムウェアとは異なります。

Jisutの変更の1つは、他のすべてのウィンドウとオーバーラップするフルスクリーンウィンドウ(アクティビティ)の作成に特化しています。 さらに、このウィンドウは黒い背景なので、ユーザーにはデバイスがロックされているか、オフになっているように見えます。 ユーザーがAndroidメニューを呼び出してデバイスをオフまたは再起動した場合、冗談のようにメッセージが表示されます。 いくつかのランサムウェアの変更は、有名な映画製作者アルフレッドヒッチコックによるサイコ映画の音楽も再生し、デバイスを無限ループで振動させます。

図 Jisutの中国語のジョーク:左側:「電源を切りなさい、あなたは死んでいる!」、右側:「楽しんでください!」 プロデューサーシェンシェン。」

Jisutの別の変更では、ユーザーに「私は馬鹿だ」と書かれたボタンをクリックするように1000回要求します。 操作の場合、ランサムウェアはアクションを実行せず、クリックカウンターをゼロにリセットします。

図 「下のボタンを千回クリックしてください」というメッセージ。

上記の愚かなランサムウェアの動作に加えて、一部の変更には悪意のある機能が含まれています。 これらの機能の1つは、 Android / Lockerpinで行われるのと同じ方法でPINコードまたはユーザーパスワードを変更する機能です。 Jisutは、正当なロック画面を模倣した偽のロック画面をユーザーに表示することもできます。 この最新の機能は、ランサムウェアファミリのAndroid / LockerおよびAndroid / Kolerにも搭載されています。

図 デバイスは、 Android / LockScreen.Jisut ransomwareによるPINコードまたはパスワードの変更によりロックされます。

図 ランサムウェアロック画面の他の例。

テキストのURLリンクを含むSMSメッセージをユーザーの連絡先に送信することに特化したJisutの亜種を確認しました。

Androidデバイスを保護する方法

AndroidモバイルOSのユーザーにとっては、ランサムウェアによってもたらされる脅威に関する情報と、感染を防ぐための適切な予防措置に関する情報を常に把握することが重要です。 マルウェアから保護するには、非公式ストアからのアプリケーションのインストールを避け、デバイスにウイルス対策ソフトウェアをインストールし、OSとアプリケーションを定期的に更新する必要があります。 さらに、ユーザーは重要なデバイスデータを定期的にバックアップする必要があります。

従順なユーザーがマルウェアをインストールしたり、データを失ったりするリスクはほとんどありません。 何らかの理由でデバイスがランサムウェアによってブロックされている場合でも、バックアップコピーから暗号化されたデータの現在のコピーをいつでも復元できます。 さらに、次の便利な方法を使用して対処できます。

ユーザーの画面のブロックを専門とする最も単純なランサムウェアファミリの場合、セーフモードでデバイスを起動すると、悪意のあるアプリケーションを簡単に削除できます。 このモードでダウンロードすると、サードパーティのアプリケーションの起動がブロックされるため、マルウェアも実行できなくなります。 セーフモードでデバイスをロードする方法は、モデルによって異なる場合があります。 ランサムウェアがシステムの管理者権限を使用している場合、悪意のあるアプリケーションを削除する前に、それらを取り消す必要があります。

デバイス管理者権限を持つランサムウェアがAndroid PINまたはパスワードを使用してデバイスをブロックした場合、ロック解除の状況はさらに複雑になります。 この場合、Google Androidデバイスマネージャーまたは代替ソリューションMDM(モバイルデバイス管理)を使用してデバイスのロックを解除できます。 この場合、アクティブ化されたルート機能を持つデバイスには、より多くの回復オプションがあります。 最後の手段として、デバイスの工場出荷時設定へのリセットを使用できます。これにより、デバイス上のすべてのデータが削除されます。

ランサムウェアがAndroid / Simplockerなどのファイル暗号化機能に感染している場合、ユーザーがセキュリティソリューションを使用しているプロバイダーのテクニカルサポートに連絡することをお勧めします。 ランサムウェアの特定の変更に応じて、ファイルの復号化が可能になる場合とできない場合があります。

次の理由により、サイバー犯罪者の餌に落ちないよう、また必要な身代金を支払わないようユーザーにアドバイスします。 一部のサイバー犯罪グループは高度なプロ意識に達し、身代金を支払った後にユーザーのファイルを実際に解読しますが、この状況は常に発生するとは限りません。 たとえば、Androidランサムウェアランサムウェアの作成者は、Windows(Filecoder)の類似ファミリの多くのトリックをコピーしようとしますが、非常に貧弱です。 ユーザーにとって、これから2つの結果が得られます。まず、身代金が支払われても、ファイルを復号化できません。 第二に、場合によっては、身代金を支払わずにファイルを復号化できます。

分析したAndroidのランサムウェアオプションの中には、ファイルを解読してロック画面を削除するためのコードが含まれていなかったため、この場合に身代金を支払うことも役に立ちません。

1人のユーザーまたは企業単位に対するランサムウェア感染状況の認識は、信頼の問題に帰着します。 サイバー犯罪者を信頼することは可能ですか?彼らは実際にデバイスとその上のファイルを感染前の状態に戻すのでしょうか? 明らかに、誰もそのような保証を提供することはできません。 身代金が支払われてデータが返されたとしても、それが侵害されるという保証はありません。 したがって、攻撃者のケースに続いて、被害者はサイバー犯罪者によって提案されたゲームをプレイするだけで、とにかく負けます。

上記のように、Android上の更新されたウイルス対策ソフトウェアやその他のソフトウェアの使用、およびデータのバックアップで構成される基本的なセキュリティルールに基づく予防措置のコンプライアンスは、最高のセキュリティ対策です。 これらの安全規則には複雑なものはないため、これらの規則に従わない理由はありません。