イベントの震源地にいるとき、実際に何が起こったのかを理解するのが難しい場合があります。 交通渋滞に巻き込まれていると、3車線を占有している2人の障害のあるパイロットに到達するまで、事故が原因で発生したことはわかりません。 ここまでは、結論を引き出すのに十分な情報がありません。 情報セキュリティ業界では、これは非常に頻繁に発生します。トピックは複雑で、多くのニュアンスがあり、いくつかの研究の結果は数年後にしか現実的に評価できません。

イベントの震源地にいるとき、実際に何が起こったのかを理解するのが難しい場合があります。 交通渋滞に巻き込まれていると、3車線を占有している2人の障害のあるパイロットに到達するまで、事故が原因で発生したことはわかりません。 ここまでは、結論を引き出すのに十分な情報がありません。 情報セキュリティ業界では、これは非常に頻繁に発生します。トピックは複雑で、多くのニュアンスがあり、いくつかの研究の結果は数年後にしか現実的に評価できません。

今週、最も興味深い3つのセキュリティニュースは、サブテキストの厚いレイヤーを除き、互いに関係ありません。 トピックに絶えず対処しないと、一部のイベントの重要性が誤って推定されたり、重要な詳細が表示されなかったりする可能性があります。 可能な限り、例を使って説明するようにしますが、サブテキストはそのようなものです。誰もが異なるものを見ています。 セキュリティウィークのエピソード11へようこそ。 ベールの破壊。 従来のルール:毎週、 Threatpostニュースサイトの編集委員会が3つの最も重要なニュースを選択し、それに拡張された容赦のないコメントを追加します。 シリーズのすべてのエピソードはここで見つけることができます 。

整列したSHA-1の衝突ファインダー

ニュース 。 3年前のブルースシュナイアーの投稿 。 アルゴリズムのセキュリティの概念を変更した新しい研究 。

Ubuntuをインストールするよりも少し進んだLinuxを持っている人は、このシステムが指示を読む動機付けになることを自動的に知っています。 つまり、まず、コマンドのシーケンスが単純に示されているドックをグーグルで検索しようとしますが、場合によっては最初は何も機能せず、その後すべてが壊れます。 このニュースは同じシリーズからのものです:材料に少なくとも最小限の浸漬がなければ、理解することは困難です。 これはおそらくシリーズの存在全体にとって最も難しいトピックであるという事実にもかかわらず、私はポイントが何であるかを簡単な言葉で伝えようとします。

なんとかしてみます

SHA-1-暗号化ハッシュアルゴリズム。 このようなアルゴリズムは、入力でほぼ無制限の長さのデータのシーケンスを与えることができ、出力では、元のデータ配列を識別することができる160ビットの情報を取得できます。 もちろん、あなたが持っていない限り、ハッシュから情報を回復することはできません。スタッフィングを元に戻すことは不可能です。

より正確には、たとえば123456のような不運なユーザーのパスワードがある場合でも機能しません。そのようなアルゴリズムには2つの要件があります。手持ちのハッシュだけではソースデータを取得できないことと、ハッシュが一致するようにそのようなデータセットのペアを取得できないことです。 より正確には、両方を行う機能はほとんど常に利用可能です。 膨大な計算と接続する必要があるだけなので、試してみる必要はありません。 つまり、最も強力なスーパーコンピューターを購入し、暗号を破るタスクを与えます。 240年後、彼は答えは42だと言いますが、その時までにはあなたはもう気にしません。

しかし、ニュアンスがあります。 まず、コンピューターのパフォーマンスは常に向上しています。 第二に、研究者は暗号システムに侵入するための回避策を探しています。 ハッシュアルゴリズムの場合、元のデータを解読するよりも衝突を見つける方がはるかに簡単です。 一方、さまざまな暗号化および承認システムで同じSHA-1が使用されており、その主なタスクは2つの異なるサブスクライバーからのデータが同じであることを確認することです。 同じハッシュを持つ2つ以上のデータ配列を見つけて、 安価で迅速に実行できる場合、アルゴリズムの信頼性は失われます。

おそらく私はこれにこだわるでしょう。なぜなら非常に厳しいマタンが始まり、それが問題の本質を変えないからです。 研究者の仕事は次のようになります。衝突検索アルゴリズムを考え出すことで、単純な網羅的検索よりも少し少ない操作で検索することができます。 より正確には、「 誕生日 」の攻撃について話すことは理にかなっています。 誕生日、カール!

間違った簡単な言葉があります。

その後、研究者はこのアルゴリズムを改善し、操作の数をさらに減らします。 その結果、240年を要したまさに攻撃が120年で完了することが可能になります。 または12。または2。2半世紀ではなく、2か月しかかからず、心配することができます。 そのため、3年前、Intelの暗号化の専門家であるJesse Walkerは、2015年までにSHA-1アルゴリズムの衝突を見つけるのに2年から11度のサーバー年を要することを提案しました(まあ、そのような球形の典型的なサーバーは真空に基づいています)。 幸いなことに、クラウドサービス、特にAmazon EC2のおかげで、より具体的な通貨相当額を計算できます:約70万ドル。たとえば、比較的短時間でデジタル署名を偽造するという理論的な方法が得られます。

しかし、それは2012年の評価でした。 それでも、SHA-1アルゴリズムの信頼性は私たちが望むほど信頼性が高くなく、非常に裕福な組織、たとえば貧しい国の知性だけがこの信頼性を悪用できることが判明しました。 当然、そのようなオフィスは、暗号化との戦いの分野での成功についてプレスリリースを急ぐことはありません。 そのため、富裕層ではあるがサイバー犯罪者によっても、そのような「機器」へのアクセスがいつ取得されるかを理解することがより重要です。

最近、オランダ、シンガポール、フランスの大学の研究者チームが、衝突検索アルゴリズムを最適化するための新しいアイデアを共有したレポートを公開しました。 彼らのおかげで、要するに、実際の攻撃は「アマゾンの価格」でたった7万5千ドルしかかからず、約49日かかります。 まあ、またはより高価で高速で、誰にとっても便利です。 有名な暗号の専門家であるブルース・シュナイアーは、このようにコメントしています:2012年の評価では、ムーアの法則を考慮しましたが、攻撃アルゴリズムと攻撃方法の改善を考慮しませんでした(たとえば、タスクをより速くより安価に実行する計算にグラフィックプロセッサを使用するなど)。 そのような最適化の効果を確実に予測することは本当に不可能です。

そして、私たちは伝統的な質問をします。実際には、これは誰かを脅かす新しい研究と新しい評価ですか? そんなにない。 しかし、このような「脆弱性」はどのように悪用されるのでしょうか? はるかに堅牢性の低いMD5アルゴリズムの例があります:2つの異なるファイルを取得し(この場合、ロックスターの写真を使用します)、そのうちの1つのデータを順次変更し、2つの完全に異なる画像に対して同じハッシュを取得します。

より具体的には? Flameのサイバースパイ活動では、この手法を使用して、有効な(当時の)Microsoft証明書で悪意のあるファイルに署名しました。 より正確には、署名は偽物でしたが、偽物の署名と実際の署名のハッシュは一致していました。 独立した評価によると、このようなトリックは、アルゴリズムが弱い場合でも、200,000〜200万ドルかかる可能性があります。 少し高い!

SHA-1はどうですか? このアルゴリズムは1995年から使用されており、一般に、10年前の2005年にはすでに、これが世界で最も信頼性の高い技術ではないことは明らかでした。 しかし、新しい入力を行っても、SHA-1は段階的に廃止され、より信頼性の高いハッシュアルゴリズムに置き換えられていますが、まだ実用化にはほど遠い状態です。 2017年まで、主要なブラウザの開発者はSHA-1の使用を放棄する予定です。 おそらく、急いでみる価値があります。攻撃の推定価格が3年で277万ドルから10万ドルに下がった場合、別の年に何が起こるのでしょうか。 一方、これまでのすべてのSHA-1脆弱性研究には、純粋に科学的な価値があります。 これが何を脅かすかを実際に理解しようとすることは、「4月12日、250トンのロケット燃料がカザフスタンで燃えた」というメッセージと同じであり、これを事前に知らずに人が宇宙に飛び込んだと結論付けます。 待って、見て。

楽しい事実:ハッシュは実際にはダイジェストまたはメッセージダイジェストと適切に呼ばれます。 ダイジェストについてのダイジェストを聞いただけであることがわかります。 再帰、uiiii!

実際に悪用されたNetgearルーターの脆弱性

ニュース 。 脆弱性の説明 。

Netgear N300ルーターが脆弱性を発見しました。 まあ、はい、ルーターに別の穴があり、どういうわけかそれらはすべて異なるが、同時に一方の面にあることがわかります。 前のシリーズの1つで、Belkinデバイスの穴のパックはすでに議論されました 。 ネットギアとすべてがなんとなく完全に不快です。 ルーターのWebインターフェイスを開きます。 ルーターは異質であり、パスワードがわからないため、パスワードを間違って入力します。 アクセス拒否が書き込まれているページに送られます。 しかし、BRS_netgear_success.htmlという名前のページを開こうとすると、...どこにも許可されません。 しかし、これを数回続けて行おうとすると、彼らは私を行かせてくれます。

当然、すでにローカルネットワーク内にいることが望ましいため、タスクが多少複雑になります。 たとえば、ルーターがカフェでWiFiを配布する場合、中に入ることは問題ではありません。 何らかの理由で所有者がインターネットからWebインターフェイスへのアクセスを有効にした場合、すべてが簡単です。 ところで、だれでも、原則として、外部からWebインターフェイスへのアクセスが必要な理由を言うことができますか? これは、ルーターのWebインターフェイスに対するものであり、ローカルネットワーク上のいくつかのものに対するものではありません。 私には、これを行う理由はまったくないように思われます。そして、あなたが見るように、しない理由はたくさんあります。

一般に、ここではすべてがうまくいきました。ベンダーに通知され、2か月後にファームウェアのベータ版を作成しました。 少々費用はかかりますが、いや、彼らが言うように、「現場で」脆弱性が悪用されていることがわかりました。 スイスの会社であるCompass Securityは、設定が変更されたこのようなルーターを発見しました。DNSサーバーとして登録されたのは通常起こるプロバイダーのアドレスではありませんが、何を理解していないのですか。 したがって、すべてのDNSクエリは控えめに通過しました。 攻撃サーバーの調査では、1万台以上のハッキングされたルーターを「処理」することが示されました。

おもしろい事実:Compass Securityはしばらくの間、NetGearからの応答を得ることができませんでした。 その後、対話が行われ、検証のためにファームウェアのベータ版が送信されました。 しかし、その後(どこからともなく)Shellshock Labsが登場し、誰とも同意することなく同じ脆弱性に関する調査を公開しました(あまり良くありません)。 もちろん、bashのバグにちなんで会社に名前を付けるのはクールですが、「害を与えない」という原則をキャンセルした人はいません。 しかし、「シェルショッカー」の研究から、Webインターフェイスの脆弱性がどこから来たのかが明らかになります。 ファームウェアコードを使用すると、最初の起動時にパスワードなしでWebインターフェースに入ることができます。 これがさらに機能するのを防ぐために、単に忘れられていたフラグが提供されました。 はい、ファームウェアは最終的に更新されました 。

Androidデバイスの85%は安全ではありません

ニュース 。 ベンダーによるセキュリティ評価のある研究者向けサイト 。

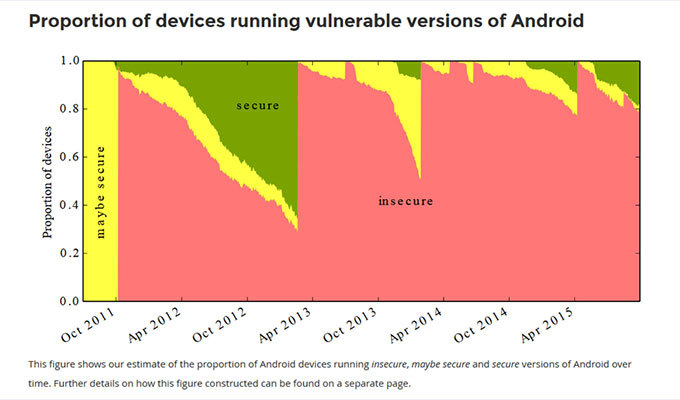

あなたは何ですか! これは、これまでに一度も起きたことのない、そしてまたここで! 一方、我々は別の科学的研究について話しているが、もちろんSHA-1の話ほど複雑ではない。 ケンブリッジ大学の研究者は興味深いことをしました。 Androidの32個の深刻な脆弱性に関するデータを収集したため、そのうち13個を最も深刻なものとして選択し、この脆弱性についてさまざまなメーカーの多くの携帯電話をすぐに確認しました。 この方法で確認しました 。DeviceAnalyzer アプリケーションを作成しました 。これにより、OSのバージョンやビルド番号などのパラメーターを含む、さまざまな匿名テレメトリを実験の参加者からオープンに収集しました。 合計で、2万台を超えるスマートフォンから情報を収集することができました。

さらに、Androidのバージョン番号と脆弱性に関する情報を比較することで、災害の規模を大まかに推定することができました。 結果はこの写真です:

調査期間全体の指標を平均すると、85%の同じ数字が得られました。平均して、Androidデバイスのこの割合が、既知の潜在的に危険な脆弱性の対象となります。 どちらでもない。 いつものように、「潜在的に」に重点を置く必要があります。Stagefrightの例を使用すると、最も危険な脆弱性でも実際の実装に厳しい制限が課せられることは明らかです。

しかし、研究者はそこで止まることなく、メーカーによるデバイスの「危険」の評価を行い、それをFUMスコアと呼びました。 また、新しい脆弱性に関する情報に対するベンダーの反応時間、つまり特定のメーカーのデバイスにパッチがどのくらい早く現れるかを考慮します。 予想通り、勝者はスマートフォンのNexusシリーズでした。可能な限り迅速にバグを修正します。 2位はLG、3位はMotorolaです。 ただし、実際には「勝者」はなく、敗者のみです。 計算では、更新されたデバイスのシェアを正確に考慮します。つまり、ベンダーがパッチをリリースするだけでなく、所有者が更新するのが面倒ではないはずです。 デバイスが古いほど悪くなります。2、3年前の最も古いデバイスではなく、スマートフォンモデルの個別の評価では非常に鈍いインジケータがあります。 なんで? 更新しないでください。 しかし、楽しんでください。

一般に、研究方法論には多くの自発的な仮定があり、誰もがすでに知っていることを証明しています。 研究者によると、彼らの仕事の目標の1つは、メーカーがデバイスの穴にパッチを当てるシステムを修復するための追加の動機付けです。 しかし、本当に重要なのは、上の図に、原則として100%安全ではない生態系の例を示しています。 断片化されたAndroidは最も顕著な例ですが、そのようなエコシステムは数多くあります。 iOSの方が安全であると言えますが、Digest Proの最初の歴史が示すように、ええと、ダイジェストには絶対に信頼できるシステムはなく、予算の制限があります。 そして、これは保護戦略を選択する際の非常に重要なポイントです。

他に何が起こった:

AppleはApp Storeからルート証明書アプリケーションを削除しました 。これにより、安全な接続を介して送信されたデータを傍受、監視、または変更できました。 たとえば、広告をブロックする、またはさらに悪いことです。 そのような機能を備えた新しいアプリケーションは、もはやダウンロードできないことを理解しています。 なぜ以前は可能だったのですか?

欧州航空安全局は 、航空機と地上局の間でデータを転送するために使用されるACARSシステムの脆弱性について話しました 。 一般に、パケット検証なしにシステムで偽のメッセージを送信することは難しくないことは最初は明らかでした。 飛行機を操縦することはできませんが、パイロットを誤解させるようなメッセージを送信することはできます。 2013年に研究者たちは ACARSの脆弱性について (PDFドキュメントで) 語っていましたが、彼らは情報セキュリティの専門家であり、ここではスーパーバイザーがセキュリティに直接責任を負っています。 これは朗報です。

古物:

古物:

「インジケータ-734」

危険な常駐ウイルス。 .COMファイルがメモリに読み込まれると感染します。 ファイルの古い始まりは暗号化され、10hバイトのBIOSをキーとして使用します。 つまり ファイルは正常に復号化され、感染したのと同じBIOSバージョンのコンピューターでのみ正常に実行されます。 ファイルの古い先頭を解読できなかった場合、ウイルスはファイルの操作をブロックし(int 20hを実行)、以前にそのカウンターを起動しました。 ウイルスの状態(1時間に約1回)に応じて、ウイルスは画面に赤い十字を描き、その中央に「VINDICATOR」という碑文があります。 int 1Ch、21hをフックします。

Eugene Kaspersky著の本「MS-DOSのコンピューターウイルス」からの引用。 1992年。 70ページ

免責事項:このコラムは、著者の個人的な意見のみを反映しています。 カスペルスキーの位置と一致する場合もあれば、一致しない場合もあります。 ここは幸運です。