この記事では、ロシアの銀行のTOP-50オンラインサービス(資産別)への接続のセキュリティを評価します。

インターネットバンクに接続するユーザーのセキュリティは、SSL / TLSプロトコルを使用して保証されます。 現在、「知名度の高い」SSL / TLSの脆弱性が知られており、名前やロゴ(ビースト、プードル、ハートブリード、フリーク、ログジャム)も付けられています。 セッションの復号化 、ユーザーとサーバー間で送信されるデータの傍受および置換を可能にする既知のSSL / TLS脆弱性。これは、明らかな理由でほとんどのユーザーに見落とされています。

多くの場合、問題は、現在の計算能力レベルでは使用されておらず、使用しているソフトウェアの未解決の脆弱性が存在するため、どこかで時代遅れである暗号アルゴリズムの使用です。 これはすべて、オンラインバンクのユーザーによる支払いのセキュリティを危険にさらします。

ロシアの銀行のSSL / TLSセキュリティレベル

サーバー上のSSL / TLS構成のセキュリティレベルを評価するには、Qualys SSL Labsの無料のSSLサーバーテストツールを使用できます。 このツールの助けを借りて、独立した研究者であるトロイハントは、オーストラリアの銀行の適切なセキュリティレベルに関するレポートをまとめました 。

トロイの記事へのコメントには、 リトアニア 、 デンマーク 、 オランダ 、 オランダ-2 、 チェコ共和国 、 イギリスなど 、さまざまな国の同様の表へのリンクがあります。

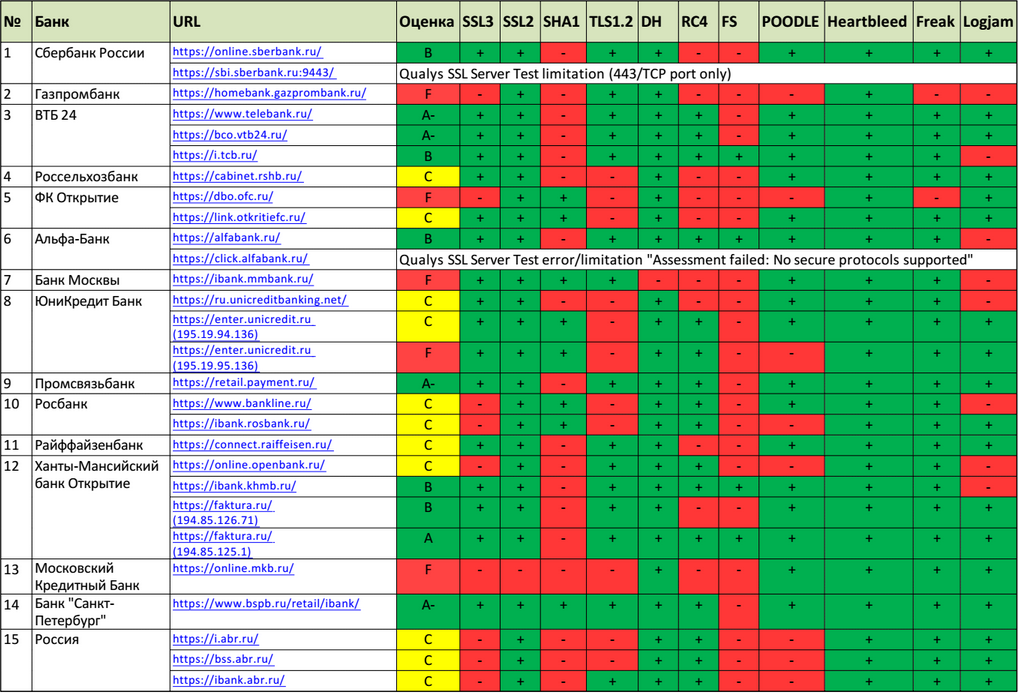

ロシア連邦のTOP-50銀行についても同様の表(05.22.15から)を用意しました。

一般に、状況は理想からはほど遠い。 トップ10の銀行、4つの「F」格付けのうち、他の国と比較すると、これは不十分な指標です。

Logjamを除き、示された脆弱性とプロトコル/暗号化アルゴリズムの問題が発見されてからかなりの時間が経過しました。これは、少なくとも多くの銀行によるWebリソースのセキュリティの定期的な監視または適切な補償手段の実装の欠如を示しています。

各Webリソースには、AからFのスケールで「SSLサーバーテスト」評価が割り当てられます。 プラスと緑は、対応する脆弱性/問題がないことを示します。 マイナスと赤色は反対を示します。 表に示されている理由により、一部のWebリソースを検証できませんでした。

完全な表(TOP-50)は、 drive.google.com / file / d / 0B6tNPM - Uwa5ZNWJkcFRuWjlkYk0 / viewで入手できます。

主な調査結果

- 一部の銀行では、キー長が512および768ビットの安全でないDiffie-Hellman鍵交換パラメーターを使用しています。これにより、全体の評価は自動的に「F」に低下します(これも上位10位です)。 脆弱なリソースは、「DH」列にマイナス記号が付いています。

- 一部の銀行は、 FREAK攻撃に対して脆弱であり、全体的な格付けを「F」に引き下げました。 攻撃者はこの脆弱性を使用して、クライアントブラウザがRSA暗号の「エクスポート」セットから弱い暗号を使用するように強制できます。 攻撃に対して脆弱なリソースには、「フリーク」列にマイナス記号が付いています。

- Webリソースの大部分にはPOODLE脆弱性があり、全体的な評価は「F」に低下しました。 この脆弱性を使用して、攻撃者はクライアントとサーバー間で送信される暗号化された情報にアクセスする可能性があります。 基本的に、これらは安全でないSSL3プロトコルの脆弱性であり、WebサーバーでSSL3プロトコルを無効にすることで修正できます。 2つの場合、POODLEに対して脆弱なプロトコルはTLSであり、脆弱性を修正するにはパッチが必要です。 攻撃に対して脆弱なリソースには、「POODLE」列にマイナス記号が付いています。

- いくつかの銀行はまだ安全でないSSL2プロトコルを使用しているため、総合評価は「F」に低下しました。 SSL2は、安全でない暗号化MD5ハッシュ関数と弱い暗号を使用します。 SSL確認がないため、MITM攻撃が可能です。 さらに、SSL2はTCP FINフラグを使用して改ざん可能なセッションを閉じるため、データ転送が完了したかどうかはユーザーにわかりません。 SSL2をサポートするリソースは、「SSL2」列にマイナス記号で示されます。

- Webリソースの大部分には、最近発見されたLogjam脆弱性があります。 脆弱性の存在により、総合評価は「B」に低下しました。 FREAKの脆弱性と同様に、Logjamを使用すると、攻撃者はクライアントブラウザに512ビットキーを使用した弱いDH暗号化を強制的に使用させることができます。 攻撃に対して脆弱なリソースには、「Logjam」列のマイナス記号が付いています。

- 銀行の大部分は依然として古く安全ではないSSL3プロトコルを使用しているため、総合評価は「B」に低下しました。 SSL3をサポートするリソースには、「SSL3」列にマイナス記号が付いています。

- 一部のWebリソースは、TLS 1.2プロトコルの最新かつ最も安全なバージョンをサポートしていないため、全体的な評価が「B」に低下します。 TLS 1.2プロトコルをサポートしないリソースは、TLS1.2列のマイナス記号で示されます。

- ほとんどの銀行は依然としてRC4暗号を使用しているため、全体的な評価は「B」に下がりました。 RC4の脆弱性は、メッセージをスクランブルするビットストリームのランダム性の欠如に関連しており、これにより、傍受されたデータの解読が可能になります。 RC4をサポートするリソースには、「RC4」列にマイナス記号が付いています。

- 銀行の大多数は依然としてSHA-1ハッシュアルゴリズムを使用していますが、これは脆弱で安全ではないと考えられています。 すでに、WebブラウザーはSHA-1との接続に異なるステータスを割り当てます (「安全ですが、エラーがあります」、「安全でない」、「信頼できない」)。 現在のSHA-1の拒否を無視して、銀行はそのようなステータスとブラウザメッセージに注意を払わないようにユーザーに指示しています。 SHA-1を使用しても、全体のスコアには実質的に影響がなく、「SHA-1」列にマイナス記号が付いています。

- 圧倒的多数の銀行では、 Forward Secrecyが実装されていないか、キー合意プロトコルのセキュリティ設定が部分的に実装されています。 Forward Secrecyを使用する場合、秘密キーが侵害されてもセッションキーは侵害されません。 最近のほとんどのブラウザでForward Secrecyを使用しないリソースには、「FS」列にマイナス記号が付いています。

- 幸いなことに、テスト済みのWebリソースのいずれにもHeartbleedの脆弱性が見つからなかったことは注目に値します。

上記の推定値は、時間の経過とともにその関連性を失い、「SSLサーバーテスト」を使用した再検証が必要になる場合があります。 たとえば、この記事の執筆中に、Telebank WebサーバーVTB24の評価は「F」から「A-」に変更され、Poodleの脆弱性はRosbank Internet BankingのWebサイトで修正されました。

推奨事項

SSLサーバーテストチェックの結果は、WebサーバーでSSL / TLSを構成するための要件に要約できる特定された問題を解決するための推奨事項を提供します。

- 安全でないプロトコルSSL2、SSL3のサポートを無効にします。

- 最も高度なTLS 1.2プロトコルのサポートを有効にします。

- SHA-1証明書の使用を拒否します。

- RC4暗号の使用を拒否します。

- Forward Secrecyを構成し、最新のほとんどのブラウザーで機能が機能することを確認します。

- SSL3プロトコルを無効にするか、TLSプロトコルの脆弱性に対するパッチをインストールして、Poodleの脆弱性を修正します。

- 暗号スイートのエクスポートサポートを無効にして、Freakの脆弱性を修正します。

- 暗号スイートのエクスポートのサポートを無効にし、一意の2048ビットDiffie-Hellmanグループを生成することにより、Logjamの脆弱性を修正します。

ブラウザー設定でSSL 2.0とSSL 3.0を慎重に無効にし、TLS 1.0、TLS 1.1およびTLS 1.2のサポートを有効にすることをお勧めします(サーバー側でSSL 3.0のみをサポートする銀行があるため、注意してください)。 そしてもちろん、接続するとき、ユーザーはブラウザでサーバー証明書とそのステータスを詳しく見る必要があります。