1.プロローグ

最近、さまざまな露出に関するカラフルな見出しがメディアに掲載され始めました。有名人の公開写真から、主要人物の個人的なメールボックスを開くまでです。 従業員が同じパスワードを使用して絶対にすべてのリソースにアクセスする場合、普通の会社の日常生活について何と言えますか。

しかし、今日は、一般の人々にとってはあまり鮮明ではないイベントについて話しますが、同時に、運命の意思によってfl.ruで働き、働いた人々にとってははるかに反響があります。

2.情報セキュリティfl.ruの重大な脆弱性

ポイントに直行します。 あなたが話している人とプライベートな通信を行い、あなた以外の誰もこの通信にアクセスできないと思うなら、あなたは正しいでしょう(少なくとも反対はまだ証明されていません)。 ただし、テキストコンテンツを含むファイルを通信に添付したらすぐに、Yandex検索エンジンインデックスに含まれるようにしてください。

たぶん、上記はまったくバグではなく、機能ですか? たぶん私はオープンシステムについてあまり理解していないのでしょうか?

考えられるボトルネックを分析することにしました。

これを行うために、「安全なトランザクション」を使用しました。具体的には、このトランザクションの終了の結果として生成される3つのドキュメントを使用しました。

- 合意

- 契約

- 参照条件

3つのドキュメントすべてが極秘であると言っても、誰も私と議論することはありません。 特に、文書には取引の参加者の個人情報と作業コストが含まれているため、「参照条件」。

Yandexが安全な取引の技術仕様にアクセスできるかどうかを調べてみましょう。 この文書からキーワードを取ります:「契約の締結に関する申し出の付録1 」と、サイトfl.ruのフレームワーク内でのみ検索をローカライズするオペランドを追加します。 その結果、検索クエリは次のように取得されます。 「契約サイトの結論の申し出への付録No. 1:fl.ru」 。 私たちは始め、見、楽しみます。

必要に応じて、 すべての安全なトランザクションの技術仕様をダウンロードし、 トランザクションの合計量を計算するクローラーを作成できます。 これは、識別された「穴」の使用の始まりに過ぎないと思います。

3.テクニカルサポートとのコミュニケーションの試み

別の点は、状況のすべての恐怖を技術サポートに伝えるための私の熱心な試みに注目する価値があります。

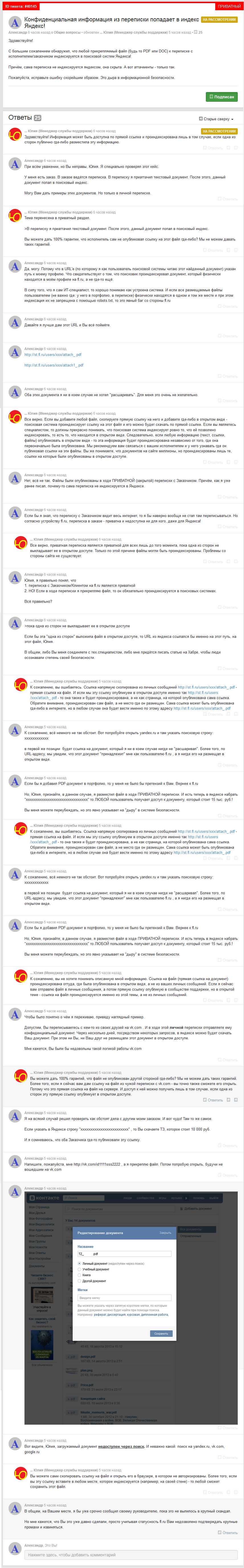

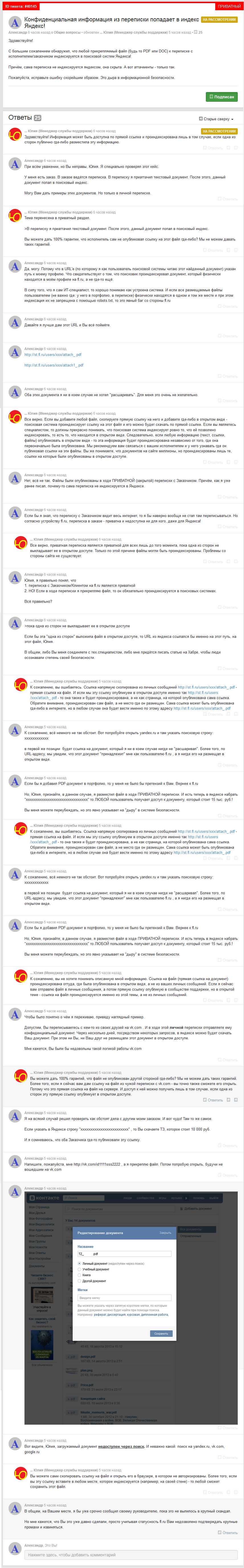

以下に、通信のスクリーンショットを添付します

ヘルプデスクの従業員は怠errorすぎて自分でエラーを再現できなかっただけでなく、彼はまだ自分が信じていないことをしつこく確信していました。

4.エピローグ

この事実がfl.ruのすべてのレベルの従業員にとって良い教訓になることを願っています。テスターと技術サポートから始まり、利害関係者で終わります。 プロジェクトが大規模になったら、情報セキュリティの面倒を見ましょう。

このストーリー全体で、私は映画「The Fool」の主人公のように感じました。

皆さん、頑張ってください。