FSTECの注文番号21に従って情報セキュリティシステム(SZI)の自動構築プロジェクトを共有したいと思います。

ほぼ全員が覚えているように、ほぼ2年前に、FSTECの注文番号17と21が発効し、それぞれGISとISDNのセキュリティを確保するための対策を説明しました。 それ以来、SZIを構築し、卒業プロジェクトで自動化するためのアルゴリズムを開発することを目的として、用語論文の一部としてこれらの文書の分析作業を開始しました。

発行

リンクのチェーンを考慮してください。

- 前述の命令の発行後、提示された対策とSRHIによって開発/発行された機能の間で対応を行った開発会社はほとんどありません。

- その結果、インテグレーターは、多くの場合、現在のセキュリティの脅威を中和しながら、コンプライアンスを追求する上で創造的になり始めました。

- ISSを構築するとき、特定のISPDのFSTECオーダーNo. 21の要件を考慮して、専門家(SRSIの実装経験がほとんどない)が実装済み資金の有効性を評価することは非常に困難です。

ISI ISPDnの自動構築のためのプロジェクトの開発を促したのは、これらの問題のある側面であり、その目的は、学生および初心者の専門家がISIの形成またはその有効性の評価の問題に正しくアプローチするのに役立つ情報/推奨ISリソースを作成することです。

アルゴリズム自動化

自動化されたアルゴリズムの本質は何ですか? 入力時に情報システムの初期データが与えられた場合:

- ISPDセキュリティレベル(個人データセキュリティのセキュリティ対策の基本セットを定義);

- 構造的および機能的特性(基本的な一連の測定を適応させる);

- SrZIはISPDにすでに実装されています。

- 技術サポートの必要性、

出力でSRSIのリストを取得します。その機能はISPDNの要件を完全に補います。

さらに、リスト内の資金のセットは次の項目によって異なる場合があります。

- 価格設定ポリシー(可能なすべての組み合わせの中ですべてのSRSの最低総コスト);

- 「動物園」資金の制限(SRZIの量が最も少ないリスト)。

- ランダムサンプリング。

アルゴリズムを自動化するには、認証済みSRZIのデータベースと、注文の測定値との対応が必要です。 基礎は、認定SRZIの国家登録局(ロシアのFSTECのWebサイトで簡単に見つけることができます)によって取得されました。 最初に、最も一般的なSRSIが選択され、有効期限が切れたFSTEC証明書のある資金は削除されました。

次に、残りのすべてのSRSIの機能を特定の手段で専門家が評価するという問題がありました。 インテグレーターでの経験を持つ専門家の助けを借りて、開発者に適切な情報を要求しました。 その結果、実施された専門家の評価には、まだエラーがあります。

このアルゴリズムは、選択された認証済みOSとして、また手持ちの現金による不正アクセスに対する脅威を中和することに注意する価値があります。

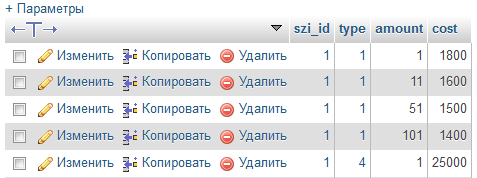

SRIのリストを作成する段階で、SRIを導入する総コストが同時に計算されます。これは、一定数のホストに対する各ツールのライセンスコストと技術サポートの合計です。

実装コストは、ユーザーが入力したデータとデータベーステーブルに基づいて、SRIごとに個別に計算されます。

スクリーンショットは、SRZIの価格タグ表を示しています。

- 例からわかるように、ライセンスユニットの購入価格は1800 cuになります

- 表に従って、15台のホストのライセンスを購入すると、1600 cuかかります など

- 製品のテクニカルサポートの1年間のコストは25,000 cuです

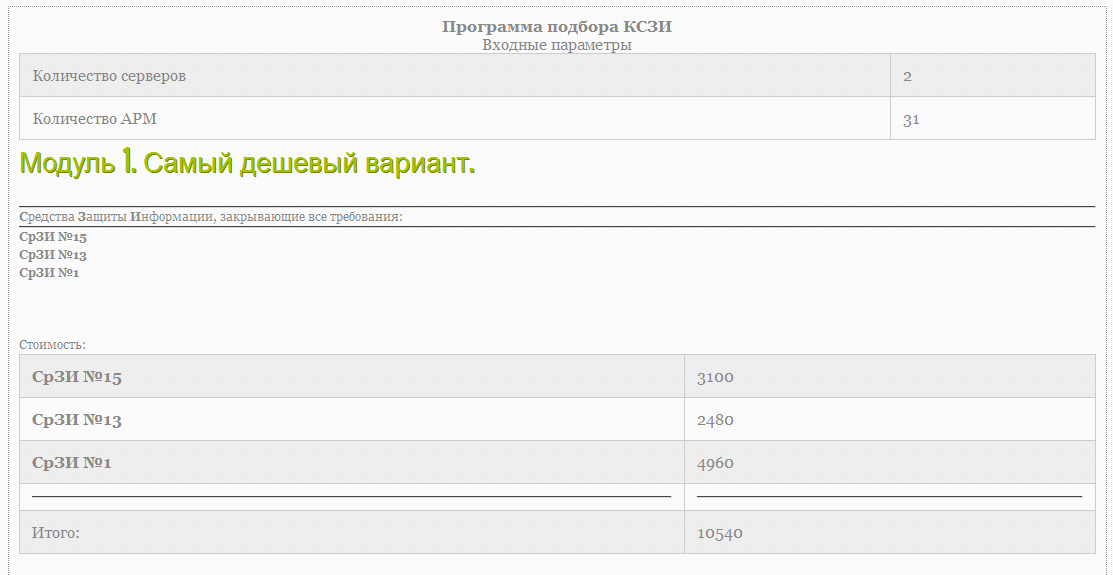

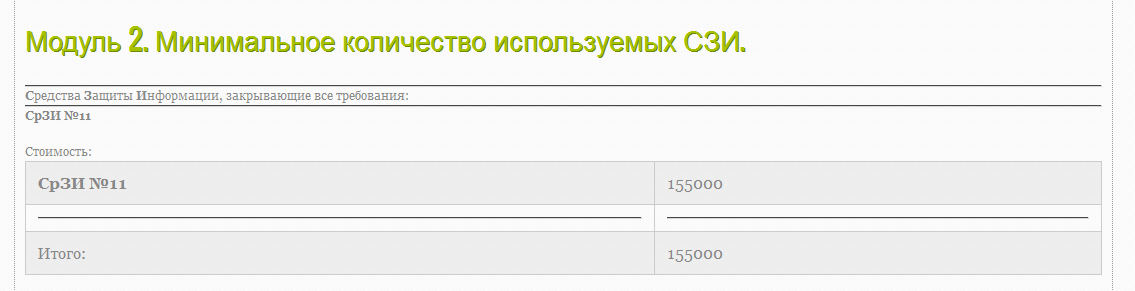

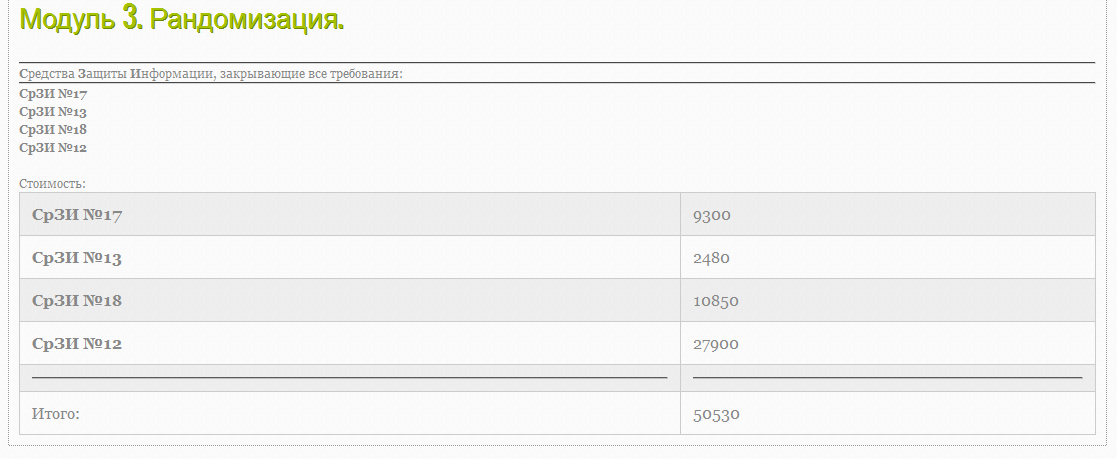

したがって、アルゴリズムが完了すると、SRSIセットの3つのバリアントが得られます。 例:

最初のモジュール。 最低価格

2番目のモジュール。 システム内の最小の空き領域保護

3番目のモジュール。 ランダム

理想的には、製品のデータベース内の情報への準拠の妥当性に関する開発会社からの回答を受けて、プロジェクトを改善することを期待しています。

おわりに

おそらくそれだけです。 私たちは、FSTEC No. 21の命令に従って、SZIの自動構築のためのプロジェクトのキーポイントを開示しようとしました。それがあまりにも長くならなかったことを願っています。

プロジェクトは非常に粗雑なので、あなたのコメント、提案、そしてもちろん建設的な批判は歓迎します。

ご清聴ありがとうございました!