あなたが会社の責任者であると想像してみてください-動的に開発中のプロジェクトがあり、最新の状態を維持したい場合。 毎年、組織は成長し、スタッフを増やしています。 この場合、常に解決しなければならない主な問題の1つは、組織に最新のコンピューティングテクノロジーを提供し、新しいソフトウェアとライセンスを購入することです。

あなたが会社の責任者であると想像してみてください-動的に開発中のプロジェクトがあり、最新の状態を維持したい場合。 毎年、組織は成長し、スタッフを増やしています。 この場合、常に解決しなければならない主な問題の1つは、組織に最新のコンピューティングテクノロジーを提供し、新しいソフトウェアとライセンスを購入することです。

ただし、これは必要ありません。 クラウドサービスのサービスを使用してみませんか? 必要なのは、このサービスのプロバイダーのアプリケーションに接続することだけです。その後、会社はコンピューティングリソースへのリモートアクセスを受け取ります。

次に、解決するタスクの詳細と処理される情報の量に基づいて、現在存在する3つのサービスモデルのいずれかを選択する必要があります。

SaaS-サービスとしてのソフトウェア。 この場合、クラウドインフラストラクチャの機能を完全に制御するプロバイダーのソフトウェア、アプリケーション、およびオペレーティングシステムを使用します。 概して、あなたはアカウント(アカウントのグループ)を管理するだけで、一部のアプリケーション設定にわずかな変更を加えることができます。 このサービスの例には、YahooMail、Google Disk、Office Onlineなどがあります。

PaaSはサービスとしてのプラットフォームです。 ここでは、独自のソフトウェアをインストールし、Saasレベルのアプリケーションを構築する機会が得られます。 それでも、オペレーティングシステム、サーバー、データストレージの制御はプロバイダーに委ねられています。 ここでの最も簡単な例はホスティングで、CMS、モジュール、プラグインをインストールし、MySQL、PHPMyAdminなどにアクセスします。

IaaS-サービスとしてのインフラストラクチャ。 ここではさらに自由があります-プロバイダーは、コンピューティングパワー(仮想マシン)の物理的基盤のみを提供します。これに基づいて、クラウドインフラストラクチャを展開し、独自のPaaSおよびSaasソリューションを実装し、インストールされているオペレーティングシステムとアプリケーションを制御できます。

クラウドサービスの利点

最小初期費用 。 最初に、独自の情報システムを構築するために、会社は高価な機器とソフトウェアを購入する必要があります。また、パフォーマンスのデバッグにお金を払う必要があります。

クラウドテクノロジーを使用する場合は、プロバイダーと契約を結ぶだけで十分です。その後、合意された月額支払いの条件で、ビジネスの開発に必要なすべてのサービスをすぐに受け取ることができます。

在庫状況 あなたとあなたの会社の従業員は、クラウド上にある企業情報に、いつでも、どのデバイス(スマートフォン、タブレット、ラップトップ)からでも、インターネット接続がある場所からでもアクセスできます。

柔軟性と適応性 。 追加のコンピューティングリソースを使用して新しいサービスに接続する必要がある場合、プロバイダーは数時間以内にそれらを提供できます。 同様に、特定のサービスが不要になった場合は、いつでも拒否することができます。

運用コストの不足 。 クラウドサービスを使用する場合、IPのコンポーネントの維持とそのパフォーマンスの維持に関連するコストを気にする必要はありません。これはすべてプロバイダーにかかっています。

モビリティと独立 。 標準サーバーインフラストラクチャは会社のオフィスに関連付けられており、その移転の場合、機器の輸送、ケーブル通信の敷設、インターネットプロバイダーとの契約の再交渉などに関連する多くの問題が発生します。クラウドサービスを使用するときは、オフィスへ。

クラウドリソースに関する情報の保護

クラウドテクノロジーのすべての利点にもかかわらず、多くの企業のリーダーは、企業情報の処理と保存を第三者に信頼したくないため、その安全性を心配して使用することに警戒しています。 さらに、データがクラウドに保存されている場合、そのデータは誰に属しますか?それは、あなたまたはそれが置かれているサーバー上のこのサービスのプロバイダーですか? また、プロバイダーはある時点で、投稿されたファイルへのアクセスを拒否できますか?

もう1つの重要な質問は、クラウドに配置された後の情報の安全性です。 クラウドサービスプロバイダーは、顧客情報を保護することが顧客にとって最も重要な問題であるため、心配する必要はないと主張します。

ただし、プロバイダーが外部の攻撃からデータを保護したとしても、クラウドサービス自体の従業員が権限を超えず、情報にアクセスできないことを確認できますか? 暗号化がクラウドで提供される場合でも、暗号化キーはクラウドサーバーにも保存されます。つまり、それらにアクセスできるすべてのユーザーが暗号化されたデータにアクセスできます。

したがって、この場合の唯一の解決策は、ユーザー側で情報を暗号化し、既に暗号化された形式でクラウドに送信することです。 同時に、暗号化キーはユーザーのみに保存され、クラウドサービス自体の外部または従業員からのデータによって悪意のあるデータにアクセスされる可能性は除外されます。

CyberSafeによるクラウド暗号化

CyberSafeを使用する場合、クラウドに送信されるすべてのデータは事前に暗号化され、暗号化された形式でリモートサーバーに到達します。 暗号化キーは、ユーザーのローカルコンピューターまたはリムーバブルメディアに保存されます。 セキュリティ管理者は、特定のユーザーのキーを各暗号化フォルダに割り当てる機会を得るため、さまざまなカテゴリの情報へのアクセスを区別できます。

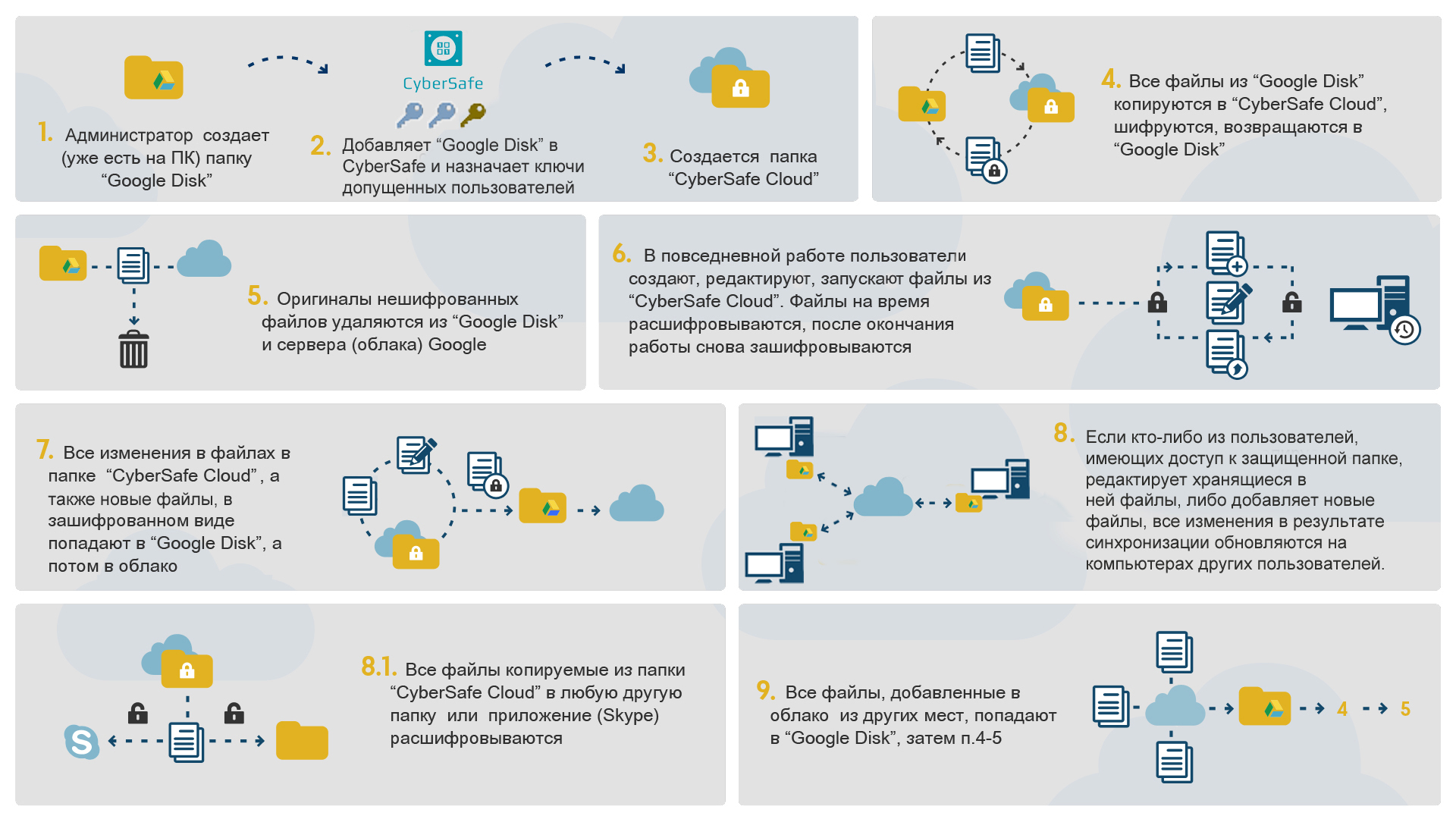

CyberSafeのリモートクラウドリソース(この例ではGoogleドライブ)でのデータ暗号化は、次のシナリオに従って発生します。

1.暗号化されたドキュメント(この例ではGroup1)を含むフォルダーの企業アカウントで、セキュリティ管理者は、引き続き作業する従業員の共有アクセスを設定します。 これはGoogleドライブを使用して行われます。このフォルダーへのアクセス権を持つ招待状は、アカウントに割り当てられたユーザーデータのメールアドレスに送信されます。 また、管理者は自分のメールアドレスに招待状を送信します。

ここでは、ユーザーにはEditingやReadingなどのアクセス権が与えられます。

2.その後、管理者は個人のGoogleアカウントにログインし、送信された招待を受け入れ、Group1フォルダーを自分のドライブに追加します。 管理者のコンピューターと他の従業員のコンピューターの両方に、対応するアカウントで動作するようにGoogleドライブアプリケーションが既に構成されている必要があります。

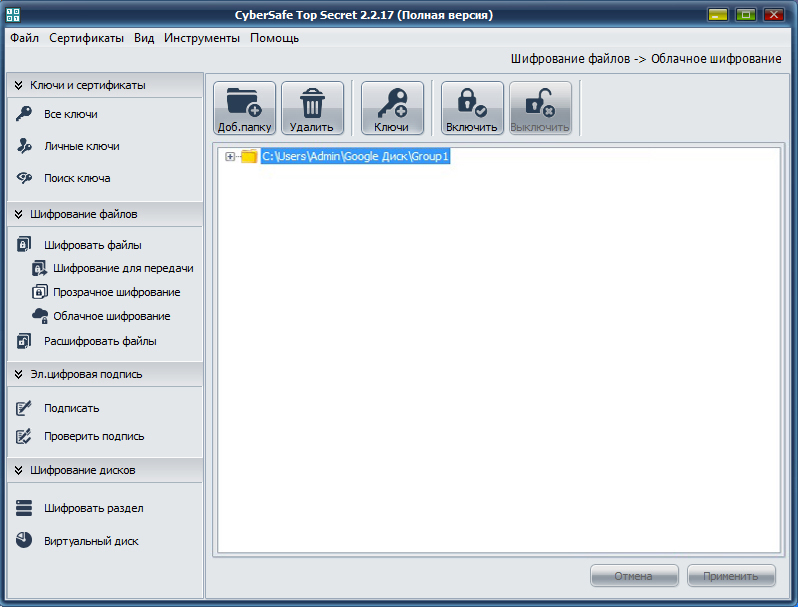

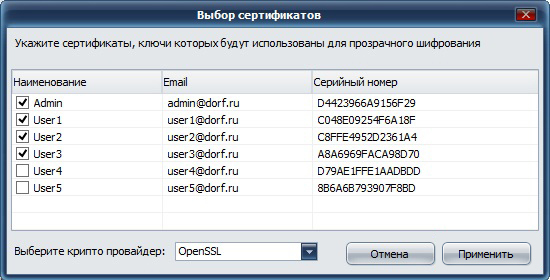

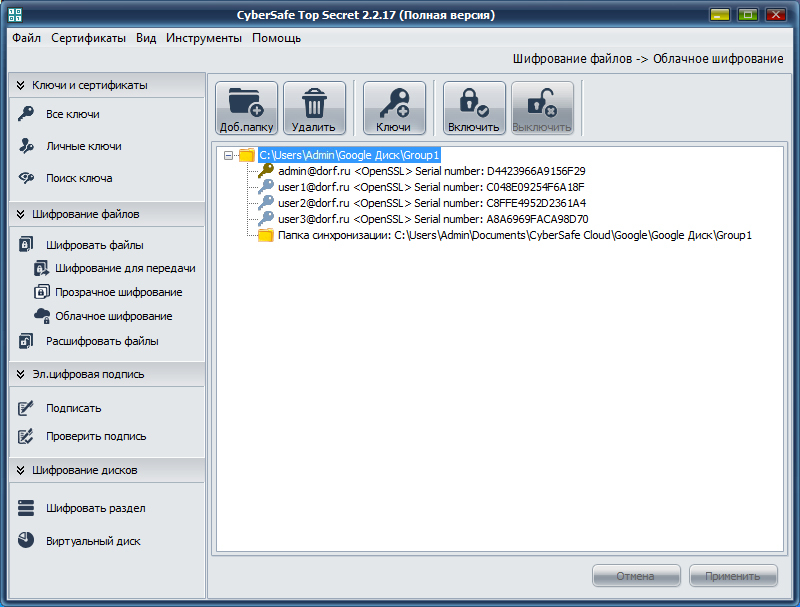

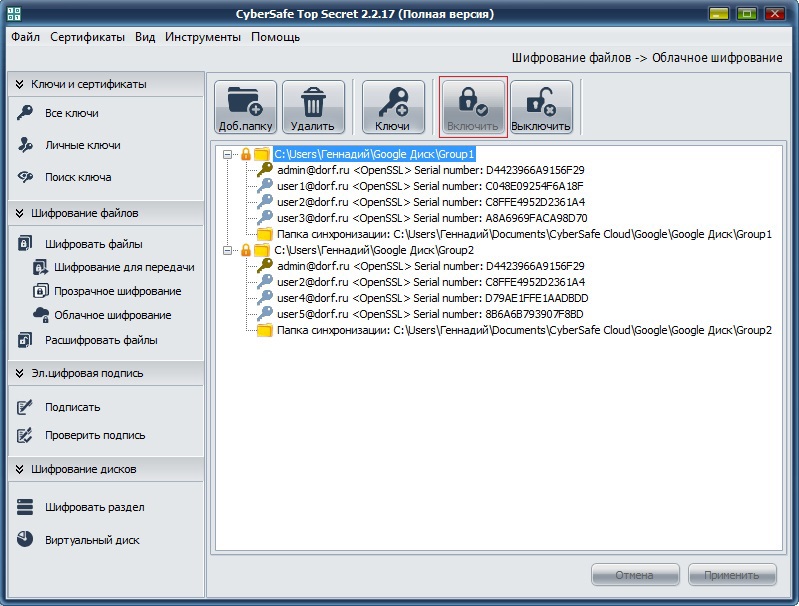

3.同期が行われ、Group1フォルダーが管理者のコンピューターにコピーされた後、 Cloud EncryptionセクションでCyberSafeに追加し、このフォルダーに将来使用できるようにユーザーキーを割り当てます。

将来、セキュリティ管理者は、グループからユーザーを削除するか、新しいキーを追加することにより、いつでもキーを再割り当てできます。

4.キーを追加すると、CyberSafeは同期フォルダー (Group1フォルダーのミラーコピー)を作成します。 さらに、暗号化されたファイルを使用したすべてのアクションは、同期フォルダーからのみ実行されます。

5.同様に、管理者は暗号化する必要があるファイルを含む他のフォルダーをCyberSafeに追加し、他の従業員のキーをそれらに割り当てます。

これらのフォルダーの操作を開始するには、 有効にする必要があります。

フォルダーをオンにすると、フォルダー内のすべてのファイルが透過暗号化モードで動作できるようになります。

6. CyberSafeは既存のファイルの暗号化されたコピーを作成します。その後、すべての暗号化されていないオリジナルはユーザーのコンピューターとクラウドリソースの両方から削除されます。 これらのフォルダーに追加されるすべての新しいファイルは自動的に暗号化されます。

7.各フォルダーのクラウド上で、CyberSafeは、許可されたユーザーの公開鍵を含むcybersafe.cloud.confファイルを作成します。 ユーザーがこのファイルを変更したり、このファイルを削除したりするのを防ぐため、管理者はその読み取りのみを許可します。

8.同様に、ユーザーは暗号化されたフォルダーをコンピューターのCyberSafeに追加します。 その後、許可されているフォルダ内のドキュメントを操作する機会が得られ、同期の結果として各ドキュメントによって行われた変更は、グループ全体のコンピュータで更新されます。 同時に、クラウドでホストされているファイルのコピーは常に暗号化されます。