別の重要な更新プログラムであるMS14-038は、 Windows Vista +上のWindows JournalコンポーネントのCVE-2014-1824の脆弱性を解決します。 攻撃者は、特別に細工されたWindowsログファイルを介して、必要なコードをリモートで実行できます。 このようなファイルは、被害者がリダイレクトされる可能性のある悪意のあるWebサイトにある可能性があります。 この更新プログラムは、ログファイル(Jnwdrv.dll、Jnwdui.dll、Jnwmon.dllなど)の処理を担当する実行可能ファイルの必要なデータを修正します。

MS14-039の更新プログラムは、いわゆるコンポーネントのElevation of Privelegeタイプの脆弱性CVE-2014-2781を修正します。 画面キーボード。 攻撃者はこの脆弱性を利用して、整合性レベルが低いプロセス(たとえば、Internet Explorerタブプロセス)で現在のユーザーレベルに特権を昇格させる可能性があります。 これを行うには、スクリーンキーボード(スクリーンキーボード)を使用します。 この更新プログラムは、システムライブラリに必要な修正を導入し、異なる整合性レベルで動作するプログラムの相互作用の欠陥を修正します( KBDLLHOOKSTRUCTおよびMSLLHOOKSTRUCT構造体の新しいセキュリティフラグ)。 コードを悪用する可能性があります。

MS14-040アップデートは、カーネルモードネットワークソケット(Winsock TCP / IP)を実装するafd.sys(Ancillary Function Driver)ドライバーのElevation of PrivelegeのようなCVE-2014-1767の脆弱性を修正します。 この更新プログラムは、サポートされているすべてのMicrosoft OSのユーザーを対象としています。 攻撃者がターゲットシステムにアクセスするための資格情報を持っている場合、攻撃者はカーネルモードで任意のコードを実行する特別なアプリケーションを起動できます(ユーザーモード制限エスケープ)。 さらに、悪意のあるコードがこの脆弱性を悪用してコードをカーネルモードで実行する可能性もあります(Local Privelege Escalationの悪用)。 この脆弱性は、ユーザーモードから渡されたパラメーターをチェックするドライバー関数に存在します。 コードを悪用する可能性があります。

MS14-041更新プログラムは、DirectShowコンポーネントのElevation of Privelegeのような1つの脆弱性CVE-2014-2780を修正します。 攻撃者はこの脆弱性の悪用を利用して、サンドボックスまたはブラウザーの整合性レベルの制限を回避することができます(現在のユーザーのレベルまで特権を上げます)。 同時に、リモートコード実行のために別のエクスプロイトを使用する必要があります。 コードを悪用する可能性があります。

1-悪用される可能性のあるコード

この脆弱性が悪用される可能性は非常に高く、攻撃者はこの悪用を使用して、たとえばリモートでコードを実行できます。

2-悪用コードの構築は難しい

脆弱性の技術的特徴とエクスプロイト開発の複雑さだけでなく、攻撃者が持続可能なエクスプロイト状況を達成する可能性は低いため、エクスプロイトの可能性は平均です。

3-悪用される可能性の低いコード

悪用される可能性は最小限であり、攻撃者は正常に機能するコードを開発し、この脆弱性を使用して攻撃を行うことはできません。

ユーザーはできるだけ早く更新プログラムをインストールすることをお勧めします。まだインストールしていない場合は、Windows Updateを使用して更新プログラムの自動配信を有効にします(このオプションは既定で有効になっています)。

アドビは、Flash Player用のAPSB14-17アップデートキットをリリースしました。 更新プログラムは3つの脆弱性を修正します。CVE-2014-0537、CVE-2014-0539、CVE-2014-4671は、攻撃者が悪意のあるコードをシステムに展開するために使用できます(「攻撃者が影響を受けるシステムを制御できるようにする」)。

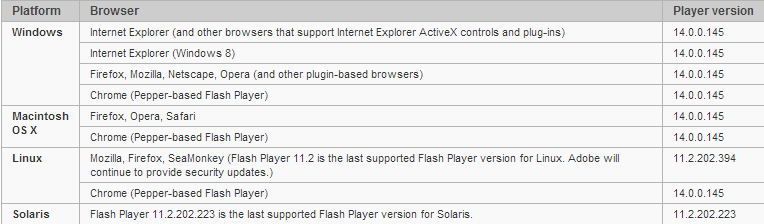

できるだけ早くFlash Playerを更新することをお勧めします。 Windows 8 / 8.1上のInternet Explorer 10および11やGoogle Chromeなどのブラウザーは、Flash Playerのバージョンを自動的に更新します。 IEについては、更新されたセキュリティアドバイザリ2755801を参照してください。 ここで関連性についてFlash Playerのバージョンを確認してください。以下の表は、さまざまなブラウザーのこれらのバージョンを示しています。

安全である。