今日は、このウイルスの発見方法、次に何が起こったのかを正確に命名した理由、およびストーリー全体がどのように終わったかを説明します。 ただし、ストーリーの終わりは、個々のキャラクターのみでした。たとえば、Symbianプラットフォームの場合です。 ある意味では、スマートフォンのメーカー、ユーザー、そして悲しいかなサイバー犯罪者にとって、すべてが始まったばかりです。

履歴はゼロです。 実際、カスペルスキーの主なアンチウイルスの専門家であるアレクサンドル・ゴステフが語った、 このビデオでのキャビル検出の全容:

最初の話。 すべては一日の終わりに起こります。

Habrのほとんどの読者にとってはおなじみだと思います。 サーバーにはクラッシュする習慣があり、ソフトウェアのバグがアクティブになり、7時半ちょうどに新しいウイルスが検出されます。 原則として-金曜日。 2004年6月、すべては金曜日ではなく、ウイルスアナリストチームのシフトの終わりに起こりました。 次のシフトは、最近「ウイルス」メールファイルにドロップされ、「何かおかしい」というコメントが付けられたものに移されました。

Habrのほとんどの読者にとってはおなじみだと思います。 サーバーにはクラッシュする習慣があり、ソフトウェアのバグがアクティブになり、7時半ちょうどに新しいウイルスが検出されます。 原則として-金曜日。 2004年6月、すべては金曜日ではなく、ウイルスアナリストチームのシフトの終わりに起こりました。 次のシフトは、最近「ウイルス」メールファイルにドロップされ、「何かおかしい」というコメントが付けられたものに移されました。

その後、謎のファイルが多くのアンチウイルスベンダーに送信されたことが判明しましたが、これはWindowsの実行可能ファイルではなく、通常のPCを脅かすものではないことに最も満足しているようです。 代わりのRoman Kuzmenkoは、これがARMアーキテクチャおよびSymbian Series 60プラットフォーム用のプログラムであることをすぐに発見しました。当時はわずか2年でした。

ファイルの分析は継続されましたが、「ラボ」では本格的な検索操作が展開されました。 私たちはSymbianの携帯電話を探していましたが、スマートフォンはまだ斬新であり、高価でした(最初のNokia 7650スマートフォンの価格は約600ユーロ)ので、すぐにそのような携帯電話を見つける人はいませんでした。

電話を探している間(伝説によれば、メッセンジャーは最寄りのラジオ市場に送られたとさえ言われています)、1つのスマートフォンではできないことが明らかになりました。2つが必要でした。Bluetoothを介してワームが広がるという事実を確認するためです。 ここでは、Romanに敬意を表する必要があります。彼は、なじみのないプラットフォームでまったく新しいプログラムの分析をかなり迅速に行い、実際のデバイスで起動する前でもウイルスの主要な機能を予測しました。 6か月前の2003年の結果をまとめると、Alexander Gostevは、モバイルウイルスがすぐに現れると予測しました。 実際、これはまさに起こったことです。

セカンドストーリー。 CabirがCabirと呼ばれたのはなぜですか?

実際、ほとんどすべての悪意のあるプログラムは、匿名の(多くの場合)作者によって何らかの名前が付けられています。 Cabirの場合、名前はファイル名から簡単に取得できます:caribe.sis。 しかし、暗黙の合意によって、彼らはそれを決してしません。 まあ、最初に、同じウイルスが異なる名前で広がる可能性があります(この場合、分類を観察する必要があります)。 第二に、ウイルス作成者は自分の名前を広めることによって奨励されるべきではありません。一部の人物は、ウイルス対策ベンダーの助けを借りて5分間の名声を得るためだけに感染症の繁殖に従事しています。

実際、ほとんどすべての悪意のあるプログラムは、匿名の(多くの場合)作者によって何らかの名前が付けられています。 Cabirの場合、名前はファイル名から簡単に取得できます:caribe.sis。 しかし、暗黙の合意によって、彼らはそれを決してしません。 まあ、最初に、同じウイルスが異なる名前で広がる可能性があります(この場合、分類を観察する必要があります)。 第二に、ウイルス作成者は自分の名前を広めることによって奨励されるべきではありません。一部の人物は、ウイルス対策ベンダーの助けを借りて5分間の名声を得るためだけに感染症の繁殖に従事しています。

さらに、ほとんどの場合、最終的な名前には、ウイルス作成者の創造的な衝動と共通点があります。 これはキャビルの場合に起こりましたが、問題は手紙の単純な再配置に限定されませんでした。 最初のスマートフォンワームの名前をめぐる紛争の最中に、Elena Kabirova社の従業員がvirlabに参加しました。 彼女に気付いたエフゲニー・カスペルスキーは、すぐにマルウェアに名前を付けることを提案し、エレナはそれに好意的に反応しました(しかし、最初に彼女はイベントが本当に重要であり、それは毎日起きないことを指定しました)。

第三話。 鉄の部屋とデバイスのコレクション。

そのため、スマートフォン用の最初のワームが正常に見つかりました。 携帯電話に送信されるすべてのファイルが同じように役立つわけではなく、インターネットとフラッシュドライブだけでなく、空中の

そのため、スマートフォン用の最初のワームが正常に見つかりました。 携帯電話に送信されるすべてのファイルが同じように役立つわけではなく、インターネットとフラッシュドライブだけでなく、空中のモスクワの地下鉄でも、悪意のある添付ファイル付きのメッセージを受信することができました。 Cabirの相対的な「人気」は、作成者によるソースコードの公開によって促進されました-29Aというコードネームの狭い円で知られているグループ。 このため、私たちのデータベースには、フォロワーによって作成されたワームの18もの変更があります。 2005年4月に登場したCabir.kがMMSメッセージを使用して配信(これらを覚えていますか?)し、感染したスマートフォンの所有者に本当の損失を引き起こしたことを除いて、実質的に互いに違いはありません。

それで、鉄の部屋はどこにありますか? 新しいCabirの変更と同様のマルウェアの研究により、ラボでのローカルインシデントが発生しました。 想像してみてください。ウイルスアナリストがテスト用のスマートフォンでワームの別のバージョンを起動し、その下のフロアで、モバイルウイルス対策の開発者が突然ファイルを受け入れるように招待されます。 実験のために隔離されたゾーンが必要でした。 その結果、Kaspersky Labには、セルラーネットワークとWiFiをキャッチできず、同僚の電話に感染する危険を冒すことなく

Cabirのおかげで、モバイルデバイスのコレクションが常に補充されています。 最初の1つはNokia 3650スマートフォンでした。

あれ! 真実はすでに無生物です。 ノキアの2番目のスマートフォンの疑わしい特権に加えて、この携帯電話は信じられないほど不便なキーボードでも記憶されています。

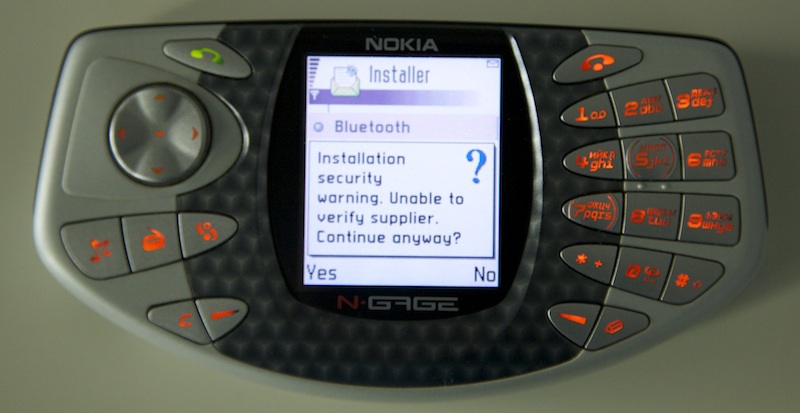

Nokia N-Gage:

それにもかかわらず、ソフトウェアのより新しいバージョンでは、電話は明確になります-あなたはそれをインストールしたいのは確かではないことを確信していますか? しかし、スマートフォンや普通の携帯電話向けの多くのその後のトロイの木馬は、そのような質問に「はい」と答えたユーザーを犠牲にして生き残りました。 この携帯電話の利点は、その期間に適したモバイルゲームをプレイできることでした。 欠点は、会話中に電話を耳の端に置く必要があることで、一種のチェブラーシカ・ヴァン・ゴッホに例えられます。

4番目のストーリー。 単一のBluetoothではありません。

Bluetooth自体を介した配布方法は、オリジナルでしたが、長続きしませんでした。 まず、MMSを介してアドレス帳を介して拡散するスマートフォンウイルスが出現し、SMSを有料の番号に送信するという長い流行があり(そして、これはすでにサイバー犯罪者に収入をもたらしました)、その後、すべての悪意のある活動は最終的にインターネットに行きました-より速く、より信頼性が高く、敗北の半径は何もありません制限されません。 同じ「鉄の部屋」は、比較的短時間、私たちの専門家のお気に入りの瞑想スポットでした。彼らはそれを新しいオフィスに運び始めなかったので、意味がありませんでした。

確かに、1つの例外がありました。 これは、2012年に発見した最も洗練されたサイバースパイツールであるFlameです。 Bluetoothを使用するモジュールはメインではありませんが、機能は興味深いものです。 まず、利用可能なデバイスに関する情報を収集します(ほぼ同じ方法で、隣人のアパートのスマートテレビとラップトップ/スマートフォンのモデルを見つけることができます)。 第二に、FlameはBluetoothモジュールを一種のビーコンに変えて、近くに感染したコンピューターの存在を知っている誰かに信号を送ることができます。

5番目のストーリー。 Symbianマルウェアの盛衰と明るい(?!)未来の出現。

観測の全歴史にわたって、Kaspersky LabはSymbianのマルウェアの621の修正を記録しました。 これは、名前とアイコンだけでなく、機能が少なくとも多少異なるマルウェアを考慮する場合です。 そして、それは実際にはそれほどではありません。 2008年中頃まで、サイバー犯罪者(およびさまざまなウイルススクリプト愛好家)のほぼすべての新製品がSymbianスマートフォンの所有者のみを脅かしていました。 その後、状況が変わりました。 まず、このプラットフォーム上のデバイスの主要メーカーであるノキアが行動を起こし始めました。 たとえば、プログラムにデジタル署名が表示されました(ユーザーにどれほどの頭痛をもたらしたか覚えています)。 第二に、プラットフォームに依存しないJava ME用のウイルスを作成する方がはるかに有益であることが突然判明しました。 Javaマルウェアの潜在的な被害者は、通常の携帯電話の所有者であるはるかに多くの人々であることが判明しました。 しかし、スマートフォンも脆弱でした-少なくともJavaをサポートするもの。 ダブルヒット!

2010年8月に、 Android向けの最初の悪意のあるプログラムに関する記録がデータベースに表示されます。 実際、これがサイバー犯罪者の主な目標です。合計で、このプラットフォーム用の37万件を超えるマルウェアの変更に関する情報があります。 Symbianの悲惨な数百と比較してください。

最新のSymbian携帯電話は2012年にリリースされました。 幸いなことに、または残念なことに、プラットフォームは死んでいます。 CabirがNokiaスマートフォンの最初のマルウェアであった場合、最後のマルウェアは誰になりますか? それらは時々現れます。 最後の多かれ少なかれユニークなマルウェアは2014年5月6日に発見されました-それは有料の番号にSMSを送信し、ユーザーからの返信メッセージを隠すかなり普通のトロイの木馬でした。 ちなみに、 最後の発見から最後から2番目の発見までに約8か月が経過しました。

ただし、モバイルデバイスの場合はすべてが始まったばかりです。 Cabirが発見されてから最初の数年で、新しいウイルスの数は比較的少なかったにもかかわらず、急速に改善されました。 2年で、同じ開発段階(最も単純なウイルスから最も複雑なものまで)が完了し、パーソナルコンピュータで20年かかりました。10年間、モバイルマルウェアは「学習」し、ユーザーのアカウントとパスワードからお金を盗み、オンラインバンキングをクラックし、SMSメッセージをワンタイムパスワード、最後に(最近)- ユーザーデータを暗号化し、金銭を強要します 。 次に何が起こるか-表示されます。 しかし、今、10年後、「初子」が無害であることが顕著になっています。 芸術を愛するために利他的なウイルス作成者によって作成され、スマートフォンのバッテリーにのみ侵入し、所有者のお金には侵入しません。 スマートフォンが異なっていて、リアルで

Cabirに出会ったことがありますか?