今日、ホストトラッカーの助けを借りて、クライアントがYandexの禁止に陥らないように悪意のあるコードの検出に苦労したことを伝えたいと思います。

クライアントに代わって声明:

サイトはYandexの禁止に陥りました

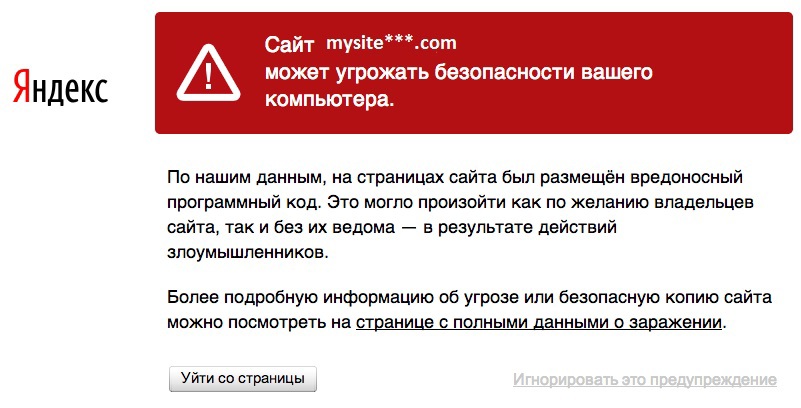

ある晴れた日、mysite ***。Comサイトにアクセスしようとすると、サイトがコンピューターのセキュリティを脅かす可能性があるという警告が表示されました。

また、Yandexからの手紙も届きました。サイトで潜在的に危険なコードが見つかりました。

マイサイト***。Comサイトのページで、訪問者にとって危険なコードが見つかりました。 サイトにアクセスしたときにこのコードを実行すると、ユーザーに望ましくない結果がもたらされる可能性があります。マルウェアによるコンピューターの感染、リソースの不正使用、個人データの損傷または盗難。

現在、このサイトは「このサイトはコンピュータのセキュリティを脅かす可能性があります」とマークされた検索結果に表示されます。

Yandexはサイトのコンテンツを評価せず、所有者の知らないうちにサイトが感染する可能性があることをユーザーに警告します。

悪意のあるコードを削除してください。 新しいチェック中にコードが見つからない場合、検索結果のマークはオフになります。 コードを削除した直後に、できるだけ早くチェックを外すために、サイトの再チェックをリクエストできます。

Yandexのウェブマスターパネルには次のメッセージがありました:

カスタムチェック結果

最終確認日08/19/2013

Mysite ***。Htmlページ

判定行動分析。

マルウェア検出

サイトはさまざまなオンラインアンチウイルスによって自然にすぐにチェックされましたが、脅威は検出されませんでした。 その後、ある種の誤解だと思い、Yandexを支持する手紙を書いて状況を明確にするよう求め、オンラインウイルス対策ソフトが脅威を見つけられなかったことを示しました。 彼らは、ファイルの1つであるcommon.jsがサイトで感染していると答えました。 また、メインページからいくつかの「左」サイトへのリンクがあることに気付きました。 いくつかのリンク交換は、疑いを持たない所有者にリンクを販売する良い方法を見つけたと思います。 ファイルを開くと、実際に悪意のあるコードが見つかりました。

/>...

悪意のあるコードと戦う

この問題に対する簡単な解決策を喜んで、私は古いバックアップからファイルを取り出し、サーバーにアップロードし、すべてを修正したことをYandexに書きました。禁止から削除できます。

Yandexはサイトを禁止から本当に削除し、ウェブマスターパネルにすべてが問題ないことが示されました。 しかし、数日が経過し、写真が繰り返されました。 以前に感染したファイルをすぐにチェックし、悪意のあるコードが存在することを確認して、バックアップファイルに置き換えました。

私はそのような問題があったことをすぐにホスティング業者に書きました。 彼らは私だけが問題を抱えており、すべてが順調であると答え、管理パネル、ftp、およびデータベースのパスワードを変更するよう助言しました。 これをすべて実行し、バックアップからクリーンなファイルを作成しましたが、文字通り数時間経過し、ファイルが再び感染しました。

また、IPで近隣を確認することにしました。 ランダムに5つのサイトを開きましたが、iframeを使用してメインサイトからの外部リンクもあることにまったく驚きませんでした。 当然、私はすぐにこれについてホスティング事業者に手紙を送り、すべてが問題なく、クライアントアカウントの5%しか感染しておらず、おそらく問題がないという回答を受け取りました。 彼は彼らにナンセンスなことを答え、問題が存在すると主張し、彼らはバックアップを復元する提案でより詳細な答えを与えた。 彼らはまた、444個のファイルと555個のディレクトリへのアクセスを推奨しました。 しかし、文字通り1日が経過すると、アクセスはそれぞれ644と755に戻され、ファイル内の悪意のあるコードが返されました。

フォーラムで同じ問題の説明を見つけました。 人々は同じ症状と同じ闘争の方法を説明しました。 さらに、被害者の1人は、ホスティング業者がパスワードを知らないようにすべてのパスワードを数日間変更し、悪意のあるコードが表示されることをホスティング業者に確認するよう提案しました。 一言で言えば、ホスティング事業者は、彼らの側に問題があり、それを解決しようとしていることを認めました。

問題を解決する期限は発表されておらず、サイトは絶えずYandexの禁止に陥っていたため、この間にすでに検索結果での位置を失っていました。

コンテンツ検索

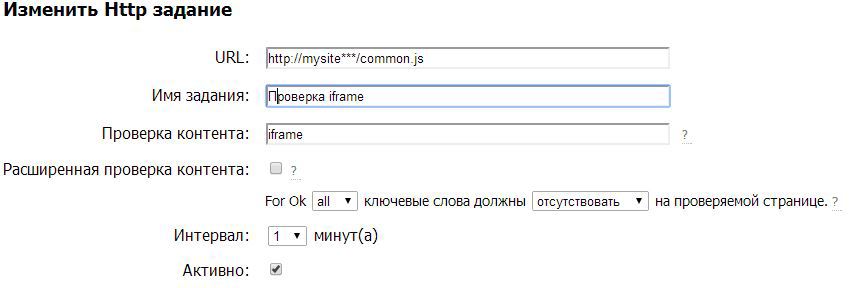

ほぼ2時間ごとに感染していることがわかっている特定のファイルに対して、ホストトラッカー機能( コンテンツによる検索)を使用しました。 Http検証を選択し、URLを登録しました:常に感染しているmysite *** / common.jsファイルへのパス、敵のコードに存在する「iframe」キーワードによる監視を選択し、チェックしたページにすべてのキーワードが存在しないようにします 。 敵のコードが表示されると、SMSと電子メール通知を1分で受け取りました(ポーリング間隔は1分に設定しました)。

最初は、Yandexが禁止されないように、自分ですぐに修正する必要がありました。 その後、common.jsに悪意のあるコードが含まれているという通知が来ていることに気付きました。わずか数分で、ファイルには悪意のあるコードが含まれていません。 ホスティング事業者は、最終的にファイルを個別に処理し始めました。 感染メッセージが止まるまで、これはさらに数日間続きました。

チェックサムチェック

私自身のために、* .jsファイルへの変更を制御する簡単な方法をさらに実装しました。

ファイルは敵のコードでなければなりません。 たとえば、午前中に、目的の拡張子.js、.phpなどのファイルのチェックサムを保存します。

find . -type f -name "*.js" -exec md5sum {} \; > file-js1.txt

夕方に手順を繰り返します

find . -type f -name "*.js" -exec md5sum {} \; > file-js2.txt

次に、チェックサムの相違についてこれら2つのファイルを比較します。

diff -u file-js1.txt file-js2.txt.

何かが変更された場合、ファイルを変更した理由を確認します。

この事件の後、特定の種類のファイルの変更を追跡して使用できる自動化されたソリューションをいくつか見つけました。