現在、国で政治的および経済的緊張が高まっているとき、情報戦争はインターネット上で長い間本格的に行われており、最初の場所の1つは有名なDDoS攻撃です。

まず第一に、彼らは州やニュースのウェブリソースにさらされており、前述の諸国だけでなく、世界中の現在の出来事をある程度強調しています。

どのDDoS攻撃が現在最も人気になりつつあり、その後の開発動向を詳しく見てみましょう。 habrakatの下で、攻撃に関する私の考えとRadware保護ソリューションの概要

DDoS攻撃のベクトルの数を増やす

2013/2014のDDoS攻撃と以前の攻撃との最初の違いは、いくつかの脆弱性ベクトルが使用されていることです。 1つのベクトルだけでターゲットに到達し、結果として生じる損傷を引き起こすのに十分であるため、1つの攻撃で多くのベクトルを使用すると、攻撃が成功する確率が高くなります。 さらに、このような戦術は、攻撃された組織のIT担当者を混乱させます。

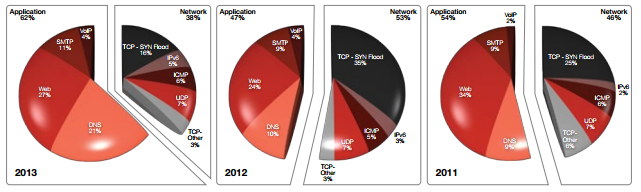

DDoS攻撃を全体として考えると、2014年にはWebリソースを狙った攻撃が引き続き最速のベクターとして普及します。 2013年以降、図1に示すように、近年組織に展開されたネットワークDDoS攻撃に対する保護システムの存在により、アプリケーションに対するDDoS攻撃が明らかに増加しています。さらに、ネットワーク攻撃ははるかに簡単に対処できます。強く反発する攻撃のカテゴリ。

図1 2011年から2013年までのDDoS攻撃ベクトルの割合の分布

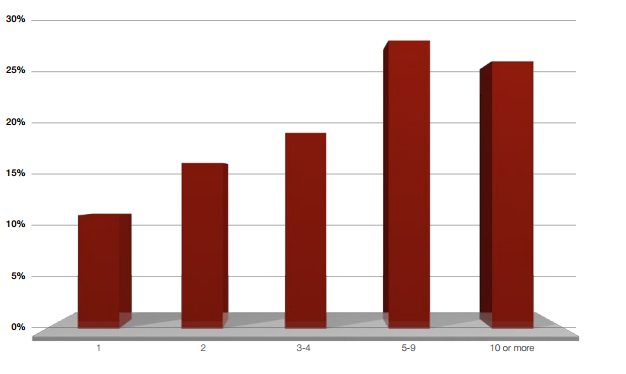

前述のように、攻撃を撃退する多くの手段が十分に開発されており、組織はITインフラストラクチャを損なうことなく、かなり長い間、ネットワークとアプリケーションを狙ったDDoS攻撃に抵抗できます。 ただし、攻撃者は多くの攻撃ベクトルを使用して、組織に展開されているDDoS攻撃リフレクションソリューションで提供されていないものを検索できます。 図2に示すように、ケースの半分以上が5つ以上のベクターによるDDoS攻撃です。

図2。 1つのDoS / DDoS攻撃キャンペーンで使用される攻撃ベクトルの数

非常に多くの場合、攻撃者は武器庫全体を一度に使用せず、被害者が攻撃ベクトルを順番に処理できるようにします。 1つの攻撃ベクトルがブロックされると、攻撃側の攻撃者は次の攻撃を開始します。 大規模な攻撃が行われている間、組織は4つまたは5つの攻撃ベクトルをブロックできますが、反発できない攻撃ベクトルが1つあり、完全な損害が発生します。

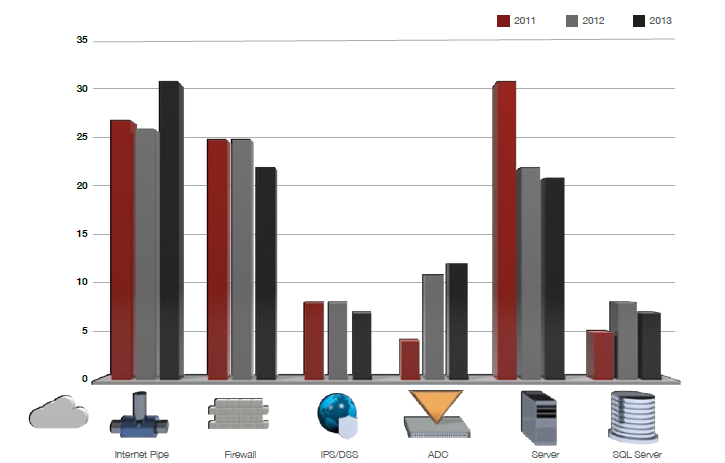

最新のDDoS攻撃の目的

ほとんどの場合、DDoS攻撃の結果は、アイドル状態または応答が遅いWebサーバーです。 しかし、実際には、DDoS攻撃はWebサーバーだけを対象とはしていません。 以下の図は、DDoS攻撃の主な目的を示しています。これはインターネットチャネルであり、ファイアウォールです。 下の図3は、DDoS攻撃を受けるすべてのネットワークコンポーネントを示しています。

図3 攻撃されたネットワークコンポーネント

攻撃の間隔が大幅に短縮されます。

攻撃側と情報セキュリティの分野の専門家が「猫とネズミ」の絶え間ないゲームをすることは秘密ではありません。 これは無限のリングです。攻撃者は新しい攻撃を開発し、セキュリティの専門家は対策を開発し、攻撃者は防御システムをバイパスする新しい方法を開発します。

しかし、2013-2014年には、保護システムの新しいバイパス方法の発明のサイクルが大幅に削減されました。 これにつながった主なベクトルの1つは、HTTPフラッド攻撃です。 攻撃者が大量のHTTP GET / POSTリクエストを送信し、サーバーリソースを消費したときに開始されます。

SSL攻撃は組織を脅かし続けています

HTTP攻撃は依然として最も一般的ですが、SSL暗号化攻撃は抵抗するのが難しいため、依然として危険です。

詐欺、ハッキング、プライバシー要件の長いリストにより、組織はデフォルトでHTTPSプロトコルと暗号化通信を使用するようになりました。 多くの市場調査によると、企業の90%以上が、一般にアクセス可能なWebインタラクションにHTTPSを使用しています。 通常、HTTPSメッセージは組織のネットワーク内の非常に遅い段階で解読されます。 これを図4に示します。ここでは、組織のネットワークの奥深くにあるロードバランサーで復号化が行われます。

図4 SSL暗号化DDoS攻撃を使用した組織のセキュリティシステムのバイパス

攻撃者は、暗号化されたメッセージのこの機能を、最終的に攻撃に対して盲目のままであるセキュリティソリューション(アンチDoS / DDoS、ファイアウォール、およびIPS / IDS)をバイパスする手法として使用します。 これは、SSL終了機能を組織のネットワークの境界に移動することで提案できます。 ただし、このようなソリューションは、ネットワークセグメンテーションの概念がPCI-DSSなどのさまざまな安全規格の要件を満たすために重要であるため、ネットワークセグメンテーションの歪みにつながる可能性があります。 また、機密データを扱うネットワークセグメントは、厳しい制限と監査の対象になる可能性があります。

SSL DoS / DDoS攻撃に基づくもう1つの興味深い機能は、SSL暗号化の非対称性です。その特徴は、メッセージの復号化に暗号化よりもほぼ10倍のリソースが必要なことです。

この非対称機能を使用すると、攻撃者は比較的低いリソースで非常に破壊的な攻撃を行うことができます。 上記の保護システムのバイパス方法を使用すると、攻撃者は特別なツールを使用して、ネットワークの奥深くに悪意のあるメッセージを配信できます。この場合、サーバーおよびさまざまなモジュールは高トラフィックに対してより脆弱であり、許容できない遅延または完全なシャットダウンを観察します。 SSL暗号化攻撃は年々増加する新しい傾向であり、2017年の予測によると、DDoS攻撃の半分以上がSSL暗号化されます。

DDoS攻撃の分野におけるサイバー犯罪者の動向については、これからも長く続けることができます。これにより、記事が大幅に増加しますが、それらに耐えられるソリューションを見てみましょう。

製品概要最新のDDoS攻撃から保護する方法としてのDefensePro Radware

DefenseProシステムは、従来のIPSとDDoS攻撃に対する自動保護を1つのソリューションに組み合わせたもので、攻撃を撃退する際にオペレーターの介入なしで機能します。 特徴的な機能は高性能です(攻撃は毎秒25,000,000パケットに達することができ、18秒で自動的に撃退します!)。また、攻撃中に正当なユーザーにダメージを与えません。 DefenseProライン全体のデバイスでは、専用のASICおよびFPGAプロセッサにより、ネットワークトラフィックのハードウェアアクセラレーションが発生します。

モデル範囲には、IPSが組み込まれていないデバイスと、IPSが組み込まれているデバイスが含まれます。ほとんどの場合、ネットワークパケットのシグネチャ分析のハードウェアアクセラレーションは高性能コンテキストプロセッサに依存しています。

ネットワークトラフィックは、さまざまな保護メカニズムを使用して段階的に処理されます。 同時に、すべてのDefensePro回線のネットワークパケット遅延時間の合計は60マイクロ秒を超えません。

Radware DefenseProシステムの組み込みの保護メカニズムは次のとおりです。

•動作DDoS保護

•TCP SYNフラッド保護

•接続制限

•HTTPミティゲーター

•ビヘイビアーサーバークラッキング保護

•帯域幅管理

•署名保護

•ステートフルインスペクション

•アンチスキャンエンジン保護

•ステートフルファイアウォール(ACL)

利用可能なアクション:

•ドロップパケット

•リセット(ソース、宛先、両方)

•サスペンド(送信元、送信元ポート、宛先、宛先ポート、または任意の組み合わせ)

•HTTPおよびDNS攻撃のチャレンジ/レスポンス

DefenseProの利点は、まず、機器を再構成することなくサービスを停止し、機器を交換することなく、必要に応じて生産性をライセンスで増加できることです。 また、DefenseProには、ラドウェアのERT(緊急対応チーム)チームからの支援を含む、一定レベルの技術サポートが付属しています。 このチームは、大規模なDDoS攻撃が発生した場合にデバイスに接続し、リアルタイムの制御を行って攻撃を撃退する専門家のグループです。

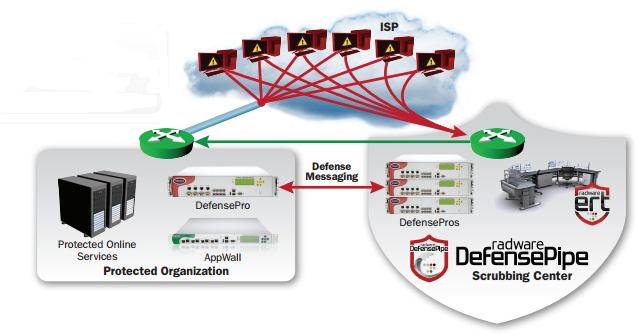

Radware DefenseProのもう1つの重要な利点は、DDoS攻撃中にすべての着信トラフィックをリダイレクトするサービスです。これは、会社のインターネットチャネルの帯域幅を超えてRadwareクラウドに転送されます。 このサービスは防御パイプと呼ばれ、その作業は図5に明確に示されています。

図6.インターネットチャネルの帯域幅を超えるDDoS攻撃中のすべてのトラフィックを、クリーニングのためにラドウェアクラウドにリダイレクトする

Radware DefensePro製品ラインは、次のシリーズで構成されています。

•x420

•x412

•x16

•x06

同様に、各シリーズのデバイスには、図6に示すいくつかのモデルが含まれています。

図6 ラドウェアDefensePro製品ライン

合計すると、DDoS攻撃はオンラインサービスのダウンタイムによる経済的損害を引き起こし、公式ウェブサイトの維持を拒否することで政治団体の評判を低下させるための最も人気のあるツールです。 これらの攻撃は、世界の政治的緊張の高まりに伴って特別な成長を遂げたため、より洗練された予測不可能なものになりました。 上記のすべての要因により、組織は遅かれ早かれ、こうした攻撃に対する保護システムを取得する問題を検討することになります。 経済的損失に苦しむことなく、現代の非常に競争の激しい世界で政治的評判を失わないために。

連絡先

すべての質問については、radware @ muk.ua

MUK-Service-あらゆる種類のIT修理:保証、非保証修理、スペアパーツの販売、契約サービス