基地局を接続するコストは、事業者の費用の大きな要素の1つであるため、特に新しい技術を使用して、これらのネットワークの構築と運用に関連するコストを削減しようとします。 進化は、ATM接続からSDH / SONET、DSL、IP / MPLS、メトロイーサネットに移行しました。 今日、すべてのトラフィックはIPパケットで送信されます。

その結果、大規模なメトロネットワークが構築されると、それをベースステーションの接続にのみ使用することは残念です。したがって、法人にチャネルを提供し、一部の場所ではホームユーザーにブロードバンドインターネットアクセスを提供します。 通常の統合ネットワーク。 統合ネットワークでは、セキュリティの問題は常に深刻な懸念事項です。

NodeBとRNC間のネットワークセクション上のモバイル音声とGPRSパケットデータは、暗号化された形式で送信されます。 しかし、NodeBを制御するためにどのプロトコルが直接使用される制御トラフィックについてはどうでしょうか? すべてのメーカーにはさまざまな方法があります。HTTP/ HTTPS、Telnet / SSH、またはMML(マンマシン言語)のさまざまなバージョンのいずれかです。

残念ながら、暗号化されていない形式でデータを送信するプロトコルは、ネットワーク要素の制御によく使用されます。

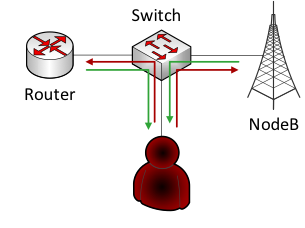

攻撃者がこのネットワークセグメントにアクセスするとどうなりますか? 彼はデータを傍受できますか? 彼はどのようにそれをしますか?

現在、すべてのデバイスには、ネットワークに接続するためのIP管理インターフェイスとイーサネットポートがあります。 基地局も例外ではありません。

ネットワークに入ると、簡単なARPスプーフィングを使用する攻撃者は、ネットワークデバイスを管理するために技術者が使用する資格情報を傍受できるようになります。

MMLセッションの例は、それがいかに簡単かを示しています。

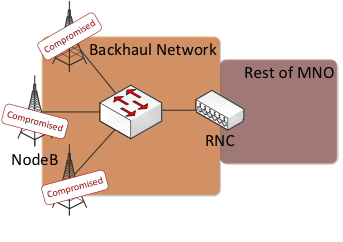

さらに進むと、明らかになります。これは非常に悪いことです。 少なくとも同じネットワーク内で管理IPアドレスが自由にルーティングされるため、1つのベースステーションにアクセスすることで、残りにもアクセスできます。

重要なポイント:1つの都市の携帯電話会社には数百の基地局があります。 1つが失われ、その場で作業しなければならない場合はどうなりますか? これを行うために、デバイスのローカルデータベースには常にアカウントがあり、多くの場合、すべてのデバイスで同じです。

これは、攻撃者が何百ものデバイスを制御できることを意味します!

電話網が非常に隔離され制御されたシステムだった時代がありました。 今日はそうではないようです...問題は、電気通信会社がこれを理解しているかどうかです。

投稿:Dmitry Kurbatov、 ポジティブリサーチ 。