AD habrahabr.ru/company/netwrix/blog/140569について前回話し合ったときに、さまざまなシステムの監査を構成するためのチートシートを引き続き公開しています。本日はファイルサーバーについて説明します。 ほとんどの場合、ファイルサーバーの監査設定は、顧客とのパイロットインストール中に実行する必要があります。 このタスクには複雑なことはなく、3つの簡単な手順があります。

- ファイル共有の監査を設定する

- 一般および詳細な監査ポリシーを構成および適用する

- イベントログ設定の変更

従業員が頻繁にアクセスする必要があるファイル共有が多数ある場合、監査オブジェクトへの変更のみを制御することをお勧めします。 すべてのイベントを追跡すると、特に重要ではない大量の冗長データがログに入力される可能性があります。

ファイルリソースの監査の構成

- ボールのプロパティを開き、「セキュリティ」タブを選択して「詳細」ボタンをクリックします

- 「監査」タブで、「全員」ユーザーグループを選択し、「編集」ボタンをクリックします

- [成功]列と[失敗]列で次のチェックボックスをオンにします。

リストフォルダー/データの読み取り。

ファイルの作成/データの書き込み。

フォルダーの作成/データの追加。

属性の書き込み。

拡張属性の書き込み。

サブフォルダーとファイルを削除します。

削除する

権限を変更する

所有権を取得します。

- [適用先]リストで[このフォルダー、サブフォルダー、ファイル]が選択されていること、および[これらの監査エントリをこのコンテナー内のオブジェクトやコンテナーのみに適用する]チェックボックスが選択されていないことを確認します。

- [OK]をクリックすると、1つのファイルボールの構成が完了します。

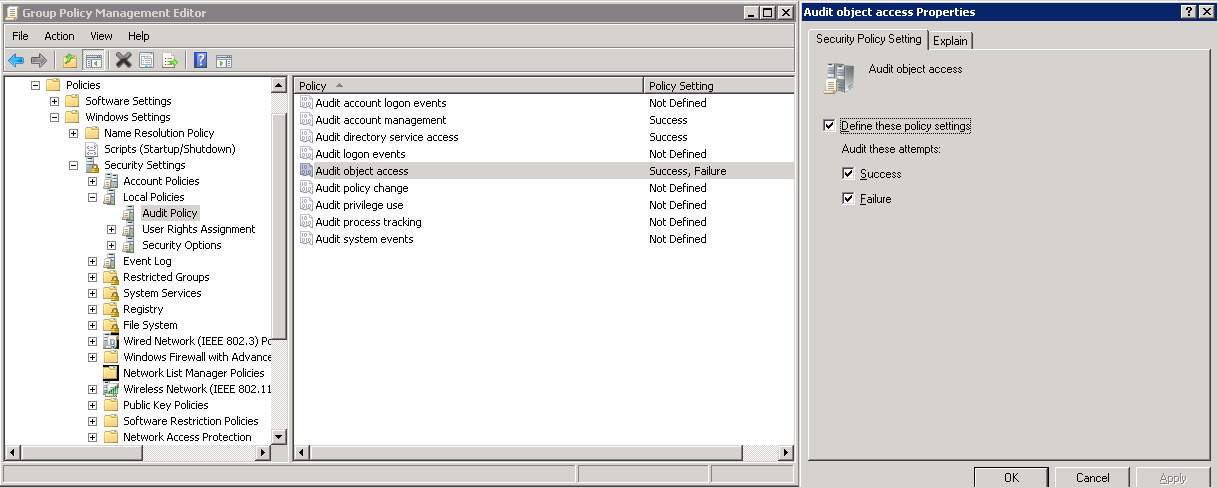

一般的な監査ポリシーを構成する

ファイルサーバーの変更を制御するには、監査ポリシーを構成する必要があります。 ポリシーを設定する前に、アカウントがAdministratorsグループのメンバーであること、またはグループポリシースナップインで監査ログとイベントログを管理する権限があることを確認してください。

- gpedit.mscコマンドまたはメニューからグループポリシースナップインを開きます

[スタート]> [プログラム]> [管理ツール]> [グループポリシー管理]。 - [ドメイン]ノードを展開し、ドメイン名を右クリックして、[このドメインにGPOを作成し、ここにリンクする]メニュー項目を選択します。

- [名前]フィールドに新しいポリシーの名前を入力し、[OK]をクリックします。

- 新しいポリシーを右クリックして、メニューから[編集]を選択すると、グループポリシーエディターが開きます。

- [コンピューターの構成]、[ポリシー]、[Windowsの設定]、[セキュリティの設定]、[ローカルポリシー]、[監査ポリシー]の順に展開します。

- ウィンドウの右側で、「オブジェクトアクセスの監査」カテゴリをダブルクリックします。

- スクリーンショットに示すように、すべてのチェックボックスをオンにして、[OK]をクリックします。

または

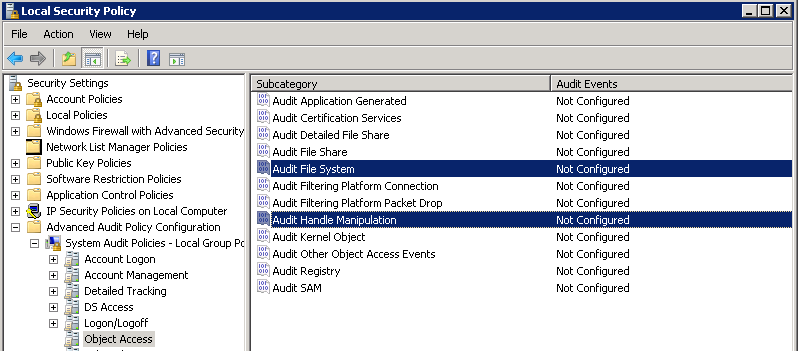

詳細な監査ポリシーの設定

- 監視対象のファイルサーバーで、secpol.mscコマンドを使用してローカルセキュリティポリシースナップインを開きます。

- [セキュリティの設定]> [ローカルポリシー]> [セキュリティオプション]ノードを展開し、ウィンドウの右側にある[監査:監査ポリシーの強制サブカテゴリ設定(Windows Vista以降)]ポリシーカテゴリを見つけます。

- このカテゴリをダブルクリックし、値を「有効」に設定して、「OK」をクリックします。

- ノード「セキュリティ設定」>「監査ポリシーの詳細設定」>「システム監査ポリシー」>「オブジェクトアクセス」を展開し、「ファイルシステムの監査」および「ハンドル操作の監査」カテゴリを構成し、それぞれに必要なイベントを選択します(成功または失敗)。

- gpupdate / forceと入力して、コマンドラインを使用してポリシーを適用します。

- auditpol / get / category: "ObjectAccess"コマンドを使用して、ポリシーが適用されているかどうかを確認できます。

イベントログを構成する

変更を効果的に制御するには、イベントログを構成する、つまりログの最大サイズを設定する必要があります。 サイズが不十分な場合、イベントは、変更制御アプリケーションが使用するデータベースに入る前に上書きできます。

- イベントビューアを開きます:[スタート]> [プログラム]> [管理ツール]> [イベントビューア]

- Windowsログを展開する

- セキュリティログを右クリックして、[プロパティ]メニュー項目を選択します。

- [ログを有効にする]チェックボックスがオンになっていることを確認します。

- [最大ログサイズ]フィールドの値を設定します:Windows 2003の場合-300MB、Windows 2008の場合-1GB。

- ログのクリーニング方法を設定します。 「必要に応じてイベントを上書きする」または「満杯のときにログをアーカイブする」メソッドを使用できます。

最後に、ファイルサーバーで監査を設定するときに使用するスクリプトを提供したいと思います。 スクリプトは、指定されたOU内の各コンピューターのすべてのボールの監査を構成します 。 したがって、各ファイルリソースの設定を手動で有効にする必要はありません。

スクリプトを実行する前に、19行目を編集する必要があります-「your_ou_name」と「your_domain」の代わりに必要な値を入力します。 スクリプトは、ドメイン管理者権限を持つアカウントに代わって実行する必要があります。

ナレッジベースでスクリプトを取得するか、次のテキストを.ps1ファイルに保存できます。

#import-module activedirectory #$path = $args[0]; # \\fileserver\share\folder $account = "Everyone" # $args[1]; $flavor = "Success,Failure" #$args[2]; $flags = " ReadData, WriteData, AppendData, WriteExtendedAttributes, DeleteSubdirectoriesAndFiles, WriteAttributes, Delete, ChangePermissions, TakeOwnership " $inheritance = "ContainerInherit, ObjectInherit" $propagation = "None" $comps = Get-ADComputer -Filter * -SearchBase "OU=your_ou_name,DC=your_domain,DC=your_domain" | select -exp DNSHostName foreach ($comp in $comps) { $shares = get-wmiobject -class win32_share -computername $comp -filter "type=0 AND name like '%[^$]'" | select -exp name foreach ($share in $shares) { $path = "\\"+$comp+"\"+$share $path $acl = (Get-Item $path).GetAccessControl("Access,Audit") $ace = new-object System.Security.AccessControl.FileSystemAuditRule($account, $flags, $inheritance, $propagation, $flavor) $acl.AddAuditRule($ace) set-acl -path $path -AclObject $acl } }

ファイルサーバー監査を構成するためのチートシート (.pdf)をダウンロードする

____________

PS

このアルゴリズムまたはNetwrix Auditorを使用して、ファイルサーバーを手動で構成および監査できます。 ソフトウェアの試用版はこちら 、オンラインテストドライブはこちらです。