少しの背景

現在、完全なデータ暗号化は、ストレージの最も「安全な」方法です。 コンピュータに保存されている情報を考えてください。 猫の写真、パスワード、メール。 最後に-財務および企業秘密を含む作業文書。

セキュリティの分野で働く人々について私たちは何を言うことができます-彼らのコンピューターは彼らの仕事、ソースコード、研究結果に関連する機密情報でぎゅうぎゅう詰めです。

では、ラップトップが空港のセキュリティサービスによって盗まれたり選択されたりした場合はどうでしょうか? 1つの状況について説明します。

2013年7月に発行された一連の記事の著者であり、ニュースフィードでエドワードスノーデンが以前に提供したドキュメントのおかげでNSAを公開しているGuardian従業員のGlenn Greenwaldの名前に気づいたかもしれません。

2013年8月、グレンの同僚の1人は、空港の警備員に止められてベルリンへの旅行から戻っていました。 2000年のテロリズム法に訴え、9時間開催され、同時に携帯電話、ラップトップ、カメラ、メモリカード、DVD、さらにはゲーム機を含むすべての電子機器が選択されました!

この状況では、関係者はあなたのデータを盗むか、知らないうちにスパイウェアをインストールできます。 そして、ここで完全なディスク暗号化を使用すると、データをプライベートに保つことができます。

セキュリティの分野で働く人々について私たちは何を言うことができます-彼らのコンピューターは彼らの仕事、ソースコード、研究結果に関連する機密情報でぎゅうぎゅう詰めです。

では、ラップトップが空港のセキュリティサービスによって盗まれたり選択されたりした場合はどうでしょうか? 1つの状況について説明します。

2013年7月に発行された一連の記事の著者であり、ニュースフィードでエドワードスノーデンが以前に提供したドキュメントのおかげでNSAを公開しているGuardian従業員のGlenn Greenwaldの名前に気づいたかもしれません。

2013年8月、グレンの同僚の1人は、空港の警備員に止められてベルリンへの旅行から戻っていました。 2000年のテロリズム法に訴え、9時間開催され、同時に携帯電話、ラップトップ、カメラ、メモリカード、DVD、さらにはゲーム機を含むすべての電子機器が選択されました!

この状況では、関係者はあなたのデータを盗むか、知らないうちにスパイウェアをインストールできます。 そして、ここで完全なディスク暗号化を使用すると、データをプライベートに保つことができます。

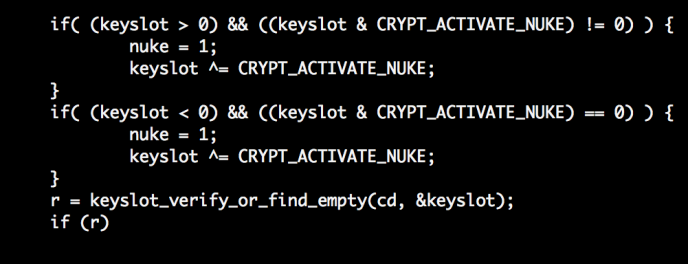

最新のアップデート中に、攻撃セキュリティ開発チームはKali Linuxで発表しました[1] 新機能「LUKSの緊急自己破壊[2] "、

cryptsetup

ユーティリティを使用してディスク全体を暗号化するように設計されています。

Kali LinuxでLVMまたはLUKSで暗号化されたパーティションを使用する場合、OSの各起動中にパスワードを入力する必要があります-これによりディスクが復号化されます。 つまり あなたのラップトップが盗まれた場合-データの安全性を心配しないでください。

これで、システムの起動中にディスクからデータを復号化するのではなく、パスワードデストロイヤーを使用してエントリを破壊することができます。

緊急時には、パスワード破棄者を入力すると、すべての暗号化キーが削除され、データへのアクセスが完全に失われます。

Kali Linuxを使用するハッカーやコンピューターセキュリティの専門家の間で非常に人気があると私は思うので、私はほぼ3千人の人々と同様、そのような機能の導入に賛成票を投じました。

法執行機関は彼らの仕事について沈黙している。 同じNSAまたはFBIが、パスワードの入力をいつでも「求める」ことができます。 もちろん、あなたは拒否することができますが、従業員は後であなたを連れて行ったり、あなたを拘束したり、入国を拒否したり、他の方法であなたを困らせることができます。

今日の現実では、ディスクの暗号化、または少なくともハードディスクのパスワードブロックは、単に必要であると考えられています。 無料のものを含むディスク暗号化用のユーティリティがかなりあるという事実を考えると-BitLocker、PGPDisk、FileVault、TrueCrypt、dm-crypt(LUKS)。

1. ↑ Kali Linux-ペンテストとハッキング用に設計されたDebianベースのオープンソースオペレーティングシステム。 適切な特殊なユーティリティセットが含まれています。

2. ↑ LUKS(Linux Unified Key Setup)-ディスク暗号化仕様は、さまざまなツールで使用するためのプラットフォームに依存しない標準を定義します。 LinuxのLUKS実装は、dm-cryptをディスク暗号化コンピューターとして使用する、cryptsetupの拡張バージョンに基づいています。