コンピューターにi2pルーターを配置できます。 ホームネットワーク全体にアクセスを提供したい人は誰でも、同じホームルーターでプロキシが発生します。

しかし、私の質問は異なっていました。 セキュリティを犠牲にしてはいますが、追加のソフトウェアをインストールすることなく、どのコンピューターからでもi2pにアクセスできるようにしたかったのです。 リモートデスクトップを起動できる場合は、すべてのインターネットカフェとゲストからホームサーバーに接続することを好み、そこには既に環境が構成されています。 接続が遅い場合やポートが閉じている場合、RDPの使用は困難になります。 したがって、最も単純で最も要求の厳しいオプションは、ホスティングでi2pルーターを上げ、httpプロキシを構成することです。

ホスティング

ここには特別な要件はありません。VDSまたはレンタルサーバーだけです-ニーズと財務能力に応じて。 Javaをプルするルートアクセスのマシンがあった場合のみ。 OSは重要ではありません。本当に必要な場合は、Windowsでプロキシを上げることもできます。 しかし、私はLinuxでやった-安くてより身近な。 鉄-AMD Athlon 64 5600+ X2、2 GB RAM。 しかし、これは冗長です。256RAMの安価なVDSでこのようなプロキシを作成しました。 確かに、それはあまり速く動作せず、まともな割合がリソースを消費しました。

I2pインストール

OS-debian wheezy。 ディストリビューションの選択は重要ではありません。過去15年間でdebianに慣れたばかりです。

最初に、i2pリポジトリをsources.listに追加します。

deb http://deb.i2p2.no/ stable main deb-src http://deb.i2p2.no/ stable main

リポジトリキーwww.i2p2.de/_static/debian-repo.pubをダウンロードし、aptに追加します。

apt-key add debian-repo.pub

パッケージデータベースを更新し、i2pおよびi2p-keyringパッケージをインストールします(リポジトリキーの更新)。

apt-get update apt-get install i2p i2p-keyring

依存関係(javaを含む)は自動的に拡張されます。

コンソールで「 i2prouter start 」と入力するか、システム起動時にサービスを入力するだけで、 ip2を起動できます。 もちろん、サービスにより便利です。

「 dpkg-reconfigure i2p 」(ルートに代わって)と入力し、サービスの開始に関する質問に「はい」と答えます。 また、このステップでは、割り当てられたメモリのサイズを設定し、128MBを残して、i2pルーターを起動するユーザーを作成できます。

ubuntuの場合、すべてが同じ方法で構成され、リポジトリを追加するコマンドは別のコマンドです。 詳細はこちら 。

他のディストリビューションの場合、java(sunjava、openjdk)をインストールし、ここからアーカイブをダウンロードし、コンソールインストーラー「 java -jar i2pinstall_XXXX.jar -console 」を実行する必要があります。 サービスとして実行することは、ユーザーの良心に残ります。

基本的なi2pセットアップ

怠け者の私は、構成ファイルよりもWebインターフェースを好みます。 :)

最初は、ローカルコンピューターからのみWebインターフェイスへのアクセスが許可されます。 そこで、最初のセキュリティホールを作成します-任意のアドレスから管理パネルへのオープンアクセス。 しかし最初に、少なくとも何らかの形で彼女に手を差し伸べる必要があります。 sshを使用して、ホスティングのポート7657からコンピューターのポート7657にトンネルを作成します。

C:\>ssh user@_ -L7657:127.0.0.1:7657 user@_'s password: Linux _ 3.2.0-4-amd64 #1 SMP Debian 3.2.51-1 x86_64 You have mail. Last login: Tue Dec 24 06:18:58 2013 _:~>

シェルへの招待が表示される場合、リンクhttp://127.0.0.1:7657/により、i2pルーターの管理パネルが使用可能になります。

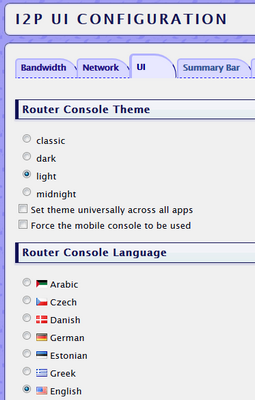

まず、 [UI]タブで 、英語を入力します。 何かを見つける必要がある場合、ロシア語ではなく英語の用語名で検索する方が簡単だからです。 たとえば、「通過トラフィック」が「帯域幅を共有する」とすぐに推測することはありません。

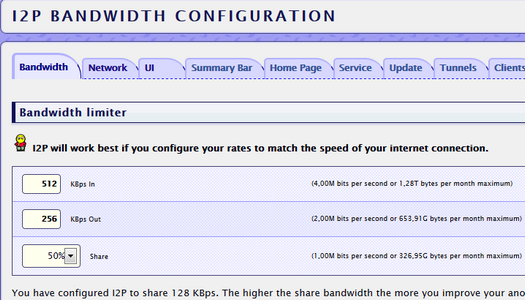

[帯域幅]タブ -IN-512、OUT-256および50%の共有を設定します(サーバーを通過する同じ通過トラフィック)。

トラフィック制限のあるホスティング(10テラバイトでも)ですが、見知らぬ人にあまりお金をかけたくないので、自分のニーズがあります。 もちろん、匿名性と、潜在的には速度が低下します。 匿名性が必要です-シェアは100%です。 速度は、サーバーのチャネルとニーズに応じて調整する必要があります。

次に、アドレス帳を設定します-http://127.0.0.1:7657/dnsに移動し、 Subscriptionsタブがあります。 最初は、 www.i2p2.i2p / hosts.txtのみがあり、これはめったに更新されません。

追加する

http://i2host.i2p/cgi-bin/i2hostetag http://stats.i2p/cgi-bin/newhosts.txt http://no.i2p/export/alive-hosts.txt

一般に、3つすべてが必要なわけではなく、重複する可能性がありますが、悪化することはないと思います。 必要に応じて、ネットワーク上のリソースリストを検索できます。

任意のコンピューターから管理パネルにアクセス

最初の穴を追加し始めます-トンネルなしで、任意のホストから管理パネルにアクセスします

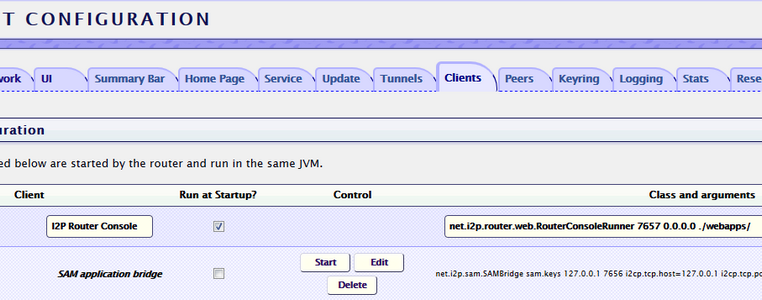

- http://127.0.0.1:7657/configclients、「I2P Router Console 」フィールドで、「編集」をクリックしてclientApp.0.args = 7657 :: 1,127.0.0.1 ./webapps/をclientApp.0.args = 7657 0.0.0.0に変更します ./webapps/

- http://127.0.0.1:7657/configui 、下の言語リストの下にある、管理パネルの名前とパスワードを入力するためのフィールド。

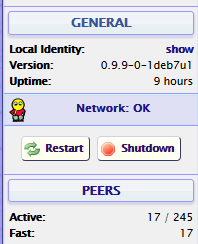

- i2pルーターを再起動します(たとえば、左側の[再起動]ボタンを使用)。

その後、管理パネルへの入り口はリンクhttp:// your_server:7657で利用可能になります。入力時にはパスワードが要求されます。

ちなみに、順序のために、ポートを他のポートに変更することはできますが、ポートは直接的な攻撃から保護しませんが、誤ってボットを実行することはできます。 アクセスをまったく開かない方が良いと思いますが、私は怠け者であり、設定に行くたびにsshトンネルを上げたくありません。 また、場合によっては、サービスを再起動する必要があります。

HTTPプロキシを構成する

任意のIPからプロキシへのアクセスを開きます。 もちろん、正しいオプションは、sshトンネルを目的のポートに単に転送することです。

C:\>ssh user@_ -L4444:127.0.0.1:4444 user@_'s password: Linux _ 3.2.0-4-amd64 #1 SMP Debian 3.2.51-1 x86_64 You have mail. Last login: Tue Dec 24 07:37:52 2013 _:~>

また、ブラウザの設定でプロキシ127.0.0.1-00-00444を設定します

しかし、上記で述べたように、これはすべて安全のためではなく、便宜上のために開始されているので、プロキシへのポートを開くだけです。

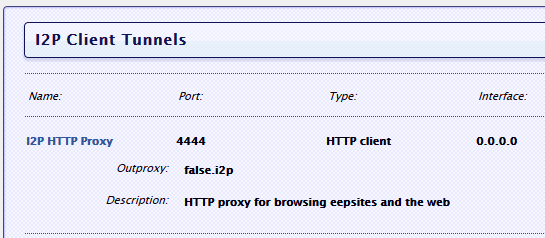

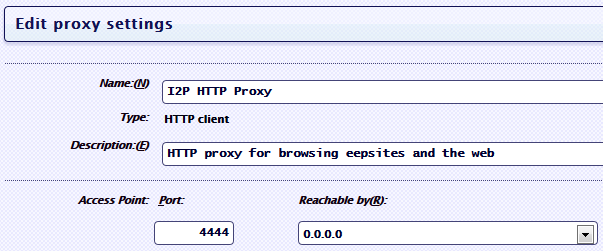

- http:// your_server:7657 / i2ptunnelmgrに移動し、そこで「 I2P HTTP Proxy 」というトンネルを探し、その設定に移動します。

- [ アクセスポイント-アイテムごとに到達可能]で、 [0.0.0.0]を選択します

- 次に、パスワードを設定します。 [ローカル認証]フィールドの[ 有効化]のチェックボックスで、名前とパスワードを設定し、[ 保存 ]をクリックします 。

サーバーを再起動し、トンネルが立ち上がるまで数分待ちます。

必要に応じて、同じページで httpsプロキシを同様に構成できます 。

ブラウザ設定

そうです-無効化されたスクリプト、フラッシュ、およびその他のシルバーライトを備えた個別のブラウザ。設定では、暗号化されたトンネルの送信先となるi2pプロキシを介してすべてのトラフィックが追跡されます(上記を参照)。

間違っているが便利-プロキシを自動的に切り替えるメインブラウザ用のスクリプト。

ブラウザ設定スクリプトは/usr/share/doc/i2p-router/examples/scripts/i2pProxy.pac.gzにあります

解凍し、Webサーバーフォルダーのどこかに配置します(ホスティングにWebサーバーがありますか?:))。

サイトからペンを配置した場合、スクリプトはscript / i2pProxy.pacフォルダーにあります 。

ファイル内で

var i2pProxy = "PROXY 127.0.0.1:4444"

という行を探しています。 IPアドレスとポートを自分のものに変更します。

保存し、ブラウザで、「自動構成スクリプト」フィールドのプロキシ設定に移動します

__/__i2pProxy.pac

それだけです 通常どおりネットワークをサーフィンしますが、i2pにアクセスすると、ブラウザーは自動的にi2pプロキシを通過し、パスワードを要求します。

ソリューションはシンプルで、プラットフォームに依存せず、追加のソフトウェアをインストールする必要はありません。 ローカルブラウザがプロキシをサポートしている場合、Androidやその他のiOSでも動作するはずです。

しかし、私の常設コンピューターでは、FoxyProxyプラグインを介してアクセスチャネルを切り替えることを好みます。i2p/インターネットの他の部分よりも複雑なプロキシ選択ルールがあります。 :)

firefoxのFoxyProxy : addons.mozilla.org/en-US/firefox/addon/foxyproxy-standard

クロムの場合: chrome.google.com/webstore/detail/foxyproxy-standard/gcknhkkoolaabfmlnjonogaaifnjlfnp

IEの場合: getfoxyproxy.org/downloads/FoxyProxy-Standard-IE-1.0.8.exe (IE11では機能しませんでした)。

おわりに

i2pネットワークにアクセスするための便利であるが安全ではない個人用プロキシが判明しました。これは、ほとんどどこからでもどのOSからでも使用できます。 ただし、個人の安全のために、コンピューターからサーバーへのチャネル(sshトンネルまたはvpn)を暗号化する必要があります。