そしてある日、次のタスクが現れました。

ソースデータ:

1.複数のシステム管理者が従属する地域のシステム管理者がいます。 各システム管理者にはRUがあります。地域ノードで、ヘッドユニットは2つのMikrotik 1100ahx2とcisco c3550で、ショップ用です-MikroTik RB751G-2HnD。

2.各Mikrotikには、都市と同じ名前のローカルグループがあります:Omsk-OMS、Kemerovo-KMR、Mikrotikに対する完全な権利。

チャレンジ:

OMSやKMRなど、責任範囲内でのみRadiusを使用して地域管理者の承認を行います。

タスクがあります、私たちはそれを達成しようとしています。

Mikrotikで半径を構成します。

/ radius add service =ログインアドレス= 10.0.x.10 secret = xxx disabled = no

/ユーザーaaa set use-radius = yes

LinuxにFreeRadiusをインストールすると、Debianがありました:apt-get install freeradius

Mikrotik 172.16.0.0/12にサブネットがありますが、

/etc/freeradius/clients.confに書き込みます

クライアント172.16.0.0/12 {

秘密= xxx

ショートネーム= Network_Devices

}

次に、/ etc / freeradius /辞書を忘れないでください

ベンダーMikrotik 14988

BEGIN-VENDOR Mikrotik

ATTRIBUTE Mikrotik-Recv-Limit 1整数

ATTRIBUTE Mikrotik-Xmit-Limit 2整数

ATTRIBUTE Mikrotik-Group 3ストリング

ATTRIBUTE Mikrotik-Wireless-Forward 4整数

ATTRIBUTE Mikrotik-Wireless-Skip-Dot1x 5整数

ATTRIBUTE Mikrotik-Wireless-Enc-Algo 6整数

ATTRIBUTE Mikrotik-Wireless-Enc-Key 7ストリング

ATTRIBUTE Mikrotik-Rate-Limit 8ストリング

ATTRIBUTE Mikrotik-Realm 9ストリング

属性Mikrotik-Host-IP 10 ipaddr

属性Mikrotik-Mark-Id 11文字列

ATTRIBUTE Mikrotik-Advertise-URL 12文字列

ATTRIBUTE Mikrotik-Advertise-Interval 13整数

ATTRIBUTE Mikrotik-Recv-Limit-Gigawords 14整数

ATTRIBUTE Mikrotik-Xmit-Limit-Gigawords 15整数

ATTRIBUTE Mikrotik-Wireless-PSK 16ストリング

ATTRIBUTE Mikrotik-Total-Limit 17整数

ATTRIBUTE Mikrotik-Total-Limit-Gigawords 18整数

ATTRIBUTE Mikrotik-Address-List 19文字列

ATTRIBUTE Mikrotik-Wireless-MPKey 20ストリング

ATTRIBUTE Mikrotik-Wireless-Comment 21ストリング

ATTRIBUTE Mikrotik-Delegated-IPv6-Pool 22文字列

#MikroTik値

値Mikrotik-Wireless-Enc-Algo暗号化なし0

VALUE Mikrotik-Wireless-Enc-Algo 40ビットWEP 1

値Mikrotik-Wireless-Enc-Algo 104ビットWEP 2

値Mikrotik-Wireless-Enc-Algo AES-CCM 3

VALUE Mikrotik-Wireless-Enc-Algo TKIP 4

END-VENDOR Mikrotik

これで、/ etc / freeradius / usersにユーザーを作成する必要があります。

regSAユーザーパスワード:= 12345

Auth-Type = CHAP、

Mikrotik-Group:= OMS

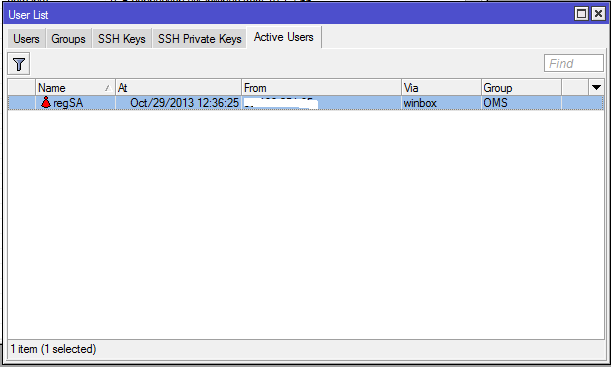

FreeRadiusを再起動し、Omsk Mikrotikiにアクセスしてみます。 すべてが機能します。

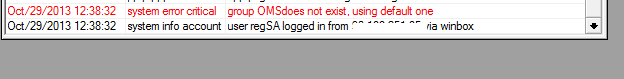

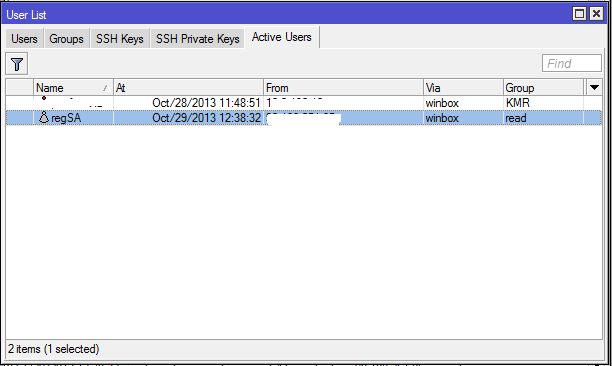

しかし、今はケメロヴォに行こうとしています。 読み取り専用のアクセス許可を持つ読み取りグループを取得します。 元気? Mikrotikのログを見ると、次のことがわかります。

アクティブユーザーの場合:

あなたは、ケメロフのグループを登録するのを忘れたと言います。 私たちは書きます:

regSAユーザーパスワード:= 12345

Auth-Type = CHAP、

Mikrotik-Group:= OMS、KMR

freeradiusを再起動します。 私たちは同じことを試みます。 1人のユーザーに対して指定できるグループは1つだけであることがわかります。 なぜなら、認証中は常に最初のものが取得されるからです。 行き止まり? いいえ、数時間のGoogleでFreeRadiusを調査し、解決策を見つけます。

radiusd.confにpost-authハンドラーがあるので、使用してみることにしました。

私たちは書きます:

post-auth {

if(User-Name == "regSA"){ユーザー名を確認

if(NAS-IP-Address =〜/172\.22\.(2(2[4-9†|►3-4-05►0-9†|5►0-5†))\.([0 -9] | [1-9] [0-9] | 1([0-9] [0-9])| 2([0-4] [0-9] | 5 [0-5])) /){そしてIPをチェック

返信を更新する{

Mikrotik-Group:=「OMS」すべてが一緒になった場合、Mikrotikグループを配ります。

}

}

if(NAS-IP-Address =〜/172\.20\.(6[4-9†|►7-8†[0-9†|9[0-5†)\.([0-9] | [1-9] [0-9] | 1([0-9] [0-9])| 2([0-4] [0-9] | 5 [0-5]))/){

返信を更新する{

Mikrotik-Group:= "KMR"

}

}

}

}すべてのpost-authを閉じます

NAS-IP-Addressは、許可要求が到着するIPアドレスです。 レギュラーが使用されますが、私はあなたと一緒にいるので 、 www.analyticsmarket.com / freetools / ipregexを使用して生成します

今/ etc / freeradius / usersで:絶対に不要な属性としてグループを削除します

regSAユーザーパスワード:= 12345

認証タイプ= CHAP

FreeRadiusの再起動後、すべてが機能していること、OMSグループでOmsk Mikrotiksに、KMRでKemerovoにリージョンが到達していることを理解しています。

Mikrotik-Group:= "full"をユーザーに配置することが不可能だったのはなぜですか? それは可能でしたが、地域のシステム管理者はロシア全土のすべてのMikrotiksにアクセスできるようになりましたが、これはもちろん良くありません。 選択した少数の人だけがそのような権利を持っています。