このトピックでは、個人の経験とネットワークの資料に基づいて、商業構造の情報セキュリティの分野における規制文書の開発に関するマヌールを作成しようとします。

このトピックでは、個人の経験とネットワークの資料に基づいて、商業構造の情報セキュリティの分野における規制文書の開発に関するマヌールを作成しようとします。

ここでは、質問に対する回答を見つけることができます。

- 情報セキュリティポリシーとは何ですか?

- 作り方;

- それを使用する方法。

IBポリシーの必要性

このセクションでは、ISポリシーと関連ドキュメントを、教科書や標準の美しい言語ではなく、個人的な経験からの例を使用して実装する必要性について説明します。

情報セキュリティ部門の目標と目的を理解する

まず第一に、企業の情報セキュリティの目標と目的をビジネスに伝えるためには、政治が必要です。 企業は、セキュリティガードがデータ漏洩を調査するためのツールであるだけでなく、企業のリスクを最小限に抑えるためのアシスタントであり、したがって企業の収益性を高めることを理解する必要があります。

まず第一に、企業の情報セキュリティの目標と目的をビジネスに伝えるためには、政治が必要です。 企業は、セキュリティガードがデータ漏洩を調査するためのツールであるだけでなく、企業のリスクを最小限に抑えるためのアシスタントであり、したがって企業の収益性を高めることを理解する必要があります。 ポリシー要件-セーフガードを実装するための基礎

ISポリシーは、会社での保護対策の導入を正当化するために必要です。 このポリシーは、会社の最高行政機関(一般取締役、取締役会など)によって承認される必要があります。

保護対策は、リスクの低減とユーザーエクスペリエンスの妥協点です。 セキュリティガードは、プロセスが何らかのリスクのために何らかの形で発生してはならないと言うとき、常に合理的な質問をします。「どのように発生しますか?」セキュリティガードは、これらのリスクがある程度軽減されるプロセスモデルを提供する必要があります。ビジネスに満足。

保護対策は、リスクの低減とユーザーエクスペリエンスの妥協点です。 セキュリティガードは、プロセスが何らかのリスクのために何らかの形で発生してはならないと言うとき、常に合理的な質問をします。「どのように発生しますか?」セキュリティガードは、これらのリスクがある程度軽減されるプロセスモデルを提供する必要があります。ビジネスに満足。

さらに、ユーザーの会社の情報システムとの相互作用に関する保護対策を適用すると、常にユーザーから否定的な反応が生じます。 彼らは再学習したくない、彼らのために開発された指示を読むなどしたくない。 多くの場合、ユーザーは合理的な質問をします。

- なぜ私がいつも使っていた単純な方法ではなく、あなたの発明したスキームに従って働くべきなのか

- 誰がそれをすべて発明した

実践では、ユーザーはリスクを気にせず、ハッカーや刑法などについて長い間説明することができ、退屈であり、神経細胞の浪費以外は何も起こりません。

会社にISポリシーがある場合、簡潔で包括的な回答を提供できます。

この措置は、会社の最高行政機関によって承認された会社の情報セキュリティポリシーの要件を満たすために導入されました。

原則として、ほとんどのユーザーのエネルギーが無駄になった後。 残っている人たちは、会社のこの非常に最高の管理機関にメモを書くように招待することができます。 ここでは、残りは削除されます。 たとえメモがそこにあったとしても、リーダーシップの前に講じられた対策の必要性を常に証明できるからです。 パンを食べるのは何のためではありませんよね?

情報セキュリティポリシーの推奨事項

ポリシーを作成する際には、2つの点に留意する必要があります。

- ISポリシーの対象読者は、複雑な技術的表現を理解していないが、ポリシーの規定に精通している必要があるエンドユーザーおよび企業のトップマネジメントです。

- この文書にあなたができることすべてを含める

ために不注意を押し出すことを試みる必要はありません! ISの目標、その達成方法と責任のみが必要です。 特定の知識が必要な場合、技術的な詳細はありません。 これらはすべて、指示と規制の資料です。

最終文書は、次の要件を満たしている必要があります。

- 簡潔-大量のドキュメントはユーザーを怖がらせ、誰もあなたのドキュメントを読むことはありません(「これはあなたが紹介された情報セキュリティポリシーの違反です」というフレーズをよく使用します)

- 単純な素人へのアクセス可能性-エンドユーザーは、ポリシーに記載されている内容を理解する必要があります(「ログ」、「侵入者モデル」、「情報セキュリティインシデント」、「情報インフラストラクチャ」、「技術」、「人工」 「、「リスク要因」など)

これを達成する方法は?

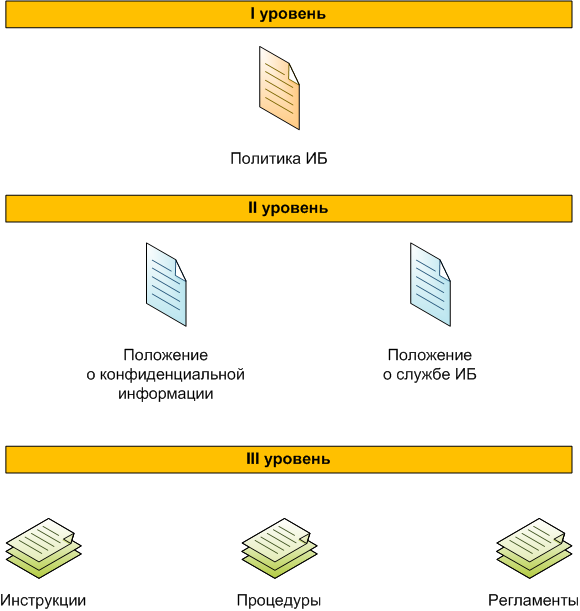

実際、すべてが非常に単純です。ISポリシーは第1レベルのドキュメントである必要があり、特定の何かをすでに説明している他のドキュメント(プロビジョニングと指示)で拡張および補足する必要があります。

州との類似性を引き出すことができます。最初のレベルの文書は憲法であり、州に存在する教義、概念、法律、およびその他の規範的な行為は、その規定の実装を補足および規制するだけです。 おおよその図を図に示します。

おplateを皿に塗りつけないために、インターネットで見つけられるISポリシーの例を見てみましょう。

既存企業の情報セキュリティポリシーの分析

Gazprombank OJSC-www.gazprombank.ru/upload/iblock/ee7/infibez.pdf

起業家精神開発基金「ダム」 JSC-www.damu.kz/content/files/PolitikaInformatsionnoyBezopasnosti.pdf

JSC NC「 KazMunayGas 」 -www.kmg.kz/upload/company/Politika_informacionnoi_bezopasnosti.pdf

アカデミシャン A. L.ミント無線工学研究所OJSC-www.rti-mints.ru/uploads/files/static/8/politika_informacionnoy_bezopasnosti_rti.pdf

| 有用なページ数* | 用語でオーバーロード | 総合評価 | |

|---|---|---|---|

| ガスプロムバンクOJSC | 11 | とても高い | 思慮深い読書のための複雑な文書、平均的な人は読んでいない、そして彼がそうするならば、彼は理解せず、覚えていないだろう |

| JSC「起業家精神開発基金」「ダム」 | 14 | 高い | 思慮深い読書のための複雑な文書、平均的な人は読んでいない、そして彼がそうするならば、彼は理解せず、覚えていないだろう |

| JSC NC「KazMunayGas」 | 3 | 低い | 専門用語で過負荷になっていない、わかりやすいドキュメント |

| アカデミシャンA. L.ミント無線工学研究所OJSC | 42 | とても高い | 思慮深い読書のための複雑な文書、素人は読みません-多すぎるページ |

*私は、目次、タイトルページ、および特定の情報を含まない他のページのないページ数を有用と呼びます

まとめ

ISポリシーは複数のページに収まり、一般の人が理解しやすく、ISの目標、それらを達成する方法、および従業員の責任を一般的な用語で説明する必要があります。

情報セキュリティポリシーの実装と使用

ISポリシーの承認後、以下が必要です。

- 既存のすべての従業員のポリシーを紹介します。

- すべての新入社員をポリシーに慣れさせるために(これを行うのに最適な方法は、別の会話のトピックです。初心者向けの入門コースがあり、ここで説明します)。

- リスクを特定して最小化するために、既存のビジネスプロセスを分析します。

- 新しいビジネスプロセスの作成に参加して、その後、列車の後に走らないようにします。

- ポリシーを補足する規制、手順、指示、およびその他の文書を作成します(インターネットへのアクセスを提供するための指示、アクセスが制限された部屋へのアクセスを提供するための指示、会社の情報システムを使用するための指示など);

- 少なくとも四半期に1回は、ISポリシーおよびその他のISドキュメントを更新するために改訂します。

質問や提案については、コメントとPMへようこそ。

UPD001:トピックの公開後、 Habrauserと興味深い対話が行われました(ユーザーの同意を得て公開しています)。

質問%ユーザー名%

政治に関しては、当局は私が単純な言葉で望んでいることを好まない。 彼らは私にこう言います:「私とあなたのほかに、ここには自分自身がすべてを理解し理解しているIT従業員がさらに10人います。

たとえば、ウイルス対策ルールなど、中程度の短い説明のパスに沿って進みました。以下に、ウイルス対策ポリシーなどがあるように書きます。 しかし、ユーザーがポリシーに署名するかどうかはわかりませんが、再び彼は他のドキュメントをたくさん読む必要があります。ポリシーをカットしたようですが、そうしなかったようです。

回答bugaga0112358

ここで、プロセスの分析のパスに進みます。

ウイルス対策保護としましょう。 論理的にはそうであるはずです。

ウイルスのリスクは何ですか? 情報の整合性(損傷)の違反、情報の可用性(単純なサーバーまたはPC)の違反。 ネットワークが適切に編成されている場合、ユーザーはシステムのローカル管理者の権限、つまりシステムにソフトウェア(したがってウイルス)をインストールする権限を持ってはなりません。 したがって、年金受給者はここで物事を行っていないため、脱落します。

誰がウイルスに関連するリスクを軽減できますか? ドメイン管理者権限を持つユーザー。 ドメイン管理者-役割は機密性が高く、IT部門の従業員などに発行されます。 したがって、ウイルス対策ソフトウェアをインストールする必要があります。 彼らはまた、アンチウイルスシステムの活動に責任があることが判明しました。 したがって、彼らはアンチウイルス保護の組織に関する指示に署名しなければなりません。 実際、この責任は指示書に規定されていなければなりません。 たとえば、セキュリティタクシー、管理者が実行します。

質問%ユーザー名%

次に、質問は、ウイルスの作成と使用の責任は、Anti-Virus ZIマニュアルにどのように含めるべきですか(または記事があり、それを言及することはできません)? または、ヘルプデスクまたはITスペシャリストで、PCのウイルスまたは奇妙な動作について報告する義務は何ですか?

回答bugaga0112358

繰り返しますが、私はリスク管理に注目します。 それは、いわば、GOST 18044-2007の一部です。

あなたの場合、「奇妙な動作」は必ずしもウイルスではありません。 システムのブレーキやgposhekなどです。 したがって、これはインシデントではなく、情報セキュリティイベントです。 繰り返しになりますが、GOSTによれば、誰でもイベントを宣言できますが、インシデントを理解するかどうかは分析後にのみ可能です。

したがって、この質問は情報セキュリティポリシーではなく、インシデント管理になります。 ここのポリシーで、会社にはインシデントハンドリングシステムが必要であると述べるべきです 。

どうぞ インシデントは、セキュリティガード、管理者などによって処理されます。 繰り返しますが、私たちは管理者と警備員の責任を任せています。

つまり、ご覧のとおり、ポリシーの管理上の実行は主に管理者とセキュリティ担当者に任されています。 ユーザーにはユーザーが残ります。

したがって、ユーザーの責任を示す必要がある特定の「会社でのCBTの使用手順」を作成する必要があります。 このドキュメントは、IBポリシーと相関関係があり、いわばユーザーの説明になります。

このドキュメントでは、ユーザーがコンピューターの異常なアクティビティについて適切な機関に通知する義務があることを示すことができます。 さて、他のすべてをカスタムで追加できます。

合計で、ユーザーを2つのドキュメントに慣れさせる必要があります。

- ISポリシー(彼が何をしているのか、なぜ理解し、ボートを揺さぶらない、新しい制御システムを導入するときに誓わないなど)

- この「社内でSVTを使用する順序」(特定の状況で何をすべきかを正確に理解するため)

したがって、新しいシステムを導入するときは、単に「注文」に何かを追加し、電子メール(または、存在する場合はEDMS経由)で注文を送信することで従業員に通知します。