研究者が海賊湾アップローダーの場所を公開

( ソース )科学研究の一環として、トレントファイルをThe Pirate Bayにアップロードした個人およびグループに関する情報が公開されました。 データは、ほとんどのトレントファイルが米国からダウンロードされたことを示しています(ほとんどの場合、IPはComcastおよびRoad Runnerインターネットプロバイダーにつながっています)。 研究者はまた、「トップ100」のアプローダーとそのおおよその位置を特定したと述べました。

個人データのセキュリティは、インターネットにとって大きな問題です。 特にBitTorrentネットワークの場合。 IPアドレスを非表示にする手段を講じていない人は誰でも、顕著な情報の痕跡を残します。

YouHaveDownloadedやMyPiracyなどのサイトは、IPアドレスバインディングを使用してダウンロードデータベースを維持するのがかなり簡単であることを示しています。 これは、特にThe Pirate Bayなどのサイトでトレントを公開する人にとって、多くの問題を引き起こす可能性があります。

Carlos III UniversityとIMDEA Networks Instituteの研究者チーム( 他の機関と共同 )は、トレントファイルをPirate Bayにアップロードしたユーザーのデータを含む詳細なログを保存します。 主な理由は、より実行可能なBitTorrent「エコシステム」を形成するための「偽の急流」の現象の研究です。

これを行うために、研究者はPirate Bayにアップロードされたすべてのファイルを追跡し、可能であれば、配信の開始者のIPアドレスを記録します。 多くの場合、これらのIPアドレスは、Pirate Bayにファイルをアップロードした人に直接関係しています。

研究者はこのデータを科学的な目的にのみ使用しますが、コピーライターが法執行機関の代表者と一緒に「海賊版」コンテンツのディストリビューターの大量追跡に同様のメカニズムを使用できることは容易に想像できます。

彼らがどのような情報を入手できるかを示すために、研究者はインターネット上に、誰もが海賊湾のユーザーを検索できるツールを投稿し、特定のニックネームを持つアップローダーがどの都市から(おそらく)ネットワークにアクセスしたかを調べました。

さらに、彼らは(過去1か月間)最もアクティブなトップ100のアップローダーのチャートを公開しました。これには、TvTeam、scenebalance、XxXRGという素晴らしいユーザー名が含まれています。 もちろん、このリストはPirate Bayのユーザーにとって便利な場合があります-必要に応じて、特定のカテゴリに最も多く注ぐユーザーを確認できます。 各アップローダーには、IPアドレスに関する情報もあります。

場合によっては、ユーザーに関連付けられた数百のIPアドレスがありますが、少数のIP(または単一のIP)のみが接続されているユーザー名もあります。

ダウンロードデータの例 (クリック可能):

「監視」の結果、個々のユーザーに関する書類に加えて、科学者は、アップローダーを提供するインターネットサービスプロバイダーとその地理的位置に関するより正確なアイデアを受け取りました。

「上位国リスト」を見ると、ほとんどのPirate Bayアップローダーが米国から来ていることがわかります。 カナダは2位です。 以下は、オランダ、オーストラリア、イギリス、スウェーデン、スペイン、ノルウェー、フランスです。 ブラジルのトップ10のリストを完成させます。

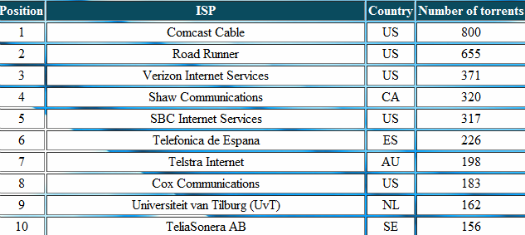

以下に示すように、米国は最も頻繁に使用されるインターネットサービスプロバイダーのリストでもトップです。

Comcast、Road Runner、Verizonがトップ3です。 リストの9番目がオランダのティルブルク大学であることは注目に値します(翻訳を書いている時点では、 Kassandrはリストにありませんでした)。

トップISP

上記のデータに基づいて誰も捕まえられませんが、Pirate Bayアカウントとそれに関連付けられたIPアドレスについて取得できる情報量は驚くべきものです。

特定のアカウントとの接続を無視しても、多くのアップローダーが、関連するすべてのリスクを伴う家庭用インターネット接続を使用してトレントファイルをダウンロードしたという事実は、非常に示唆的なものです。

更新:

現在、研究者はスクリプトの更新に取り組んでおり、場合によってはデータにアクセスできなくなる可能性があります。

アクセスできないデータの例 (クリック可能):

脅威

翻訳の本文にコメントすることは控えます。