仕事はなくなった

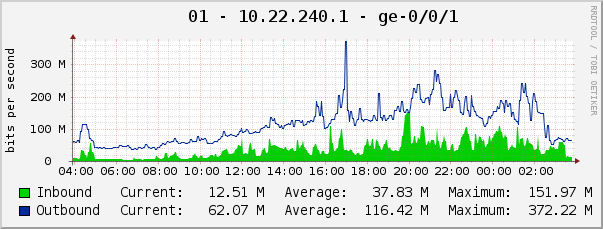

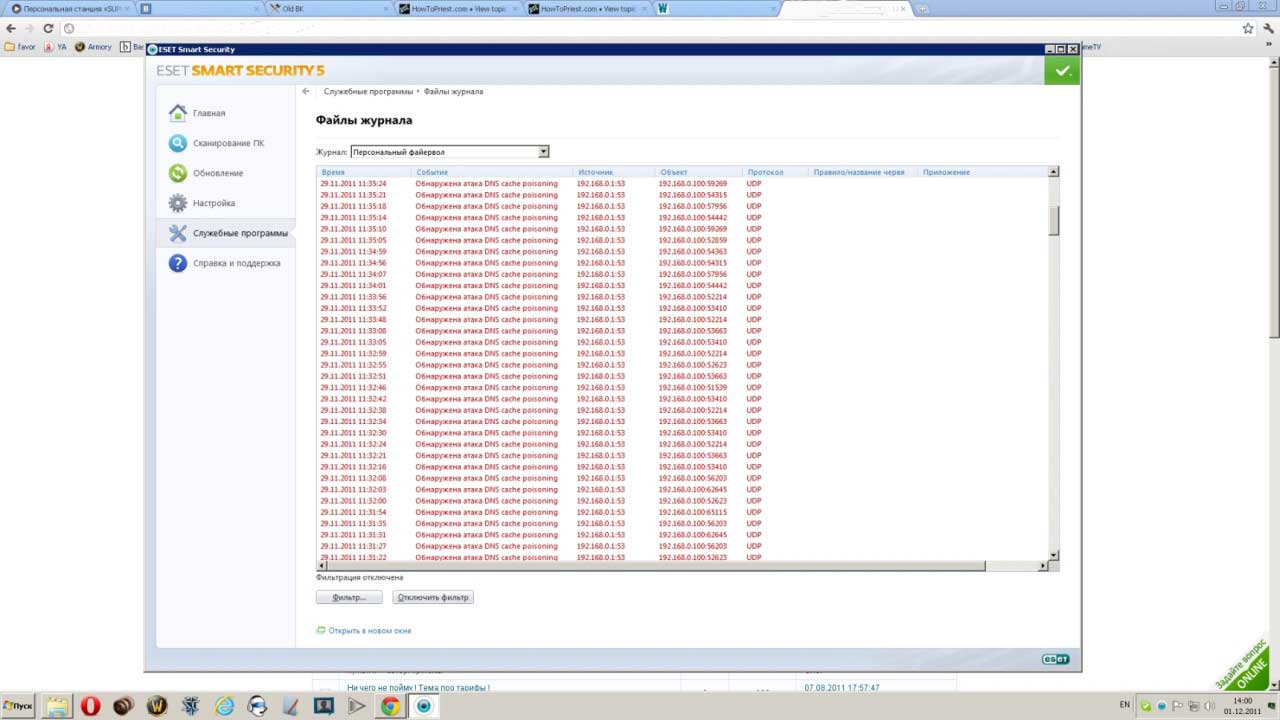

同社のエンジニアは2週間にわたって問題を見つけようとし、あらゆる手段を使用しました。 VLANおよびポートごとのマルチキャスト内の基本trafshowは、アクティビティを表示しませんでした。 ジュニパーネットワークスに残されたものをキャッチすると、シスコも機能しませんでした。 ヘッドルーターのすべてのポートでTCPセッションのフレームワークでのみアクティビティを観察しました。 この場合、エラーは散らばっていません。 家のルーター(各クライアントには管理ポートがあります)は、CPU負荷の15%以下のアクティビティの標準でした。 クライアントの1人がピーク時にポート上で非常に興味深いアクティビティを示し、そのウイルス対策がエラーを生成し、その中で作業を開始しました。

ちょっと楽しい

冒頭で、ルーティング設定の作業、マルチキャストIPTVのエラー、罪状のある場所の検索、ACLの変更、マニュアルのスモーク、Dlinkサポートによる問題の解決を試みました。 望ましい結果につながるものは何もありませんでした。Dlinkはいつものように「構成を表示」と答えました。 同じ機器を使用して独自のスタンドを作成することにしました。 ジュニパーEX-4200-DGS-3627-DES-3200-100-Dlink DIR-300クライアントポートの束を作成しました。 コンピューターをセットアップし、問題のあるVLANの1つとして、すべての着信パケットと発信パケットの分析を開始しました。 これにより、急増時に非常に興味深い活動が行われました。

210 192.168.0.108 192.168.0.1 DNS 74標準クエリA rcmlic.roox.ru

211 192.168.0.1 192.168.0.108 DNS 146標準クエリ応答、そのような名前はありません

212 192.168.0.108 192.168.0.255 NBNS 92名前クエリNB RCMLIC.ROOX.RU <00>

213 192.168.0.108 192.168.0.1 DNS 74標準クエリA rcmlic.roox.ru

214 192.168.0.1 192.168.0.108 DNS 146標準クエリ応答、そのような名前はありません

215 192.168.0.108 192.168.0.255 NBNS 92名前クエリNB RCMLIC.ROOX.RU <00>

216 192.168.0.108 192.168.0.1 DNS 74標準クエリA rcmlic.roox.ru

217 192.168.0.1 192.168.0.108 DNS 146標準クエリ応答、そのような名前はありません

218 192.168.0.108 192.168.0.255 NBNS 92名前クエリNB RCMLIC.ROOX.RU <00>

219 192.168.0.108 192.168.0.1 DNS 74標準クエリA rcmlic.roox.ru

220 192.168.0.1 192.168.0.108 DNS 146標準クエリ応答、そのような名前はありません

221 192.168.0.108 192.168.0.255 NBNS 92名前クエリNB RCMLIC.ROOX.RU <00>

222 192.168.0.108 192.168.0.1 DNS 74標準クエリA rcmlic.roox.ru

223 192.168.0.1 192.168.0.108 DNS 146標準クエリ応答、そのような名前はありません

224 192.168.0.108 192.168.0.255 NBNS 92名前クエリNB RCMLIC.ROOX.RU <00>

これは1秒あたり約10,000回発生しました(正確にはカウントされませんでした)

非常に興味深いDNSは同意しますか? ヨタについて聞いたことがありますが、ROOXについて聞いたことがありませんか? このDNSを自分でラップしました。 これらのコンピューターが行き始めたサーバーログで、ログが受信されました。

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

*。*。238.110--[10 / Dec / 2011:22:58:34 +0300] "POST / YA / PushReport / HTTP / 1.1" 404 293 "-" "Yota Access / YD1.14.0.2660(Windows 6.1 .7601 x64)」

これは1ミリ秒のクライアントのみです。 私の意見では、Yotaアプリケーションは非常に興味深い動作をし、1ミリ秒以内に大きなアクティビティを生成します。 たぶん、彼は誰に報告するかを尋ねているのでしょうか? そして、すべてのヨータのキャリアは潜在的なDDoSサービスですか? ネットワークの最も正しいユーザーがここにいるので、この問題をHabrに持ち込みたいと思います。

PS DNSの反転後、バーストアクティビティは停止しました。 サーバー上の巨大なログのみが残り、成長します。 ネットワーク上のより大きなボットネットの問題を解決しましたか?