このトピックでは、 NTFSファイルシステムを使用してファイルまたはディレクトリに添付できる4種類のメタデータを検討します。 このタイプまたはそのタイプのメタデータを使用できる目的について説明し、Microsoftテクノロジーまたはサードパーティソフトウェアでのその使用例を示します。

このトピックでは、 NTFSファイルシステムを使用してファイルまたはディレクトリに添付できる4種類のメタデータを検討します。 このタイプまたはそのタイプのメタデータを使用できる目的について説明し、Microsoftテクノロジーまたはサードパーティソフトウェアでのその使用例を示します。

ファイルにメインコンテンツに加えて含めることができる再解析ポイント、オブジェクト識別子、およびその他の種類のデータについて説明します。

オブジェクトID

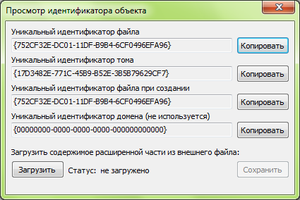

オブジェクト識別子は、ファイルまたはディレクトリに添付できる64バイトです。 これらのうち、最初の16バイトを使用すると、ボリューム内のファイルを一意に識別し、名前ではなく識別子でファイルにアクセスできます。 残りの48バイトには、任意のデータが含まれる場合があります。

オブジェクト識別子は、Windows 2000以降NTFSに存在します。システムでは、ショートカット(.lnk)によって参照されるファイルの場所を追跡するために使用されます。 ショートカットによって参照されるファイルがボリューム内で移動されたとします。 ショートカットを起動しても、ショートカットは開きます。 特別なWindowsサービスは、ファイルが見つからない場合、名前ではなく、事前に作成および保存された識別子によってファイルを開こうとします。 ファイルが削除されておらず、ボリュームを残していない場合は、ファイルが開き、ショートカットが再びファイルを指します。

オブジェクトIDは、Kaspersky Anti-Virusバージョン7のiSwiftテクノロジーで使用されていました。 このテクノロジーの説明は次のとおりです。このテクノロジーはNTFSファイルシステム用に設計されています。 このシステムでは、NTFS識別子が各オブジェクトに割り当てられます。 この識別子は、特別なiSwiftデータベースの値と比較されます。 NTFS識別子を持つデータベース値が一致しない場合、オブジェクトが変更されているかどうかがチェックまたはダブルチェックされます。

ただし、作成された識別子が多すぎると、標準のchkdsk検証ユーティリティでディスクをスキャンする際に問題が発生し、時間がかかりすぎました。 Kaspersky Anti-Virusの次のバージョンでは、NTFSオブジェクトIDの使用を拒否しました。

再解析ポイント

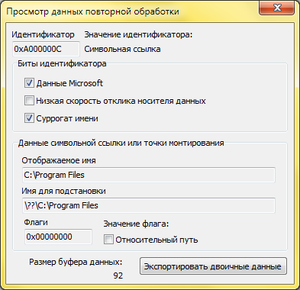

NTFSファイルシステムでは、ファイルまたはディレクトリに再解析ポイントが含まれている場合があり、これは「再処理ポイント」としてロシア語に翻訳されます。 特別なデータがファイルまたはディレクトリに追加され、ファイルは通常のファイルではなくなり、特別なファイルシステムフィルタドライバのみがそれを処理できます。

Windowsには、システム自体で処理できる再解析ポイントタイプがあります。 たとえば、Windowsの再処理ポイントを通じて、ディレクトリ内のボリュームのマウントポイントだけでなく、シンボリックリンクとジャンクションポイントも実装されます。

ファイルに添付された再解析バッファは、最大サイズが16キロバイトのバッファです。 再処理ポイントが属するタイプをシステムに伝えるタグの存在が特徴です。 独自のタイプの再解析バッファを使用する場合、特別なフィールドでGUIDを指定する必要があり、Microsoftの再解析バッファには存在しない場合があります。

どのような種類の再処理ポイントが存在しますか? 再解析ポイントを使用するテクノロジーをリストします。 これらは、Windows Storage Server 2008 R2のシングルインスタンスストレージ(SIS)およびクラスター共有ボリューム、階層ストレージ管理、分散ファイルシステム(DFS)、Windows Home Serverドライブエクステンダーです。 これらはマイクロソフトの技術であり、再処理ポイントを使用するサードパーティの技術についてはここでは触れませんが、いくつかあります。

拡張属性

拡張ファイル属性 。 それらについては私の前のトピックでした。 Windowsでこの技術が実際に適用されないことだけに言及する価値があります。 私が知っているソフトウェアのうち、Cygwinだけが拡張属性を使用して POSIXアクセス許可を保存します。 単一のNTFSファイルには、拡張属性または再処理ポイントバッファーのいずれかを含めることができます。 両方を同時にインストールすることはできません。 1つのファイルのすべての拡張属性の最大サイズは64 Kbです。

代替データストリーム

追加のファイルストリーム。 おそらく誰もがすでにそれらについて知っています。 このタイプのメタデータの主な機能をリストします:命名(つまり、ファイルは複数のストリームを持つことができ、それぞれが独自の名前を持つ)、ファイルシステムからの直接アクセス(「ファイル名、コロン、ストリーム名」の形式で開くことができます)、無制限のサイズ、スレッドから直接プロセスを開始する機能(およびファイルを使用しないプロセスを実装する機能)。

カスペルスキーアンチウイルスのiStreamテクノロジーで使用されます。 これらはWindows自体で使用されます。たとえば、インターネットからファイルをダウンロードする場合、Zone.Identifierストリームが添付され、このファイルの受信元に関する情報が含まれます。 実行可能ファイルを開始すると、ユーザーは「発行元を確認できません。 このプログラムを実行してもよろしいですか?」

そのため、ユーザーは、インターネットから受け取ったプログラムを急いで実行することに対する追加の保護を与えられます。 これはスレッドの1つのアプリケーションにすぎないため、さまざまなデータをスレッドに保存できます。 前述のKaspersky Anti-Virusは各ファイルのチェックサムをそこに保存していましたが、後にこの技術も何らかの理由で放棄されました。

他に何か?

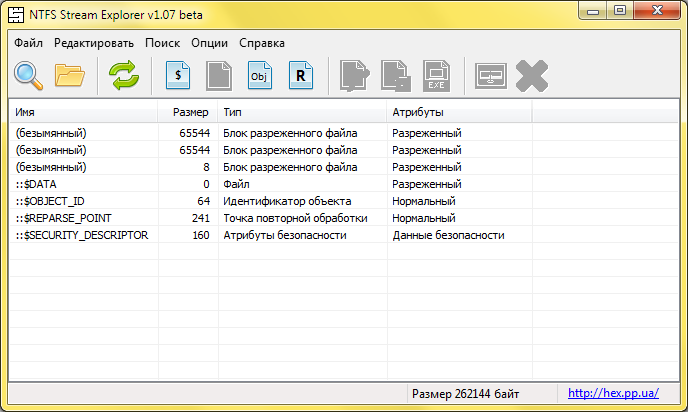

また、セキュリティ識別子と 、直接アクセスできない標準ファイル属性もありますが、これらはファイルストリームとしても実装されます。 そして、それら、および拡張属性、再解析およびオブジェクトID-これらはすべて、システムの観点から見るとファイルストリームです。 :: $ SECURITY_DESCRIPTORとして次の画像に示されているセキュリティ識別子を直接変更しても意味がありません。システムにその変更を処理させます。 システム自体は、他のタイプのフローへの直接アクセスを提供しません。 それですべてです。

オブジェクトIDの内容、再処理ポイントの表示、高度な属性および代替ファイルストリームの操作は、 NTFSストリームエクスプローラープログラムとfsutilシステムコンソールユーティリティを使用して可能です。