EIGRP की मूल बातें एसडीएसएम चक्र के लेखों में से एक में अच्छी तरह से वर्णित हैं: 6. सबसे छोटे के लिए नेटवर्क। भाग छः गतिशील रूटिंग

लेख के पहले आधे हिस्से में इस प्रोटोकॉल के बारे में कुछ तथ्य दिए गए हैं, और दूसरी छमाही में टोपोलॉजी और कमांड्स के साथ कुछ दिलचस्प उदाहरण हैं।

EIGRP के बारे में तथ्य

- फरवरी 2013 में, सिस्को ने EIGRP खोलने का फैसला किया। यह ध्यान देने योग्य है कि स्रोत कोड नहीं खोला गया था, लेकिन केवल प्रोटोकॉल के कार्यान्वयन के लिए आवश्यक जानकारी। परिणामस्वरूप, RFC ड्राफ्ट दिखाई दिया। अंतिम अपडेट 04/10/2014 इस दस्तावेज़ ने एक प्रमुख विशेषता - स्टब का खुलासा नहीं किया, जिसके बिना प्रोटोकॉल का उपयोग करना व्यावहारिक रूप से बेकार है। अन्य विक्रेताओं की प्रतिक्रिया दिलचस्प है: आज तक, सिस्को के अलावा किसी ने भी अपने उपकरणों में इस प्रोटोकॉल के लिए समर्थन लागू नहीं किया है।

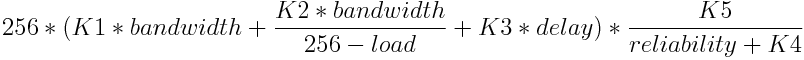

- EIGRP 5 K-मानों का उपयोग करता है, जो केवल संशोधक (गुणांक) हैं, और मीट्रिक की गणना के लिए 4 मीट्रिक मान हैं। विश्वसनीयता और लिंक लोडिंग गतिशील पैरामीटर हैं, इसलिए इन मूल्यों को केवल नेटवर्क में बदलते समय पुनर्गणना होती है। K5 एक अतिरिक्त विश्वसनीयता कारक है, और इसका MTU से कोई लेना-देना नहीं है! मैट्रिक की गणना के लिए आपको सामान्य सूत्र याद दिलाता हूं:

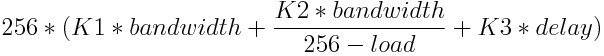

और यदि K5 = 0 है, तो सूत्र का निम्न रूप है:

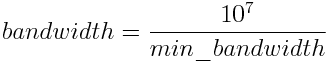

जहां min_bandwidth kbps में सबसे खराब लिंक की बैंडविड्थ है,

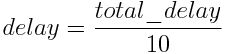

और Total_delay माइक्रोसेकंड (microseconds) में सभी लिंक की देरी का योग है।

मीट्रिक को बदलने के लिए, आमतौर पर देरी को बदल दिया जाता है, क्योंकि बैंडविड्थ QoS को प्रभावित करता है, इसके अलावा, बैंडविड्थ बदलने से हमेशा मीट्रिक नहीं बदलता है (यदि सबसे खराब लिंक नहीं बदला है)।

न्यूनतम MTU मूल्य की गणना वास्तव में की जाती है, लेकिन सर्वोत्तम पथ का निर्धारण करने में कोई भूमिका नहीं लेता है। जीएनएस 3 में मेरी टोपोलॉजी में, मैंने 1 दर्जन बार परीक्षण किया, जो कि जुड़े हुए मीट्रिक और अधिकतम-पथ 1 आदेशों का पुन: वितरण करता है । एमटीयू के अलग-अलग अर्थों के बावजूद, सबसे अच्छा रास्ता चुना गया है जो पहले अध्ययन किया गया है। यह भी दिलचस्प है कि RFC ड्राफ्ट में एक अतिरिक्त गुणांक K6 और 2 अतिरिक्त मीट्रिक मूल्यों का उल्लेख किया गया है: घबराना और ऊर्जा। - व्यवहार्यता स्थिति को पहली बार समझना आसान नहीं है। लेकिन तर्क बहुत सरल है: यदि आप मुझे बताते हैं कि आपके पास मेरे सबसे अच्छे पथ के मीट्रिक से अधिक मीट्रिक है, तो एक मौका है कि आपका रास्ता मेरे माध्यम से गुजरता है, जिसका बदले में एक लूप है। इस वजह से, अक्सर "लूप-मुक्त" पथ जो कि इंजीनियर के लिए स्पष्ट होते हैं , प्रोटोकॉल द्वारा संभव नहीं माना जा सकता है। याद रखें, EIGRP पूरे नेटवर्क को नहीं देखता है - केवल पड़ोसी जो कहते हैं।

- EIGRP - दूरी वेक्टर प्रोटोकॉल, इसमें कोई संकरता नहीं है।

- शो आईपी ईगप्रप पड़ोसियों के विवरण का उपयोग करके , आप देख सकते हैं कि पड़ोसी एक स्टब राउटर है या नहीं।

- याद रखें, शो आईपी ईगरप टोपोलॉजी कमांड के साथ , केवल उत्तराधिकारी और व्यवहार्य उत्तराधिकारी दिखाई देते हैं। सभी संभावित रास्तों को देखने के लिए, आपको ऑल-लिंक कीवर्ड जोड़ना होगा: आईपी ईगरपी टोपोलॉजी ऑल-लिंक दिखाएं ।

- IOS 15 डिफ़ॉल्ट स्वचालित संक्षेप द्वारा बंद कर दिया गया है, हुर्रे! अलविदा नहीं ऑटो-सारांश टीम!

- टाइमर मान (हैलो और होल्ड) भिन्न हो सकते हैं। वैसे, होल्ड टाइमर का मूल्य पड़ोसी को दिया जाता है और इसका अर्थ है: "यदि आप X सेकंड के भीतर मुझसे हैलो प्राप्त नहीं करते हैं, तो मैं अब उपलब्ध नहीं हूं।"

- EIGRP अपने स्वयं के परिवहन प्रोटोकॉल (IP प्रोटोकॉल संख्या: 88) - RTP (विश्वसनीय परिवहन प्रोटोकॉल) का उपयोग करता है। इसे किसी अन्य प्रसिद्ध रियल-टाइम ट्रांसपोर्ट प्रोटोकॉल (RTP भी) के साथ भ्रमित न करें, जिसका उपयोग वास्तविक समय की धाराओं को प्रसारित करने के लिए किया जाता है, जैसे कि वीओआईपी (SIP के साथ संयोजन के रूप में)। EIGRP भी मल्टीकास्ट एड्रेस का उपयोग करता है: 224.0.0.10। आने वाले ACL में EIGRP ट्रैफिक की अनुमति देना न भूलें, उदाहरण के लिए, प्रविष्टि का उपयोग करें: किसी भी समय परमिट eigrp ।

- आंतरिक (90) और बाहरी (170) मार्गों के लिए अलग-अलग प्रशासनिक दूरी (AD) के मूल्यों के कारण, EIGRP पुनर्वितरण के साथ कुछ समस्याओं से बचा जाता है।

- याद रखें कि 2 राउटर पड़ोसी हो सकते हैं, और एक ही समय में उनके पास आसन्न नहीं हो सकता है। शो आईपी ईगप्रप पड़ोसियों कमांड के साथ , केवल पड़ोसी दिखाए जाते हैं। इस कमांड के आउटपुट में, आपको क्यू कैंट फ़ील्ड पर ध्यान देना चाहिए: यदि यह शून्य नहीं है, तो यह काफी संभव है कि आपको नेटवर्क में समस्या है (उदाहरण के लिए, एक अनिर्धारित आसन्न)।

- ईआईजीआरपी, कुल मार्ग के अलावा, एक विशिष्ट विशिष्ट मार्ग भेज सकता है। इस सुविधा को EIGRP लीक मैप कहा जाता है। यदि हम ट्रैफिक इंजीनियरिंग करना चाहते हैं तो यह उपयोगी है। यह विचार bgp अनसैप्रेस-मैप के समान है। ऐसा करने के लिए, कमांड का उपयोग करें: IP सारांश-पता eigrp नंबर-सारांश सारांश-मास्क रिसाव-मैप रिसाव-मैप-रूट-मैप के रूप में ।

- जैसा कि alk0v सही ढंग से जोड़ा गया है, OSPF के विपरीत, EIGRP विभिन्न मेट्रिक्स ( असमान लागत लोड संतुलन ) के साथ लोड संतुलन का समर्थन करता है। ऐसा करने के लिए, विचरण आदेश का उपयोग करें। दो बातों को ध्यान में रखें: यह केवल उत्तराधिकारियों / व्यवहार्य उत्तराधिकारियों के लिए काम करता है और, डिफ़ॉल्ट रूप से, CEF प्रति गंतव्य नृत्य प्रदर्शन करता है। उत्तरार्द्ध का मतलब है कि 2 पैकेट, जिसके लिए प्रेषक और रिसीवर के संबंधित आईपी पते समान हैं, हमेशा एक ही इंटरफ़ेस छोड़ देंगे, जो सत्यापन को काफी जटिल करता है। यदि आप अभी भी इसे सत्यापित करना चाहते हैं, तो आप सीईएफ को प्रति-पैकेट मोड में बदल सकते हैं (इंटरफ़ेस कॉन्फ़िगरेशन मोड में, आईपी लोड-शेयरिंग प्रति-पैकेट कमांड का उपयोग करें) या इसे पूरी तरह से अक्षम करें (वैश्विक कॉन्फ़िगरेशन मोड में कोई आईपी सीएफ कमांड की सिफारिश नहीं की गई है)।

अच्छा, क्या यह अभ्यास करने का समय है?

EIGRP स्प्लिट क्षितिज

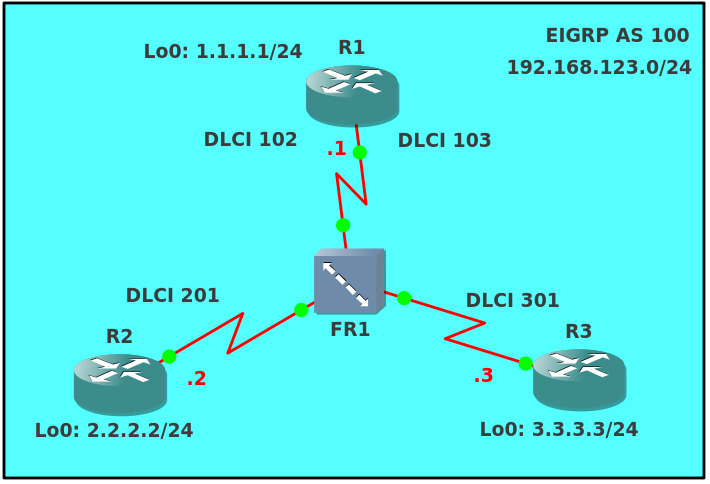

लगभग हर पुस्तक इस समस्या के बारे में हब-एंड-स्पोक (फ्रेम रिले, डीएमवीपीएन) + ईआईजीआरपी के नेटवर्क में लिखती है। तो क्यों फिर से इसके बारे में बात करते हैं, और एक उदाहरण के साथ, आप पूछते हैं? और आइए ध्यान से देखें, यहां एक जाल में गिरना बहुत आसान है। निम्नलिखित फ्रेम-रिले नेटवर्क टोपोलॉजी पर विचार करें:

आप GNS3 के लिए स्टार्टअप कॉन्फ़िगरेशन फ़ाइलों के साथ टोपोलॉजी डाउनलोड कर सकते हैं । IOS छवि का उपयोग किया गया: c3640-jk9s-mz.124-16.bin

वास्तव में कुछ खास नहीं? 2 आभासी कनेक्शन (पीवीसी), एक सामान्य नेटवर्क 192.168.123.0/24, सब कुछ भौतिक इंटरफेस पर काम करता है, और उप-इंटरफेस पर नहीं। प्रत्येक राउटर में एक लूपबैक पता भी कॉन्फ़िगर किया गया है। EIGRP सभी इंटरफेस पर सक्षम है।

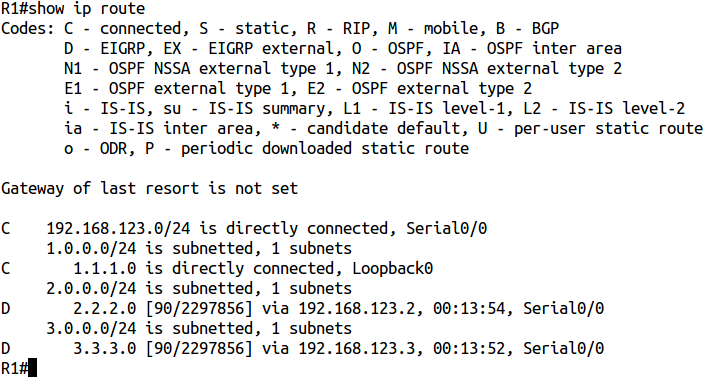

आइए देखें हब R1 पर रूटिंग टेबल:

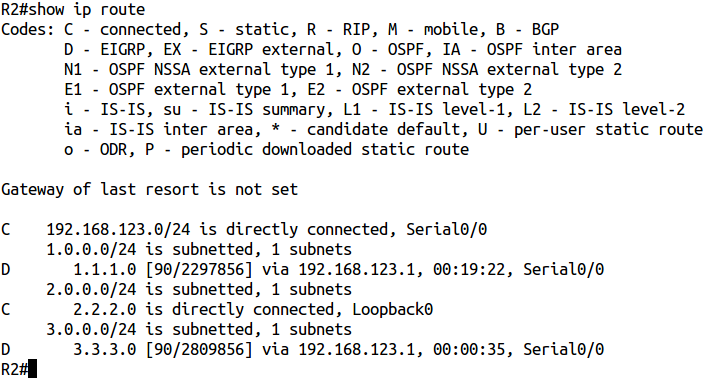

R1 में सभी नेटवर्क के रूट हैं। और अब स्पाइक R2 पर:

किसी कारण से, R2 के पास 3.3.3.0/24 नेटवर्क का मार्ग नहीं है।

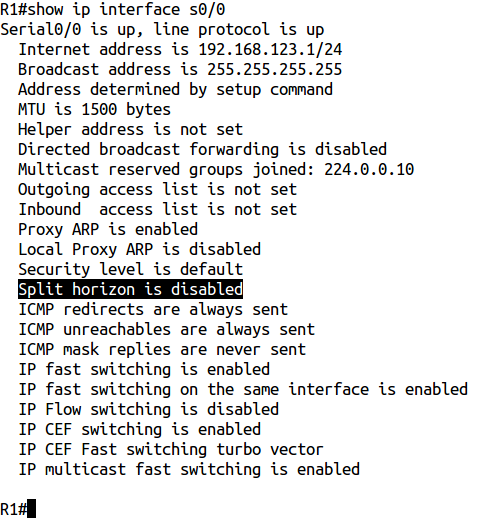

आप शायद पहले से ही मानसिक रूप से चिल्लाते हैं: "हाँ, यह क्या है? जाहिर है, आपको R1 के s0 / 0 इंटरफ़ेस पर स्प्लिट क्षितिज को अक्षम करने की आवश्यकता है! ”

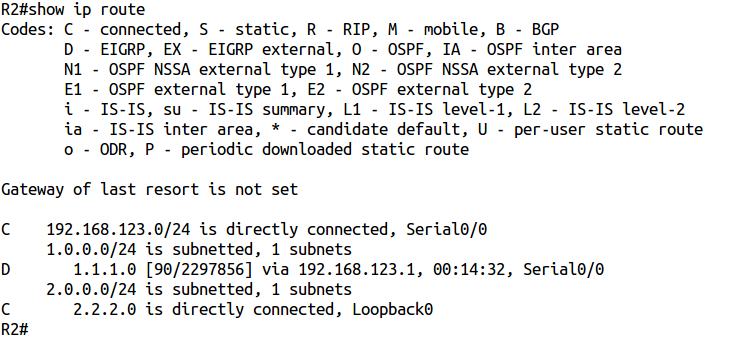

आइए शो आईपी इंटरफ़ेस s0 / 0 कमांड से देखें:

???

और इस समय आप आसानी से भ्रमित हो सकते हैं। यह एक महान अनुमान था!

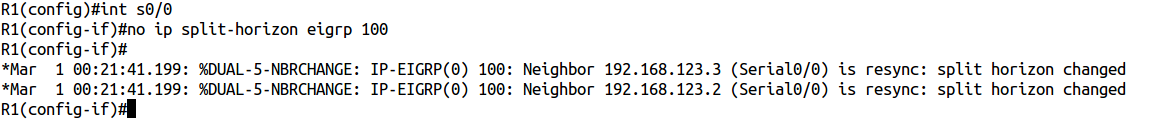

लेकिन मैं अभी भी कोई आईपी विभाजन-क्षितिज eigrp 100 कमांड की कोशिश करता हूं:

अब रूटिंग टेबल देखें:

ओह! एक मार्ग दिखाई दिया।

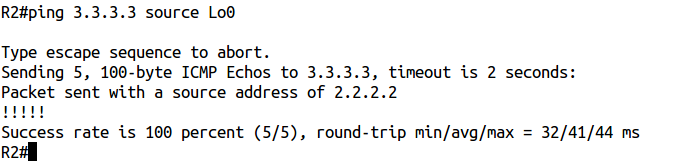

पिंग की जाँच करें:

पिंग, सब कुछ ठीक है।

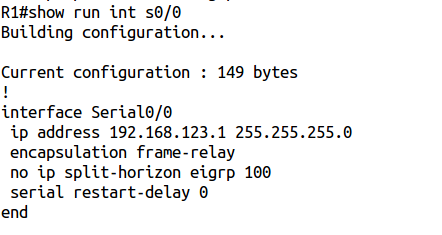

तो क्या बात है? शो आईपी इंटरफ़ेस s0 / 0 कमांड क्यों दिखा कि विभाजन क्षितिज अक्षम है अगर यह वास्तव में सक्षम था? जवाब आसान है। यह लाइन केवल यह कहती है कि RIP के लिए स्प्लिट क्षितिज बंद है।

और फिर EIGRP की तलाश कैसे करें? वास्तव में वर्तमान विन्यास में एक पंक्ति की उपस्थिति के अलावा और कुछ नहीं:

वैसे, आईओएस 15 में, शो आईपी ईगप्रैप इंटरफेस डिटेल s0 / 0 कमांड का उपयोग करके इसे सत्यापित करना संभव हो गया।

यहाँ इस तरह की एक दिलचस्प विशेषता है।

लेकिन, शायद, पूरे लेख में निम्नलिखित उदाहरण के लिए पूरी तरह से कल्पना की गई थी।

EIGRP राउटर-आईडी

टोपोलॉजी पर ध्यान से विचार करें:

आप GNS3 के लिए प्रारंभिक कॉन्फ़िगरेशन के साथ टोपोलॉजी फ़ाइल डाउनलोड कर सकते हैं । IOS छवि का उपयोग किया गया: c3640-jk9s-mz.124-16.bin

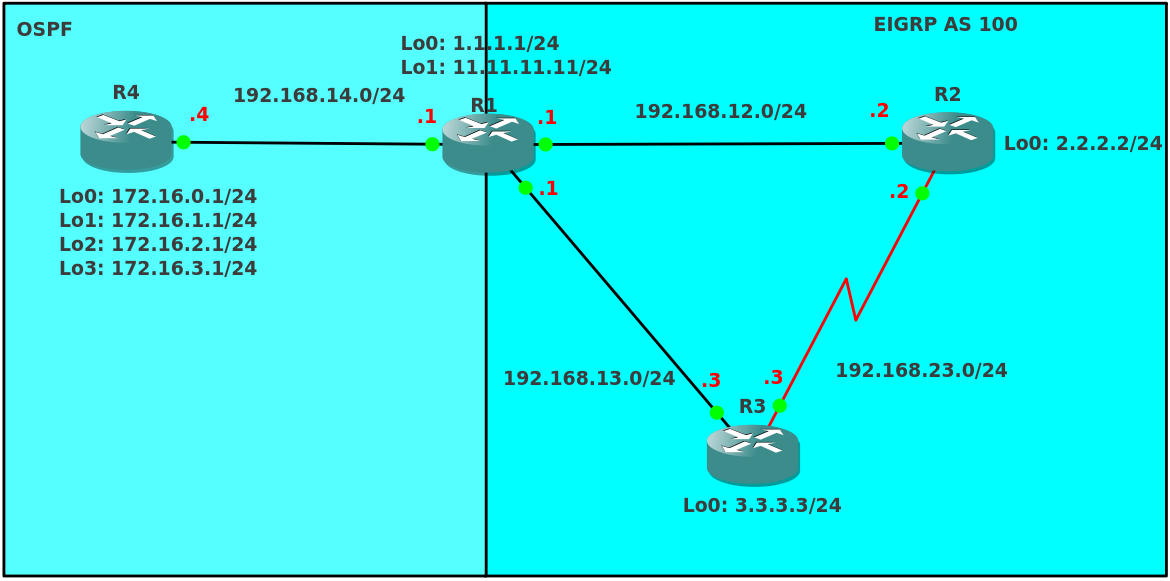

4 राउटर, 2 डोमेन रूटिंग: OSPF क्षेत्र 0 और EIGRP AS 100. R1 राउटर दोनों दिशाओं में पुनर्वितरण करता है। Loopback0 R1 की घोषणा EIGRP डोमेन में, Loopback1 R1 की घोषणा कहीं भी नहीं की गई।

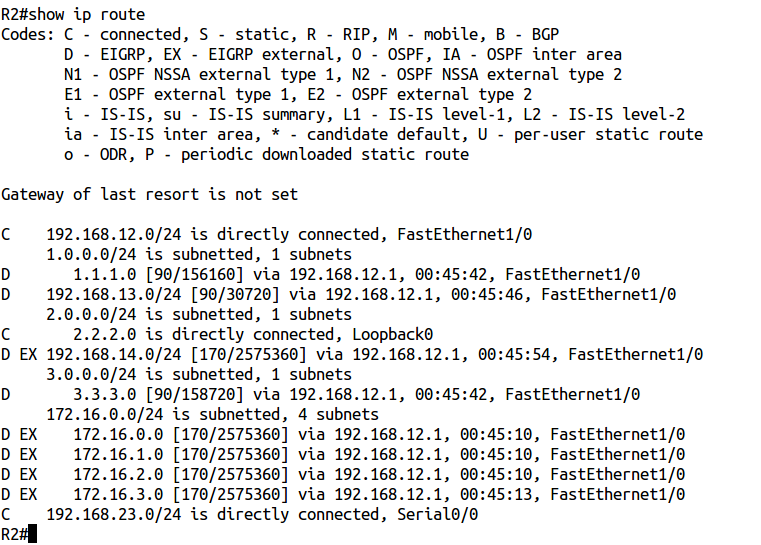

आइए देखें राउटर की राउटिंग टेबल आर 2:

खैर, ospf नेटवर्क 172.16.x.0 / 24 के मार्ग D EX (EIGRP बाहरी, AD 170) के रूप में दिखाई दे रहे हैं।

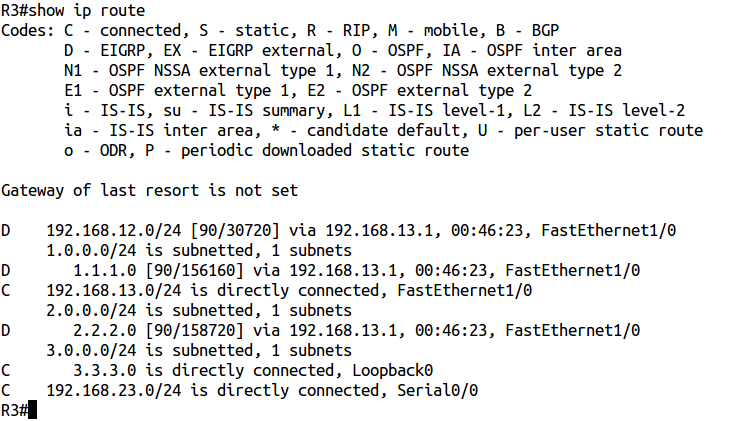

और अब रूटिंग टेबल R3 के लिए:

???

और ospf नेटवर्क के मार्ग कहाँ हैं?

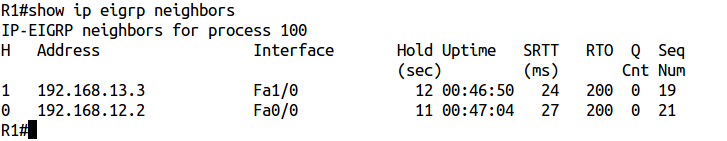

आइए R1 के पड़ोसियों पर एक नज़र डालें:

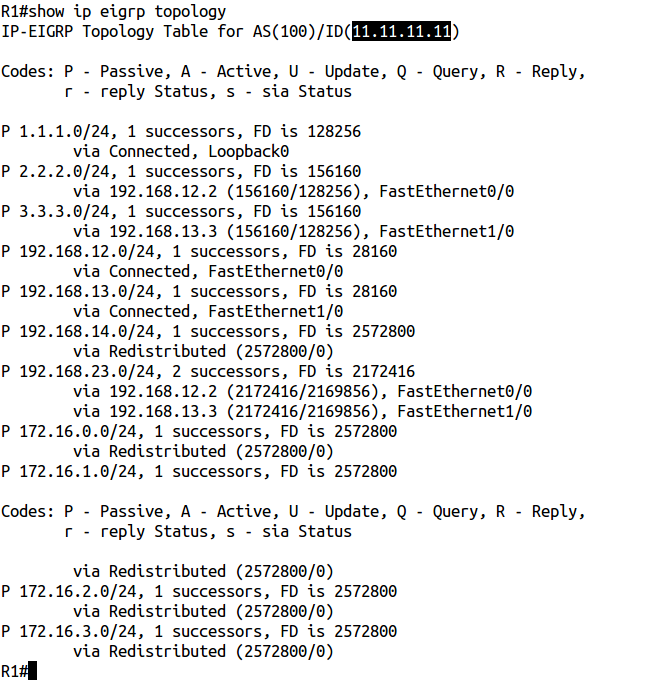

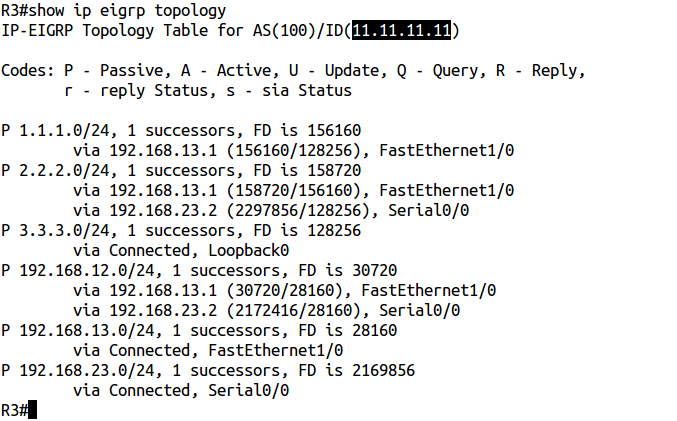

यह ठीक है, है ना? और फिर, R3 अन्य EIGRP मार्गों को देखता है: उदाहरण के लिए, 2.2.2.0/24 और 1.1.1.0/24 । अगला चरण R1 और R2 पर मार्ग मैप को देखने के लिए तर्कसंगत होगा। लेकिन इस उदाहरण में, मैंने उनका उपयोग नहीं किया। यदि आपको पता नहीं है कि क्या कारण है, तो इस समस्या को परिभाषित करना मुश्किल है। तो आइये देखते हैं क्या है मामला। R1 और R3 पर, शो आईपी इगप्र टॉपोलॉजी कमांड का उपयोग करें:

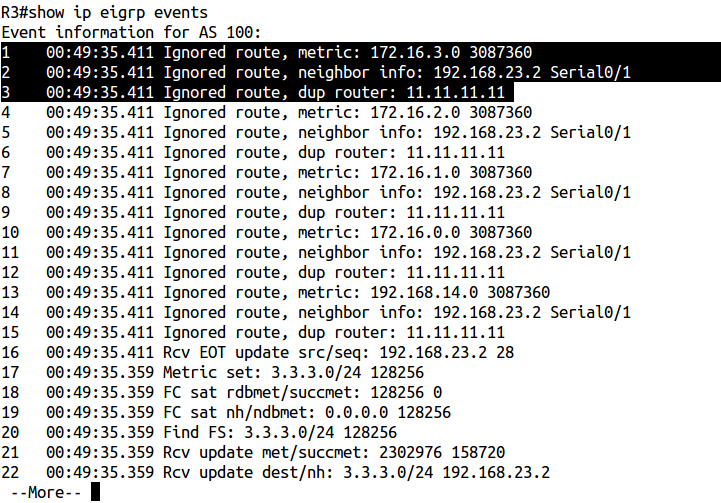

हां, समस्या एक ही ईग्रेप राउटर-आईडी में है। IOS में एक महान कमांड छिपी हुई है ("के साथ दिखाई नहीं दे रही है?") जो आपको समझने में मदद करेगी कि क्या हो रहा है: R3 पर आईपी ईगरप इवेंट दिखाएं ।

[यह कमांड EIGRP के साथ अन्य समस्याओं में मदद कर सकता है]

हम देखते हैं कि R3 अभी भी 172.16.x.0 / 24 नेटवर्क के लिए मार्ग प्राप्त करता है, लेकिन डुप्लिकेट राउटर-आईडी के कारण उन्हें छोड़ देता है।

यह पता चला है कि सामान्य स्थिति में, ईआईजीआरपी को परवाह नहीं है कि आपके पास एएस में राउटर-आईडी क्या है। ठीक उसी समय तक जब तक कि राउटर के एक ही राउटर-आईडी के साथ पुनर्वितरण को कॉन्फ़िगर नहीं किया जाता। तब इंजेक्शन वाले मार्गों को राउटर के राउटर-आईडी से एक विशेष लेबल प्राप्त होता है जिसने पुनर्वितरण किया। यदि राउटर इस तरह के लेबल के साथ एक मार्ग प्राप्त करता है और देखता है कि उसका राउटर-आईडी मेल खाता है, तो ऐसे मार्ग को छोड़ दिया जाता है। राउटर-आईडी को उसी तरह से परिभाषित किया गया है जैसे ओएसपीएफ में: विशेष कमांड के साथ, या तो उच्चतम लूपबैक पता, या लूपबैक न होने पर उच्चतम आईपी पता।

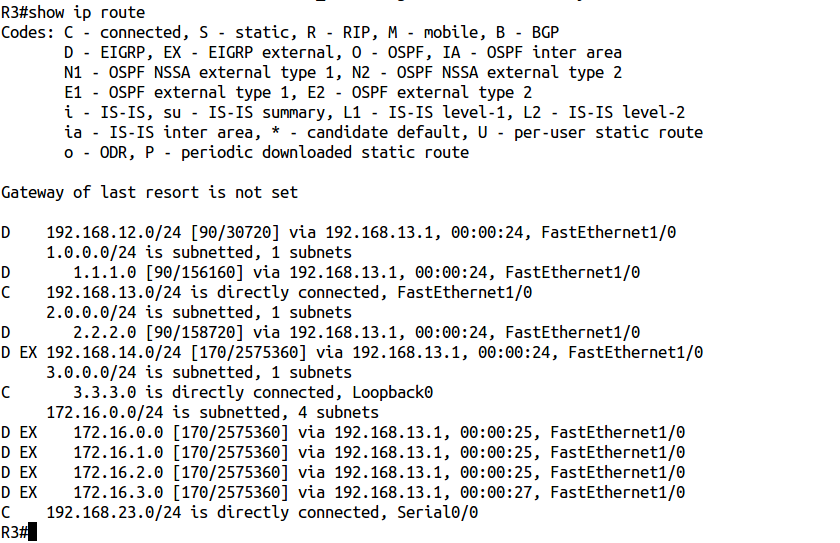

इस स्थिति में, राउटर आर 1 पर लूपबैक 1: 11.11.11.11 है , और आर 3 पर कमांड ईग्रेप राउटर-आईडी 11.11.11.11 का उपयोग किया गया था । बिना किसी कीवर्ड का उपयोग किए इसे रद्द करें और राउटिंग टेबल को फिर से जांचें:

रूट दिखाई दिए, समस्या हल हो गई!

एक वास्तविक नेटवर्क में, यह अधिक संभावना है कि एक ही लूपबैक पते को गलती से दो राउटर पर कॉन्फ़िगर किया जा सकता है। इस समस्या के बारे में कभी नहीं सुना, समस्या निवारण एक आकर्षक गतिविधि में बदल सकता है और बहुत सारी नसों को थपथपा सकता है।

अगर आपको लगता है कि आप EIGRP को अच्छी तरह से जानते हैं, तो मैं GNI3Vault के EIGRP ट्रबलशूट लैब की कोशिश करने की सलाह देता हूं।

बोनस! कुंजी श्रृंखला

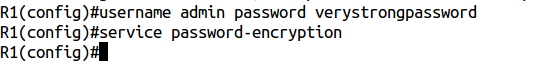

यह EIGRP के लिए थोड़ी प्रासंगिकता है, लेकिन मार्ग प्रोटोकॉल EIGRP, OSPF, BGP की त्रिमूर्ति से, केवल EIGRP प्रमाणीकरण के लिए कुंजी श्रृंखला का उपयोग करता है। कुंजी श्रृंखला आपको अलग-अलग समय पर विभिन्न कुंजियों का उपयोग करने की अनुमति देती है। उदाहरण के लिए, आप "आसन्न" दुर्घटनाग्रस्त बिना EIGRP प्रमाणीकरण पासवर्ड को मूल रूप से बदल सकते हैं। लेकिन हम थोड़ा अलग देखते हैं। इस तंत्र में एक दिलचस्प विशेषता है। निश्चित रूप से हर कोई जानता है कि सेवा पासवर्ड-एन्क्रिप्शन कमांड एक हैकिंग एल्गोरिथ्म (टाइप 7) का उपयोग करता है। इंटरनेट पर आप कई साइटों को ढूंढ सकते हैं जो इस तरह के हैश से पासवर्ड को पुनर्प्राप्त करेंगे। लेकिन यह पता चला है कि आप पासवर्ड को पुनर्प्राप्त करने के लिए राउटर खुद बना सकते हैं। मैं आपको दिखाता हूं कि कैसे। सबसे पहले, स्थानीय डेटाबेस में एक पासवर्ड के साथ एक उपयोगकर्ता बनाएं और सेवा पासवर्ड-एन्क्रिप्शन सक्षम करें:

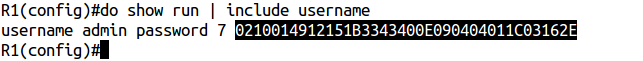

हम चल रहे विन्यास को देखते हैं और हैश मान को कॉपी करते हैं:

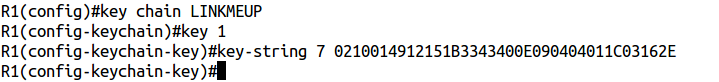

अब एक कुंजी श्रृंखला , एक महत्वपूर्ण संख्या बनाएं और इस हैश में दर्ज करें:

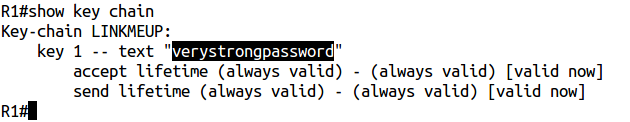

अब शो कुंजी श्रृंखला कमांड का उपयोग करें:

शांत, सही? :)

आशा है आपको अच्छा लगा होगा!