多くの(ハブロ)人は、Yandexサービスを使用して通信を収集したり、他のメールボックスからスパムをフィルタリングしたりして、「すべてのポリマーをドロップ」するリスクを抱えています。 この質問は、最近、いくつかの電子メールアカウントを追跡するオプションがY. Onlineに登場したときに特に顕著に発生しました。 攻撃者がアカウントのキーを盗み取ると、すぐに副次的な外観/パスワードを手に入れることになります。 Yandexの人たちがそのような間違いを犯したかもしれないので、私は想像できません。 ちなみに、この状況は数年間関連しています。 以下は脆弱性の実例です。

多くの(ハブロ)人は、Yandexサービスを使用して通信を収集したり、他のメールボックスからスパムをフィルタリングしたりして、「すべてのポリマーをドロップ」するリスクを抱えています。 この質問は、最近、いくつかの電子メールアカウントを追跡するオプションがY. Onlineに登場したときに特に顕著に発生しました。 攻撃者がアカウントのキーを盗み取ると、すぐに副次的な外観/パスワードを手に入れることになります。 Yandexの人たちがそのような間違いを犯したかもしれないので、私は想像できません。 ちなみに、この状況は数年間関連しています。 以下は脆弱性の実例です。

著者が十分なカルマを持っていないため、私が発行したjeditobeが作成したトピック。 これは彼の最初の投稿です。

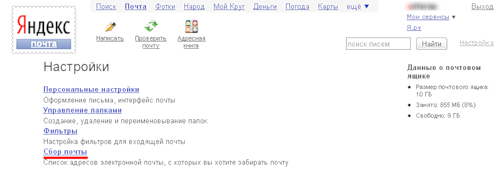

1. Yandex.Mailに移動し、「設定」および「メールの種類」リンクをクリックします。

2.「クラシック」インターフェースを選択します。

3.「設定」および「メール収集」リンクをクリックします

4.コレクターがモニターするすべてのボックスのリストを含むページに送信します。

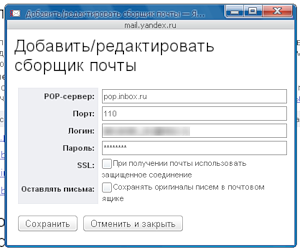

5.適切なリンクをクリックして、関心のあるエントリを選択します。設定のポップアップウィンドウが開きます。

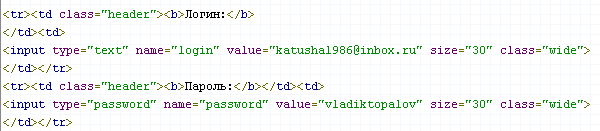

6.ポップアップウィンドウのコンテンツのソースコードを調べますが、いくつかの用語の中に非常に興味深いものがいくつかあります。

Yandexはこれらのページにhttp://プロトコルを使用します。これにより、ネットワークトラフィックでログインとパスワードをインターセプトできます。

UPDブログ情報セキュリティ

UPD2 Yandexの従業員の対応