インターネット会社は、当局の要請により、プログラムコードを密かに変更する義務があります。

2018年12月6日に、オーストラリア議会はAssistance and Access Bill 2018-電気通信サービスの提供に関する規則に関する1997年電気通信法の改正を採択しました。

2018年12月6日に、オーストラリア議会はAssistance and Access Bill 2018-電気通信サービスの提供に関する規則に関する1997年電気通信法の改正を採択しました。

法的条件では、これらの修正は「技術支援の要請を受けた後、暗号化技術に関する法執行機関および特別なサービスへの通信会社の自発的および強制的な支援の基準を確立します。」

実際、これはロシアの「春の法律」に似ており、インターネット企業は法執行機関の要請に応じてトラフィックを解読する必要があります。 場合によっては、オーストラリアの法律はロシアの法律よりもさらに厳しいものです。 一部の専門家は、そのような法律が一般的に民主国家でどのように採用され、「危険な先例」と呼ばれるかについて困惑しています。

法的妨害

新しい法律の開発は1年以上続きました;それは非常に複雑で膨大です。 当初、「ゴールデンルール」が宣言されました。これは法執行機関に権利がありません。IT企業に「システムの脆弱性」を製品に導入することを要求する権利がありません。 ただし、テキストはシステムの脆弱性と見なされるものを定義していません。

さらに、IT企業は、法執行機関によって開発中のユーザーのメッセージの解読を支援する必要があると主張されています。 必須の「アシスタンス」のリストには、次の項目が含まれます。

- 電子的保護の1つまたは複数の形式の削除。

- 技術情報の提供;

- サービスおよび機器へのアクセスを容易にします。

- ソフトウェアのインストール。

- 技術の変化;

- 上記のいずれかが行われているという事実の隠蔽。

最後の点は特に注目に値します。 ユーザーからの情報を非表示にするだけでなく、ユーザーがデバイスに新しい「セキュリティ更新プログラム」のインストールをブロックしないようにします。 すべてがはるかに興味深いです。

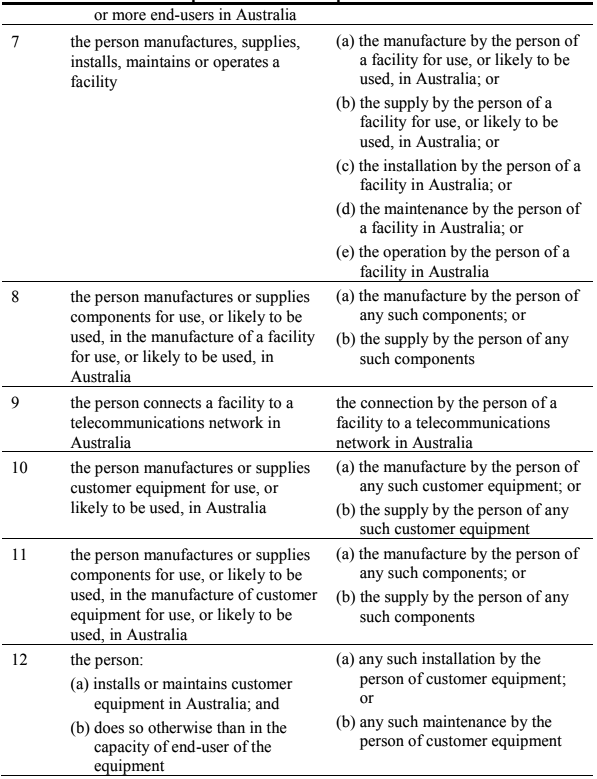

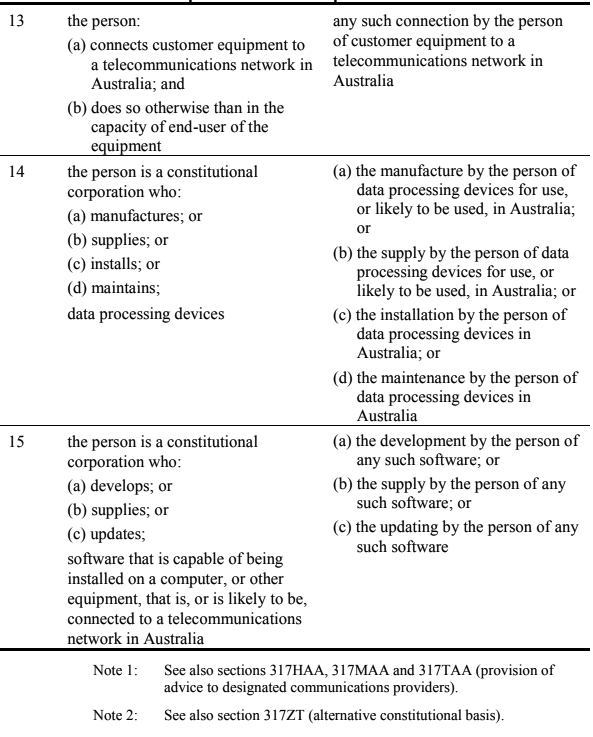

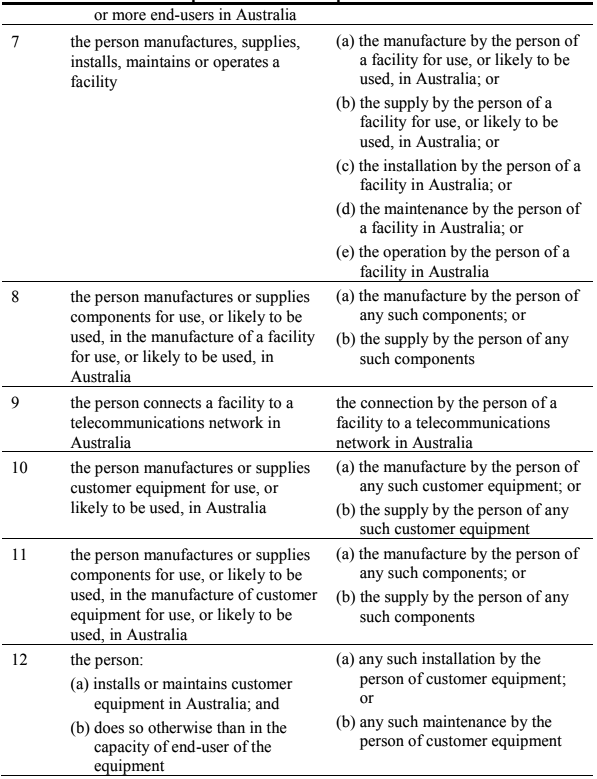

パラグラフ317C(パラグラフ6)の「指定された通信プロバイダー」の定義を見ると、 個人の開発者でさえも 、オーストラリア市民である場合、法執行要件を順守し、プログラムにバックドアを実装し、雇用者からこの情報を隠さなければなりません。 。

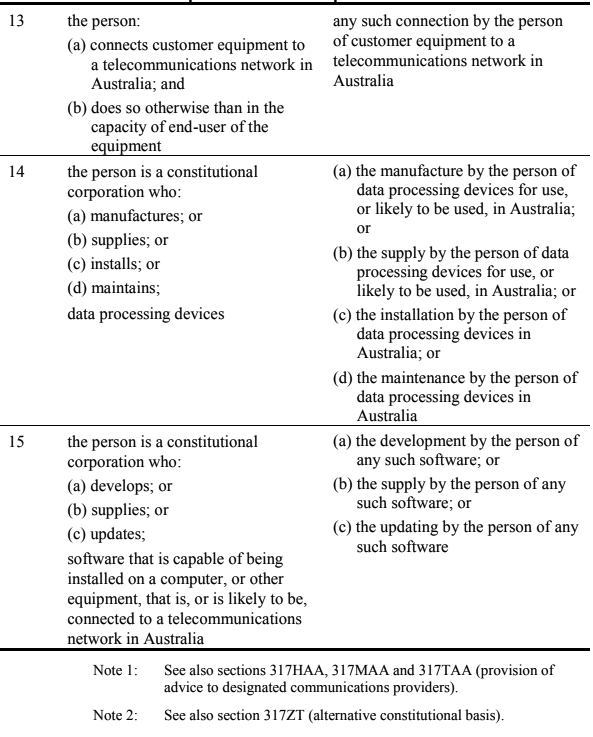

指定された通信プロバイダー

外国企業で働くオーストラリアのプログラマーに法律がどの程度適用されるかという疑問が残っています。

例えば、採択された改正によれば、警察は、警察が関係者のメッセージにアクセスできるように、Facebook Messengerまたはその他のソフトウェアを更新するリクエストとともに、Facebookのオーストラリア支部に「技術支援のリクエスト」を送信する権利を有します。 文字通り317Cの定義に従うと、これらのリクエストは企業だけでなく、インターネットサービスの個々の開発者やシステム管理者にも送信できます。 実際、これは合法化されたコンピューターシステムの妨害行為です。

これは、オーストラリアの法律と、IT企業が法執行機関を支援することを必要とする他の民主主義における類似の法律との主な違いです。 たとえば、 同様の英国の法律の脆弱性は、企業が技術的にユーザーメッセージを解読できない場合(たとえば、エンドツーエンドの暗号化が正しく実装されている場合)、当局はそこから何も取得しないことです。

ただし、オーストラリアの法律では、当局は「ソフトウェアの更新」を要求する場合があります。 必要に応じて、プログラムで暗号化を完全に無効にすることも必要になる場合があります。 これは危険な先例です、と専門家は言います。

IT企業が提供する必要のあるその他の「支援」オプション :

- Apple HomeやAmazon Alexaなどのハードウェアデバイスを変更して、継続的なオーディオ録音を行う

- 偽のWebサイトサービスプロバイダーの要件。

- 企業がより正確な電話位置情報データを提供するための要件。

「現在、企業は、法執行機関の最初の要求で、すべての暗号化を完全に無効にし、自社のソフトウェアの破壊を支援する義務を負っています。 オーストラリアで活動するすべてのIT企業はこの法律に該当します。 さまざまなサイトやインターネットサービスを含みます。

オーストラリア最大のIT企業の1つは、アトラシアンです。BitBucket、JIRA、HipChat、Zephyr、Bamboo、およびその他の有名なサービスの著者です。 彼女にとって、議員によるそのような決定の結果は恐ろしいものになる可能性があり、そのような圧力の下で会社がその州から管轄権を変更する可能性が高い。

テロとの闘いなどの善意に偽装されたこのような「法律制定」は、そのような戦いを助けません。 テロリストは、国家がとる行動が何であれ、常にコミュニケーションの方法を見つけます。 この状況で影響を受けるのは通常のユーザーのみで、セキュリティ担当者のリクエストによりバックドアが展開されるため、サイバースペースのセキュリティレベルが大幅に低下します。

21世紀にそのような秘密の扉を作ることは不可能であり、善良な人たちだけが鍵を持っています。 法執行機関による使用を目的としたソフトウェアの脆弱性の存在は、攻撃者がそれらを使用するまったく同じ機会を与えます。 そして、テロや児童ポルノとの戦いでは、負の排出ではないとしても、ゼロしか生み出しません。 -ロシアのITセキュリティの専門家であり、人気のある電報チャネルCybersecurity&Coの著者であるAlexander Litreev 氏は書いています 。

法案の反対者が達成した唯一の緩和は、オーストラリア政府が3年の懲役を伴う重大な犯罪の調査でのみこの法律を使用すると約束したことです。

ただし、この制限でさえ、たとえば、偽の緊急通報など、非常に多くの違反のリストが含まれています。 最近、別の疑わしいEspionage and Foreign Interference Act 2018がオーストラリアで可決されました。これは、「国益を損なう可能性のある情報」を漏らしたことで最大5年間、現役または元役人を罰します。 人権活動家は、この法律は情報提供者とジャーナリストを対象としていると考えています。

ファイブアイズ

トラフィックの強制的な復号化を必要とする「外国人エージェント」および「スパイ」に対するこのような法律は、人権があまり尊重されていない国でのみ通過できると考える人がいました。 しかし、実際には、英国とオーストラリアの当局も市民の電子通信を厳しく管理しようとしていることが示されています。 状況はどこでも悪化しており、ロシアだけではありません。

オーストラリアは、カナダ、米国、ニュージーランド、英国とともに、ファイブアイズ同盟のメンバーです。 これらの国はインテリジェンスを共有することに同意し、2018年9月に、IT企業がこの情報へのアクセスを容易にすることを発表する共同声明を発表しました:「政府が保護に必要な情報への正当なアクセスに対する障壁に直面し続けている場合5か国の声明によると、「私たちの国の市民」は「合法的なアクセス決定を達成するために、技術的、法執行、立法またはその他の手段を講じることができます」と述べています。

上記に照らして、同盟の他の国はそのような法案を採用する可能性が高い。

多くの専門家は、このような法律は善よりも害をもたらし、実際にはセキュリティを強化するのではなく弱めることに同意します。「この法律には深刻な欠点があり、オーストラリアの一般的なサイバーセキュリティを弱め、電子機器への信頼を低下させる取引、データストレージのセキュリティ基準の低下、公民権の保護の削減」と、デジタルライツウォッチは声明で述べています。

RMIT University of Melbourneのネットワークエンジニアリングとインターネットセキュリティの専門家であるMark Gregoryは、次のように述べています。 。 刑事問題だけでなく、会社法でも使用できます。」

「透明性、説明責任、監視、および潜在的な悪用に関する問題があります」と、クイーンズランド工科大学の技術、法律、規制研究者であるMonique Mann氏は付け加えます。

IT業界の代表は、オーストラリアのプログラムの信頼性が世界からあまり信頼されないため、法律は国からのITサービスの輸出を脅かしていると言います。