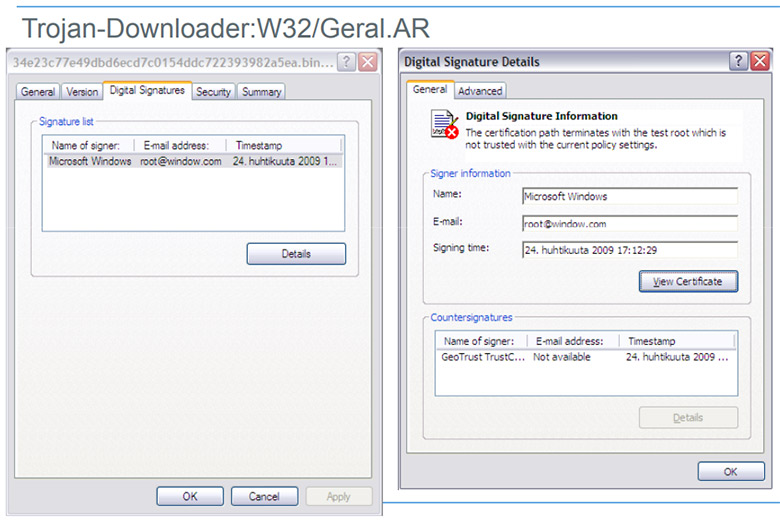

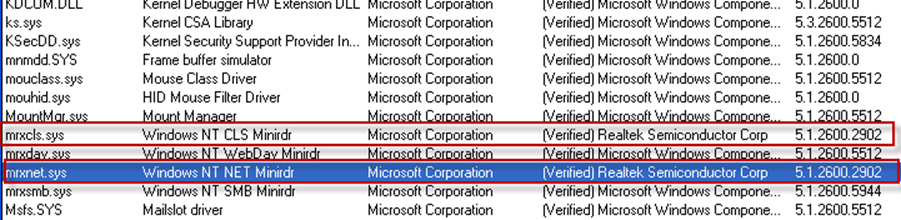

2011年、「政府」マルウェアStuxnetは別の兆候になりました。 彼はWindowsの4つの0day脆弱性を使用して管理者権限を広げ、獲得し、RealtekとJMicronから盗まれた実際の証明書で署名されました 。 マルウェアは、Microsoftドライバーとしてシステムにインストールされました。

その後、他の例が登場し、2015年頃から、信頼できる認証局(CA)からの有効な証明書の本格的な闇市場が立ち上げられました。 このような証明書は、ロシアのアンチチャットのような秘密のフォーラムで販売されています。

闇市場のセキュリティ証明書は実際の所有者から盗まれると広く信じられています。 そうではありません。 実際に実際のCAによって発行されます。

Recorded Future Insikt Groupのセキュリティ専門家は、アンダーグラウンド証明書市場を調査し、調査結果を記載したレポート(pdf)を発行しました。 彼らの意見では、高い信頼度で、現在、闇市場の証明書は注文中の特定の顧客向けに特別に作成されていると主張することができます。 彼らは実際の会社に登録されています。 おそらく、これらの企業は、そのような登録が彼らのために行われることを疑っていません。 場合によっては、犯罪陰謀の事実(たとえば、従業員への贈収賄)を想定することもできます。

これらは、真正なCAによって発行された実際の企業にとって非常に有効な法的証明書です。 レポート作成者によると、このような戦術はマルウェアの拡散に非常に効果的であることが証明されています。

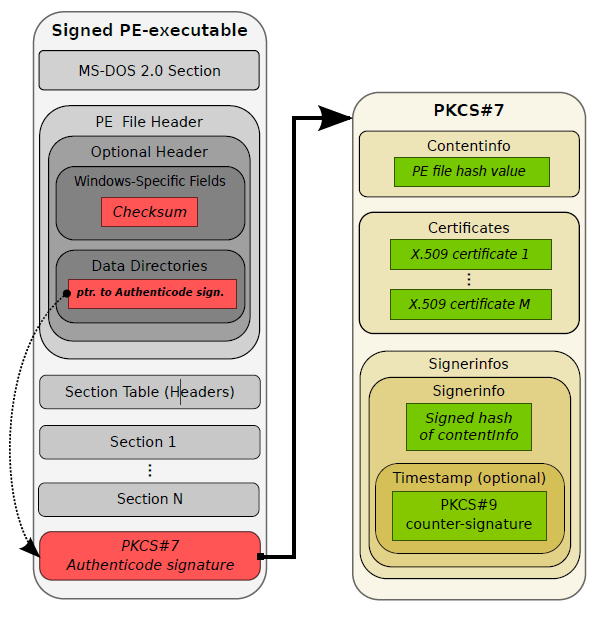

最初の「ブラック」証明書の1つは、ハッカーグループC @ Tの販売を開始しました。 2015年3月、ロシアの有名なフォーラムAntichatで、32ビットおよび64ビットの実行可能ファイルに署名するためのMicrosoft Authenticode証明書を提供しました。 また、Microsoft Office、Microsoft VBA、Netscape Object Signing、Marimba Channel Signing、Silverlight 4アプリケーションのコード署名も可能です。

PE署名済み実行可能ファイル形式

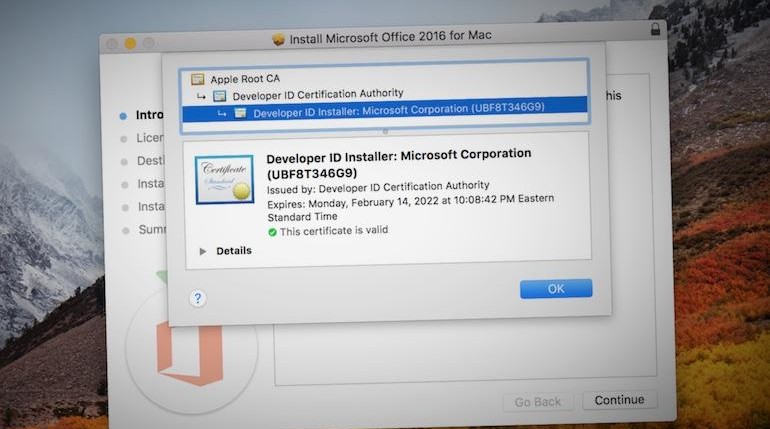

ハッカーグループは、広告でComodo、Thawte、およびSymantecが実際の企業に証明書を発行したことを示しました。 各証明書は一意であり、1人の顧客のみに販売することが約束されていました。 さらに、Appleコード署名証明書が提供されました。

「Appleの世界では、このテストを回避する方法はたくさんありますが、署名のないコードでプログラムを実行することはできません」 と 、MacのマルウェアエキスパートであるCybereasonのシニアセキュリティエキスパート、Amit Serper氏は述べています。 -プログラムに署名するには、開発者アカウントを設定し、Appleに99ドルを支払い、証明書が必要な理由を説明する必要があります。 Appleの目標はお金を稼ぎ、より多くのメンバーをデベロッパープラットフォームに引き付けることであるため、証明書の取得は非常に簡単です。 多くのMacマルウェアとアドウェアは、Appleが提供する正当な証明書で署名されています。

C @ Tによると、このような証明書でコードに署名すると、成功するmalvariインストールの割合が30〜50%増加します。 ハッカーはまた、過去6か月ですでに60を超える証明書を販売していると述べました。 コストが高いことを考えると、これは良い結果です。3年前、「ブラック」証明書のコストは1000ドル以上です。

2016年には、さらに2人の証明書売り手がフォーラムに登場し、2017年5月に3人目の証明書売り手が参加しました。 3つすべてがまだアクティブです。 1つ目はロシア語を話すクライアント(ローカルフォーラムで広告)で機能し、2つ目はPKIクラス3証明書を600ドルで専門としていますが、3つ目は最も幅広い範囲を提供しています。

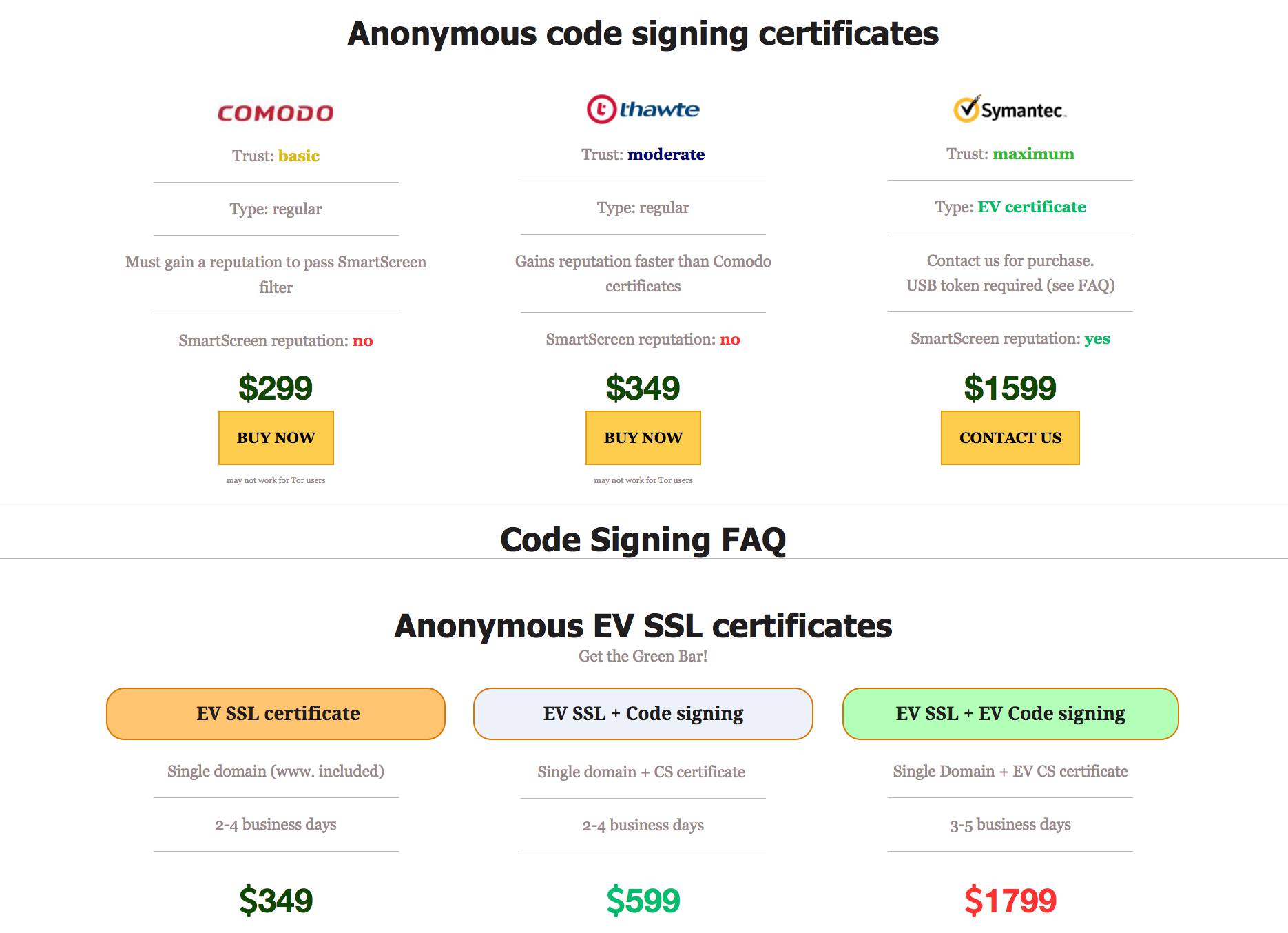

最も安価な-SmartScreenレピュテーション評価なしでComodoによって発行された標準コード署名証明書は、295ドルで販売されています。 最も高価なのは、SmartScreenの評価が1,599ドルのSymantecのEV証明書です。

別売のEV SSL証明書:ドメインあたり349ドルから。 コードとEV SSLに署名するための証明書を一緒に購入すると、1799ドルかかります。

これらの証明書はどれくらい効果的ですか?

Insikt Groupの専門家は、フォーラムで黒い証明書の販売者の1人にテストを実施するよう説得しました。 彼らは、ウイルス対策データベースにはない新しいRATトロイの木馬のソースを受け取りました。 ファイルは事前に暗号化され、Comodoからの新しい証明書で署名されました。

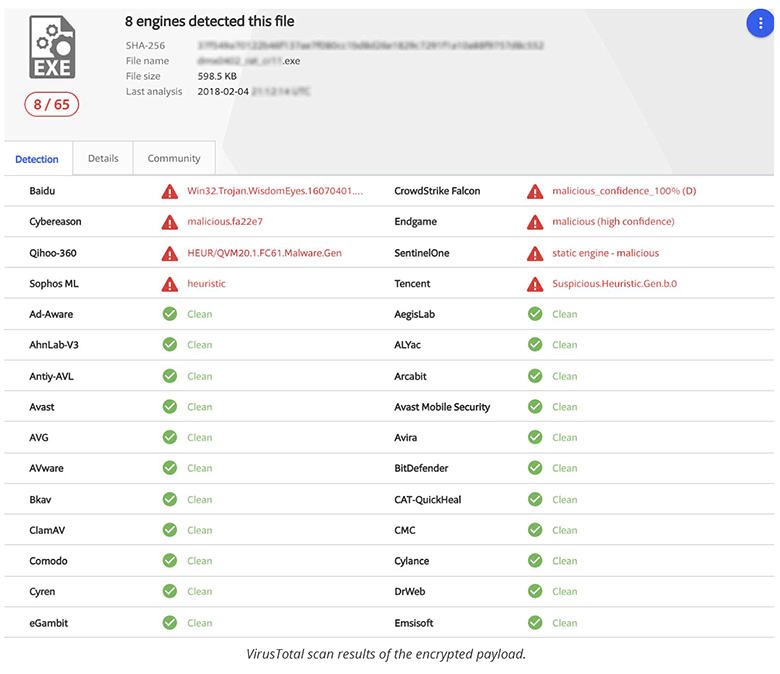

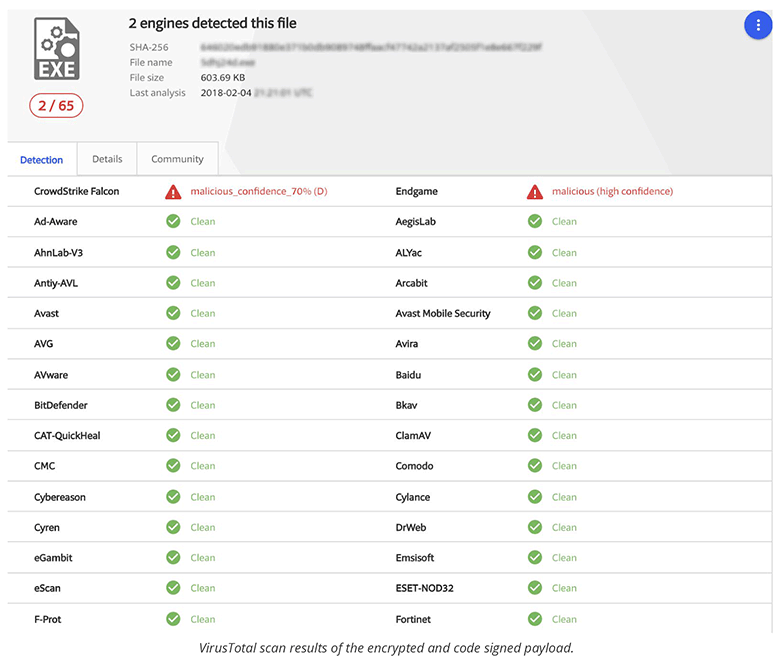

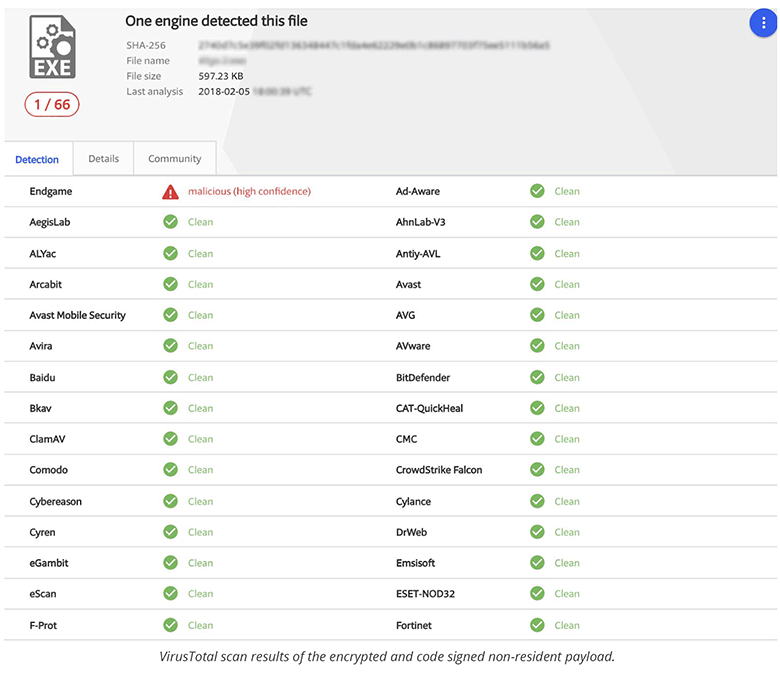

そのため、VirusTotalスキャナーのすべてのアンチウイルスエンジンのうち、8つは署名のない暗号化されたマルウェアを認識し、2つだけがComodo署名を認識しました。

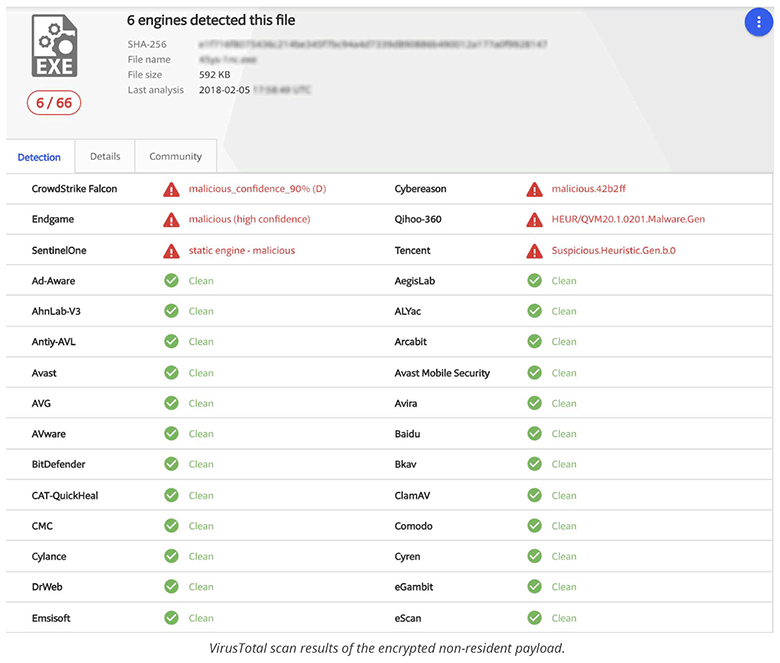

トロイの木馬の非常駐バージョンをチェックすると、さらに厄介な結果が得られました。 この場合、6つのアンチウイルスが署名のないファイルで脅威を認識し、署名のあるファイルで1つだけを認識しました。

専門家は、有効な証明書の使用と将来のSSL / TLSトラフィックの暗号化により、ディープパケットインスペクションの方法によるウイルス対策保護が妨げられる可能性があると警告しています。 一方、黒い証明書は依然として非常に高価であるため、すべてのハッカーが古い証明書を失効させた後に新しい証明書を購入できるわけではありません。 ほとんどの場合、このような証明書は、コードの署名とSSLの両方に使用され、Stuxnetの場合のように、主にさまざまな国からの特別なサービスの産業スパイおよびサイバー操作に使用されます。

GlobalSign Certification Authorityからのコードに署名するための標準および高度な証明書に関する情報は、ほとんどのプラットフォームと互換性があり、会社の公式Webサイトで見つけることができます。

「スポーツのためのサイバー防御の強化」というアクションを発表しました!

GlobalSignは、すべてのアスリートとサッカーファンの最も野心的なイベントのお祝いに参加します-2018年のサッカー世界選手権と1年間のSSL保護を提供!*

プロモーション条件:

* DV、OV、またはEVレベルの1年SSL証明書を購入すると、2年目はギフトとして受け取ります。

•プロモーションは、すべてのスポーツ関連のWebサイトに適用されます。

•プロモーションは新規注文に対してのみ有効であり、パートナーには適用されません。

•この特典を利用するには、WebサイトでプロモーションコードSL003HBFRを添え てリクエストを送信して ください 。

プロモーションは2018年7月15日まで続きます。

GlobalSign Russiaのマネージャーからキャンペーンに関する追加情報を電話で入手できます:+7(499)678 2210。

GlobalSignでより多くの保護を!