*プライバシー保護のため、すべての個人データは非表示です

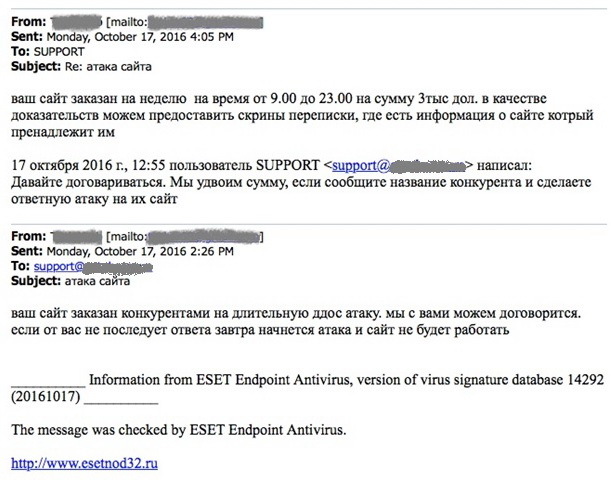

この壮大な物語は、サイト管理者に競合他社がDDos攻撃を命じたことを知らせる手紙から始まりました。

もちろん、政権は、ハッカーと交渉して見つけようとした-誰が攻撃を「命令」したのか? 手紙に対する応答がなかった、すなわち ハッカーが失敗したことに同意します。 この通信は、2016年10月17日の就業日の終わりに行われました。攻撃の最初の手紙は約16:00に届きました。

翌日、攻撃が始まりました。最初は、いわば、ウォームアップのためのUDPフラッドシナリオによる攻撃でした。 この攻撃が撃退された後、HTTPフラッドシナリオからの攻撃の2番目の波が続きました。 しかし、すべての攻撃はプロバイダー自体によって撃退されました。

ちょっとしたタッチ:ケーキの上のチェリー!

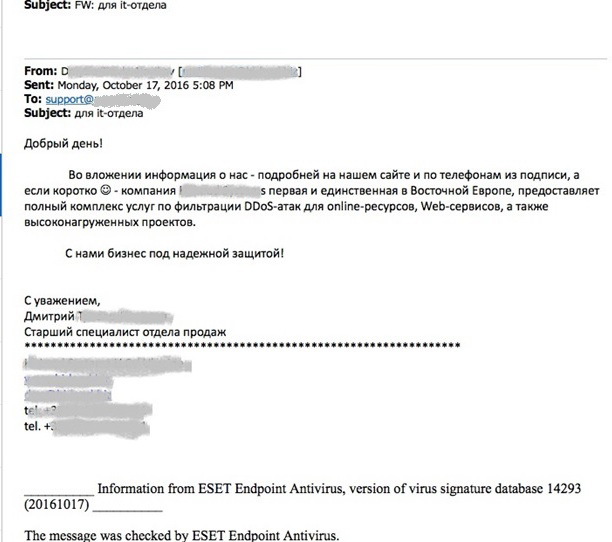

しかし、もう1つの興味深い点は、攻撃の前日である10月17日、差し迫った攻撃に関する最初の手紙(午後5時8分)の1時間後、「偶然」の手紙がDDoSからの保護を提案したことです:)

そしてなんとスローガン、スマイリーを追加するのを忘れていました!

sayingにもあるように、「偶然?」 「私はそうは思わない!」 DDos攻撃からソリューションを販売する「クラッカー」と「セキュリティスペシャリスト」の2つの役割を一度に組み合わせるのは容易ではないため、ハッカーと「セキュリティスペシャリスト」が同じ会社である可能性は低いです。 しかし、手紙を送った人は、ハッカー自身からの差し迫った攻撃を知っている可能性が高く、将来の攻撃の被害者の脆弱な立場にもお金を稼ぐことを決めました(これは確かではないため、「セキュリティ専門家」の連絡先はすべて隠されています)。 一方で、「ハッカー」は、命令された攻撃を実行せずにお金を稼ぐことを決めた可能性があります。

このクライアントのサイトの場合、攻撃の目的は、サイトへのアクセスの1週間(!)中断-サイトを検索インデックスからノックアウトすることでした。 攻撃前のサイトの以前のサイトをサイト管理者の検索エンジンに配置するのに最大1か月以上かかり、これはクライアントにとって災害に相当します。

このf話の教訓は、競合他社の攻撃にお金と時間を費やさない方が良いことですが、これらの資金をあなた自身のウェブサイト/サービスの開発/プロモーションに投資する方がはるかに有益です。

UPD:

1.「マルチウェイプロバイダー」に関するコメンテーターである共謀理論家を読むのは興味深いことです。

2.彼らが言うように、物語は続きました。 彼が言うように、2番目の手紙の著者は私に連絡しました。 そして彼は何か重要なことを言った。 一般的に、見て、自分が何であるかを評価します。 通信のスクリーンショット: