このグループは、以前にサイバー攻撃用に選択されたターゲットのみを侵害することに特化しています。つまり、サイバー攻撃はこれらの目標の偵察後に行われ、実行されます。 作成者のツールキットは、SEDRECO、XAGENTバックドア、およびXTUNNELネットワークエージェントの3つの主要コンポーネントで構成されています。

攻撃者は両方のバックドアを使用して被害者を危険にさらします。これにより、一方がアンチウイルス製品によって検出された場合でも、一方がアクティブのままになります。 したがって、これにより、被害者のシステムに対する制御が失われないという自信が得られます。

SEDRECOバックドアを使用すると、Sednitオペレーターは、ファイルの読み取り、書き込み、キーストロークの追跡、システムおよびネットワークリソース上のファイルの検索など、侵害されたシステムでさまざまな操作を実行できます。 ESETの専門家は、SEDRECOが管理C&Cサーバーによって転送される特別なプラグインを独自の目的で使用できることも発見しました。

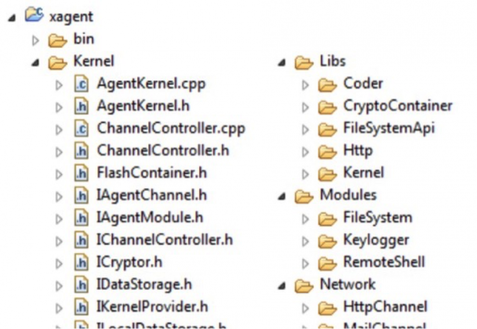

SEDRECOバックドアは、XAGENTと呼ばれるSednitグループの別のバックドアで確認したプログラムコードを使用します。 XAGENTは、HTTPプロトコルまたは電子メールメッセージを介して、感染したシステムから関心のある情報をオペレータが抽出するのに役立ちます。 また、USBSTEALERと呼ばれる別のコンポーネントと対話することもできます。USBSTEALERは、隔離されたエアギャップコンピューターからデータを盗むことに特化しています。 私たちのスペシャリストは、Linux上で実行されるXAGENTコンポーネントのソースコードを取得しました。

ご存知のように、XAGENTのさまざまな変更が2012年11月から現在までサイバーグループによって積極的に使用されています。 このバックドアの被害者には、米国民主党民主党全国委員会(DNC)の統治機関のコンピューターが含まれます。

私たちの専門家は、Windows、Linux、iOSなどのプラットフォーム用のXAGENTバックドアのバージョンを観察しましたが、Android用のこのマルウェアのバージョンがある可能性が高いです。

よく考え抜かれたマルウェア作成者XAGENTは、さまざまな機能を提供するいくつかのモジュールで構成されています。 この要素は、ESETマルウェアサンプルで調査された特性と同様に、攻撃者が各サイバー攻撃を特定のターゲットに適応させたことを示しています。 これにより、攻撃者はすべてのXAGENTコードをウイルス対策アナリストに開示するリスクを最小限に抑えることができます。

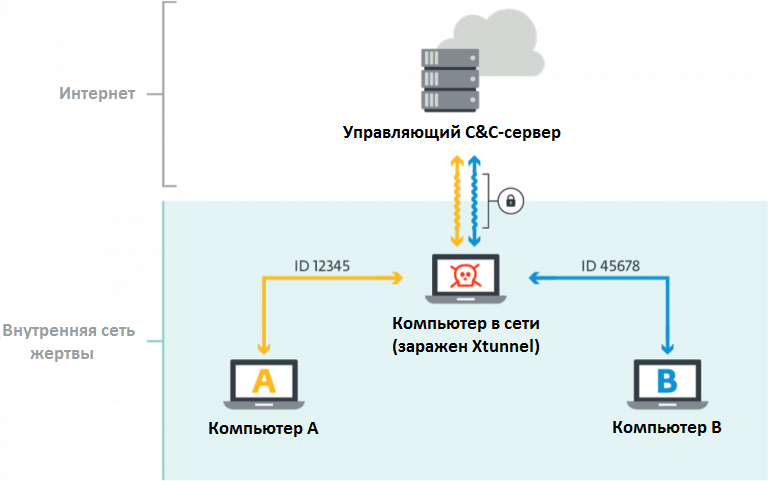

XTUNNELと呼ばれる上記の別のコンポーネントは、ネットワークプロキシツールです。これは、ネットワークトラフィックを被害者のネットワークからサーバーにリダイレクトするためにオペレーターによって使用されます。

XAGENTの最初の既知のインスタンスは2013年5月にさかのぼり、その後のコピーは2016年5月にDNC民主党委員会のサーバーで、2015年6月にドイツ議会で発見され、著者は悪意のあるコードの開発を続けています。 当社の専門家は、XTUNNEL、SEDRECO、およびXAGENTの開発に多大なリソースが投資されていることを確認しています。

Sednitは、XagentとSedrecoを使用して、サイバースパイ活動を実行しています。 これらの悪意のあるプログラムはどちらも、近年集中的に開発されています。 Xtunnelの開発でも同様の取り組みが行われています。 これらの3つの悪意のあるツールは、Sednitを理解するための鍵です。

ただし、グループがサイバー攻撃でこれらのツールのみを使用していると想像するのは完全に正しいとは限りません。 たとえば、侵害されたコンピューターでパスワード収集ツールを使用することもできます。その一部は、特定の攻撃のために作成者によって作成されます。 デスクトップのスクリーンショットをキャプチャするツールについても同じことが言えます。

私たちの研究の2番目の部分の完全バージョンはここで読むことができます 。