コメントが非常に正確に指摘しているので、パスワードを知らずにパスワードで保護されたアーカイブの内容を取得することは不可能です。したがって、検証も不可能です。 しかし、これはウイルス検出が不可能であることを意味しますか? なぜこれが可能か、なぜそのような方法に生命権があるのかを私が理解したように思えます。

この記事に記載されている状況の正確性を検証し、これがどのように可能かを把握したいという願望から、小さな実験を行うことになりました。

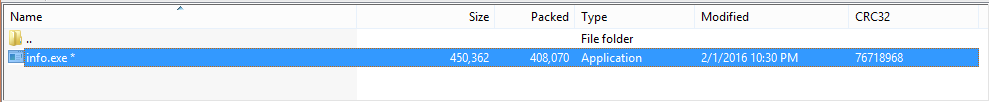

チェックされたinfo.exeファイルは、VirusTotalを使用したハッシュによって検出され、WinRarアーカイバーによって3つのアーカイブ(zip、rar、rarバージョン5)にパックされました。

すべてのアーカイブに複雑なパスワードが設定されており、アンチウイルスによる選択や標準パスワードの使用を防止しています。 驚いたことに、フォーティネットのアンチウイルスはzipおよびrarアーカイブでは機能しましたが、 rar5では機能しませんでした !

記事へのコメントには、「誤検知、誤検知」であるというバージョンがありました。 ただし、この誤検知はパッケージ化されていないウイルスと同じ検出結果を生成するため、このバージョンは信じられません。 さらに、異なるパスワードを使用する場合、作成されるアーカイブは大きく異なるはずです。 ここで、他のメカニズムが機能するはずですが、どれですか?

ウイルス対策の動作に影響を与えるものを理解しようとして、ファイル内の1バイトを変更し、パスワードで再びアーカイブにパックしました。 チェックした後、別の驚きが待っていました-アーカイブ内のウイルス検出は消えましたが(0/53) 、このウイルス対策および解凍されたファイルによる検出は消えましたが、他のウイルス対策のほとんどはそれを見続けました(35/52) !

そして、素晴らしいアイデアが思い浮かびました:

- アーカイブで使用可能なファイルプロパティを確認します。CRC32チェックサムが表示されます。

- たとえば、fsutil file createnew info.exeコマンド450362を使用して、同じサイズの空のファイルを作成します

- CRC32を元のファイルの値に調整する(たとえば、py.exe forcecrc32.py info.exe 0 76718968)か、最初の4バイトの値を67 EE C6 57に設定するだけです。

- パスワードでアーカイブにパックし、CRC32をチェックします-一致します

- VirusTotalで受信したアーカイブを確認します

ビンゴ! フォーティネットは現在、アーカイブにウイルスが含まれていると考えています(1/52) 。

念のため、結果のexeファイルを確認します-そして、奇妙な結果が表示されます-フォーティネットは、ファイル内でウイルスを検出し続けています。 彼はCRC32で排他的にそれを検出するように見えます!

はい、奇跡は起こらず、パスワードで保護されたアーカイブでの本当のウイルス検出は不可能のようです。

一方、フォーティネットはネットワークセキュリティのためにソフトウェアおよびハードウェアシステムに取り組んでおり、目標は悪意のある添付ファイル付きの手紙を見逃さないことであるため、このアプローチには生命権があります。

悪意のあるファイルのCRC32がわかっていれば、パスワードでそのようなファイルがアーカイブ内で見つかった場合にユーザーに警告するのは適切ではありません。