クレジットカードと携帯電話のPINコードを選択または変更すると、すべてが正しく行われました。カードと電話に別のコードを選択しながら、生まれた年を使用する誘惑を回避できました。 ただし、サイバー犯罪者が販売時点でクレジットカードを傍受した場合、これらの予防措置は役に立たない可能性があります。

デビットカードまたはクレジットカードを使用した支払いの標準的な確認プロセスでは、チップとPINコードが統合されたカードが必要です。 しかし、パリのエコールノルマルシュペリウール(ENS)の研究者グループは最近、ハッカーのグループがどのように回避策を見つけたかを説明したレポートを公開しました。 このシステムは、ハッキングされたカードから60万ユーロを盗みました。 幸いなことに、良いニュースは彼らがすぐに逮捕されたことです。

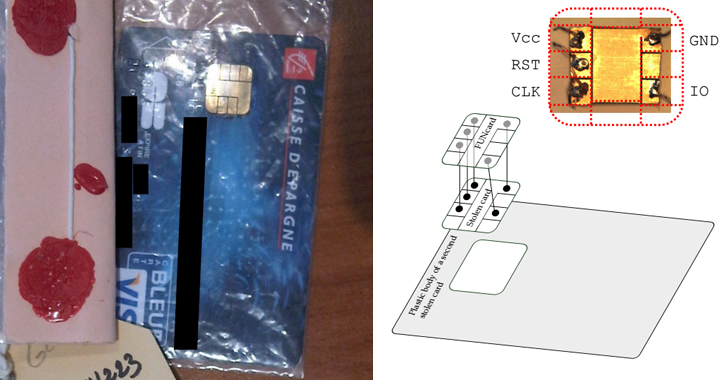

ハッカーのグループは40枚のクレジットカードを盗みました。これらのカードのPINコードを知らなければ、犯罪者の手には無用だったはずです。 しかし、犯罪者は「縫いにくい」ことが判明し、カードの内側に2つ目のチップを追加することでカードを変更しました。

カードが支払い端末(POS端末)に置かれたとき、彼らはEMVの脆弱性を使用して中間者攻撃を実行し、カードとシステム間の通信を傍受することができました。

この時点で、2番目のチップがゲームに入り、 ハッカーがPINコードを使用してトランザクションを完了することができました 。 この方法は非常に単純であるため、7000回以上使用されました。

研究者によると、これらの脆弱性は修正され、詐欺師は逮捕されたという事実にもかかわらず、このケースは、財布の盗難や銀行カードの紛失の場合に銀行に連絡することの重要性を示しています。

さらに、犯罪者がカードを手に持っている場合にカードを「きれいにする」ために使用できるのは、カードの変更だけではありません。 ケンブリッジ大学のセキュリティエンジニアリングの教授であるロスアンダーソンは、ハッカーがクレジットカードを制御する方法を長年にわたって調査しており、最近、サイバー犯罪者に開かれた機会を指摘することで彼の研究をまとめました。

サイバー犯罪者が使用できる方法の一部には、カード情報をPOS端末から第三者にコピーする、チップ情報とカードPINを別のカードの磁気ストリップに転送する、またはPOS端末を操作してカードを傍受することさえ含まれますトランザクション中および携帯電話への情報送信中。

では、ユーザーは今、何ができるのでしょうか、彼らはこれらの脆弱性について何を知っていますか? 実際、彼らができることはあまりありません。 これらの詐欺のほとんどは、標準的なPOS端末の欠点を利用しています。 これは、銀行カードのメーカーと銀行自身が、取引が可能な限り安全であることを保証する必要があることを意味します。

推奨事項のうち、次の点に注意することができます:信頼できる小売店でのみ支払いに銀行カードを使用し、すべての貯金を同じ口座に保管せず、定期的に口座のステータスをチェックして、疑わしい取引がないことを確認します。

クレジットカードの脆弱性を知ることは、指紋スキャナー付きカードなど、他の選択肢を選択するのにも役立ちます。 この保護方法により、サイバー犯罪者から身を守ることができます。

過去1年間、MasterCardはノルウェーのスタートアップZwipeと共同で作成した指紋スキャナー付きの最初のカードを発表しました。 また、大手クレジットカードメーカーがオンライン注文の顔認識技術を試すと主張しているのを目撃しました。

このような技術の開発は、今後数年間で従来のパスワードの拒否に貢献する可能性があり、チップの脆弱性とカードのPINコードの問題の解決策になる可能性があります。 同時に、今すべき最善のことは、銀行カードを使用する際に直面するリスクを認識することです。