少し前に、あるウクライナのオンライン支払いサービスであるPlategka.comが機能を開始しました。一意のアドレスとQRコードを使用してリンクを作成し、カードへの送金を受け取ります。

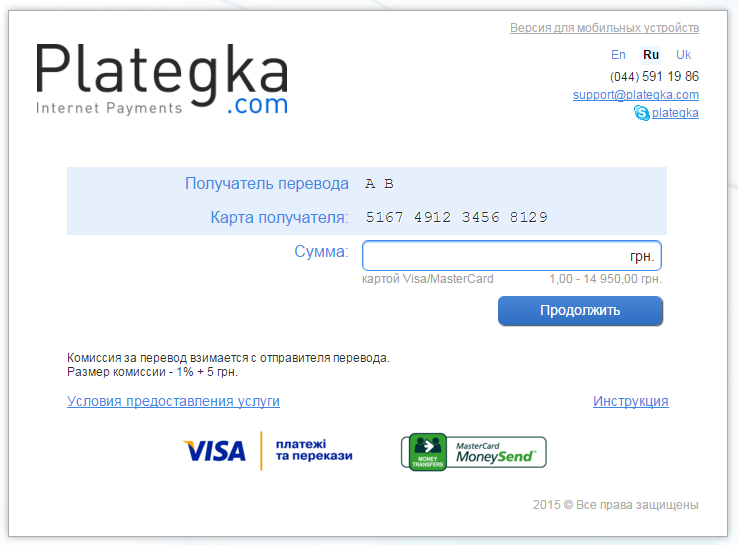

新しいサービスがどのように機能するかを確認するとすぐに、Portmoneが行ったのと同じエラーが見られました。リンクには完全なカード番号が表示されます。 リンクを通過すると、マップ番号を収集できます。 「 当初、カード番号を非表示にすることを考えましたが、この問題には賛否両論があります。そのため、最初の段階で、支払人が入力データの正確性を確認できるようにするため、彼らはそれを残すことに決めました 」とユーザーに書きます 。

しかし、完全なカード番号を持っているという事実は、支払人の便宜のために受取人の姓と名前が示されているという事実によってさらに悪化します。

合計:カード番号の完全な番号と名前を収集できます ( ラテンアルファベットの最初の文字を示しただけです)。

私はすぐに会社にこの間違いについて通知し、彼らは完全なカード番号の表示を十分迅速に修正し、200グリブニア($ 8.5)の金額に感謝さえしました。 さて...

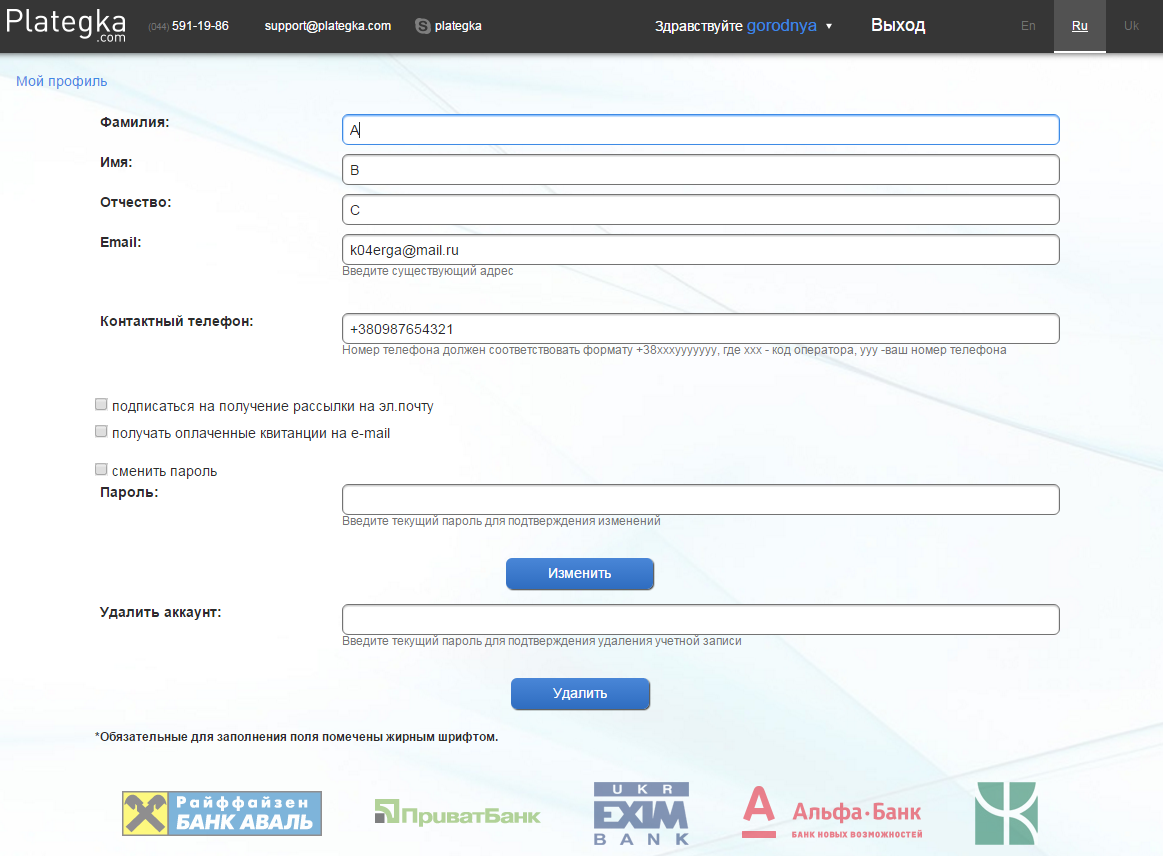

数日後、空き時間を見つけて、私は再びサイトに行きました。 また、登録時に最初に「姓」と「名」のフィールドに正確なデータを表示しなかったため、今回はこれらのフィールドに2つの単語を表示できるかどうかを確認することにしました。

(電話番号は私のものではありません)

なんとか2つの単語を示しました。

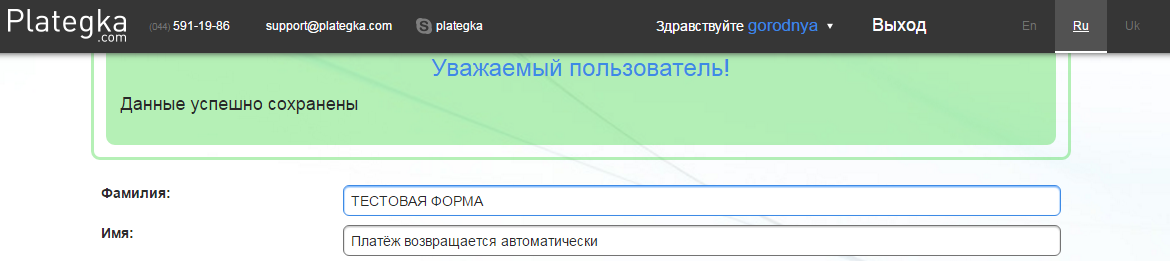

指定することなどが可能でした。

次のことが判明しました。

しかし、改行を追加するとどうなりますか

-これは支払いサービスであり、そのようなコードは実行しないでください。

ただし、開発者はこれを考慮することも忘れていました。システムは改行とフォントの色の変更の両方を受け入れ、「正しく」表示しました。

このフォームを使用すると、詐欺師は疑いを持たないユーザーから長い間お金を集めることができます。 特に心理的に正しいテキストを尋ねる場合。 ところで、このサービスはリンクアドレスを「予約」することを可能にします。 当然、次の形式のリンクを試行して作成しました。

www.plategka.com/gateway/pay2me

www.plategka.com/gateway/pay2me

admin /

www.plategka.com/gateway/pay2me

www.plategka.com/gateway/pay2me

login /

www.plategka.com/gateway/pay2me

www.plategka.com/gateway/pay2me

test /

その他。

ネタバレ

「リンク所有者のアカウントはロックされています」という説明のリンクは無効になりましたが、これは「支払い」のアクションによるものではありませんが、チェック中に1つのアカウントを削除して別のアカウントを作成したため、システムは新しいユーザーがフリーワードでリンクを作成することを許可しません。 つまり 古いリンクは削除/変更できません。新しいリンクも作成できません。

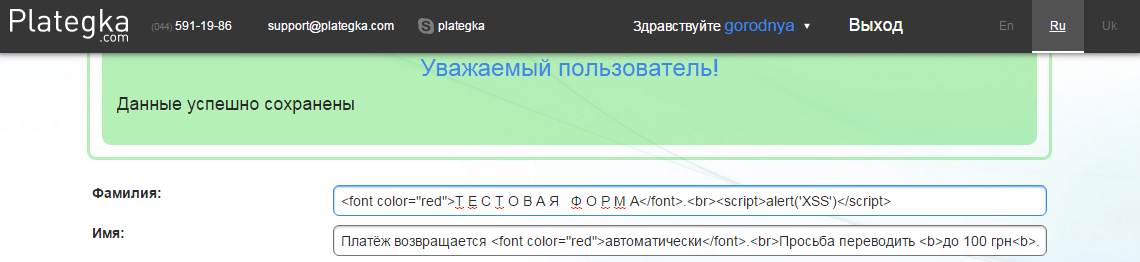

まあ、私は助けることができませんでしたが、任意のフィールドに挿入しようとしました。

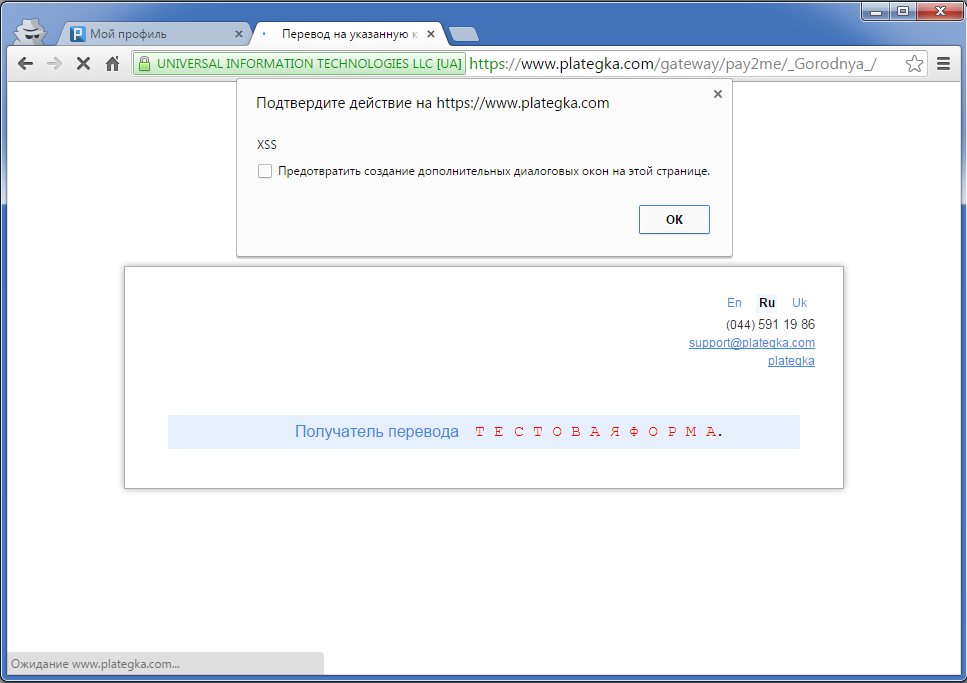

そして、残念なことに、サービスと私の幸福、コードが実行されました:

うーん、HTMLコードに限らず、XSSに限定されませんでした。

これらのエラーは以前のエラーよりも深刻であることを示すメッセージを会社に送信しました。 私は感謝され、報酬を受け取りました。 報酬、注意、の量で...再び200(!)グリブナ!

すべての企業が見つかった脆弱性の支払いを許可しているわけではないことを理解していますが、

XSSで8ドル半 ?