明らかに、それらの機能のすべてのエキスパートシステムは互いにあまり違いはありません。 それぞれに特定の「競争上の優位性」があります。 たとえば、EnCaseはRAIDアレイを備えた他のどのシステムよりも良好に機能し、パラベン司令官は最大数の電子メールプログラムを「理解」し、Forensic Toolkitを使用すると、高度な資格を持つスペシャリストが形式が不十分なデリケートな操作を手動モードで実行できます。 したがって、各ユーザーは自分のニーズに最適なシステムを購入できます。

試験作成用の純粋なハードウェアは、キリル文字で動作するように設計されていないため、ロシア市場ではあまり需要がありません。 しかし、よく使用されるハードウェアコピーディスクとハードドライブの書き込みロック。 現時点では、Tableauはハードウェアレコーディングブロッカー市場の絶対的なリーダーです(Tableau製品はロシアのGuidance Softwareを通じて厳密に販売されています)。 この会社は、TD2uのような高級モデル(開梱直後と使用中にこの専門家の夢が叶う-フラッシュドライブを同様のドライブとハードドライブに同時にコピーする)からT35ファミリーのような消費財まで、あらゆる好みのロッカーを製造しています。

一般に、このようなハードウェアブロッカーは、USB 3.0、FireWireまたはeSATAポートを介してエキスパートコンピューターに接続し、ハードドライブ(IDE、eSATA、SATAおよびラップトップ)、フラッシュドライブ、およびメモリカードからデータを確実にコピーできます。

手続き要件への準拠を確保するために、コンピューター技術検査は5段階で実施する必要があります。

•電源がオフのコンピューターの検査。 この段階で、1つまたは複数のシールの完全性がチェックされ、これらのシールが撮影され、その後コンピューターケースが開かれ、コンピューターの内部デバイスが検査され、写真が撮影されます。 この段階で、調査中のコンピューターにハードウェアの「ブックマーク」が存在することも確認されます。これは、コンピューターの電源を不正にオンにした場合にハードディスクの情報を破壊するように設計されています。

•テスト対象のコンピューターに信頼されたオペレーティングシステムをダウンロードするか、ハードディスクを解体し、書き込みロックを介してエキスパートコンピューターに接続します。 コンピューターの専門家で学習したハードディスクのイメージを作成します。

•調査中のコンピューターにBIOSサブシステムをロードする。 この段階では、調査中のコンピューターのハードウェア構成と設定されたシステム時間が監視されます。

•適切なツールを使用したディスクイメージの調査。

•結果の解釈と結論の準備。

調査対象のハードディスクを専門家のコンピューターに接続すると、このハードディスクのイメージが専門家のコンピューター上に作成されます。 この操作は、適切なツールを使用することも望ましいです。 Symantec Ghostなどのシステム全体のソフトウェアを使用する場合、専門家は検査の作成中にディスクイメージの不変性を証明するという問題に直面します。 これを行うには、不正アクセスに対する高価な保護手段を使用する必要があり、システムのパフォーマンスと使いやすさが大幅に低下します。 専用のソフトウェアがディスクイメージを自動的に部分に分割し、それぞれにデジタル署名を付けます。 その後、検査中に1つ以上のフラグメントのデジタル署名が正しくない場合、これらのフラグメントは調査中の素材から単に除外されるか、ソースディスクからイメージが再作成されます。

ディスクイメージを作成するためのツールとして、たとえばParaben Forensic Replicatorプログラムを使用できます。 まず、調査中のハードドライブが書き込みロックを介してエキスパートコンピューターに接続され、次にプログラムが起動され、メニューで対応する項目が選択されます。

次に、エキスパートがイメージを取得する物理ディスクを選択します。

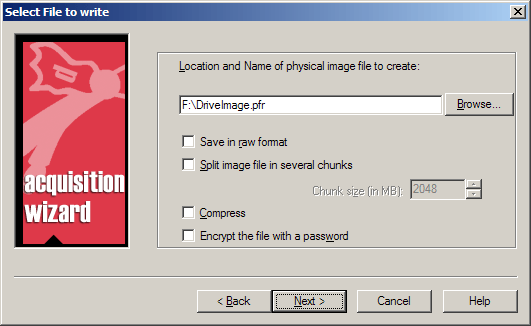

画像ファイルの場所を選択してオプションを保存するだけです。

レポートのサービスヘッダーを入力すると、画像自体が作成されます。 プログラムの終わりに、画像は研究の準備ができています: