Wikipediaによると、 ownCloudは、クラウドでのドキュメントのデータ同期、ファイル共有、リモートストレージ用の無料のオープンWebアプリケーションです。 そして、私には、あなた自身のホームクラウドを整理するためのかなり興味深い解決策のようです。

ただし、 FreeNASシステムにプラグインとしてインストールされ、すぐに使用できるownCloudには、自宅で使用する場合でも取り除くことができるいくつかの欠点があります。

- まず、 SQLiteと一緒にインストールされます。これは、少数のファイルとユーザーがいる場合にのみ適しており、クライアントを使用して同期する予定がある場合には絶対に適していません。 私のリポジトリはすでに5Tbにまで広がっていたので、この方法でインストールされた私のownCloudは、ファイルの一部を見ることを単に拒否しました。 そして、同期がなければ、クラウドでの利益は大きくありません。 データベースをMariaDBに置き換えます 。

- 第二に、httpsでの作業はありませんが、誰かが私のファイルを傍受できるという考えは好きではありません。 httpsをオンにします。

- 第三に、ブルートフォース法を使用した簡単なパスワード推測に対する保護はまったくありません。 fail2banでブルートフォースから守ります。

- 第4に、ハッキングのためにログを頻繁に調べるのは面倒ですが、そのような試みについてすぐに知りたいです。 pushover.netサービスを使用して、パスワードの試行に関するプッシュ通知を設定します。

すぐに予約したいです。 私はITスペシャリストではなく、ロシアのシステムインテグレーターのプロジェクトマネージャーです。この「指示」は、Esxiで実行されている私のホームシステムであるFreeNASでこれらの4つのポイントすべてを構成する試みで生まれました。 命令は初心者のために初心者によって書かれたので、どこかにコマンドや設定に明らかな間違いやエラーがある場合は、コメントでそれらを示してください。

私は、コンソールからすべての設定を、ハンドルを使用して、できるだけ「大人」のITスペシャリストが行う方法にできるだけ近づけて行います。

1 ownCloud用のJailの準備

1.1刑務所を作成する

この手順については説明しません。 FreeNASをインストールできて、それがあなたのために働くならば、あなたはこのステップで問題を起こさないはずです。 最初の刑務所の作成にはかなり時間がかかる場合があります。

1.2この刑務所へのSSHアクセスを開く

Webターミナルではなく、本格的なターミナルプログラムを使用して、さらに設定を行うのが最も便利です。 たとえば、 puttyです。 これを行うには、 JailへのSSHアクセスを開き、新しいユーザーを作成します。このユーザーから引き続き構成を行います。

FreeNASウェブインターフェースで作成した刑務所を選択し、下のシェルボタンをクリックします。

Jail Webコンソールで、次のように入力します。

# sysrc sshd_enable="YES"

sshが動作するようにデーモンを実行します。

# service sshd start

次に、ユーザーを作成し、そのユーザーに代わってシステムを構成します。 ユーザーにはスーパーユーザー特権が与えられます 。そのため、彼をwheelグループに含めます。

# adduser

ユーザー設定を追加

Usrname:ターミナルですべての操作を実行する新しいユーザー。 たとえば、 superstepaを入力します。

氏名:このユーザーの氏名。 たとえば、 Dyadya Stepa Policemanと入力します。

Uid(デフォルトでは空のまま):空のままにするように求められたら、それを行います。 Enterキーを押してください 。

ログイングループ[superstepa]:ローカル管理者(スーパーユーザー)のすべての権限をユーザーに与えて、 ホイールグループに含めるようにします。

ログイングループはホイールです。 superstepaを他のグループに招待しますか? []: Enterを押します。

ログインクラス[デフォルト]: Enterを押します。

シェル(sh csh tcsh git-shell nologin)[sh]:デフォルトではshのままにします。 Enterを押すだけです。

ホームディレクトリ[/ home / superstepa]:もう一度入力します。

ホームディレクトリのアクセス許可(デフォルトでは空のまま):もう一度入力します。

パスワードベースの認証を使用しますか? [はい]:パスワードでこのユーザーを認証しますか? もちろんそうです! Enterを押します。

空のパスワードを使用しますか? (はい/いいえ)[いいえ]:セキュリティのためであり、スーパーユーザー特権を持つ新しいユーザーが空のパスワードを持つことは望ましくありません。 そのため、もう一度Enterを押します。

ランダムなパスワードを使用しますか? (はい/いいえ)[いいえ]:私たちが発明したパスワードが最も信頼できると確信しています。 そしてそれを使いたいです。 したがって、 Enterを押します。

パスワードを入力してください:はい、ここにあります。 パスワードを入力してください。

パスワードをもう一度入力してください:もう一度入力してください 。

作成後にアカウントをロックアウトしますか? [no]:いいえ、このアカウントをブロックする必要はありません。 を入力してください 。

わかった (yes / no):すべてが正しいかどうかを確認し、正しい場合はyesにします 。

別のユーザーを追加しますか? (はい/いいえ):他のユーザーは必要ありません。 いや

2 ownCloudのインストールと開始

端末プログラムを使用して、刑務所に参加します。

作成したユーザーの名前とパスワードを入力します。

コマンドプロンプトで$ write suと入力します。 これで、コマンドプロンプトはroot @ ownCloudのようなものに変わります:/ usr / home / superstepa# 、すべてのコマンドはスーパーユーザーの代わりに実行されます。

簡略化するために、コマンドラインプロンプトを記号#で示し、入力する必要のないコメントは//で始めます。

2.1必要なパッケージをインストールする

まず、現在のパッケージを更新します。

# pkg upgrade

次に、ownCloudが機能するために必要なパッケージをインストールします(すべての質問にyesと答えます )。

# pkg install mariadb100-server php56-extensions php56-bz2 php56-curl php56-exif php56-fileinfo php56-gd php56-mbstring php56-mcrypt php56-pdo_mysql php56-openssl php56-zip php56-zlib pecl-APCu pecl-intl

httpsでの作業を有効にするために、必要なパッケージを収集してから、ポートからnginx Webサーバーをインストールします。

# portsnap fetch extract // , # cd /usr/ports/www/nginx && make config // web- nginx

アセンブリプロセス中に、次のパッケージが選択されていることを確認します。

IPV6

HTTP

HTTP_CACHE

HTTP_DAV

HTTP_FLV

HTTP_GZIP_STATIC

HTTP_PERL

HTTP_REWRITE

HTTP_SSL

HTTP_STATUS

WWW

# make install

2.2自己署名鍵と証明書を作成する

# cd /usr/local/etc/nginx/

server.keyルートキー(des3暗号化アルゴリズム 、1024ビット長)を作成します。

# openssl genrsa -des3 -out server.key 1024

これを行うために、システムはパスフレーズを2回入力するよう要求します。 発明し、紹介します。

ルート証明書を作成します。

# openssl req -new -key server.key -out server.csr

質問に自由に答えることができます。 主なもの:

-最初の要求で、 server.keyのパスフレーズを入力し、以前に作成したルートキーの正しいパスワードを入力します。

-すべての質問に必ず答えてください。そうしないと、ownCloudクライアントが将来ファイルの同期を拒否する可能性があります。

-入力したデータを覚えておくと、将来、証明書が自分のものであることを簡単に覚えられるようになります。

-質問Aチャレンジパスワード[]:に入力したパスワードを覚えておいてください。

上記のコマンドに-days 10000引数を追加することにより、証明書の有効期間を、たとえば10,000日に変更できます。

# cp server.key server.key.org // # openssl rsa -in server.key.org -out server.key // # openssl x509 -req -days 3650 -in server.csr -signkey server.key -out server.crt //

2.3 Webサーバー、PHP、およびデータベースの自動実行を有効にする

# sysrc nginx_enable="YES" php_fpm_enable="YES" mysql_enable="YES"

2.4設定を簡単に編集するためのエディターをインストールする

それでも、私たちはまだ「小さく」、プリインストールされたviエディターを使用することはまだ難しいので、単純なnanoエディターを配置します(発生するすべての質問にyesと答えます )。

# pkg install nano

注意:

エディターをインストールした後、 nanoコマンドで実行してみてください。 私には明らかでないいくつかのケースでは、何かがおかしくなり、開始する代わりに、次のエラーが表示されます。

これを修正するために、2つのコマンドのみを実行します。

共有オブジェクト「libiconv.so.2」が見つからない、「libgmoudle-2.0.so.0」が必要

これを修正するために、2つのコマンドのみを実行します。

# pkg delete -f gettext # pkg upgrade

2.5 nginx Webサーバーの設定を修正する

実際の管理者として、調整する前に構成のコピーを常に作成するため、問題が発生した場合はいつでもロールバックできます。

# cp /usr/local/etc/nginx/nginx.conf /usr/local/etc/nginx/nginx.old

構成ファイルを編集します。

# nano /usr/local/etc/nginx/nginx.conf

構成の内容全体を次のものに置き換えます。

worker_processes 2; events { worker_connections 1024; } http { include mime.types; default_type application/octet-stream; log_format main '$remote_addr - $remote_user [$time_local] "$request" ' access_log logs/access.log main; sendfile off; keepalive_timeout 65; gzip off; ssl_certificate /usr/local/etc/nginx/server.crt; // https ssl_certificate_key /usr/local/etc/nginx/server.key; // https server { listen 443 ssl; // https root /usr/local/www; location = /robots.txt { allow all; access_log off; log_not_found off; } location = /favicon.ico { access_log off; log_not_found off; } location ^~ /owncloud { index index.php; try_files $uri $uri/ /owncloud/index.php$is_args$args; client_max_body_size 512M; // location ~ ^/owncloud/(?:\.|data|config|db_structure\.xml|README) { deny all; } location ~ \.php(?:$|/) { fastcgi_split_path_info ^(.+\.php)(/.*)$; fastcgi_pass unix:/var/run/php-fpm.sock; fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name; fastcgi_param PATH_INFO $fastcgi_path_info; include fastcgi_params; fastcgi_param MOD_X_ACCEL_REDIRECT_ENABLED on; } location ~* \.(?:jpg|gif|ico|png|css|js|svg)$ { expires 30d; add_header Cache-Control public; } } } }

Ctrl + Xを押してエディターを終了します。 終了時に変更を保存することを忘れないでください。

2.6 php設定を修正する

# cp /usr/local/etc/php.ini-production /usr/local/etc/php.ini # nano /usr/local/etc/php.ini

ファイル内で次の行を見つけ(検索するにはCtrl + Wを使用)、指定された値をそれらに与えます。

always_populate_raw_post_data = -1 // ; date.timezone = Europe/Moscow // cgi.fix_pathinfo=0 upload_max_filesize = 512M // post_max_size = 512M //

2.7正しいphp-fpm.conf:

# cp /usr/local/etc/php-fpm.conf /usr/local/etc/php-fpm.old # nano /usr/local/etc/php-fpm.conf

ファイル内で次の行を見つけ(検索するにはCtrl + Wを使用)、指定された値をそれらに与えます。

listen = /var/run/php-fpm.sock listen.owner = www // ; listen.group = www env[PATH] = /usr/local/bin:/usr/bin:/bin

2.8正しい/var/db/mysql/my.cnf:

# cp /var/db/mysql/my.cnf /var/db/mysql/my.old # nano /var/db/mysql/my.cnf

ファイルは空になるため、次の行を追加します。

[server] skip-networking skip-name-resolve innodb_flush_method = O_DIRECT skip-innodb_doublewrite innodb_flush_log_at_trx_commit = 2 innodb_file_per_table expire_logs_days = 1

2.9 nginx、PHP、MariaDB Webサーバーを起動し、データベースを構成します。

# service nginx start && service php-fpm start && service mysql-server start

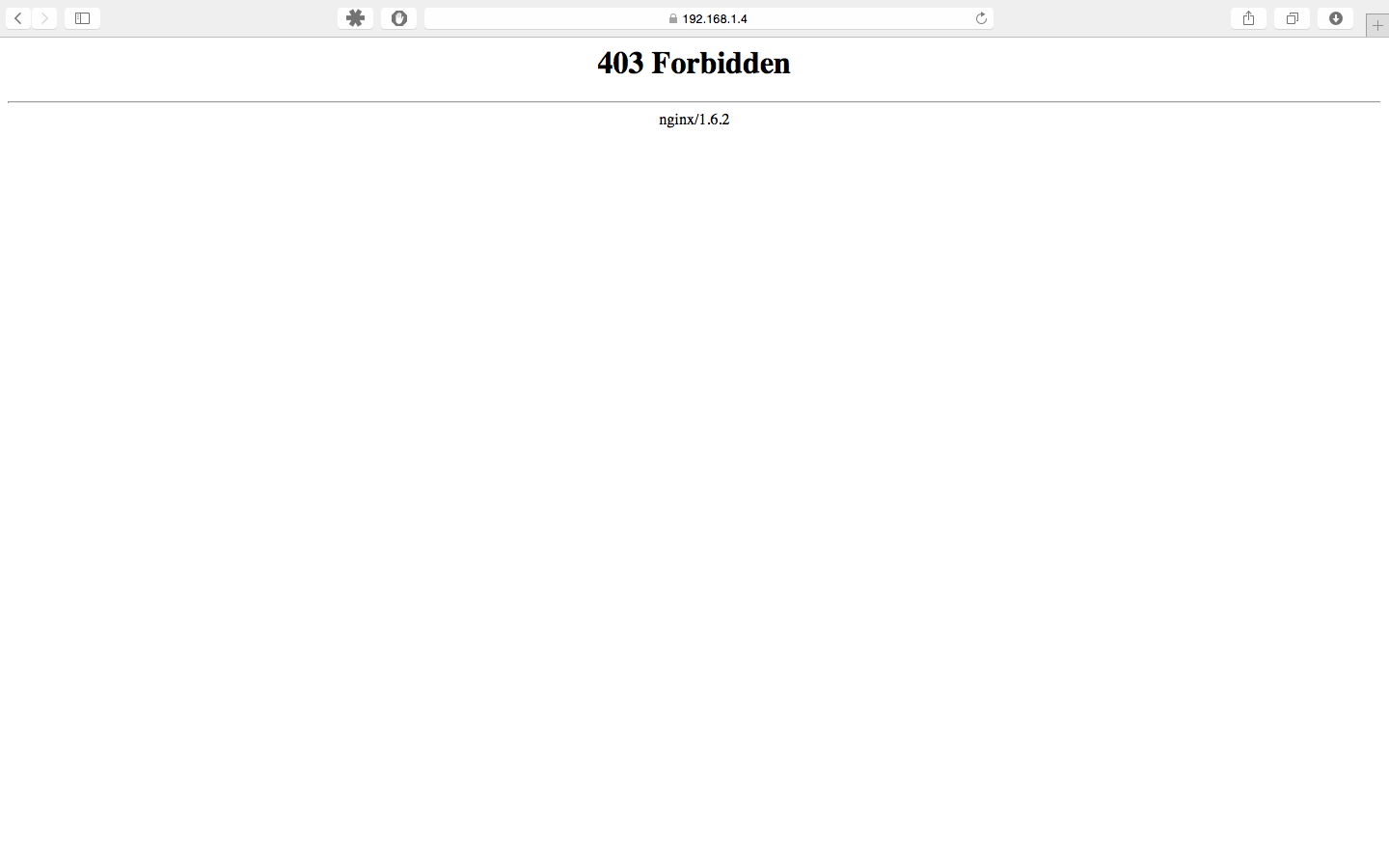

すべてが正しく行われた場合、すべてがエラーなしで開始され、 https:// <YOUR_JAIL_IP>でブラウザーにアクセスできます 。

証明書は自己署名されていることを思い出しますが、それを受け入れると、 403 Forbiddenという碑文のあるページに移動します。

MariaDBデータベースをセットアップします。

# mysql_secure_installation

MariaDB設定:

ルートの現在のパスワードを入力(なしの場合は入力):デフォルトではパスワードはありません。Enterを押します。

ルートパスワードを設定しますか? [Y / n] : Yを入力します。

新しいパスワード:新しいルートパスワードを入力します。

新しいパスワードを再入力:以前に入力したパスワードを繰り返します。

他のすべての質問については、 Yと答えるか、単にEnterを押してください

ルートパスワードを設定しますか? [Y / n] : Yを入力します。

新しいパスワード:新しいルートパスワードを入力します。

新しいパスワードを再入力:以前に入力したパスワードを繰り返します。

他のすべての質問については、 Yと答えるか、単にEnterを押してください

値を入力して、 ownCloudデータベースをセットアップします。owncloudはデータベースの名前、 ownclouduserdbはデータベースを操作するためのユーザー名、passwordownclouddbはこのユーザーのパスワードです。

# mysql -u root -p CREATE DATABASE owncloud; GRANT ALL PRIVILEGES ON owncloud.* TO 'ownclouduserdb' IDENTIFIED BY 'passwordownclouddb'; FLUSH PRIVILEGES; quit;

2.10最新バージョンのOwnCloudをダウンロードしてインストールします

リンクをクリックして、 ownCloudの現在の現在のバージョンを確認します。 執筆時点では、これはバージョン8.0.2でした。

アーカイブをダウンロードします。8.0.2の代わりに現在の現在のバージョンを示します。

# fetch "http://download.owncloud.org/community/owncloud-8.0.2.tar.bz2"

解凍:

# tar jxf owncloud-*.tar.bz2 -C /usr/local/www

不要になったアーカイブを削除します。

# rm owncloud-*.tar.bz2

システム所有者(ユーザーとグループ)にownCloudを割り当てます。

# chown -R www:www /usr/local/www/owncloud /mnt/files

2.11クローンでタスクを作成します。

# setenv EDITOR nano // nano # crontab -u www -e

書き込みます:

*/15 * * * * /usr/local/bin/php -f /usr/local/www/owncloud/cron.php

すべてのスペルが正しい場合、次のシステムメッセージが表示されます。

crontab:新しいcrontabのインストール

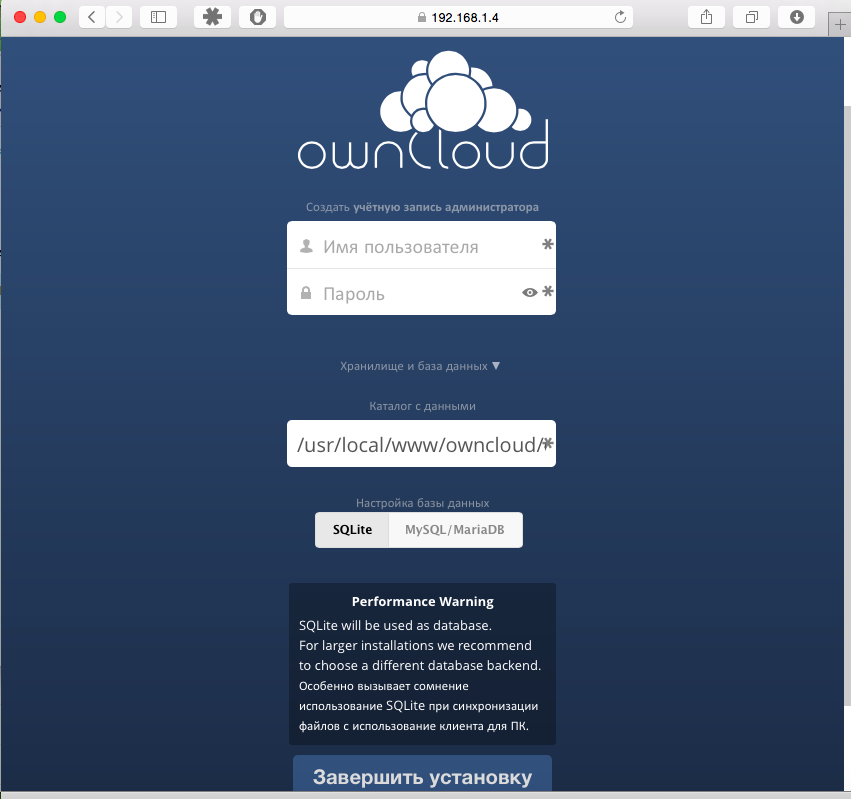

https:// <YOUR_JAIL_IP> / owncloudのブラウザーに移動し、そこで最後の設定を行います。 使用するデータベースのタイプを変更する必要があることを忘れないでください。このために、[ ストレージとデータベース ]をクリックし、データベースタイプを選択します: MySQL / MariaDB 。

フィールドに入力します

ユーザー名:クラウドの管理者名。 たとえば、 Stepanadministratovich 。

パスワード :管理者パスワード。

データディレクトリ : / mnt / files / 。 このディレクトリに、既存のボリュームがあるFreeNASリポジトリをマウントします。 方法を説明する必要がある場合は、コメントを記入してください。

データベースユーザー : ownclouduserdbのステップ2.9で作成しました。

データベースパスワード :手順2.9で前述したpasswordownclouddbも割り当てられています 。

データベース名 :すべて同じステップ2.9 owncloud 。

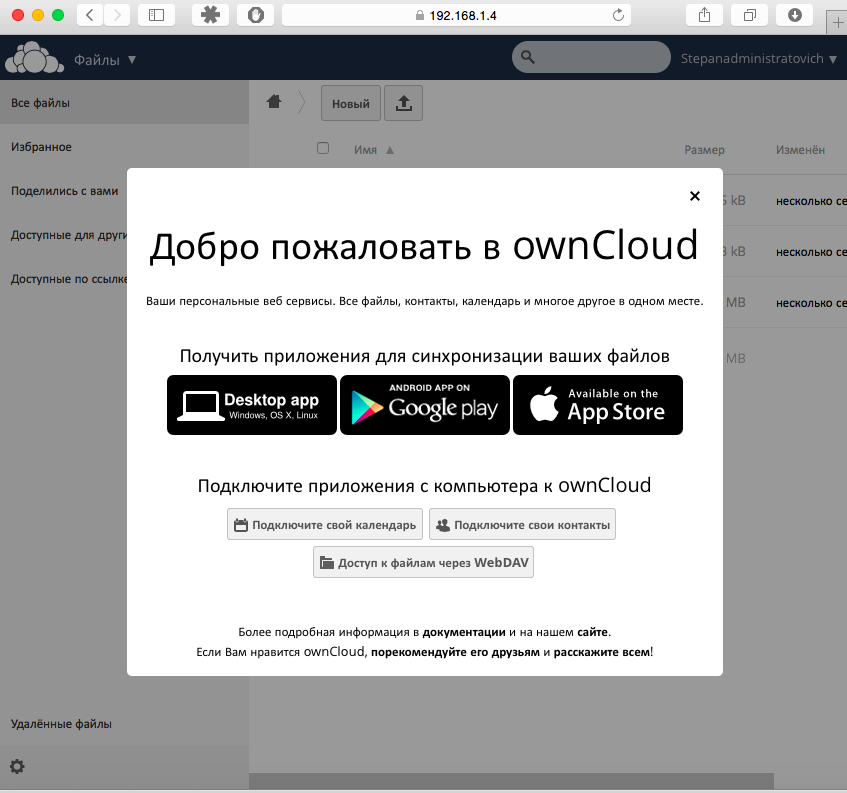

ownCloudはすぐに使用できます。

3詳細設定

3.1検索エンジン(Yandex、Googleなど)にサイトのインデックスを作成しないよう依頼します。

# ln -s /usr/local/www/owncloud/robots.txt /usr/local/www

4パスワード保護

4.1ポートからfail2banをインストールします。

# cd /usr/ports/security/py-fail2ban # make install clean

Fail2banディレクトリ構造

Fail2banは、次のパスにあります:/ usr / local / etc / fail2ban。 そこにあるディレクトリとファイルの構造:

action.dフォルダー-アクションファイルが含まれています

folder filter.d-フィルターファイル

fail2ban.confファイル-メイン構成ファイル

jail.confファイル-特定のサービスのセキュリティ設定ファイル

action.dフォルダー-アクションファイルが含まれています

folder filter.d-フィルターファイル

fail2ban.confファイル-メイン構成ファイル

jail.confファイル-特定のサービスのセキュリティ設定ファイル

4.2 ownCloudでのロギングの設定:

ログインに失敗した場合にownCloudログが書き込まれるファイルを作成します。

touch /var/log/owncloud-acces.log

ファイルはwwwによって書き込み可能でなければなりません:

# cd /var/log/ # chown www:www owncloud-acces.log

ownCloudで失敗したエントリのログを有効にします。

# nano /usr/local/www/owncloud/config/config.php

ファイルでは、最後の行の前に次の行を検索または追加し(検索Ctrl + Wを使用)、指定された値を指定します。

'logtimezone' => 'Europe/Moscow', // 'logfile' => '/var/log/owncloud-acces.log', 'loglevel' => '2', 'log_authfailip' => true,

失敗したエントリのロギングが実行されているかどうかを確認します。

意図的に誤ったパスワードまたはユーザー名を使用して、 ownCloud Webインターフェースに何度か入ろうとします。

次に、コンソールでコマンドを実行します。

すべてが正しく行われると、ファイルに次のエントリが表示されます。

次に、コンソールでコマンドを実行します。

# nano /var/log/owncloud-acces.log

すべてが正しく行われると、ファイルに次のエントリが表示されます。

{"ReqId": "es09787k250rv52fu0iu44124z494687"、 "remoteAddr": "192.168.1.1"、 "app": "core"、 "message": "ログイン失敗: 'Admin'(リモートIP: '192.168.1.10'、X- Forwarded-For: '') ''、“ level”:2、“ time”:“ 2015-04-04T18:59:50 + 03:00”}

4.3 fail2banのフィルターファイルを作成します。

nano /usr/local/etc/fail2ban/filter.d/owncloud.conf

ファイルに次のように記述します。

[Definition] failregex={"app":"core","message":"Login failed: user '.*' , wrong password, IP:<HOST>","level":2,"time":".*"} // ownCloud<= 7.0.1 {"app":"core","message":"Login failed: '.*' \(Remote IP: '<HOST>', X-Forwarded-For: '.*'\)","level":2,"time":".*"} // ownCloud=7.0.2-7.0.5 {"reqId":".*","remoteAddr":"<HOST>","app":"core","message":"Login failed: .*","level":2,"time":".*"} // ownCloud>=8

実際、これは、ownCloudがログに書き込むすべてのサービス情報で、エントリのパスワードを見つけようとした人のIPアドレスを見つけなければならないパーサーです。 ログエントリで決して変更されない要素は、ここに明示的に示されています。 変更するものは*に置き換えられます。 実際、探しているIPアドレスは変数<\ HOST> \に置き換えられています。

4.4サービス設定ファイルを編集します。

# cp /usr/local/etc/fail2ban/jail.conf /usr/local/etc/fail2ban/jail.old # nano /usr/local/etc/fail2ban/jail.conf

jail.confファイルの最後に追加します。

[owncloud] enabled = true filter = owncloud port = https logpath = /var/log/owncloud-acces.log // ownCloud, 4.2 ignoreip = 192.168.1.59 // ip- maxretry = 2 // bantime = 86400 // findtime = 600 // - action = bsd-ipfw // pushover-notify // , Tab.

4.5フィルターが機能するかどうか、およびログイン試行が失敗した場合にownCloudログで必要な行を見つけることができるかどうかを確認します。

# fail2ban-regex /var/log/owncloud-acces.log /usr/local/etc/fail2ban/filter.d/owncloud.conf

すべてが正しい場合、出力の下部に次の形式の行があります。

行:2行、0は無視、2は一致、0は欠落[0.0秒で処理]

4.6ログイン試行が失敗した場合に実行されるアクションを設定します:

# cp /usr/local/etc/fail2ban/action.d/bsd-ipfw.conf /usr/local/etc/fail2ban/action.d/bsd-ipfw.local # nano /usr/local/etc/fail2ban/action.d/bsd-ipfw.conf

デフォルトではすべてを残します。 禁止への送信時に、IPアドレスがipfwファイアウォールテーブルに追加されるというルールをすでに綴っています(1):

actionban = ipfw table \ <テーブル\> add \ <ip \>

テーブル(1)にあるすべてのIPアドレスをブロックするルールをipfwファイアウォール自体に追加します。 ファイアウォールには、この表(1)のアドレスをどう処理するかというルールはありません。

# ipfw add 1 deny all from table\(1\) to me

ipfwの使用例:

ipfw list // ipfw delete 13 // 13 ipfw add 14 <> // 14 ipfw table 1 add 192.168.1.5 // ipfw table 1 add 192.168.1.0/24 // ipfw table 1 list // ipfw add deny ip from table(10) to me // 50 ipfw table 1 delete 192.168.1.5 // ipfw table 1 flush //

4.7 fail2banの実行:

開始する前に、fail2ban用にpushover-notifyアクションを記述したファイルを作成します。これについては既に説明しました。

#touch /usr/local/etc/fail2ban/action.d/pushover-notify.conf

autostart fail2banを/etc/rc.confに登録します。

# sysrc fail2ban_enable="YES"

そしてそれを実行します:

# /usr/local/etc/rc.d/fail2ban start

すべてが正しく行われた場合、起動します;そうでない場合、エラーの場所を見つけます。 開始したら、禁止を確認します。サードパーティのIPアドレスから間違ったパスワードを入力します。 jail.confファイルで指定した期間は禁止する必要があります。

デバッグプロセス中に便利なfail2banを使用したいくつかの例:

fail2ban-client status // fail2ban-client status owncloud // , owncloud - fail2ban-client set owncloud unbanip MYIP // ip- , MYIP - ip-

実際、ownCloudがあります。これは、パスワード保護された「アダルト」httpsデータベースで動作します。

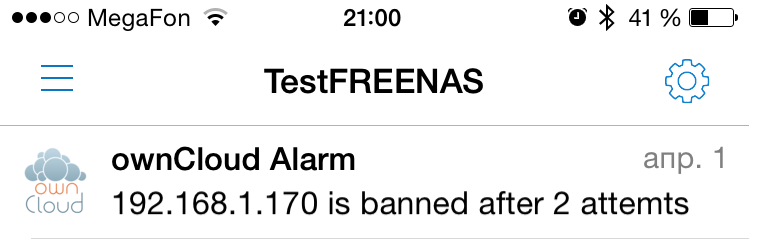

ほとんどすべてですが、パスワードが間違って入力された場合のブロックに関する通知を、電話でのプッシュ通知の形式で追加しましょう。

5 IPブロック通知

プッシュ通知の場合、pushover.netサービスを使用します。 APIを扱うのは今では難しくないと思います。 ただし、問題がある場合は、コメントを記入してください。このサービスを使用するための適切な説明を追加します。

5.1失敗したログイン試行とバスに関するプッシュオーバー通知の構成:

# nano /usr/local/etc/fail2ban/action.d/pushover-notify.conf

ファイルに次のように書きます:

[Definition] actionstart= actionstop= actioncheck= actionban = url -k https://api.pushover.net/1/messages.json -F token=<token> -F user=<user> -F title="ownCloud Alarm" -F message="<ip> is banned after <failures> attemts against <name>" actionunban = url -k https://api.pushover.net/1/messages.json -F token=<token> -F user=<user> -F title="ownCloud Alarm" -F message="<ip> is unbanned" [Init] name = default token = [API Token/key (application key)] user = [User key]

ここで、 [API Token / key(application key)]および[User key]は pushover.netからの対応する値です 。

fail2banを再起動します

# /usr/local/etc/rc.d/fail2ban restart

ownCloudに入るためのいくつかの失敗した試行を実行することにより、通知の動作を確認します。

以上です。 ownCloudにアクセスするために、ルーターのポート80と443を転送することを忘れないでください。

もちろん、セキュリティを強化するために、標準ポートをよりエキゾチックなものに置き換えることができます。