NeoQUEST-2015予選ラウンドはまもなく開始されます。それに備えて、NeoQUEST-2014フルタイムツアーのタスクを一緒に行うことを提案します。 既にNeoQUEST-2014がどのように進んでいるかを伝え 、レポートと写真を共有しました(誰かが自分自身を見つけたかもしれません!)。 では、聴衆の目からは神秘的で隠されていることについてお話ししましょう。しかし、NeoQUESTの最も重要な部分は、2月のオンラインツアーの結果によると最高のサイバーセキュリティ専門家の競争です。

参加者の対立には5つのタスクが含まれていましたが、そのうちの1つは失敗しました。 この記事では、合格した4つを分析します。

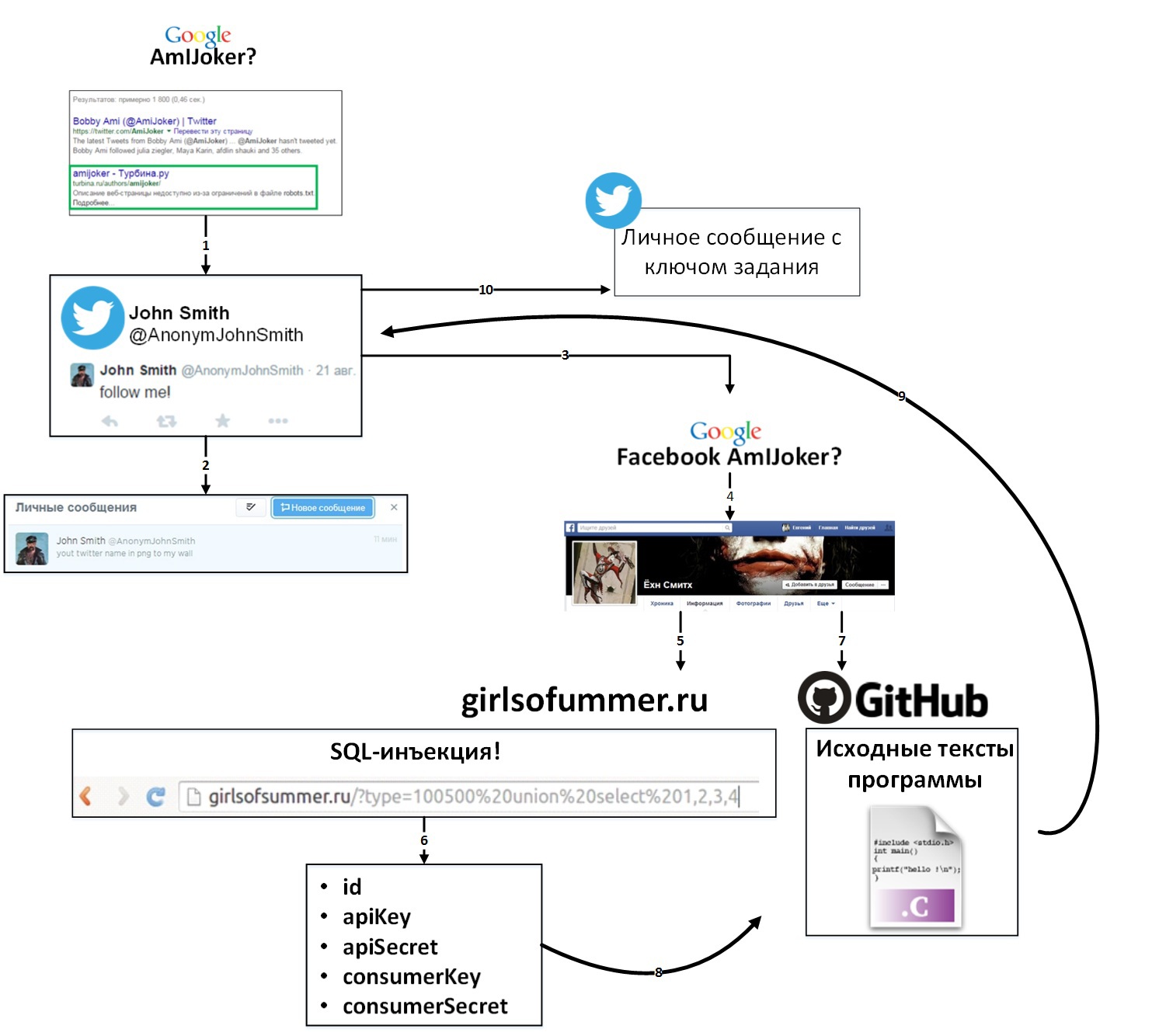

- 「Am I Joker?」 -ソーシャルネットワークから取得したすべてのユーザー情報を使用して、サードパーティのサイトにアクセスし、その脆弱性を悪用して、競合他社の情報に取り組んでいます。

- 「予期しない検索」 -コンピューターとフラッシュドライブはありますが、マウスやキーボードはありませんか? フラッシュドライブは単純ではなく、SecureDriveを使用しており、コンピューターはそのセクションの1つをCDとして識別できるため、問題ではありません。

- 「あなたの目を信じないでください」 -ネットワークアクティビティを隠し、同時にディスク上のファイルである悪意のあるプログラムをコンピューターで見つける方法

- 「フレームがすべてを決定します」 -Android OSを搭載した電話機で予期せず起動するWebサーバーに接続し、キーを取得するための特別なjarを作成します。

タスクの分析に進む前に、最も重要なことを言いましょう-それにもかかわらず、誰がNeoQUEST-2014の勝者になりましたか:

置きます-AV1ct0r

II位-Dor1s

III位-Abr1k0s

AV1ct0rが主な賞を受賞しました-情報セキュリティに関する国際会議への旅で、男たちはレゴロボットと色の付いたプラスチックのセットが付いた3Dペンをお互いに分けました。

ちなみに、このイベントの多くのゲストは、コンテストで獲得した小さいながらも楽しいプレゼントを残しました(これについては、NeoQUEST-2014フルタイムツアーの経緯に関する記事で詳しく説明しています)。

私はジョーカーですか? -タスク番号1

タスクへのエントリポイントは、タイトル自体に隠されていました。 割り当てのさらなる進展は、次の段階に分けられました。

- google.comでamijokerフレーズを検索すると、参加者に興味深い情報が提供されました。

- 観光コミュニティ「Turbina」のサイト上の同じ名前のアカウント

- ソーシャルネットワークFacebookのユーザープロファイルへのリンク

- Turbina Webサイトのアカウントから有用な情報を取得するには、参加者からの登録は必要ありませんでした。 以下は、参加者がAmIJokerユーザープロファイルを注意深く見たときに気付くことができるものです。

- John Smith Twitterブログリンク

- Twitterフォローアップコール

- ユーザーがプログラマーとして働いているという情報

- ユーザーのTwitterブログにアクセスして購読すると、その直後にJohn Smithがメンバーのアカウントにサインアップし、次のテキストを含む個人メッセージを送信しました。 割り当てのこの部分では、参加者はpngの名前をステガノグラフィーを使用して非表示にする必要があると推測する必要がありました。 しかし、すべてのアルゴリズムが機能するとは限りません。 目的のアルゴリズムを検索するアイデアのうち、最も論理的なのは、Facebookアカウントで検索するというアイデアでした。

- 実際、github.comに投稿されたプロジェクトへのリンクはアカウントウォールに公開され、github.comへの別のリンクは個人情報に公開されています。

- 最初のリンクでgithub.comにアクセスし、プロジェクトを確認します。 このプログラムはPHPで記述されており、Twitter APIで動作します。 これを使用して、写真をアップロードできますが、APIとOAuthに十分なキーがありません。 これは、github.comへの2番目のリンクが便利な場所です。クリックします。

- このリポジトリには、Cで書かれたプロジェクトが含まれています。最も単純なステガノグラフィアルゴリズムの1つを実装しています。 しかし、Twitter APIで動作するキーを取得する方法は?

- ここでは、参加者の注意力がチェックされました! 伝説では、エアロスミスの歌「Girls Of Summer」が言及されたのは無駄ではありませんでした。 短い検索の後、多くの人が夏の女の子のサイトを見つけました。 また、このサイトのアドレスは、Facebookのアカウントの一般情報に記載されています。 このサイトは夏は新鮮で、目を楽しませてくれます!

- このサイトには特別な機能はありませんが、経験のある人はGETパラメーターを送信することで写真の切り替えが発生することに気付くかもしれません。 2つのパラメーターの1つは、SQLインジェクションに対して脆弱です。 この単純な注入により、参加者はtwitter APIを操作するために必要なキーを取得できます。

- id 1

- apiKey 603445921-b8c9k8OMhalLS8FakTpDHoUuXIzKuHLabOPWspsR

- apiSecret O0DWIqmlNT02RKUZcXHIvkyMWG7Hwd9vKzAjd7JJ89Kbg

- consumerKey vlC5S1NCMHHg8mD1ghPRkA

- consumerSecret 3w4cIrHyI3IYUZW5O2ppcFXmsACDaENzFdLIKmEU84

必要なツールをすべて受け取ったので、完成したプログラムのキーを置き換えて、写真をTwitterにアップロードするだけで済みました。

参加者の名前がpngファイル内に正しく書き込まれている場合、写真に応じて、ジョブキーを含む個人的なメッセージを受け取りました。

一般に、タスクスキームは次のようになりました。

予期せぬ発見-クエスト番号2

参加者に与えられたのは、入力手段のないコンピューターと、SecureDrive機能を備えたトランセンドフラッシュドライブだけでした...モニターとUSBポートのみがコンピューターで動作し、マウスを備えたキーボードは機能しませんでした。 ちなみに、BIOSはパスワードで保護されていたため、参加者は自分の持っているものに間に合わせる必要がありました。 割り当て時に、参加者はこのコンピューターから送信されたメールのバックアップコピーをコピーし、秘密鍵のある手紙を見つける必要がありました。

この状況では、フラッシュドライブからプログラムを自動実行することによってのみコンピューターとの対話が可能になることは明らかです。 簡単なチェックで、リムーバブルメディアからの自動実行が無効になっていることがわかります。 ここでは、それらからだけでなくCDからも自動実行が可能であることを覚えておく必要があります。また、発行されたフラッシュドライブ、つまりSecureDriveにも注意を払う必要があります。 フラッシュドライブにはセクションがあり、コンピューターによってCDとして定義され、他のセクションには、フラッシュドライブの保護されたセクションが機能していた特別なプログラムがありました。 これはあなた自身の目的のためにセクションを使用するという考えにつながったはずです!

このようなフラッシュドライブは非常に広く普及しており、起動可能なドライブとしてよく使用されるため、仮想CD-ROMの内容を自分のCD-ROMに置き換える方法に関する情報を見つけるのは簡単です。 このために、製造元のユーティリティであるJetFlash Online Recoveryを使用して、デバイスに問題が発生した場合にSecureDriveでパーティションを復元します。 ユーティリティの調査によると、パーティションは実行可能ファイルとは別に保存されたISOイメージに基づいて作成されます。 この場合、チェックは行われません。その結果、フラッシュドライブの必要な変更は、このイメージを特別に準備されたイメージで置き換えることによって実現されます。

ターゲットコンピュータで任意のコマンドを実行できるようになったら、バックアップの検索を開始できます。 デスクトップにIISショートカットが存在すると、ユーザーはC:\ドライブのルートに対応するフォルダーが存在するかどうかを確認するように求められます。

dir C:\

バックアップフォルダもそこにあります。 キーボードを使用せずに目的の文字を検索するには時間がかかる可能性があるため、次のステップでは、このフォルダーをフラッシュドライブの2番目のセクションにコピーします。 その前に、コピーコマンドを準備するために、それに割り当てられたドライブ文字を決定する必要があります。

xcopy C:\backup F:\backup /I /Q /Y

文字のあるファイルの数が多いため、コピーに時間がかかります。 同じ理由で、必要な文字を手動で見つけることができません。 ただし、クエストの伝説にはヒントがあります。秘密鍵は6月12日に郵送されました。 パラメーターを使用して検索プロセスを自動化することのみが残りますが、これは非常に簡単です。

grep -l "12 Jun" * | sort -u | xargs grep -E "\<[a-f0-9]{32}\>"

見つかった行の中から、目的のキーをすでに手動で見つけることができます。

あなたの目を信じないでください-タスク№3

キーを見つけるために、参加者にはRDPという単語、IPアドレス、およびログインパスワードを含むNeoQUESTロゴのシートが与えられました。 最初の論理的な考えは、指定されたコンピューターでRDPを入力しようとすることです...そしてそれは動作します!

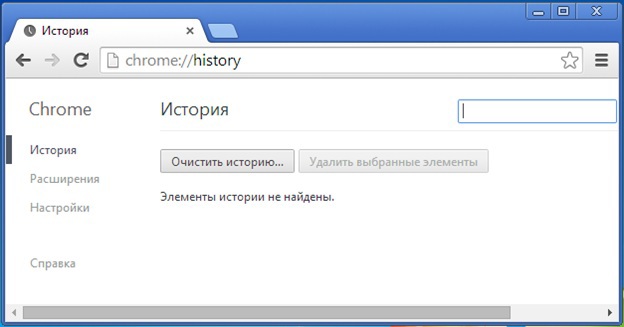

このタスクでは、キーを探す方法については何も言われていません。つまり、あなたは思い切って行動する必要があります。 コンピューターのデスクトップは空でしたが、ブラウザのある3つのショートカットは例外としてそこに明確に配置されていました。 Google Chromeを起動しようとしても、何も起こりません。 通常のブラウザウィンドウが開き、任意のサイトに移動してニュースを読むことができます。 Mozilla Firefoxを起動すると、状況は似ています。 Internet Explorer-すべて変更なし。 ブラウザー固有のデータ(Webページへのアクセス履歴、保存されたパスワード、Cookieなど)を確認するのは理にかなっています。しかし、すべてが無駄であることが判明しました。

さて、ブラウザが通常どおり「外部的に」機能し、手がかりを持たない場合、平均的なユーザーには見えない「内部」操作には、独自の特性があります。 そして、最初に検出された機能は、開いているタブが空であるにもかかわらず、ブラウザのリモートサーバーへの定期的な呼び出しです。 このようなアクションは、標準のオペレーティングシステムアプリケーションであるリソースモニターによって簡単に検出されます。

Wiresharkスニファーをインストールし、発信トラフィックを分析することにより、参加者は、stub.phpファイルへの10.0.25.120 WEBサーバーへのデータストリームを検出できました。 面白いかも! ただし、このIPアドレスをいくらスキャンしても、このサーバーにいくら侵入しても、結果はありません。 そして、実際には、サーバーは完全に空であり、貴重な情報はなく、参加者が正しい方向に移動していることを示すためにのみ使用されます。

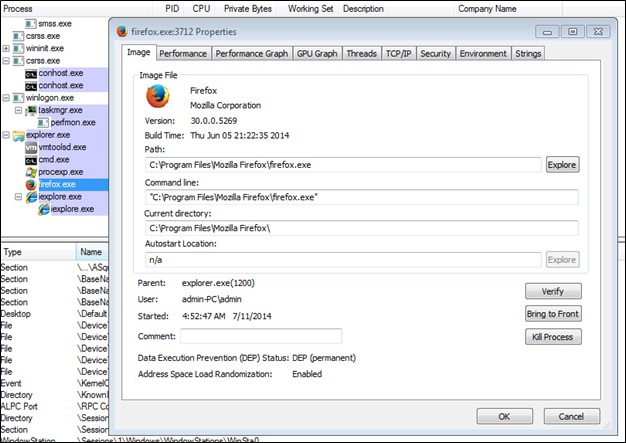

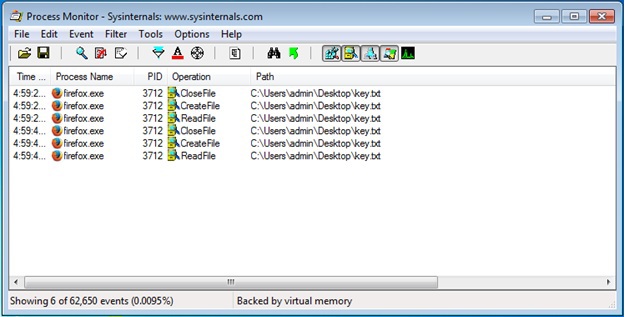

次の機能は、ブラウザのプロセス、つまりブラウザが使用するリソースの機能の詳細な分析の後です。 これを行うには、標準ツール(リソースモニター)とサードパーティツールの両方を使用できます(これは、「サードパーティ」がRussinovichから資金をどのように呼び出すことができるかという問題ですが)Process ExplorerとProcess Monitorです。

Process Explorerを使用すると、プロセスの階層表示、そのプロパティ、セキュリティ設定、プロセスにあるリソースなどを表示できます。 しかし、大まかなスキャンでは、関心のあるプロセスには興味深いものは何も表示されません。

しかし、プロセスモニターを使用した後は、タスクに対する答えは実質的に手にあります。

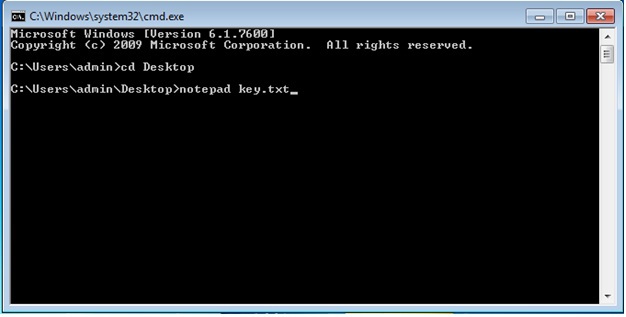

Process Monitorは、デスクトップ上にあるkey.txtファイルに対して定期的に要求が行われることを示しています。 奇妙ですが、そのようなファイルはありません。 になる方法 そして、ここでは古いトリックを覚えておく価値があります-ファイルは隠されているかもしれませんが、場所を知っていれば、それを開くことができます。 素晴らしいプログラムを使用すると、これを実行できます(息を吐きます!):Notepad.exe

以上です。 開いたメモ帳ウィンドウに、参加者に必要なキーがあります。 勝利!

これですべてが明らかになりました。 コンピューターにはマルウェアがあり、何らかの方法ですべてのブラウザーにコードを埋め込み、その助けを借りてWebサイトとのネットワーク通信を隠します。 さらに、ディスク上のファイル、特にタスクのキーを持つファイルも非表示にします。

幹部がすべてを決める-タスク№4

伝説では、参加者は1人のビジネス上の連絡先を追跡する必要があると言われました:「確かに多くの有用な番号が電話帳に保存されています」(伝説からの抜粋)そして、この本にアクセスできるIPアドレスが与えられました。

ブラウザからこのIPに切り替えると、ユーザーは写真をアップロードするように求められました。 ユーザーがjpgファイルをアップロードした場合、編集された画像へのリンクが提供されました。

一見、これはWebセキュリティタスクですが、まったくそうではありません。 Webサイトの選択を開始すると、いくつかの興味深いことがわかります。

まず、ソースコード開示の脆弱性の助けを借りて、ブラウザのアドレスバーに192.168.0.222:8080 / upload.phpのように書き込むか、ファイル拡張子の大文字小文字を変更するだけで、upload.phpファイルをダウンロードできます。 upload.phpのソースコードは次のとおりです。

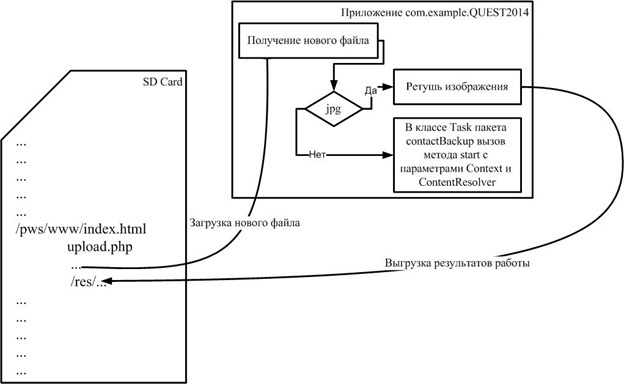

<html> <head> <title>Make your retro pattern</title> </head> <body> <?php $my_name = htmlspecialchars(trim($_POST["action"])); echo $my_name; $date = date_create(); if($_FILES["filename"]["size"] > 1024*1024) { echo ("Sorry bro ... your file is more then 1Mb..."); exit(); } $valid_types = array("jpg", "jar"); $ext = substr($_FILES['filename']['name'], 1 + strrpos($_FILES['filename']['name'], ".")); if (!in_array($ext, $valid_types)) { echo 'invalid file type'; exit(); } if(copy($_FILES["filename"]["tmp_name"], "/sdcard/pws/www/".$my_name."_".md5($_FILES["filename"]["name"].date_timestamp_get($date)).$_FILES["filename"]["name"])) { echo("success"); } else { echo("error"); } sleep(5); echo("<br>Your file is here"); $url="/res/".$my_name."_".md5($_FILES["filename"]["name"].date_timestamp_get($date)).$_FILES["filename"]["name"]; echo("<p><a href=".$url.">Your new file</p>"); ?> </body> </html>

ここで面白いのは何ですか? まず、面白くないjpgだけでなく、非常に興味深いjarもダウンロードできることがわかります。明らかに、このサーバーはJavaで動作します。 次に、パス「/ sdcard / pws / www /」が表示されます。単語sdcardは、サーバーが電話に乗っているという事実に非常によく似ています(信じることはまだ難しいです!)。 そして、この行をGoogleで取得して検索すると、これがAndroidで作成されたPalapa Web Serverであるという事実と非常によく似たものになります。

さらに、参加者は、サイトのファイル構造を決定するArxScanSiteなどのスキャナーでサイトをスキャンするだけで、非常に興味深い情報ファイルを見つけることができます。 このファイルは下の写真です。

そしてこの後、これが電話であることに疑いはもはや残るべきではありません。 Java +電話= Androidを接続するために残っており、Nmapでスキャンすることで再度確認することができますが、Android電話でWebサーバーが発生していることがわかります。

つまり、AndroidにWebサーバーがあり、サーバーのルート「/ sdcard / pws / www /」へのパスがわかっているので、jarファイルをアップロードできます。 ここで最も重要なことは、タスクで「確かに多くの有用な数字が電話帳に保存されている」と言われたことを覚えておくことです。つまり、ダウンロードした画像に従って、Androidスマートフォンに保存されているすべての電話番号をメモリカード上のファイルに書き込むjarを作成する必要があることを意味します次のパス:「/ sdcard / pws / www /」。 写真を見ると、コンテキストとContentResolverを受け取り、電話番号をファイルに書き込むstartメソッドを作成するcom.example.QUEST2014.contactBackupパッケージを作成する必要があることが明らかになります。

次に、このjarをAndroidに適用できるようにする必要があります。いくつかの方法があります。 最初のパスは4段階で実行されます。

- クラスのみをjarファイルにエクスポートします。その後、通常のjarファイルを、クラスファイルを含むzipアーカイブとして取得します。

- jar2dexユーティリティを使用してjarファイルからdexファイルを作成すると、classes.dexファイルが作成されます。

- classes.dexファイルをzipアーカイブにアーカイブします。

- 結果のzipアーカイブの名前をjarファイルに変更します。

別の方法には5つのステップが含まれます。

- アプリケーションのコンパイル。

- Android SDKが配置されているディレクトリ、dx.batユーティリティを含むディレクトリ(たとえば、「android-sdk \ platform \ android-3 \ tools」)を検索します。

- このディレクトリに任意の名前(たとえば、「1」)でディレクトリを作成します。 ディレクトリ「1」内に、アプリケーションの構造に似たファイル構造を作成します。 「1 \ com \ example \ QUEST2014 \ contactBackup」。

- 「\ out \ production \ APPLICATION_NAME \ com \ example \ QUEST2014 \ contactBackup」ディレクトリの内容をこのディレクトリにコピーします。

- 「dx --dex --no-strict --output = ctf.jar 1 /」というパラメーターを指定してdx.batを呼び出します。 その結果、目的のファイルctf.jarを取得しました。

すべてが勝利だったように思えますが、そこにありました! このjarをダウンロードしようとすると、サイトはconvert.jarがそのようなファイルを知らないというエラーを出します。 index.htmlを見ると、すべてが非常にシンプルであることがわかります(ソースコードを以下に示します)。 アクションと呼ばれる隠しタグがupload.phpに渡され、値が「convert.jar」であることに気付くかもしれません

<html> <head> <title>Make your retro pattern</title> </head> <body> <h2><p><b>Upload your image</b></p></h2> <form action="upload.php" method="post" enctype="multipart/form-data"> <input type="file" name="filename"> <input type="hidden" name="action" value="convert.jar"> <input type="submit" value="Upload"> </form> </body> </html>

ここで、値をダウンロードしたjarファイルの名前に変更する必要があります。 連絡先のリストを取得します。

ID 190の名前Max Smith電話+44234234234

ID 134名前Max Smith電話+4467652341

ID 137名前Alex Smith電話+4487653827

ID 193名前NeoQuestKey PHONE +78123123481

ID 4の名前Andrey Petrov電話+79219325680

ID 11の名前Max Sushinsky電話+79843214982

ID 13名前Arkady Mamontov電話000001

ID 1 NAMEテストテストPHONE 1234567

ID 7の名前Petr Ivanov電話2359631

ID 119名前Ivan Zhukov電話89215897894

NeoQuestKey電話を取得し、それからハッシュを計算する必要があることは明らかです。 さて、それですべて、フラグが完了し、タスクが完了しました!

継続するには...

聴衆はサイバーセキュリティに関するレポートを聞き、楽しいコンテストに参加して贈り物を受け取りましたが、私たちの英雄的な参加者は非常に動的にタスクに対処しました。 もう一度、受賞者の皆さん、おめでとうございます。そして、NeoQUEST-2015のオンラインステージがすでに近づいていることを思い出してください。さらに興味深いタスクは、神秘的な(実際には常に)伝説によって結び付けられています。 当社のウェブサイトおよびブログのHabrahabrの更新をお楽しみに。