この研究では、ロシアと外国の両方の大規模な国営企業と商業企業の14のシステムが選択されました。 それらのほとんどは産業に関連しており、通信、銀行、建設会社もリストに載っています。 調査対象企業の3分の1以上が、さまざまな都市や国に多くの支社を持つ分散システムです。

取得したデータによると、2013年に企業システムの86%が脆弱性に対して脆弱であり、重要なリソース(支払いシステム、電子メール、個人データとドキュメントの保存、ERPシステム(SAPなど)、プロセス制御システム)を完全に制御できました。 検討したシステムの半数は、外部の攻撃者から重要なリソースを完全に制御することを許可されていました。 3番目のシステム(29%)ごとに、そのようなリソースを制御するには、内部ネットワークのユーザーセグメントにアクセスするだけで十分です。

重要なリソースの14%のみが実際に保護されており、紙では保護されていません。

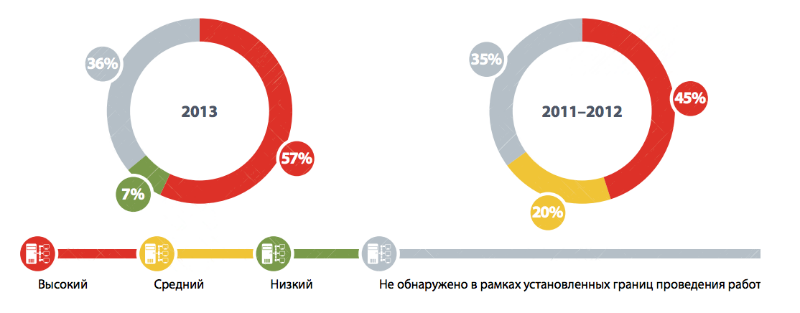

2013年に調査されたシステムの半分(57%)には、古いバージョンのソフトウェアとOSの使用に関連する重大な脆弱性が含まれていました。これは、前年の結果(45%)よりも悪いです。 最も古くなったアンインストールされた更新の平均有効期間は32か月です。 そのシステムの1つで、9年前(2004年)の危険な脆弱性が特定されました。

57%のシステムには重大な脆弱性がありますが、アップデートをインストールすることで簡単に修正できます

平均して、企業ネットワークの境界を克服するために、2013年の外部攻撃者は2つの脆弱性のみを使用する必要がありました(以前は3つの手順が必要でした)。 82%のケースで攻撃を行うには、ハッカーは中程度または低いスキルを持っている必要があります。

内部ネットワークのセキュリティレベルも2011年から2012年に比べて低下しています。 わずか17%のケースで、内部攻撃者は重要なリソースにアクセスするための高度な資格が必要であり、調査されたすべてのシステムの半分で、内部ネットワーク上のスキルのないユーザーからの攻撃が可能です。

このような状況の悪化は、脅威が保護よりも速く成長しているという事実によるものです。サイバー防衛技術はほとんど変化しておらず、サイバー犯罪者の方法とツールは非常に活発に開発されています。

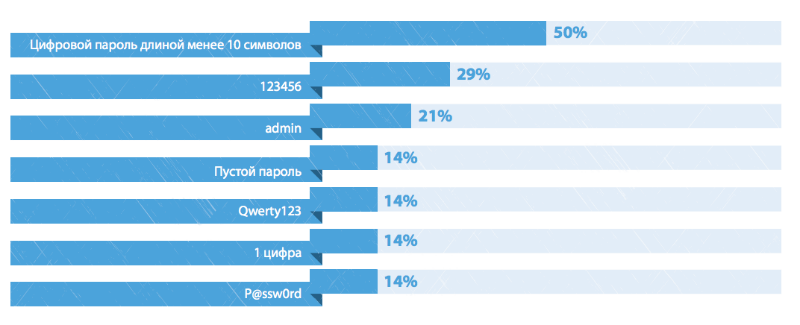

脆弱なパスワードが原因のトップ10の脆弱性

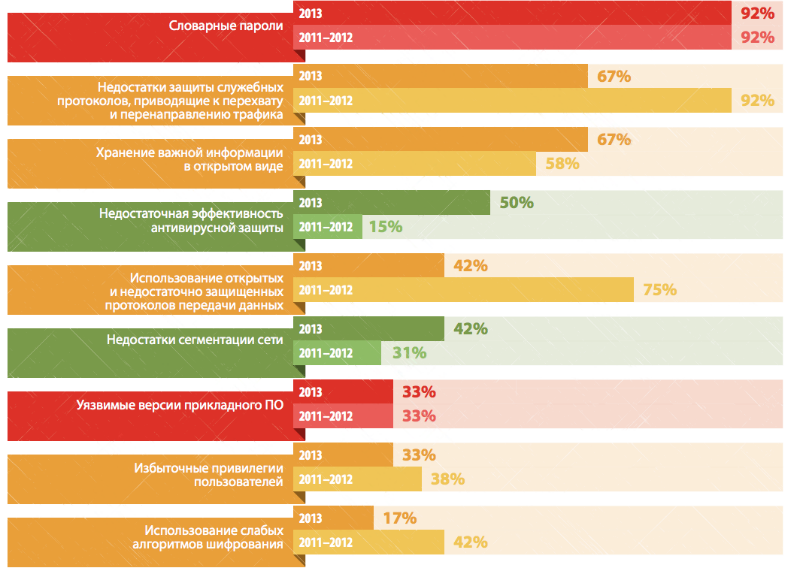

外部攻撃と内部侵入者の両方にとって、最も一般的な脆弱性は脆弱なパスワードです。 たとえば、パスワード「123456」は、3つおきのシステムの内部ネットワークの管理者によって使用されました。

最も人気のある管理者パスワード

しかし、前向きなニュースもあります。2013年のセキュリティに関する企業の従業員の意識が大幅に向上しました。 電子メールで受信される潜在的に悪意のあるリンクのクリック数が減少し(19から11%)、偽のフォームで資格情報を入力し、レターに添付されたファイルを起動する場合の数が大幅に減少しました(過去2年間で18%)。 ただし、潜在的な攻撃者とオンラインで対話したユーザーの数は、過去数年のレベルのままでした(3%)。

調査の全文「 企業情報システムの脆弱性統計(2013) 」は、Positive TechnologiesリサーチセンターのWebサイトで見つけることができます。