ユーザーのコンピューターへのリモートアクセスの使用に関連するリモートバンキングシステムに対する攻撃の数が急激に増加したため、これを行うよう促されました。 残念ながら、このタイプの攻撃では、従来の2要素認証では会社の金融資産を保護することはできません。 明らかな対策は、リモートコントロールを使用できない信頼できる環境を作成する必要があることです。

だから、 Rootoken PINPadが何であるかを思い出しましょう。 これは、TrustScreenクラスのソリューションであり、信頼できる環境を作成し、電子署名を適用する前に署名済みドキュメントを視覚化できます。 ユーザーが画面上の対応するボタンを物理的に押した後、デバイス自体で直接署名が行われます。 したがって、リモートコントロールツールを使用して行われた攻撃から身を守り、ドキュメントが署名のために送信されるときにドキュメントのコンテンツを偽装します(Man-in-the-Browser)。

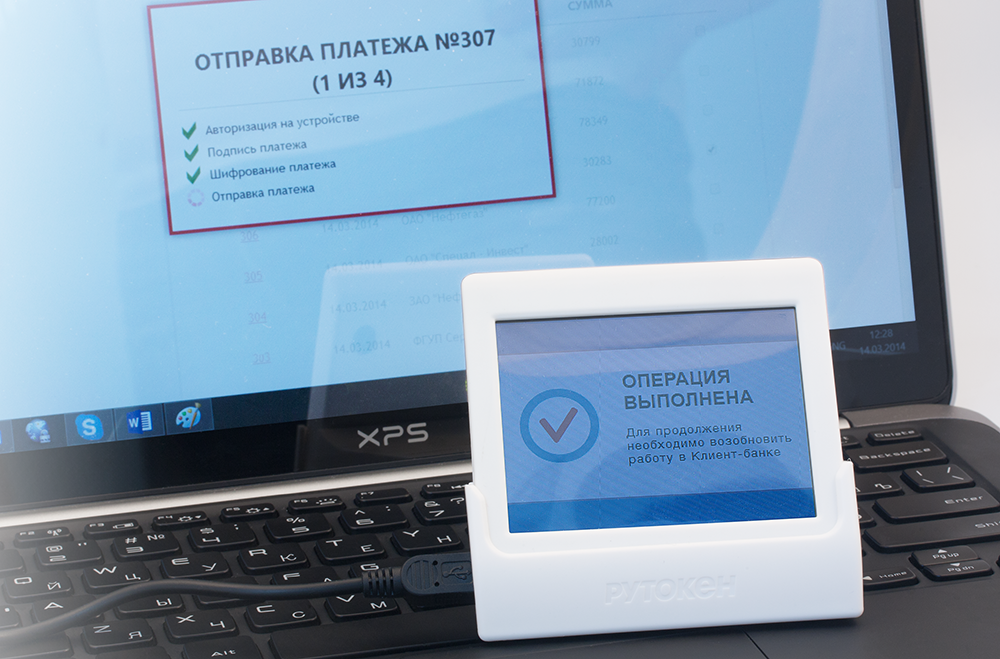

ご覧のとおり、特別なスタンドを使用して新しいケースを作成し、インターフェイスデザインを完全に再設計し、デバイスに追加機能を提供しました。

だから、主なポイント:

- デバイス自体でのドキュメントとその署名の視覚化

- 「デバイスに搭載」国内暗号化アルゴリズムの実装

- 回復不能なキー

- 画面上のハードウェアPIN

- PKCS#10形式で証明書要求を生成および確認する機能

- X.509形式とPKIインフラストラクチャのサポート

- 未検証データに署名できない

- 「ホワイト」リストで一括支払いを行う機能

- PINキャッシュオプション

- インシデント調査操作ログ

- プラグインを介して任意のブラウザーで作業する

- カラータッチスクリーン

次に、使用したときの外観を示します。

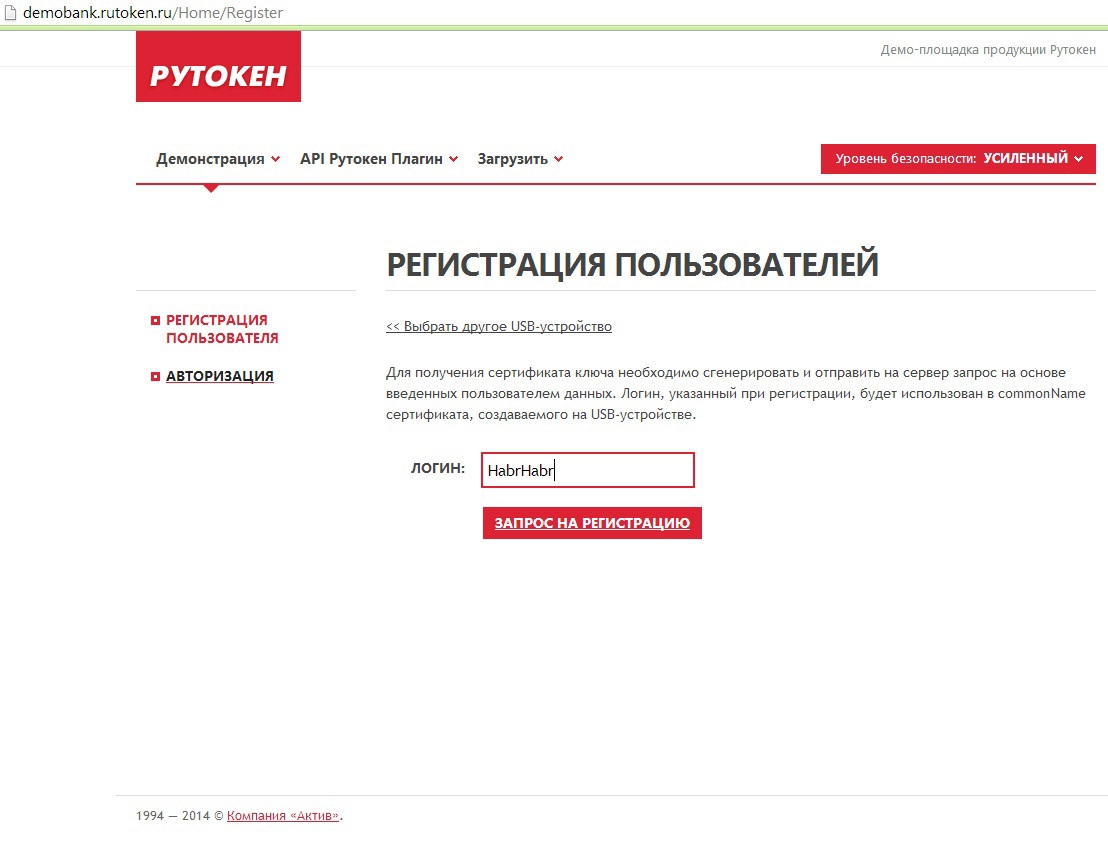

デモバンクに行き、登録プロセスを経て開始します。つまり、 証明書リクエストを作成します。

接続されているPINPadデバイスのリストから選択します。

ユーザー名を作成します:

要求が画面に表示され、同意する場合は、チェックマークをクリックしてPINコードを入力します。

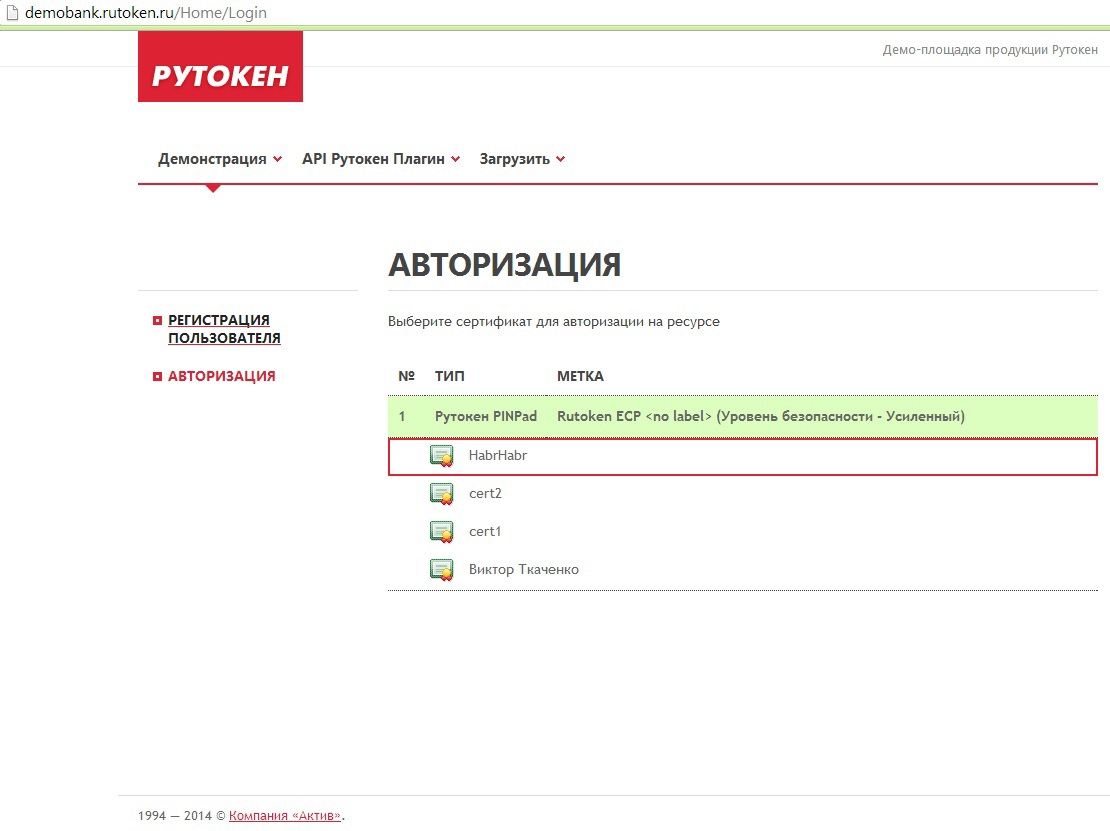

今認可 。 証明書を選択し、ログインが発生した証明書と画面のアドレスを確認します。

承認のため、デバイスにPINコードを入力して同意します。

登録と認証は、デバイスの画面に表示されるリクエストを使用してデバイス上のランダムデータにCMS形式で署名することにより行われることに注意してください。

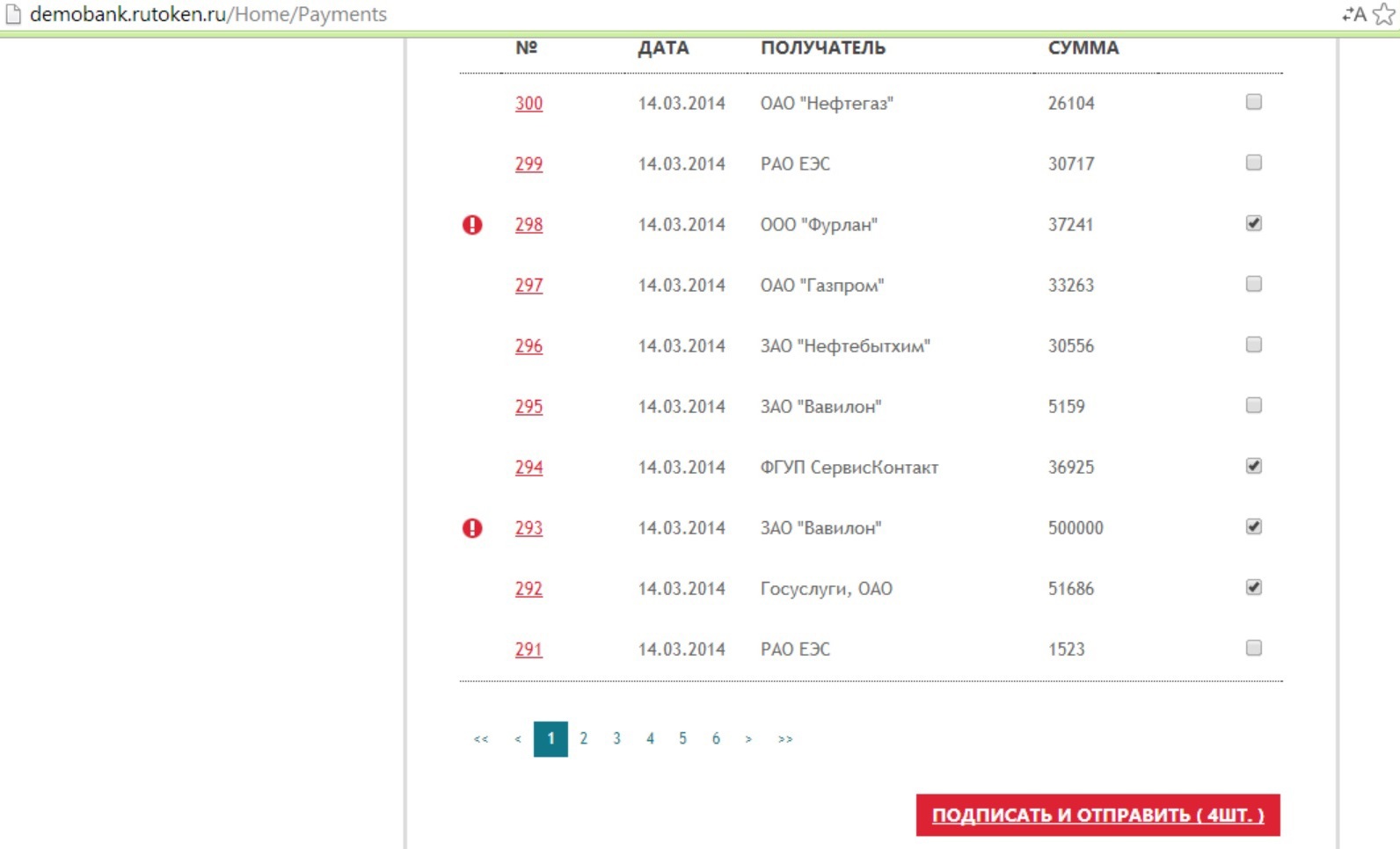

デモバンクにはホワイトリストが実装されており、このリストにはカウンターパーティが登録されており、常に取引相手と完全に信頼しています。

感嘆符とはどういう意味ですか? この場合、ホワイトリストにない回答者への支払いの視覚的な確認と、100,000ルーブルを超える金額の支払いの確認が実装されました。 そのような支払いには、Rutoken PINPadを使用した視覚化と追加の確認が必要です。

4つの給与の一括支払いを行う場合、感嘆符が付いていないうちの2つは視覚化されずに署名され、他の2つはPINPad画面に表示されます。

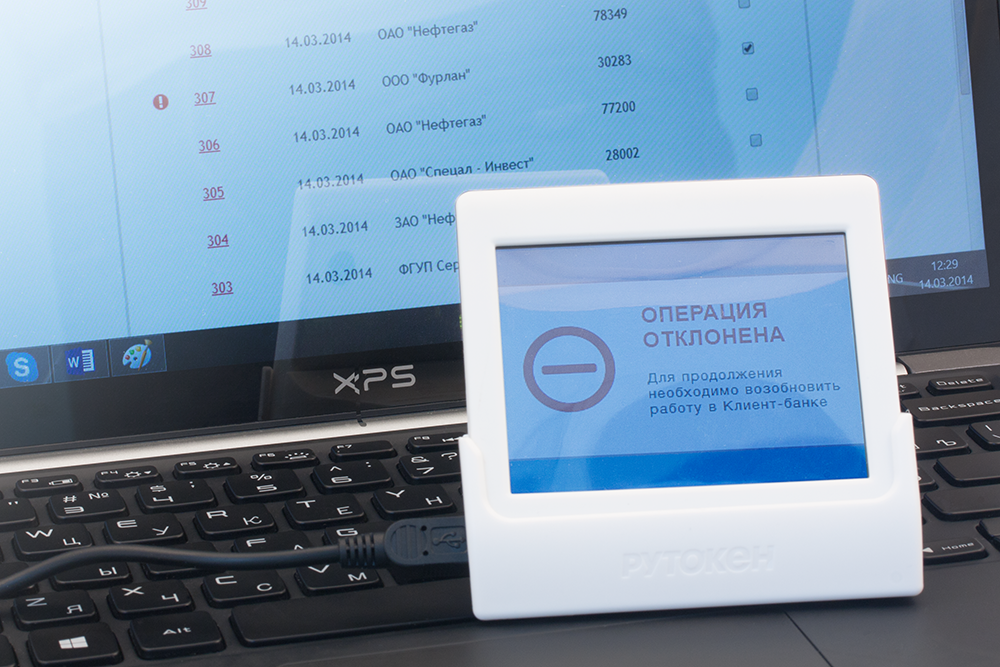

攻撃者による支払い文書の代用の場合、デバイス画面で間違った詳細に気づき、支払いを拒否します。

すべてが正常であれば、支払い注文に署名し、署名が生成され、すべてのデータが暗号化されてサーバーに送信されます。

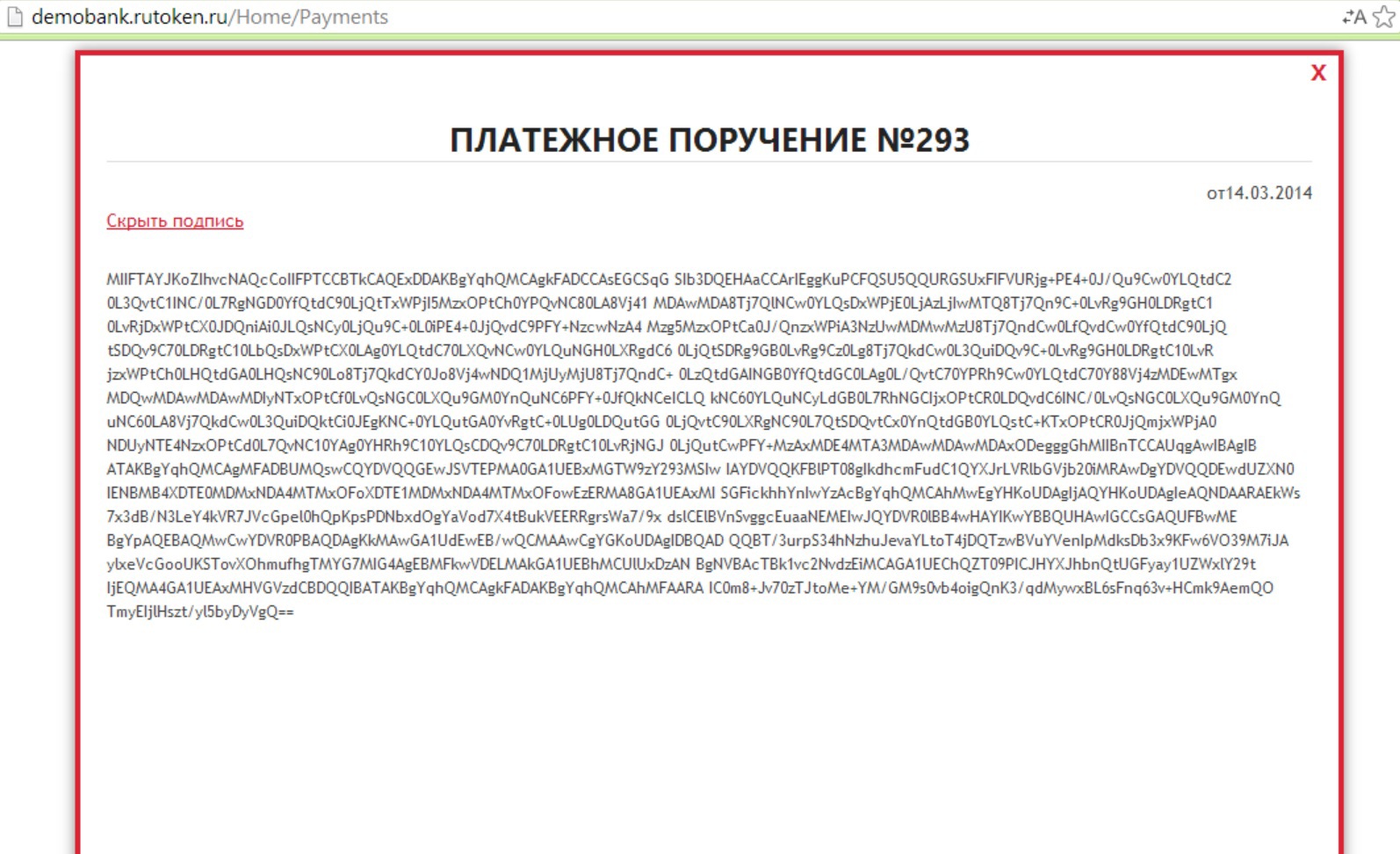

表示および確認後、署名がCMS形式で生成されます。

選択したセキュリティポリシーによっては、認証中にPINコードをキャッシュし、各操作のPINコードを要求せずにこのキャッシュをセッションで使用できることに注意してください。

結論として:

提示されたソリューションは、リモートコントロールやドキュメントのなりすましに関連するものなど、さまざまな種類の脅威からユーザーアカウントを最大限に保護することができます。 PINPadを使用すると、安全な一括支払いを実装し、インシデント調査を整理することもできます。

現在、最も一般的な銀行システムおよび多くの銀行でRutoken PINPadをサポートするための作業が進行中です。