英語のオリジナル素材 。

Exchangeの管理者としての長年の仕事の中で、「誰がやったか!」というカテゴリの最も一般的なタスクは、共通のメールボックスから特定の手紙の送信者を見つけることでした。

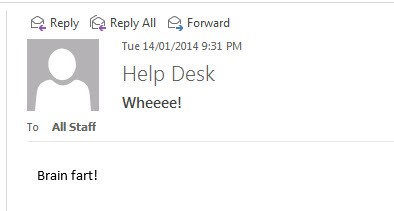

HelpDesk共有メールボックスがITスタッフの大規模なチームによって使用され、これらすべての従業員が共有アカウントに代わってレターを送信する権限を持っていると想像してください(たとえば、システムのシャットダウンまたはメンテナンスに関するアラートを送信する)

ある日、日常業務にうんざりしているサポートサービスの従業員が、会社全体のメーリングリストに「素晴らしい」手紙を送り、手紙は否定的な応答を受け取ります。

タスクは、そのような「ギフト」を正確に送信した人を見つけることです。解決策はさまざまな方法で見つけることができます。たとえば、メッセージの送信元IPアドレスを追跡し、アドレスをコンピューターと照合してユーザーを見つけることができます。 また、すべての容疑者の送信済みフォルダを手動で確認する時間を費やすこともできます。 また、誰がこれを行ったのかを尋ねるのも良い選択肢です-時には正直な答えを期待できます。

いずれにせよ、Exchangeイベントログから送信者を特定する機能は損なわれず、幸いなことに、そのような機会があります。 (Exchange 2013を含むMicrosoft Exchange 2010 SP1以降を使用している場合)。 必要な機能はメールボックス監査ログと呼ばれますが、悪いニュースはデフォルトでオフになっていることです。 ご承知のとおり、この機能は、レターを含むインシデントの前にオンにする必要があります。そうしないと、送信イベントがExchangeログに記録されません。

Exchange管理センターを使用して送信者を検索する

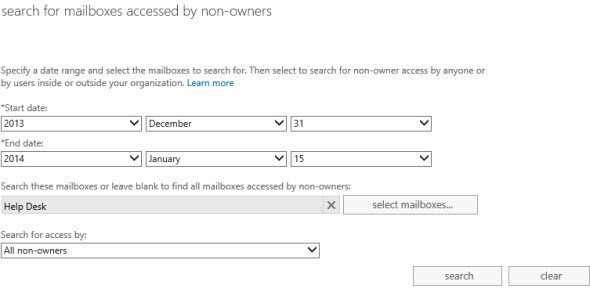

インシデントの前に「メールボックス監査ログ」機能が有効になっている場合、Exchange管理センターを使用できます。「コンプライアンス管理」メニュー項目を選択し、画面右側の「監査」を選択します。

いくつかのアイテムのリストが表示されます。「所有者以外のメールボックスアクセスレポートの実行」に興味があります。

必要な日付間隔を設定し、「メールボックスを選択...」ボタンをクリックして共有メールボックスを選択し、リスト「アクセスを検索する:」で「すべての非所有者」を選択して検索を開始します! 大きな日付範囲を選択した場合、または従業員が共通のアカウントに代わってレターの送信を積極的に使用している場合は、真実を突き止めるために真剣に取り組む必要があります。

PowerShellスクリプトを使用して送信者を検索する

送信者を設定する別の方法は、Search-MailboxAuditLogスクリプトを使用することです

たとえば、2014年1月13〜15日のイベントログを検索するには。 一般的なHelpDeskメールボックスで、次のコマンドを使用します。

[PS] C:\>Search-MailboxAuditLog -Identity "Help Desk" -LogonTypes Delegate -StartDate 1/14/2014 -EndDate 1/15/2014 RunspaceId : d8142847-166a-488a-b668-f7b84c3f3ceb MailboxGuid : a0f10db1-5268-47a5-8f71-d1e65f55c653 MailboxResolvedOwnerName : Help Desk LastAccessed : 14/01/2014 9:31:08 PM Identity : exchange2013demo.com/Company/Resources/Help Desk IsValid : True ObjectState : New

タイムスタンプが送信されたレターに対応し、発生したイベントに関する追加情報がコンソールに表示されることがわかります。 すべての詳細を表示するには、「– ShowDetails」パラメーターを使用する必要があります。

Desk" -LogonTypes Delegate -StartDate 1/14/2014 -EndDate 1/15/2014 -ShowDetails RunspaceId : d8142847-166a-488a-b668-f7b84c3f3ceb Operation : SendAs OperationResult : Succeeded LogonType : Delegate ExternalAccess : False DestFolderId : DestFolderPathName : FolderId : FolderPathName : ClientInfoString : Client=MSExchangeRPC ClientIPAddress : 192.168.0.181 ClientMachineName : ClientProcessName : OUTLOOK.EXE ClientVersion : 15.0.4551.1004 InternalLogonType : Owner MailboxOwnerUPN : Sarah.Jones@exchange2013demo.com MailboxOwnerSid : S-1-5-21-2175008225-1847283934-4039955522-1471 DestMailboxOwnerUPN : DestMailboxOwnerSid : DestMailboxGuid : CrossMailboxOperation : LogonUserDisplayName : Sarah Jones LogonUserSid : S-1-5-21-2175008225-1847283934-4039955522-1471 SourceItems : {} SourceFolders : {} SourceItemIdsList : SourceItemSubjectsList : SourceItemFolderPathNamesList : SourceFolderIdsList : SourceFolderPathNamesList : ItemId : ItemSubject : Wheeee! DirtyProperties : OriginatingServer : E15MB1 (15.00.0775.022) MailboxGuid : a0f10db1-5268-47a5-8f71-d1e65f55c653 MailboxResolvedOwnerName : Help Desk LastAccessed : 14/01/2014 9:31:07 PM Identity : RgAAAAD2fF/dZobvQoWbbV7P6N7eBwD7Y5OF+DDRQZRz1a4+yUyzAABaldDBAAD7Y5OF+DDRQZRz1a4+yUyzAABaldDCAAAJ IsValid : True ObjectState : New

「メールボックス監査ログ」機能の重要性と必要性を示すためにこの一般的な状況を説明しましたが、少なくとも最も重要なメールボックスについては、組織に含めることを検討してください。

___

注:

この記事では、Exchange 2013で利用可能な監査について説明します。残念ながら、Exchange 2003/2007では、メールボックスアクセスのこのような詳細な監査は利用できません。

Exchange 2003および2007では、 Netwrix Auditor モジュールの1つが優れています。 このプログラムは 、アクセス試行に関するレポートを提供します(日付、時刻、メールボックスオブジェクトのアクションのリストを含む)。 プログラムをオンラインでテストして、その機能を評価できます。

さらに、Exchange 2003、2007、2013には、情報を反映するモジュールがあります -共有/外部メールボックスにユーザー権利を正確に割り当てたユーザー。 また、テストドライブモードでオンラインでレポートの例をテストして表示することもできます。

___

habrasocietyへの質問:他の人のメールボックスへのアクセスのインシデントを分析する必要がありましたか? どのツールを使用しましたか?