アメリカのコンピューターセキュリティスペシャリストであるブレンダンオコナーは、最近ラスベガスで開催されたBlackHat USA 2013コンピューターセキュリティカンファレンスで、CreepyDOL(Creepy Distributed Object Locator)-特別なソフトウェアとF-BOMBデバイス(Falling / Ballistically) -バックドアを作成するオブジェクトを起動します)Raspberry Piに基づいて、Wi-Fiトラフィックを傍受するネットワークを作成できます。 そのようなデバイスのコンポーネントのコストは約57ドルです。

このデバイスには、クロック周波数が700 MHzのARMプロセッサ、256 MBのRAM、および2つのWi-Fiコントローラーが搭載されています。 CreepyDOLはWIFIトラフィックを傍受し、ユーザーの機密情報を収集できます。 複数のデバイスを同じネットワークに接続して、データを交換できます。 各デバイスは十分に小さく、公共の場所でも簡単に隠すことができます。

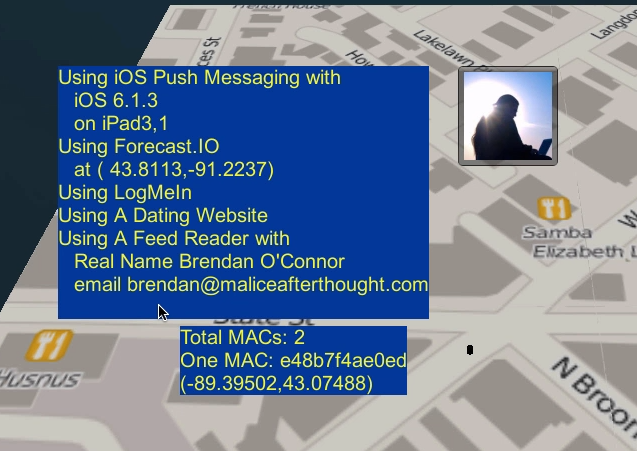

現代のほとんどのスマートフォンは、所有者に関する大量の個人情報を平文で送信します。 さらに、場所を簡単に修正できます。 開発者の「追跡」の例:

すべての情報は中央サーバーで処理され、ユーザーの動きとユーザーから受け取ったデータをリアルタイムで追跡することができます。

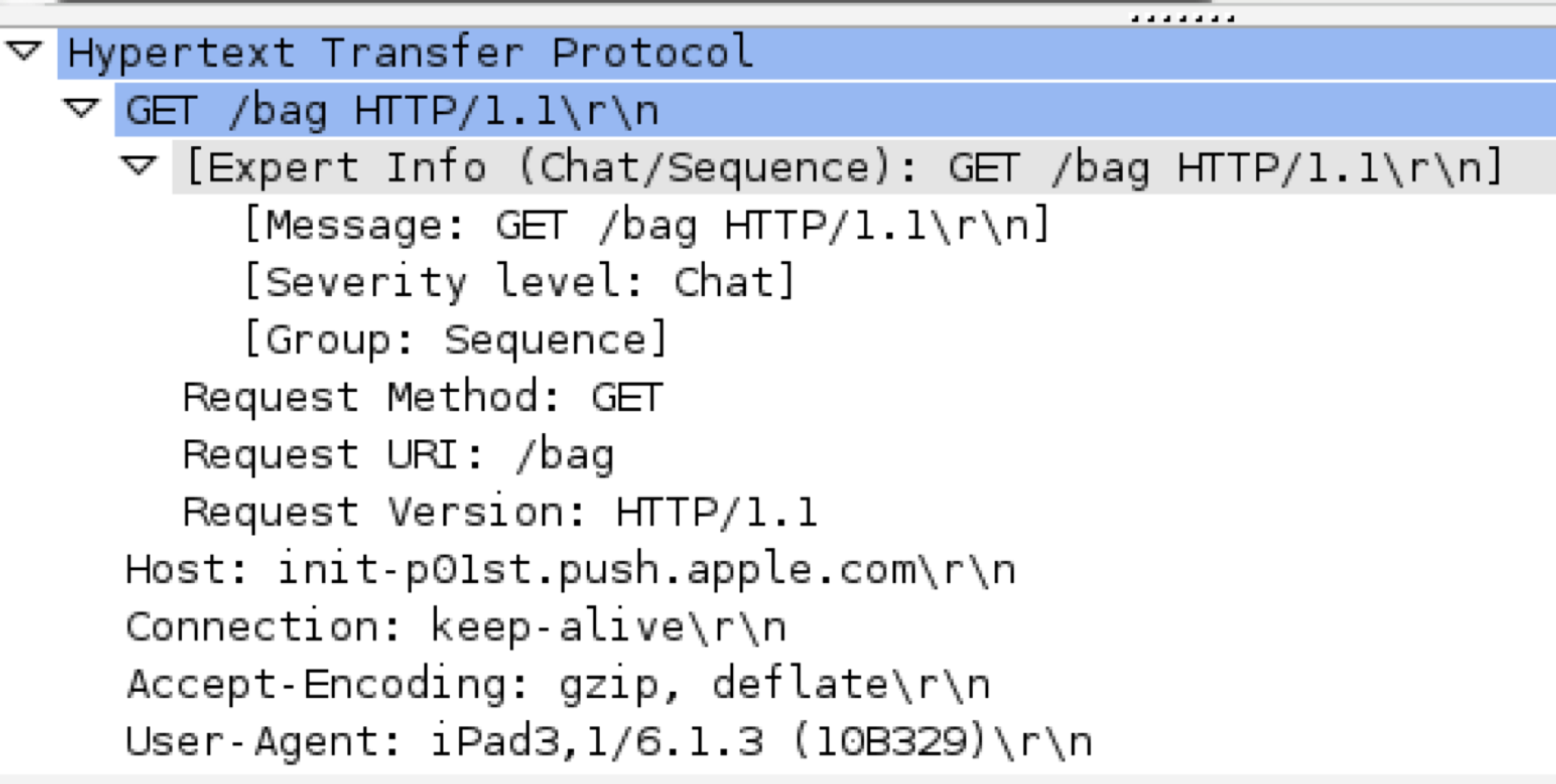

VPNを使用しても保存されません:たとえば、iOSデバイスでは、Wi-Fiネットワークに接続した後にのみVPNに接続できます。この間、iPhoneは更新の確認、メッセージの送信、Dropboxへのファイルのアップロードなどの時間を確保できます。 また、iOSはデバイスに関するデータをクリアテキストで送信します。

ブレンダンオコナーは、プロジェクトの目標は、数百万の予算を持つ政府が通常のユーザーだけでなく、10台のデバイスのネットワークごとに500ドル以下のユーザーも監視できることを示すことだと言います。 そのような目標を信じるのは難しいですが、プロジェクトの作者であるMalice AfterthoughtのWebサイトで、独自のスパイネットワークを作成するために必要なものをすぐに購入できます。

GizMagおよびArsTechnica経由。