この投稿では、お客様のインフラストラクチャの復元力をどのように確保するかについて詳しく説明します。

たとえば、標準的なオフィス(PC、IPテレフォニー、WiFi)を取り、サブシステムに分類します:ClientCloud、ClientLan、ClientPhone、ClientWiFi

ClientLanサブシステムは、他のサブシステムへのPCアクセスを提供するように設計されています。

ClientPhoneサブシステムは、IP電話にClientCloudサブシステム(IP-PBX)へのアクセスを提供するように設計されています。

ClientWiFiサブシステムは、モバイル機器(ラップトップ、コミュニケーター、タブレットコンピューター)のインターネットへのゲストアクセスを整理するように設計されています。

ClientWiFiサブシステムからすべてのサブシステム(ClientCloud、ClientLan、ClientPhone)へのアクセスは、スイッチ設定によって禁止されています。

クライアントのクラウドサブシステムとの機器の通信のフォールトトレランスを確保するために、プライマリ(L2チャネル)とバックアップ(インターネット経由のVPN)の2本の通信回線が予定されています。 ネットワークの中断のない動作を保証するためにLANノードにある機器は、中断のない電源に接続されます。 フォールトトレラントシステムを作成するには、スイッチをスタックします-スタックスイッチ。

サイトのLANノードには次のものが含まれます。

-LANスイッチングレベルのアクティブな機器。

パッシブポートクロッシング装置;

patchパッチコードの配置を調整するための受動機器。

パッシブ設置機器

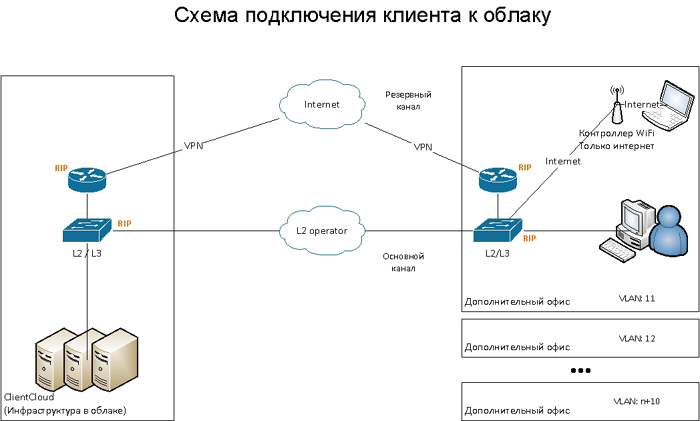

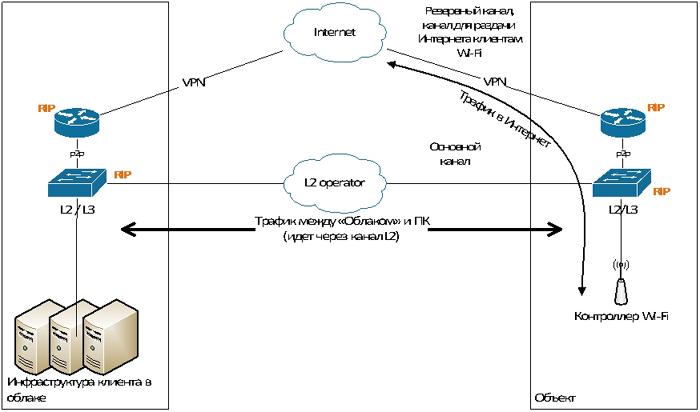

オブジェクトは、2つの独立した通信チャネル(L2(メインチャネル)とインターネット経由のVPN(バックアップ))を使用してネットワークに接続されます。 論理図を図に示します。 最高のフォールトトレランスを確保するには、L2オペレーターとインターネットオペレーターが異なるか、オペレーターの独立した(異なる)アクティブな機器が使用されます。 PC、プリンター、IP電話、Wi-Fiネットワークデバイス、およびその他のデバイスのインターネットへのアクセスは、インターネットへのこの接続を介して行われます。

メインチャネルL2が消えると、ルーティングテーブルは3番目のレベルのスイッチで切り替わり、トラフィックはバックアップチャネルであるVPNチャネルを通過し始めます。 この切り替えは、動的ルーティングプロトコルRIPバージョン2を介して行われます。

インターネットアクセスでチャンネルを失っても、メインチャンネルは動作し続けます。 バックアップVPNチャネルを作成する機能は失われ、PCユーザーとWi-Fiネットワークデバイスのインターネットアクセスも失われます。

VPNチャネルの組織化は、キャリアを介したインターネットへの既存の接続を通じて行われます。 セキュアVPNは、Cisco ASA5505機器を使用し、サイト間IPsecテクノロジーを使用して、ハードウェアの実装を通じて編成されます。

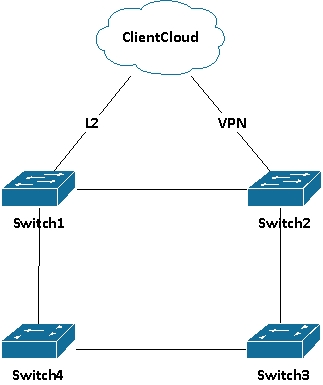

スイッチフェールオーバースキーム

サーバーラックにあるスイッチは、フォールトトレランスのためにStackingSwitchによってスタックされます。 これは、スタッキングポートを相互接続することにより実現され、スイッチに障害が発生した場合、残りのポートが代替パスに沿って相互に利用可能になります。 外部L2ネットワークとVPNチャネルの接続は異なるスイッチに接続され、スイッチに障害が発生してもネットワークへの接続を維持します。 トラフィックの通過の切り替えは完全に自動化されています。

アクセススイッチは、ClientLan、ClientPhone、およびClientWiFiのサブシステムを提供します。 パソコンの接続は、スイッチSwitch1(Extreme Summit X440-48t)およびSwitch2(Extreme Summit X440-48t)で実行されます。 PoEテクノロジーを使用するIP電話は、Switch3およびSwitch4(Extreme Summit X440-48p)で切り替えられます。 これらのスイッチのClientWiFiサブシステムは論理的に存在し、Wi-Fiコントローラーを介してスイッチのswitch3ポートに接続されます。

各サブシステムには、独自のVLANと独自のサブネットがあります。 各サブシステムには、他のサブネット(サブシステム)への独自のアクセスリストがあります。

スイッチの1つに障害が発生した場合、このスイッチに直接接続されているPCのみが通信を失い、他のスイッチのパフォーマンスに影響を与えません。 Switch1(またはL2チャネル)に障害が発生した場合、ClientCloudサブシステムとの通信はVPNチャネルを介して残ります。 Switch2に障害が発生すると、プライマリL2チャネルが使用されます。 Switch3スイッチに障害が発生すると、一部の電話はオフになりますが、相互接続により、1つのキャビネットで電話が別のSwitch3およびSwitch4スイッチと交差することが規定されているため、キャビネットは通信なしで維持されません。 電話の一部が動作します。

終了したスイッチを交換してスタックに配置すると、単一のスタック構成が適用されます。 トランク回線が接続されているスイッチまたはポートに障害が発生した場合、パートナーポートがスタックに提供され、トランクケーブルを手動で切り替えることにより、必要なチャネルを介して作業を再開できます。

サブシステムをスイッチに接続するスキーム

したがって、クライアント接続スキームは、各サブシステムがそのVLANと独自のサブネットに割り当てられるように構築されます。これにより、あるネットワークの別のネットワークへの悪影響(ウイルス、高負荷)に対する保護が保証され、ネットワークのアクセス制御が提供されます。

いずれの場合も、クライアントは、メンテナンスとさらなる近代化に必要な詳細な計画、接続図、機器の配置、および相互接続を含むすべての文書を受け取ります。

Ps技術専門家のアドバイスによる無料のテストアクセスは、Habrへのすべての訪問者に提供されます。