夜中にノスタルジアに襲われ、うさぎから「Angelica」-「Town」という曲をダウンロードすることにしました。

私は、ビットレートが適切であることを発見し、mp3を選択してダウンロードします 。

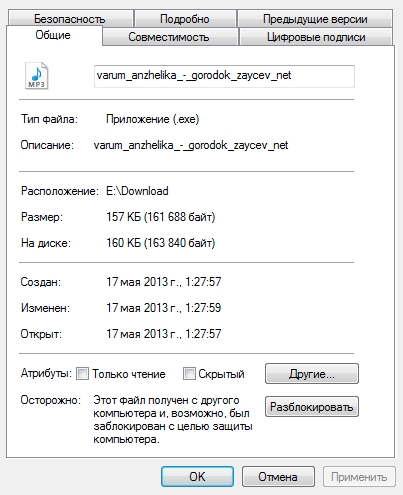

しかし、何らかの理由で.exeファイルがダウンロードされました...そして奇妙なアドレスからdls3.moilru.ru/output/.../02/96/6b/9f/audio/varum_anzhelika_-_gorodok_zaycev_net.exe

なんてナンセンスだと思う。

.rar形式を選択すると、同じファイルがダウンロードされます。.exeファイルのサイズは160KBです。

ドメインごとにwhoisを実行し、以下を取得します。

domain: MOILRU.RU nserver: ns1.reg.ru. nserver: ns2.reg.ru. state: REGISTERED, DELEGATED, UNVERIFIED person: Private Person registrar: REGRU-REG-RIPN admin-contact: http://www.reg.ru/whois/admin_contact created: 2013.05.13 paid-till: 2014.05.13 free-date: 2014.06.13 source: TCI

おっと! フレッシュ!

ファイルをVirusTotalにアップロードし、ファイルに関するレポートを取得します。

ファイルプロパティのスクリーンショット。

実行可能ファイルがmp3の代わりに揺れるあらゆる場所で、選択的に他のコンポジションを突く。

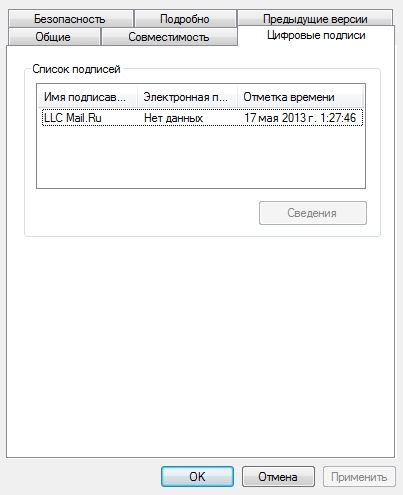

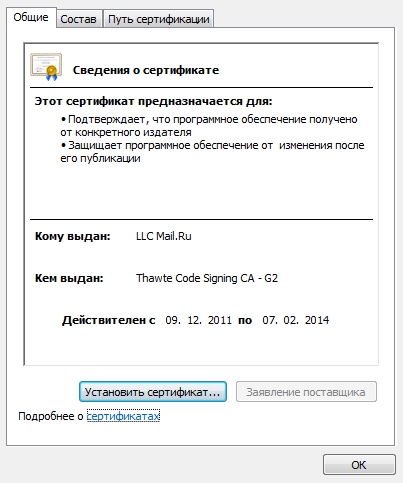

ダウンロードしたファイルのサイズは異なりますが、全員にmail.ru証明書の署名があります。

私のユーザーエージェント:

Mozilla/5.0 (Windows NT 6.1; WOW64; rv:21.0) Gecko/20100101 Firefox/21.0

Androidに変更します。 m.zaycev.netへのリダイレクトがすぐに実行され、通常のmp3が既にスイングしています...

わあ!

彼は夜に音楽を聞いた。

コメントは別の記事を思い出しました。

PS私は修辞的な質問をします-どうすればmail.ru証明書のない多くの異なるファイルに署名できますか?

PPSはIPサイト、DNS、およびゲートウェイプロバイダーをチェックしました-なりすましはありません。 2番目のウイルス対策ソフトでチェックされました-クリーン。

更新する

(12時間後):配布ドメインがdownloader.comに変更され、URL形式が変更されました。

http://dwnloader.com/MjU1NTtodHRwJTNBJTJGJTJGZGwuemF5Y2V2Lm5ldCUyRjExNWE3ZGY2LTE4NjMtNGQxNy1iOWRjLWM5MTI0ZGIwZGVkOCUyRjE2NTA1JTJGMTY1MDUxOCUyRm5hdGFsaV8tX29fYm96aGVfa2Frb3lfbXV6aGNoaW5hXyh6YXljZXYubmV0KS5tcDM7bmFtZT1uYXRhbGlfLV9vX2JvemhlX2tha295X211emhjaGluYV8oemF5Y2V2Lm5ldCkubXAzO3NpemU9ODY1MDc1Mjt0eXBlPW1wMw==

少し後に、ドメインが再びdawnloader.ru(78.140.165.153)に変更されました

2日後、dwnloader.net(46.254.18.232)に変更されました。

ダウンロードが発生する他のドメインにリダイレクトするもの:

vengera.ru savtopo.ru dojdipo.ru astonka.ru hkovma.ru owsezam.ru gudlet.ru pilagi.ru zyankokhi.ru iqtaxib.ru goditsa.ru ekzofo.ru rfaksa.ru liqra.ru skachatfayl.ru dwnloader.net

これらのドメインは、torrentino.comへの訪問者への感染にも関与しています。

それらはすべてIP 146.255.192.214にあります。 データセンターはabyuzyに応答しません:(

mail.ruからの証明書によって署名された同じファイル内。

私はウクライナにいるので、おそらくペンタゴンLLCによって署名されたファイルが渡されないのはこのためです。

更新する

(16時間後)ジャンプで碑文が現れました:

ファイルは、パートナーのMail.ruとRamblerから特別なローダー (トロイの木馬)を使用してダウンロードされます。 ブートローダーの起動はコンピューターにとって絶対に安全です。これはデジタル署名によって確認されますが、ウイルス対策の誤検知は可能です。

私は翻訳します:Kaspersky Labに同意しました。これらのファイルをトロイの木馬とはみなしません。

そして、ディストリビューターからの応答を受け取りました:

From:Nikolay nik [a] openprog.ru

ブートローダー(おそらくウイルスが含まれている)について苦情を言っています。

これにより、偽陽性の応答があることをお知らせします。 ファイル自体は、コンテンツをダウンロードするためのHTTPクライアントに過ぎず、ウイルスではありません。 このファイルは、その製造元であるMail.Ru社によってデジタル署名されており、Mail.Ruサーバー上にあり、このファイルの起源と信頼性をさらに確認しています。

一部のウイルス対策のヒューリスティックアナライザーは、このファイルの内部構造とアクションによってトリガーできますが、トリガーされたデータが偽であることを保証します。

サーバーから配布されるファイルについて質問がある場合は、nik [a] openprog.ruにそれらについて書いてください。

また、IPが不足しており、データセンターから新しいIPを注文しました:(