NetScalerでの2要素認証

企業インフラストラクチャへの安全なアクセスを提供するために、2要素認証を使用するNetScalerに基づいたソリューションを使用します。 このソリューションを構築するのは非常に簡単で、NSの展開、構成、展開された証明機関、eTokenなどのPKIデバイスのみが必要です。

これはなぜですか? AGサーバーのWEBフェイスにインターネットからの無制限のアクセス権があるため、HTTPリクエストを開始できるログインを知っている可能性があり、セキュリティポリシー(ブロックするまでの試行回数)に応じてユーザーをブロックするとします。 DFA(2要素認証)を使用する場合、ユーザーの識別を保証するだけでなく、安全なアクセスサービスも提供します。

私たちはすでにあると信じています:

-ネットスケーラーをカスタマイズしました

-証明機関の引き上げ(ただし、CAはアウトソーシングに使用できます)

-カスタマイズされたAccess Gateway Server

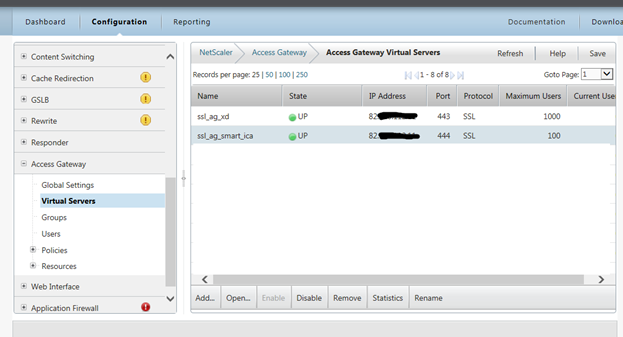

1つの内部リソースへのアクセスを2つのAGサーバーで制限することをお勧めします(ローカルおよびリモートユーザー用)。 上記の例では、ssl_ag_xdはローカルネットワークからのXDへのアクセス(IP制限あり)であり、ssl_ag_smart_icaは外部に公開された証明書検証サービスです。

設定しましょう:

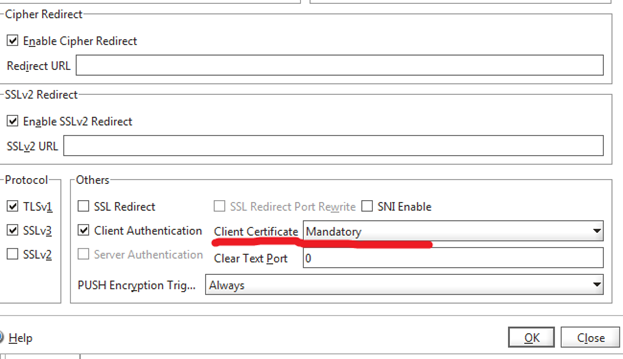

AGの北で、[SSLパラメーター]タブに移動します

証明書の強制使用を確立します

次に、識別可能なフィールドを持つCERT認証サーバーを作成します。

NetScaler Access Gatewayポリシー認証認証サーバー

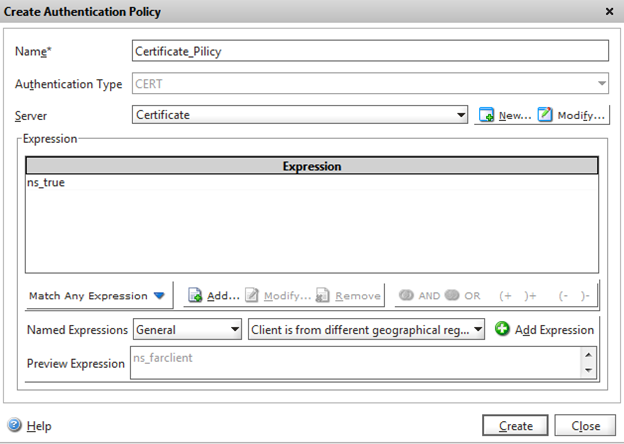

作成されたサーバーに基づいて承認ポリシーを作成します

NetScaler Access Gatewayのポリシー認証認証ポリシー

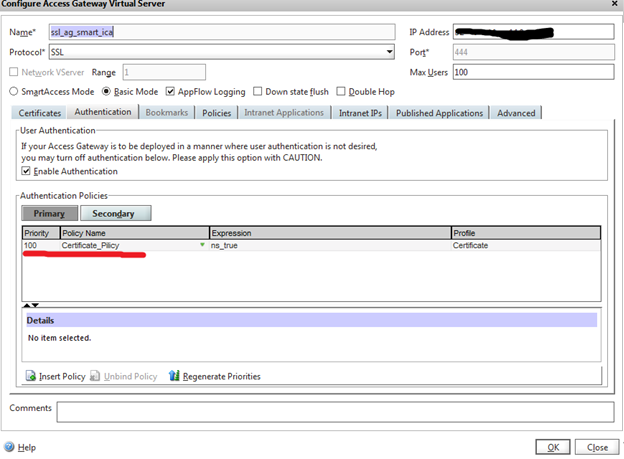

作成されたポリシーをAGサーバー許可ルールに接続するために残ります

確認する必要があります:

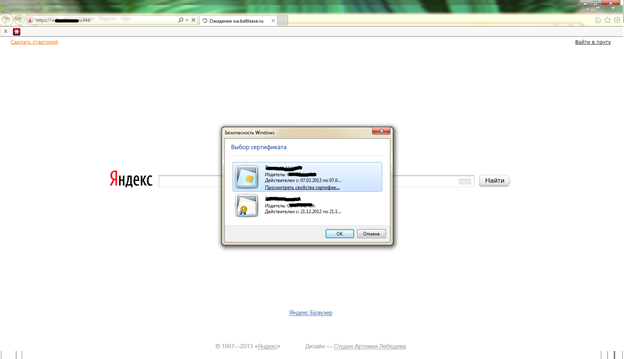

AGサーバーで指定されたアドレスでブラウザーを開きます。 ブラウザは、接続されたetokenから証明書を選択することをすぐに提案します(etokenには2つの証明書があります)

必要な証明書を選択して検証した後、NSはユーザー資格情報を入力するWebサーバーでcitrix xendektop / appを起動します

etoken受信を使用したアクセス

PSご質問ありがとうございます。ご質問がありましたら、コメントをお寄せください。 NetScalerは私たちにとって少し一般的なものですが、実際のものです。

この記事では、IP制限(これは固有のNS機能ではありません)について言及しました。興味がある場合は、書いて、実装方法を教えてください。

元の記事はこちら