情報筋によると、それはIEの欠陥についてであり、その悪用の成功はバンクーバーでのPwn2OwnコンテストでのVUPENスカウトによって実証されました。 このエクスプロイトのデモのために、彼らは100,000ドルを受け取りました。

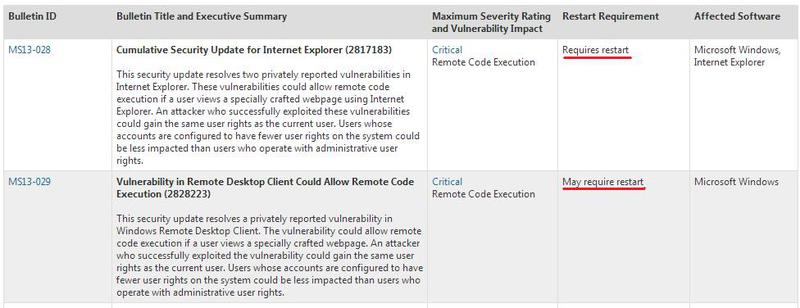

Internet Explorer用の修正プログラムは、CVE-2013-1303およびCVE-2013-1304の2つの脆弱性を解決します。 これらの脆弱性の悪用は、特別な細工がされたWebページがブラウザで表示され、攻撃者がシステムで現在のユーザーと同じ権限を取得したときに発生します。 この場合、解放後使用の手法が使用されます。この手法では、ブラウザーコードは、実際に解放された後もメモリブロックを使用し続けます。

その操作はユーザーの介入なしにコード実行の状況につながる可能性があるため、欠陥タイプのリモートコード実行は重大な評価を持っていることを思い出してください。 つまり、脆弱性は、自己増殖の可能性がある悪意のあるコード(ネットワークワームなど)によって潜在的に悪用される可能性があります。 別のケースでは、悪意のあるリンクをクリックしたときにコードが隠された/サイレントでインストールされた可能性があります。

IEに修正プログラムを適用するには、再起動が必要です。

別の重要な更新プログラムは、RDPクライアント( MS13-029 )の脆弱性に対処します。 この脆弱性は「リモートコード実行」タイプでもあり、リモートデスクトップ接続6.1およびリモートデスクトップ接続7.0クライアント(mstscax.dll)のActiveXコンポーネントに含まれています。 同時に、 欠陥はWindows 8までのOSをカバーし、Windows RT(Windows XP-7はクリティカルとして、サーバーバージョンは中程度)を含みません 。 ユーザーは、特別に形成されたWebページを表示する際にも危険にさらされます。 両方の重大な脆弱性は次のようにマークされています。

この問題は非公開で報告されており、攻撃や顧客への影響は検出されていません。

これは、野生の搾取では見られなかったという事実によって強調されています。 修正を適用するには、再起動が必要になる場合があります。

重要ステータスの3つの修正はすぐにカーネルに属し、脆弱性は特権の昇格タイプのものです。 これらはMS13-031 、 MS13-033 、およびMS13-036です。 MS13-031は2つの脆弱性、CVE-2013-1284およびCVE-2013-1294(エクスプロイトコードのビルドが難しい)を処理します。これらは明らかにntoskrnlカーネルコードにあります(カーネル内のオブジェクトの不正な動作)。 。 Windows XPからWindows 8およびRT x32、x64までのすべてのバージョンに適用可能 。 悪用に成功すると、攻撃者はカーネルモードメモリを読み取ることができます。 MS13-033は、csrss(クライアント/サーバーランタイムサブシステム)プロセスの欠陥を閉じます-ユーザーモードで動作するWin32 / Windowsサブシステムの一部。 csrssの場合の脆弱性は、メモリ内のオブジェクトの不正な操作にも関連しています。 MS13-036にも同様の症状があり、カーネルモードで動作するWin32サブシステムの一部であるwin32k.sysおよびNTFS ntfs.sysファイルシステムドライバーに適用されます。 これらの欠陥の悪用は、ローカルマシンで実行される特別に準備されたアプリケーションを使用して可能です。

MSはSP3以降のWindows XPおよびSP2以降のWindows XP x64の月次アップデートをリリースしていることを思い出してください 。 MSは、 Windows XP SP3のサポート終了を 2014年4月8日、つまり1年後に発表しました。

SP1なしのWindows 7のサポートは既に廃止されています 。

一般に、4月の更新セットは、 Microsoft Internet Explorer(Windows XP-8 x32およびx64で6-10)、Windows、SharePoint Server、Office Web Apps、Windows 8およびWindows RTのWindows Defenderの脆弱性を修正することを目的としています 。

ユーザーはできるだけ早く更新プログラムをインストールすることをお勧めします。まだインストールしていない場合は、Windows Updateを使用して更新プログラムの自動配信を有効にします(このオプションは既定で有効になっています)。

安全である。