こんにちは、Habraユーザーの皆様。 かなり前に、PHPスクリプト( フォーク爆弾)を作成し、さまざまなサーバー/ホストでテストを開始しました。 驚いたことに、スクリプトはテストした会社の90%で機能しました。 私はこのバグについて多くの企業に書きましたが、多くの時間が経ちましたが、それでも関連があります。

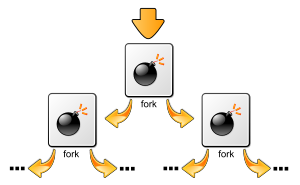

スクリプトの仕組み

まず、必要な機能のうちどれがサーバー上で利用可能かを確認します。 それらの5つがあります。

exec 、 shell_exec 、 system 、 is_resource 、 passthru 。

各機能については説明しませんが、興味があればリンクを残しました。

さらに、関数を介してfork要求を実行するだけです。サーバーが脆弱な場合は、再起動するだけで役立ちます。

何を脅かす

スクリプトはサーバーをハングさせるだけでなく、冠に置くことができ、経験の浅い管理者は、ロード直後にサーバーがクラッシュする理由を長い間探します。 経験したことで問題は発生しませんが、まだ良くありません。

スクリプト自体

http://pastebin.com/NQvszGFq

ペーストにスクリプトを投稿しました 多くのユーザーは、アンチウイルス、Swore on PHP-Shellを開始しませんでした。

おわりに

注意してください、あなたはあなた自身の危険とリスクですべての操作を実行します! この記事は教育目的で書かれています。