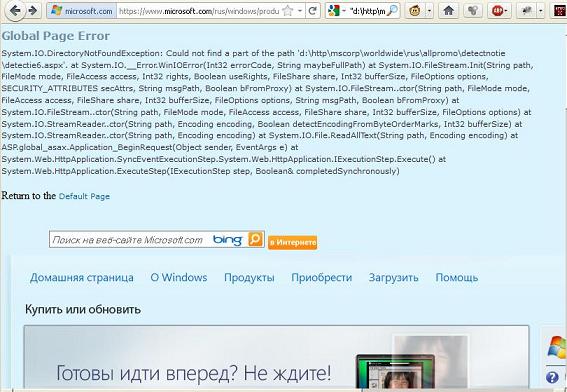

ページwww.microsoft.com/eng/windows/products/windowsvista/buyorupgrade/windowsanytimeupgrade/default.mspxでページの上部にエラーが表示される

System.IO.DirectoryNotFoundException:パス ' d:\ http \ mscorp \ Worldwide \ rus \ allpromo \ detectnotie \ detectie6.aspxの一部が見つかりませんでした。

googolを少し拷問した後、さらにいくつかの方法がありました: www.microsoft.com/eng/windows/products/windowsvista/wow

d:\ http \ mscorp \ worldwide \ rus \ windows \ products \ windowsvista \ wow \ webtrends.incl

アドレスへ(ページのソース内)

www.microsoft.com/canada/protect/protect-yourself/spam-and-phishing-scams/article.aspx?article=microsoft-smartscreen-for-urls-helps-you-avoid-websites-that-may-host-マルウェアまたはフィッシング詐欺

d:\ http \ mscorp \ Worldwide \ Canada \ protect \ protect-yourself \ spam-and-phishing-scams \ articles \ microsoft-smartscreen-for-urls-helps-you-avoid-websites-that-may-host-malware -または-phishing-scams.xml

で

www.microsoft.com/rus/office/podarki/?0

d:\ http \ mscorp \ worldwide \ rus \ licensing_old \ _components \ WhereToBuyProxy.cs

で

www.microsoft.com/Rus/Events/navision060425/default.mspx

d:\ http \ mscorp \ Worldwide \ rus \ events \ navision060425 \ default.xml

で

www.microsoft.com/Rus/Events/automation060406/default.mspx

d:\ http \ mscorp \ Worldwide \ rus \ events \ automation060406 \ default.xml

事実はニュースのふりをしていない、これは好奇心に過ぎないと思う。 ただし、パスの分析を含む、ハッキングの調査と準備が開始され、その後、パスを知ることで攻撃者の攻撃が大幅に促進されます。 特にスマートなものは、URIと実際のパスを比較することで、サイトディレクトリを簡単にマップします。 ご覧のように、基本的には、ポータルのロシア語セグメントのみが死刑になります。 Microsoft.comは、そのようなものを隠す方が良いでしょう。 なんと恐ろしいフルパス開示がここにありますか:

hakipedia.com/index.php/Full_Path_Disclosure

www.xakep.ru/post/36176/default.asp- 「パスの開示:旅行物」